Pontos principais

- Riscos de software não corrigido: Deixar os sistemas sem correção é uma das principais causas de ataques de ransomware e violações de dados em 2025.

- Risco de conformidade: A não aplicação de patches nos sistemas pode levar à não conformidade com a HIPAA, o GDPR e outras normas de proteção de dados.

- Aumento da exploração: O DBIR da Verizon de 2025 mostra que a exploração de vulnerabilidades conhecidas agora é responsável por 20% das violações, um aumento de 34% em relação ao ano anterior.

- Vulnerabilidades de terceiros: Quase 30% das violações envolvem fornecedores terceirizados, provando que as empresas são tão seguras quanto seus parceiros.

- Vantagem da aplicação automatizada de patches: O gerenciamento automatizado de patches reduz os riscos, garante a conformidade e elimina os atrasos da aplicação manual de patches.

Aplicar ou não aplicar patches, essa é não uma pergunta – é um conselho sólido de TI que se aplica a todos os negócios, seja você uma pequena startup ou uma organização estabelecida. Agentes de ameaças continuam a explorar softwares sem patches, o que tem consequências devastadoras para as vítimas, incluindo perdas financeiras, interrupção do fluxo de trabalho e perda da confiança do consumidor.

Dessa forma, não é exagero rotular esses incidentes como IT Horror Stories em seu próprio direito(que também é o nome do nosso podcast!), mas um aviso sobre o custo de uma violação de dados e como você pode evitá-la. Neste artigo, listamos os inúmeros riscos de software sem patches e algumaspráticas recomendadas de gerenciamento de patches .

crie uma estratégia de segurança proativa e obtenha uma vantagem competitiva com o gerenciamento correto de patches.

→ Faça o download deste guia para manequins para saber mais.

Como o software não corrigido prejudicará as empresas em 2025

Mais assustador do que uma possível maldição da tia Gladys das Armas ou até mesmo a posse do Um Anel de Sauron, o software não corrigido continua sendo o pesadelo de toda equipe de TI. Vamos ser claros: O custo da violação de dados não é apenas teórico; ele tem consequências tangíveis que podem afetar significativamente seus resultados, como essas empresas descobriram em sua própria história de horror de TI.

| História de horror de software sem correção | # Número de registros expostos | Reviravolta aterrorizante na trama |

| Dados de clientes da Salesforce via ShinyHunters (agosto de 2025): Um grupo de hackers alegou ter violado o Salesforce por meio de integrações comprometidas com ferramentas de terceiros, como Drift e SalesLoft, roubando grandes quantidades de dados de CRM. | 1.5 bilhões de registros em 760 empresas globais | De acordo com osite TechRadar, o recente ataque cibernético do Salesloft Drift também pode ter comprometido algumas contas do Google Workspace. |

| Qantas Airways (julho de 2025): A principal companhia aérea da Austrália confirmou um ataque cibernético que expôs dados de seu programa de milhagem e contas de clientes. | Até 6 milhões de registros de clientes | A violação teve origem em uma plataforma de atendimento ao cliente de terceiros, provando que mesmo sistemas indiretos podem expor milhões de registros. |

| Vazamentos globais de credenciais (junho de 2025): Uma investigação exclusiva da Cybernews revelou um enorme conjunto de dados criado a partir de campanhas de malware para roubo de informações. | ~16 bilhões de credenciais de login | De acordo com a investigação da Cybernews, o conjunto de dados demonstra como os invasores utilizam credenciais roubadas de endpoints infectados. Mesmo os sistemas corrigidos ainda podem ser comprometidos se os logins válidos forem revendidos e reutilizados em ataques de preenchimento de credenciais. |

| Yale New Haven Health (abril de 2025): Um dos maiores provedores de serviços de saúde dos EUA teve os registros de pacientes comprometidos por uma violação de um fornecedor terceirizado. | Mais de 5,5 milhões de pessoas | O atraso na aplicação de patches e as configurações incorretas dos fornecedores deixaram os sistemas expostos, destacando mais uma vez a vulnerabilidade do setor de saúde aos ataques à cadeia de suprimentos. |

| Violação de dados da Hertz por meio do fornecedor Cleo (abril de 2025): A empresa de aluguel de carros Hertz Global revelou que as falhas de software de um fornecedor levaram à exposição dos dados pessoais de seus clientes. Os incidentes ocorreram entre outubro e dezembro de 2024. | O número total de clientes afetados permanece desconhecido, mas os relatórios sugerem que pelo menos 3.400 no Maine e 96.665 no Texas foram confirmados. (TechCrunch) | De acordo com a Reuters, os invasores aproveitaram as vulnerabilidades de dia zero na plataforma de transferência de arquivos da Cleo, expondo detalhes de contato, números de carteira de motorista e de cartão de crédito e, em alguns casos, dados do Seguro Social ou do passaporte. A Hertz enfatizou que sua própria rede não foi comprometida e disse que não há evidências de uso indevido até o momento. |

| New York Blood Center (janeiro de 2025): Uma organização sem fins lucrativos do setor de saúde teve as informações de pacientes e doadores expostas em uma violação que visava seus bancos de dados. | Cerca de 194.000 pessoas(TomsGuide) | Dados altamente confidenciais, como números de previdência social, identidades e detalhes médicos, foram vazados, ressaltando o quanto os sistemas de saúde continuam sendo críticos e pouco protegidos. |

Uma análise mais detalhada das violações de dados e dos fatores de risco em 2025

Aqui estão alguns dos incidentes mais marcantes ocorridos até agora em 2025, que ilustram como o software não corrigido, os pontos fracos do fornecedor ou as configurações incorretas continuam a prejudicar as empresas, mesmo quando as defesas principais são consideradas fortes.

Mudança no setor de saúde (impacto em 2024-2025)

Embora o ataque de ransomware do Change Healthcare tenha ocorrido em fevereiro de 2024, seus efeitos se estenderam até 2025, tornando-o uma das violações mais devastadoras da história do setor de saúde dos EUA. A subsidiária de propriedade da UnitedHealth ficou paralisada por semanas, com 6TB de dados roubados (ou cerca de 192,7 milhões de indivíduos comprometidos) e interrupções em hospitais e farmácias em todo o país. O custo financeiro já chegou a quase US$ 2,9 bilhões, e o U.S. Office for Civil Rights (OCR) continua a investigar possíveis violações da HIPAA.

O que torna a Change Healthcare um caso tão importante não é apenas a escala da interrupção, mas também a forma como ela expôs a fragilidade dos sistemas de TI do setor de saúde que dependem de software legado e não corrigido. Mesmo meses depois, a violação é citada por reguladores, seguradoras e provedores como um alerta para o gerenciamento de patches, supervisão de riscos de terceiros e resiliência de ransomware.

Explorações do “ToolShell” do Microsoft SharePoint

A Microsoft confirmou ataques cibernéticos “ativos” explorando vários servidores SharePoint locais em julho de 2025, o que levou a empresa a lançar vários patches de emergência. Acredita-se que os ataques globais tenham comprometido várias empresas e agências, inclusive o governo dos EUA. A escala do impacto reflete como o atraso na aplicação de patches em softwares empresariais populares pode se tornar uma linha direta para as redes corporativas.

O risco de violação de terceiros aumenta vertiginosamente

De acordo com oRelatório de Investigações de Violação de Dados (DBIR) da Verizon, 2025, cerca de 30% das violações agora envolvem sistemas de terceiros ou de fornecedores, o dobro do que era antes. A exploração de vulnerabilidades aumentou em ~34%, especialmente em ecossistemas de fornecedores ou parceiros. Isso sugere que as empresas são tão seguras quanto seu fornecedor ou parceiro mais fraco.

Ataque interno da FinWise

Umaameaça interna da afetou as informações pessoais de cerca de 700.000 clientes da FinWise em setembro de 2025. De acordo com a popular empresa de fintech, um ex-funcionário conseguiu acessar dados confidenciais depois de deixá-la. Isso mostra como os lapsos na governança do sistema, incluindo a desativação tardia do acesso e da supervisão, podem ser tão perigosos quanto um software sem correção.

Interrupção da fábrica da Jaguar Land Rover

Um ataque cibernético detectado no final de agosto de 2025 forçou a Jaguar a interromper a produção em todo o mundo. Embora a empresa tenha declarado que “não havia evidências de que os dados dos clientes tivessem sido roubados”, ela desligou proativamente vários sistemas para atenuar o impacto. Os especialistas sugerem que isso pode ter causado à empresa milhares de dólares em perda de produtividade.

O que é um software não corrigido?

Software sem patch refere-se a aplicativos ou sistemas que contêmvulnerabilidades de segurança conhecidas que ainda não foram corrigidas por meio de atualizações ou patches. Se exploradas, essas vulnerabilidades podem comprometer a segurança do sistema afetado.

Assim que os fornecedores de software descobrem e reconhecem essas vulnerabilidades, são desenvolvidos patches para atenuar os riscos identificados. É fundamental manter os sistemas atualizados e corrigidos usando umprocesso clarode gerenciamento de patches . Se isso não for feito, os sistemas poderão ser expostos a possíveis explorações, pois os agentes de ameaças geralmente estão cientes das vulnerabilidades antes que os patches sejam lançados.

Consequências de um software não corrigido

Deixar o software sem correção e vulnerável cria algumas falhas graves de segurança, como:

- Vulnerabilidades de segurança: Uma das consequências mais significativas de um software não corrigido é o aumento do risco de vulnerabilidades de segurança. Quando o software não está atualizado com os patches mais recentes, ele pode conter vulnerabilidades de segurança conhecidas que podem ser exploradas por hackers ou outros agentes mal-intencionados.

- Problemas de conformidade: Muitas organizações estão sujeitas a regulamentações, como HIPAA e GDPR, que exigem que elas mantenham sistemas e softwares seguros. Se o seu software não estiver atualizado com os patches mais recentes, você poderá violar essas normas, o que resultará em multas, penalidades e outras sanções.

- Perda de dados: O software não corrigido também pode resultar na perda de dados confidenciais. Se uma vulnerabilidade de segurança for explorada, os hackers poderão acessar e roubar informações confidenciais, comoinformações de identificação pessoal, dados de clientes ou registros financeiros do .

- Danos à reputação: Violações de dados e outros incidentes de segurança podem ter um grande impacto na reputação de uma organização. Se sua organização for afetada por um incidente de segurança devido a um software sem patch, isso poderá prejudicar sua reputação e dificultar a recuperação da confiança dos clientes.

- Produtividade perdida: Além dos possíveis custos financeiros e de reputação, o software não corrigido também pode levar à perda de produtividade. Se uma vulnerabilidade de segurança for explorada e seus sistemas forem comprometidos, isso poderá interromper suas operações e impedir que seus funcionários trabalhem de forma eficaz.

- Em geral, as consequências de um software sem patches podem ser graves e de longo alcance. A implementação do gerenciamento de patches garante que seus sistemas e softwares estejam sempre atualizados e seguros.

Segurança cibernética & estatísticas de vulnerabilidade

Negligenciar os patches de software continua sendo um dos erros de segurança mais perigosos (mas evitáveis) que as empresas podem cometer. No entanto, muitos executivos ainda subestimam o custo real do tempo de inatividade e das violações.

“Osproprietários de pequenas empresas tendem a não se concentrar na segurança porque a veem como uma responsabilidade e um centro de custos”, diz AJ Singh, vice-presidente de produtos da NinjaOne. “Eles não consideram as perdas decorrentes de interrupções de serviço.”

Vamos analisar algumas das principais estatísticas de segurança cibernética de 2024-2025 para ver como a aplicação de patches é importante para todas as equipes de TI e empresas:

Estatísticas de malware e ransomware

- De acordo com oRelatório de Investigações de Violação de Dados de 2025 da Verizon, a exploração de vulnerabilidades de software como vetor de ataque inicial aumentou para 20% de todas as violações, um aumento de aproximadamente 34% em relação ao ano anterior.

- O mesmo relatório constatou que o envolvimento de terceiros e fornecedores em violações dobrou, sendo agora responsável por 30% de todas as violações confirmadas.

- O relatório da Sophos State of Ransomware 2025 afirma que as vulnerabilidades exploradas continuam sendo a causa raiz técnica mais comum dos ataques de ransomware, representando 32% de todos os ataques.

- A Comparitech informa que, no primeiro semestre de 2025, houve 3.627 ataques de ransomware em todo o mundo, um aumento de 47% em relação ao primeiro semestre de 2024.

Estatísticas de segurança cibernética de gerenciamento de endpoints e aplicação de patches

O relatório de estatísticas de segurança cibernética da NinjaOne enfatiza isso:

- 45% das empresas não têm qualquer tipo de cobertura de seguro cibernético

- Dos que têm cobertura, 37% não estão cobertos por pagamentos de ransomware

- Cerca de 1 em cada 5 consumidores é vítima de golpes, especialmente links de phishing.

Estatísticas de vulnerabilidades não corrigidas

De acordo comas estatísticas de segurança cibernética de 2025do site da Fortinet:

- O custo médio global de uma violação de dados ultrapassou US$ 4,88 milhões em 2024.

- O custo médio anual do crime cibernético ultrapassará US$ 23 trilhões em 2027.

- Até 2031, um ataque de ransomware atingirá uma empresa ou um consumidor a cada 2 segundos, o que equivale a 43.000 ataques por dia.

Como a aplicação automatizada de patches reduz os riscos de segurança

Embora os fornecedores confiáveis geralmente ofereçam correções automáticas e gratuitas para softwares desatualizados, o processo às vezes pode ser interrompido ou causar mau funcionamento do software.

“O remendo é uma batalha difícil”, diz Singh. “Há novas ameaças todos os dias.” Nossa pesquisa interna na NinjaOne mostra que de 25% a 30% dos patches do Windows 10 falham, e é por isso que criamos um utilitário personalizado para executar com êxito o processo e corrigir as ameaças.

Benefícios da aplicação automatizada de patches para as equipes de TI

A aplicação automatizada de patches é uma ferramenta indispensável para as equipes de TI atuais, oferecendo uma série de benefícios que simplificam e fortalecem as operações.

- Reduz sua carga de trabalho: A aplicação automatizada de patches reduz significativamente a carga de trabalho manual, garantindo que as atualizações de software e os patches de vulnerabilidade sejam aplicados de forma consistente, sem a necessidade de supervisão contínua. Essa eficiência minimiza o erro humano e libera os profissionais de TI para se concentrarem em tarefas e projetos mais estratégicos.

- Garante que os sistemas sejam devidamente atualizados: Com as ameaças cibernéticas cada vez mais sofisticadas, a aplicação automatizada de patches garante que os sistemas sejam prontamente atualizados, reduzindo assim as possíveis violações de segurança e protegendo os dados essenciais.

- Garante a uniformidade das atualizações: A natureza “configure e esqueça” da aplicação automatizada de patches garante que todos os dispositivos em uma rede sejam sincronizados e compatíveis, reduzindo possíveis conflitos ou incompatibilidades do sistema. Esse nível de consistência também aprimora o desempenho do sistema e reduz o tempo de inatividade, levando a uma maior produtividade.

- Permite flexibilidade nas equipes de TI: A capacidade de personalizar a aplicação de patches em um nível granular oferece às equipes de TI a flexibilidade para se adaptarem às necessidades organizacionais específicas, permitindo programações de patches personalizadas ou implementações seletivas de patches. Em essência, a aplicação automatizada de patches oferece às equipes de TI uma combinação de eficiência, segurança e flexibilidade, o que a torna uma pedra angular do gerenciamento eficaz de TI.

Descubra como a GSDSolutions conseguiu economizar tempo por meio da automação.

“Do ponto de vista da funcionalidade, o gerenciamento de patches é muito fácil de configurar e automatizar, e realmente funciona. As integrações da Ninja são rápidas e confiáveis. “

Mark Andres, diretor de serviços de TI da GSDSolutions

Proteja seus endpoints remotos e híbridos com a ferramenta de gerenciamento de patches número 1, de acordo com a G2.

Como implementar o gerenciamento de patches

Antes de implementaro gerenciamento de patches do site , certifique-se de que a sua organização tenha passado por essas etapas iniciais.

- Avaliação das necessidades: Antes de implementar o gerenciamento de patches, é importante avaliar as necessidades de sua organização. Isso o ajuda a determinar os sistemas e softwares que precisam ser corrigidos, bem como a frequência e o escopo do processo de correção.

- Escolha de uma solução: Há muitassoluções de gerenciamento de patches disponíveis, incluindoopções comerciais ede código aberto . Ao selecionar uma solução, considere fatores como a facilidade de uso, a compatibilidade com seus sistemas existentes e o nível de suporte fornecido.

- Envolver as pessoas certas: O gerenciamento de patches não é um trabalho para uma pessoa só. É essencial envolver as pessoas certas no processo, inclusive a equipe de TI, os administradores de sistemas e outras partes interessadas relevantes. O treinamento também pode ser necessário para garantir que todos saibam como usar e implementar corretamente a solução de gerenciamento de patches.

- Criação de uma política: O gerenciamento de patches deve ser um processo de longo prazo, não apenas um evento único. Para garantir que os patches sejam implementados de forma consistente e eficaz, é fundamental criar uma política de gerenciamento de patches que descreva os processos, procedimentos e responsabilidades envolvidos. Essa política deve ser revisada e atualizada regularmente para refletir as mudanças nos sistemas e no software da sua organização.

Para implementar o gerenciamento de patches, siga estas etapas:

- Identifique os sistemas e softwares que precisam ser corrigidos. Isso pode incluir sistemas operacionais, aplicativos e outros tipos de software.

- Crie um cronograma de gerenciamento de patches. Decida com que frequência você verificará se há novos patches e como os implementará. Por exemplo, você pode verificar se há novos patches uma vez por semana e implementá-los todos os meses.

- Configure um processo de gerenciamento de patches. Determine quem será responsável pela implementação dos patches e como eles serão implementados. Por exemplo, você pode decidir usar uma ferramenta de gerenciamento de patches para automatizar o processo.

- Monitore o processo de gerenciamento de patches. Verifique regularmente se os patches estão sendo implementados corretamente e dentro do prazo.

- Teste os patches antes de implementá-los. Testar patches em um ambiente que não seja de produção é vital para garantir que eles não causem problemas antes de implementá-los em seus sistemas ativos.

- Mantenha o controle de todos os patches implementados. Isso o ajudará a determinar quais sistemas e softwares estão atualizados e quais talvez precisem ser corrigidos no futuro.

Ao seguir essas etapas, você pode garantir que seus sistemas e softwares estejam sempre atualizados e seguros.

Elimine as ameaças à segurança com a aplicação de patches do NinjaOne

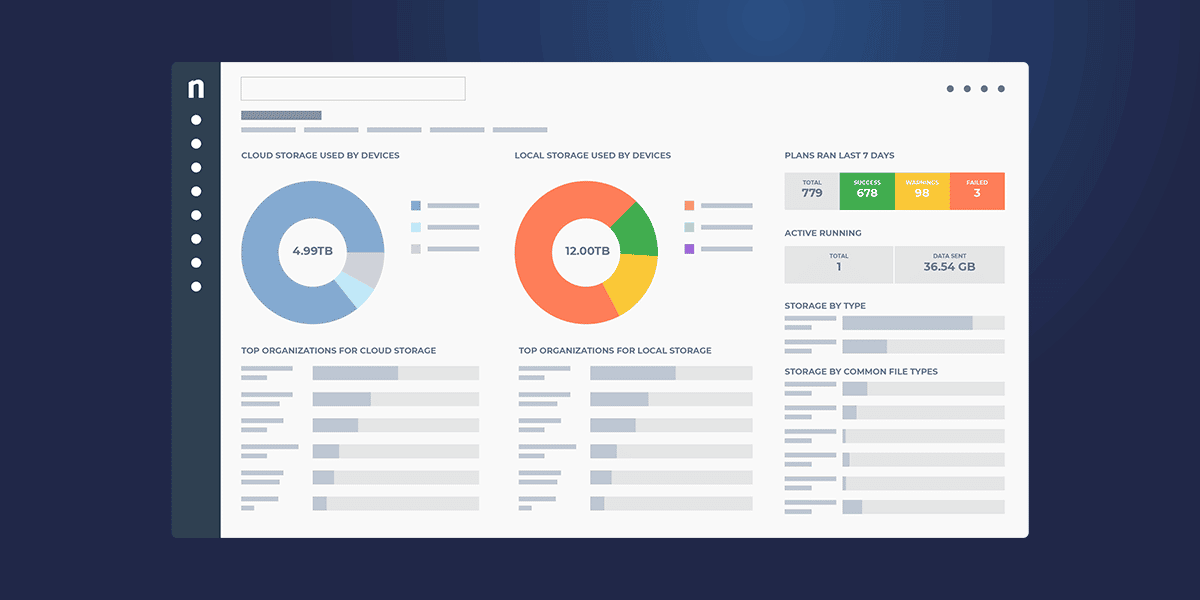

O NinjaOne Patch Management automatiza todo o ciclo de vida da aplicação de patches, desde a detecção e a implementação até a verificação e a geração de relatórios, para que as equipes de TI possam se concentrar no trabalho estratégico em vez de combater incêndios.

Com o NinjaOne, você obtém:

- Aplicação automatizada de patches no Windows, macOS e aplicativos de terceiros, ajudando você a corrigir vulnerabilidades mais rapidamente.

- Controle granular com políticas personalizadas de agendamento, teste e implementação adaptadas às necessidades da sua organização.

- Visibilidade em tempo real da conformidade dos patches, facilitando as auditorias regulatórias e a geração de relatórios.

- Redução do tempo de inatividade e dos riscos, graças à automação confiável que mantém os sistemas seguros sem interromper a produtividade.

Não é de surpreender que a G2 tenha classificado o NinjaOne como osoftware de gerenciamento de patches número 1 em seu último relatório.

O software de gerenciamento de TI da NinjaOne não tem compromissos forçados nem taxas ocultas. Se estiver pronto, solicite umorçamento gratuito em , inscreva-se para umteste gratuito de 14 dias em ouassista a uma demonstração em .