Points clés :

- Qu’est-ce que la gestion des correctifs : La gestion des correctifs couvre les tâches liées à la mise à jour et à la sécurisation des terminaux et des programmes.

- Pourquoi la gestion des correctifs est-elle importante : Les systèmes mis à jour sont plus à même de prévenir les cyberattaques, en particulier celles qui ciblent des vulnérabilités connues. Il est également important de maintenir la conformité et la compatibilité des systèmes.

- À quelle fréquence les PME doivent-elles appliquer des correctifs à leurs systèmes : Les correctifs de sécurité critiques doivent être déployés dès qu’ils sont disponibles ou après avoir été testés. D’autres mises à jour peuvent être effectuées à intervalles réguliers ou de manière échelonnée.

- La gestion des correctifs peut-elle être automatisée ? Oui. Par exemple, la gestion des correctifs avec NinjaOne prend en charge l’analyse, le déploiement et le reporting automatisés. L’automatisation réduit considérablement les erreurs humaines et permet d’économiser des ressources cruciales pour l’entreprise.

L’application de correctifs aux logiciels et systèmes vulnérables est plus importante et plus difficile à suivre que jamais. Voici comment les professionnels de l’informatique peuvent rendre leur processus de gestion des correctifs plus efficace, éliminer les interruptions et assurer la sécurité de leurs réseaux.

En quoi consiste le processus de gestion des correctifs ?

Le processus de gestion des correctifs couvre les tâches liées à la mise à jour et à la sécurisation des terminaux et des programmes. Il s’agit généralement d’acquérir, de tester et de déployer des mises à jour logicielles (correctifs) pour les systèmes d’exploitation, les applications et les microprogrammes sur les appareils gérés au sein de l’environnement informatique.

Si les appareils Windows continuent de dominer le marché, les terminaux Mac et Linux sont de plus en plus répandus. C’est pourquoi le processus moderne de gestion des correctifs nécessite un outil permettant de sécuriser efficacement les trois plateformes.

💡 À noter : Pour en savoir plus, téléchargez notre guide de gestion des correctifs pour les responsables informatiques.

Pourquoi le processus de gestion des correctifs (patch management) est-il important ?

Le processus de gestion des correctifs permet d’assurer le bon fonctionnement des systèmes et des applications et constitue également l’une des activités essentielles pour garantir la sécurité des entreprises de nos jours.

Selon un rapport d’IBM, le coût moyen mondial d’une fuite de données en 2025 atteindra la somme stupéfiante de 4,4 millions de dollars. Les pénalités de mise en conformité et la perte de confiance des clients ne font qu’aggraver ces difficultés.

Laisser les machines non patchées les rend vulnérables aux cyberattaques, et le risque est réel. En fait, selon l’Institut Ponemon, la majorité des violations de données (57%) peuvent être directement attribuées à des attaquants qui exploitent une vulnérabilité non corrigée.

Les défis du processus de gestion des correctifs pour les PME

Certaines des entreprises les plus importantes et les mieux financées au monde éprouvent des difficultés à gérer les correctifs. Quelles sont donc les chances des petites et moyennes entreprises dont l’assistance informatique est limitée ? Voici quelques défis courants pour les piles informatiques de taille moyenne :

- Les PME peuvent manquer de fonds pour des solutions de gestion des correctifs de niveau entreprise.

- Les PME disposent souvent d’un mélange de nouveaux et d’anciens appareils, ainsi que de différents systèmes d’exploitation (Windows, macOS, Linux) et d’applications.

- Les petites équipes informatiques qui n’ont ni le temps, ni la main d’œuvre pour surveiller et déployer en permanence des correctifs.

- Manque d’environnements de test.

- L’application manuelle de correctifs est un processus qui prend du temps. Sans compter qu’elle est souvent reléguée au second plan.

Certains des plus grands défis liés au processus de gestion des correctifs concernent le fait que le processus prend du temps, est compliqué et perturbe les utilisateurs finaux. Par conséquent, il est facile de remettre à plus tard l’application des correctifs. Ou tout simplement que des mises à jour importantes passent inaperçues.

Malheureusement, le risque que représentent les systèmes qui ne sont pas à jour augmente. Une fois qu’une vulnérabilité a été révélée et qu’un correctif a été publié, les entreprises se lancent dans une course contre la montre pour appliquer le correctif avant que les attaquants ne commencent à l’exploiter activement.

Cas d’utilisation réel pour résoudre les problèmes liés au processus de gestion des correctifs

La solution pour ne pas perdre de vue les cycles de correctifs consiste à confier cette tâche à des fournisseurs de services gérés (MSP). Les MSP, quant à eux, repoussent les limites en utilisant des solutions avancées et spécialisées, comme un RMM.

« Nous utilisons NinjaOne pour automatiser l’application des correctifs sur nos appareils et nos serveurs. Nous gagnons beaucoup de temps sur les correctifs car nous n’avons plus d’étapes manuelles dans notre flux de travail. »

Martin Wells PDG de Syscomm Group

👉 Á lire: Découvrez comment Syscomm Group a utilisé NinjaOne pour tirer le meilleur parti de sa surveillance de la sécurité.

Un RMM est une excellente solution de gestion informatique qui permet d’optimiser et d’automatiser les aspects les plus difficiles de l’informatique. Mais la stratégie qui l’entoure doit également être résiliente et évolutive. Pour vous faire une idée plus précise, poursuivez avec nos recommandations ci-dessous. Nous proposons des conseils sur la manière dont les MSP et les responsables informatiques peuvent mettre en place un processus de gestion des correctifs rentable et durable.

Les 10 étapes clés d’un processus de gestion des correctifs (patch management)

Vous trouverez ci-dessous un modèle de processus de gestion des correctifs en 10 étapes. Il met en évidence les considérations fondamentales qui doivent être prises en compte dans tout plan de gestion des correctifs. Vous devez vous assurer que vous avez défini clairement les rôles et les responsabilités pour chaque étape du processus. Et assurez-vous que toutes les parties prenantes soient pleinement impliquées.

⚠️ Pour éviter les pièges les plus courants, n’oubliez pas de regarder notre vidéo sur les erreurs de gestion des correctifs et comment les éviter.

Étape 1 : Découverte

Tout d’abord, vous devez vous assurer que vous disposez d’un inventaire complet du réseau. Il s’agit notamment de comprendre les types d’appareils, les systèmes d’exploitation, les versions du système d’exploitation et même les applications tierces au niveau le plus élémentaire.

De nombreuses failles de sécurité se produisent parce que les services informatiques négligent ou oublient certains terminaux. Les MSP doivent être proactifs et utiliser les outils d’inventaire réseau. Ils sont utiles pour analyser les environnements de leurs clients dans les délais impartis et obtenir une visibilité claire sur le réseau géré.

Étape 2 : Catégorisation

Segmenter les systèmes gérés et/ou les utilisateurs en fonction des risques et des priorités.

Par exemple, vous pouvez filtrer en fonction du type de machine (serveur, ordinateur portable, etc.), du système d’exploitation, de la version du système d’exploitation, du rôle de l’utilisateur, et bien plus encore. Cela vous permettra de créer des politiques de mise à jour plus précises au lieu d’adopter une seule approche.

Étape 3 : Création d’une stratégie de gestion des correctifs (patch management)

Créez des critères de mise à jour en établissant ce qui sera mis à jour, quand et dans quelles conditions.

Par exemple, déterminez les terminaux qui doivent être mis à jour automatiquement. Et fixez un calendrier pour la fréquence des correctifs à apporter. Le calendrier des correctifs pour les utilisateurs finaux d’ordinateurs portables peut être hebdomadaire, tandis que les correctifs pour les serveurs peuvent être moins fréquents et effectués manuellement.

Vous pouvez également envisager de mettre en place des flux de travail flexibles pour différents correctifs. Certains devraient avoir un processus de déploiement plus rapide ou plus étendu (pensez aux mises à jour du navigateur par rapport aux mises à jour du système d’exploitation ; aux mises à jour critiques par rapport aux mises à jour non critiques, par exemple).

Enfin, il convient d’identifier les fenêtres de maintenance pour éviter les perturbations (tenir compte des fuseaux horaires pour les correctifs de type « follow the sun » (FTS), etc.

Étape 4 : Surveiller les nouveaux correctifs et les vulnérabilités

Il faut comprendre les calendriers et les modèles de publication des correctifs des fournisseurs. Cherchez ensuite à identifier des sources fiables pour la divulgation des vulnérabilités en temps utile. Créez un processus d’évaluation des correctifs d’urgence.

Étape 5 : Test des correctifs

Créez un environnement de test ou un segment isolé pour éviter d’être pris au dépourvu par des problèmes involontaires. Cette initiative devrait inclure la création de sauvegardes pour un protocole de retour en arrière fiable et pratique.

Il faut également valider le succès du déploiement et surveiller les problèmes d’incompatibilité ou de performance.

Étape 6 : Gestion des configurations

Documentez toute modification sur le point d’être effectuée par le biais d’une mise à jour. Cela vous sera utile si vous rencontrez des problèmes lors du déploiement des correctifs. Surtout au-delà du segment ou de l’environnement d’essai initial.

Étape 7 : Déploiement des correctifs

Suivez les politiques de gestion des correctifs que vous avez créées à l’étape 3. Pour plus d’efficacité, identifiez les systèmes, les applications ou les appareils qui nécessitent des mises à jour. À partir de là, établissez des priorités en fonction du niveau de risque (par exemple, les correctifs de sécurité par rapport aux mises à jour des fonctionnalités).

Étape 8 : Audit des correctifs

Effectuez un audit de la gestion des correctifs afin d’identifier les correctifs qui ont échoué ou qui sont en attente.

Parallèlement, continuez à surveiller tout problème d’incompatibilité ou de performance. Il est également judicieux de faire appel à des utilisateurs finaux spécifiques qui peuvent vous aider en étant des yeux et des oreilles supplémentaires.

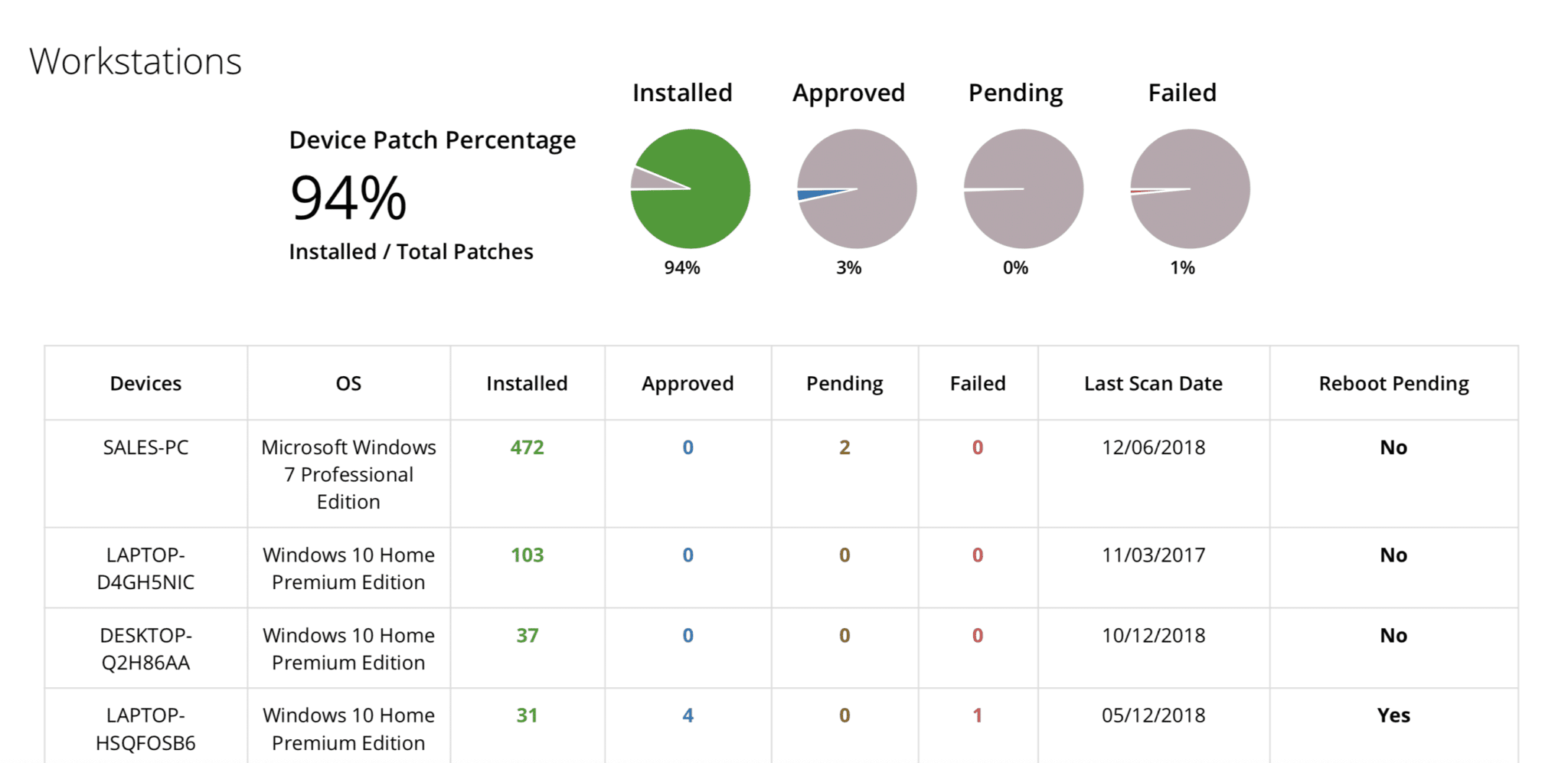

9ème étape : Surveillance et rapports

Produisez un rapport de conformité des correctifs que vous pouvez partager avec vos clients afin de gagner en visibilité sur votre travail. Suivez les correctifs qui ont été appliqués pour maintenir la conformité aux normes de sécurité. Mettez également en place un système permettant de suivre l’état des correctifs sur l’ensemble des systèmes, afin que les mesures correctives puissent être prises plus rapidement et en temps voulu.

10ème étape : Revoir, améliorer et répéter

Établissez une fréquence pour répéter et optimiser les étapes 1 à 9.

Le flux de travail doit comprendre l’élimination progressive ou l’isolement de toutes les machines obsolètes ou non prises en charge, l’examen de vos politiques et la révision des exceptions. Cela permettra de vérifier s’ils sont toujours d’application ou s’ils sont nécessaires.

Quelles sont les bonnes pratiques de gestion des correctifs ?

La demande d’une gestion efficace des correctifs est de plus en plus forte. Les fournisseurs de services gérés doivent donc améliorer leurs propres processus et offres, sous peine d’être distancés. Voici 3 éléments clés pour que les entreprises MSP et d’infogérance fournissent des services de gestion des correctifs plus intelligents, plus efficaces et plus performants en 2022.

1) Automatiser les mises à jour de correctifs

La gestion des correctifs est un jeu dans lequel il est extrêmement facile de prendre du retard. Surtout si vous continuez à identifier, évaluer et déployer les correctifs manuellement. Les logiciels de gestion automatisée des correctifs basés sur le cloud permettent aux MSP de programmer des analyses régulières des mises à jour. Ils permettent également de s’assurer que les correctifs sont appliqués dans des conditions spécifiques ou automatiquement.

Comment NinjaOne peut vous aider :

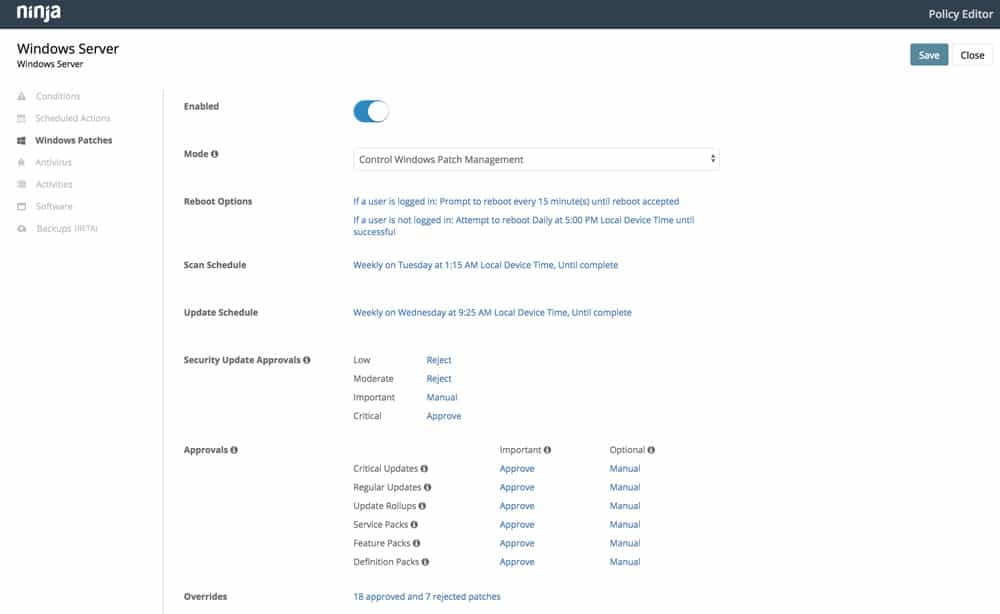

- Automatisez l’application des correctifs pour Windows et les logiciels tiers de plus de 120 fournisseurs.

- Configurez facilement l’analyse des mises à jour et les planifications de mises à jour pour des groupes spécifiques d’appareils ou d’utilisateurs. Obtenez un contrôle total et précis, ou bien configurez-le et laissez-le de côté.

- Passez moins de temps à chercher les nouvelles mises à jour et les divulgations de vulnérabilités, et plus de temps à développer votre activité.

2) Diminuer la vérification du déploiement des correctifs grâce aux rapports d’audit

Bien que l’automatisation des correctifs devienne de plus en plus populaire, les MSP ne peuvent malheureusement pas toujours supposer que les solutions automatisées de correctifs fonctionnent comme prévu.

Cela implique une validation manuelle qui prend du temps. Développer des scripts ou des processus pour alléger cette charge (ou, mieux encore, utiliser des solutions qui ne nécessitent pas de double vérification) est un investissement qui en vaut la peine.

Comment NinjaOne peut vous aider :

- Accédez à des rapports détaillés d’audit des mises à jour.

- Éliminez les incertitudes en vous assurant que vous avez accès à des informations fiables en temps réel.

3) Rationaliser les rapports

Tout ce que vous faites en tant qu’entreprise MSP ou d’infogérance doit être communiqué comme une valeur ajoutée à vos clients. La gestion des correctifs ne doit pas faire exception à la règle, mais la fourniture de rapports d’audit sur la gestion des correctifs doit être aussi automatique que possible. Après tout, plus les rapports prennent du temps, moins vous en avez pour fournir des services supplémentaires et développer votre entreprise.

Implémentation du processus de gestion des correctifs

L’objectif ultime du processus de gestion des correctifs est de garantir que toutes les solutions logicielles de la pile informatique et du réseau géré sont mises à jour et sécurisées. Dans l’ensemble, le flux de travail de la gestion des correctifs devrait comprendre les étapes suivantes.

- Déterminer les données de base

- Établir des priorités en fonction des risques et de la criticité

- Créer une stratégie de gestion des correctifs

- Tester les correctifs, les nouvelles intégrations et la compatibilité des systèmes

- Mise en place d’une solution de sauvegarde et de restauration résiliente

- Contrôler les mises à jour des correctifs et résoudre les problèmes

Vérifier régulièrement la conformité individuelle des terminaux avec les normes réglementaires telles que RGPD et PCI DSS. Une solution RMM performante peut également automatiser la sécurité des terminaux à grande échelle.

Articles connexes :

- Qu’est-ce que la conformité des correctifs ?

- Comment créer une politique de gestion des correctifs : Définition et étapes

- Meilleur logiciel de gestion des correctifs pour les MSP et les départements IT en 2025

- Pourquoi la gestion automatisée des correctifs est-elle essentielle pour les opérations informatiques modernes ?