Pontos principais:

- Ciclo de vida do gerenciamento de patches: Um processo estruturado que as equipes de TI seguem para identificar, testar, implementar e verificar patches de software.

- 10 estágios do ciclo de vida: O processo abrange a identificação, a priorização, a criação de políticas, o monitoramento, o teste, a aprovação, as modificações, a implementação, a auditoria, a geração de relatórios e a repetição.

- Benefícios do ciclo de vida: Reforça a segurança, reduz o tempo de inatividade, melhora a conformidade, reduz os custos de TI e aumenta a eficiência.

- Desafios do ciclo de vida: Restrições de tempo, inventários de TI incompletos, falhas de patches, riscos não resolvidos e o ciclo contínuo de recuperação.

- Vantagem do NinjaOne: Automatiza muitos estágios do ciclo de vida, ajudando as equipes de TI a reduzir a complexidade e melhorar a consistência. Lembre-se, porém, de que a configuração manual ainda é necessária para alguns estágios.

Ociclo de vida do gerenciamento de patches é o processo estruturado e repetível que as equipes de TI usam para identificar, testar, implementar e verificar os patches de software em seu ambiente. Seguir um ciclo de vida claro garante que os MSPs e as empresas de TI possam reforçar a segurança, minimizar o tempo de inatividade e manter a conformidade sem deixar queas vulnerabilidades de segurança passem despercebidas.

Neste guia, detalharemos os estágios do ciclo de vida do gerenciamento de patches, exploraremos os desafios comuns e mostraremos como a automação pode simplificar o processo para os profissionais de TI.

10 estágios do ciclo de vida do gerenciamento de patches

Um ciclo de vida completo de gerenciamento de patches mostra todo o processo de gerenciamento de patches. Embora esta lista mostre todas as etapas separadamente, algumas organizações optam por combinar certos estágios. Um ciclo de vida completo de gerenciamento de patches inclui esses 10 estágios.

Cada estágio tem seus próprios desafios, mas com o NinjaOnePatch Management, as equipes de TI podem simplificar, automatizar e otimizar cada etapa ao longo do caminho.

os nomes e a ordem desses estágios podem variar de acordo com as práticas de TI. Este documento deve ser entendido como um guia prático, não como um padrão rigoroso.

Estágio 1: Identificação

Antes de implementar um processo de gerenciamento de patches, a organização precisa de um inventário de rede, que identifica todos os ativos de TI em uma rede. Para criar um inventário de rede abrangente, uma equipe precisará realizar uma inspeção completa da rede usandoo software de avaliação de rede .

✅ Como o NinjaOne pode ajudar: O NinjaOne descobre e inventa automaticamente os pontos de extremidade, dando às equipes de TI visibilidade completa de quais dispositivos e aplicativos precisam de aplicação de patches.

Estágio 2: Priorização

Após realizar uma avaliação da rede e compreender o ambiente de TI atual, uma equipe pode priorizar as vulnerabilidades e ameaças descobertas durante a inspeção. Categorize os usuários e/ou sistemas por risco e prioridade para criar políticas de aplicação de patches mais direcionadas nas etapas a seguir.

✅ Como o NinjaOne pode ajudar: O NinjaOne permite que você categorize os pontos de extremidade e crie políticas de aplicação de patches personalizadas com base na gravidade, no nível de risco ou na prioridade comercial. Isso garante que os sistemas e aplicativos mais críticos recebam os patches primeiro, alinhando a implementação de patches com as necessidades organizacionais.

Estágio 3: Políticas

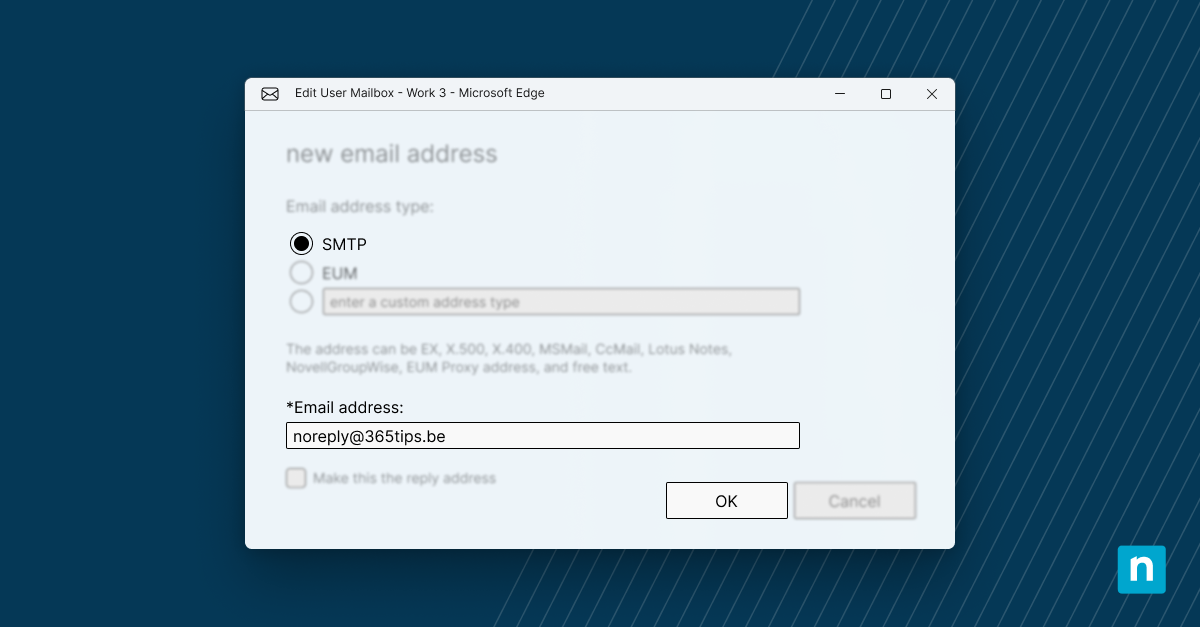

Com os usuários e/ou sistemas categorizados de forma eficaz, uma organização pode agora criar políticas de gerenciamento de patches. Criar uma política de patches eficaz e dimensionável é um processo simples e direto que permite aos usuários configurar e gerenciar os requisitos de patches com facilidade. Esses requisitos ou critérios de aplicação de patches determinam o que precisa ser corrigido, quando precisa ser corrigido e sob quais condições.

✅ Como o NinjaOne pode ajudar: O NinjaOne permite que as equipes de TI definam regras de aprovação de patches, cronogramas e automações de fluxos de trabalho de escalonamento para garantir a consistência em todo o ambiente.

Estágio 4: remoto

Nesse estágio, uma equipe estará atenta a novos patches e vulnerabilidades dos fornecedores. Normalmente, as organizações configuram um sistema para receber notificações sobre os próximos patches e atualizações de vulnerabilidades dos fornecedores, em vez de manter o controle manualmente.

✅ Como o NinjaOne pode ajudar: O NinjaOne monitora continuamente as atualizações dos fornecedores e os feeds de vulnerabilidade, para que os administradores sejam alertados sobre novos patches sem rastreamento manual.

Etapa 5: Testando

Para testar os patches, a equipe de TI geralmente usa um ambiente de teste que permite detectar problemas inesperados antes da implementação dos patches. Antes de passar para o próximo estágio do ciclo de vida da aplicação de patches, a organização deve garantir que os patches sejam implementados com êxito no ambiente de teste e que funcionem como deveriam.

⚠️ Observação: Lembre-se de que parte do processo de teste consiste em ter alguém que aprove os patches antes de eles entrarem em operação. Mesmo com a melhor automação, um toque humano é importante para garantir a precisão e a relevância.

✅ Como o NinjaOne pode ajudar: O NinjaOne permite que você implemente patches primeiro em grupos piloto ou segmentos de teste, garantindo que eles sejam validados em um ambiente controlado antes de serem implementados de forma mais ampla.

Estágio 6: Modificações

A documentação é tediosa, mas é necessária para manter toda a equipe de TI e outros membros de uma organização na mesma página. Observe as alterações que estão prestes a ser feitas com os patches antes da implementação.

✅ Como o NinjaOne pode ajudar: O NinjaOne documenta automaticamente a atividade de patches, fornecendo registros e relatórios que mantêm as equipes alinhadas e prontas para auditoria.

Estágio 7: Implantação

Agora, é hora de implementar patches de acordo com as políticas de gerenciamento de patches estabelecidas no estágio três. Durante esse estágio, as equipes de TI verificam se as implementações foram bem-sucedidas e identificam se são necessários ajustes.

✅ Como o NinjaOne pode ajudar: O NinjaOne automatiza a implantação de patches em sistemas operacionais e aplicativos de terceiros, reduzindo o trabalho manual e acelerando as implementações.

Etapa 8: Auditoria

Às vezes, podem surgir patches pendentes ou com falha após a implementação. Monitore esses problemas de perto quanto a incompatibilidades ou problemas de desempenho e informe os usuários finais sobre os problemas e as próximas soluções, se necessário.

✅ Como o NinjaOne pode ajudar: O NinjaOne rastreia o sucesso e as falhas dos patches em tempo real, dando às equipes de TI a capacidade de corrigir os problemas rapidamente.

Etapa 9: Relatório

Um relatório de conformidade de patches oferece aos executivos e a outros departamentos visibilidade da infraestrutura de TI da organização e do impacto dos patches. Esses relatórios podem ser programados regularmente, por exemplo, mensalmente, para manter a supervisão contínua.

✅ Como o NinjaOne pode ajudar: O NinjaOne fornece relatórios executivos e de conformidade de patches personalizáveis que podem ser programados ou gerados sob demanda.

Etapa 10: Repetir

O estágio final do ciclo de vida do gerenciamento de patches é revisar, atualizar e repetir as etapas de um a nove. Isso manterá as informações atualizadas e precisas, permitindo que a equipe de TI refine e otimize todos os processos de gerenciamento de patches.

✅ Como o NinjaOne pode ajudar: O NinjaOne oferece suporte a ciclos de aplicação de patches recorrentes por meio de automação e relatórios continuamente atualizados, ajudando a tornar a aplicação de patches mais consistente e repetível com esforço manual reduzido.

Por que o ciclo de vida do gerenciamento de patches é importante

Quando uma organização tem uma compreensão clara do ciclo de vida do gerenciamento de patches, sua equipe de TI pode aprimorar cada estágio para obter um desempenho ideal. Além disso, seguir um ciclo de vida de gerenciamento de patches passo a passo ajuda as organizações a fortalecer a segurança, reduzir o tempo de inatividade e melhorar a conformidade, aplicando uma abordagem estruturada e repetível.

Para uma visão mais ampla do que é o gerenciamento de patches e como ele oferece suporte às operações de TI, consulte nosso guia em . O que é o gerenciamento de patches? Definição, benefícios, & Melhores práticas.

Benefícios e desafios do ciclo de vida do gerenciamento de patches

| Benefícios de um ciclo de vida de gerenciamento de patches | Desafios de um ciclo de vida de gerenciamento de patches |

| Fortalece a postura de segurança ao eliminar vulnerabilidades | As equipes podem passar horas por semana gerenciando a aplicação de patches |

| Reduz o tempo de inatividade e a interrupção por meio de testes estruturados e implementação em etapas | Requer um inventário completo de TI, que muitas organizações não possuem |

| Ajuda as organizações a atender aos requisitos regulatórios e de conformidade | Algumas vulnerabilidades podem continuar sem solução, criando riscos contínuos |

| Reduz os custos de TI ao evitar violações e correções de emergência | As falhas de patches podem interromper os sistemas ou causar tempo de inatividade |

| Aumenta a eficiência com automação e consistência | A correção continua sendo um jogo de recuperação, pois novas vulnerabilidades aparecem constantemente |

5 principais benefícios de um ciclo de vida de gerenciamento de patches

- Postura de segurança mais forte

Um ciclo de vida de gerenciamento de patches garante que as vulnerabilidades sejam identificadas, priorizadas e resolvidas de forma consistente. Ao fechar as lacunas de segurança de forma estruturada, as organizações reduzem significativamente suasuperfície de ataque no site . Comoos agentes de ameaças geralmente visam vulnerabilidades conhecidas, a aplicação oportuna de patches por meio de um ciclo de vida repetível é uma das defesas mais eficazes contra violações e ransomware .

- Redução do tempo de inatividade e de interrupções

É mais provável que os sistemas sem patch falhem ou apresentem problemas de desempenho. Ao incorporar testes, preparação e implementação no ciclo de vida, as equipes de TI podem reduzir o risco de tempo de inatividade causado por vulnerabilidades não corrigidas e patches com falha. Essa abordagem proativa ajuda a manter as operações comerciais funcionando sem problemas e com menos interrupções.

- Conformidade mais fácil com as normas do setor

Muitas estruturas regulatórias, como HIPAA, PCI-DSS e GDPR, exigem que as organizações apliquem atualizações de segurança dentro de prazos rigorosos. Um ciclo de vida formal fornece a documentação, os processos e os relatórios necessários para demonstrar a conformidade. Isso não apenas simplifica as auditorias, mas também aumenta a confiança dos clientes, parceiros e partes interessadas.

- Reduzir os custos de TI ao evitar violações

Os danos financeiros e à reputação causados por umaviolação de dados geralmente superam o investimento em aplicação proativa de patches. Um ciclo de vida de gerenciamento de patches ajuda as organizações a lidar com as vulnerabilidades antes que elas possam ser exploradas, reduzindo o risco de incidentes dispendiosos. Com o tempo, essa abordagem estruturada reduz as despesas com correções emergenciais e protege a continuidade dos negócios a longo prazo.

- Maior eficiência por meio de automação e consistência

Um processo estruturado permite que as equipes de TI automatizem as etapas de rotina, apliquem patches em escala e acompanhem o progresso de forma repetível. Isso aumenta a eficiência, reduzo erro humano e libera a equipe de TI para se concentrar em projetos de maior valor, em vez de combater incêndios.

5 desafios do ciclo de vida do gerenciamento de patches

Um processo de gerenciamento de patches passo a passo pode ajudar a resolver desafios incômodos de gerenciamento de patches que atrapalham seu departamento de TI.

Para obter mais orientações, confira nossa lista dos10 principais desafios de gerenciamento de patches de 2025 no site .

- Tempo

Muitas equipes de TI ainda se debatem com o tempo de aplicação de patches. Um estudo recente da IDC constatou que 70% das equipes de TI gastam mais de seis horas por semana gerenciando patches de segurança, o que equivale a quase um dia inteiro de trabalho dedicado apenas a essa tarefa(Canonical). Para aumentar a eficiência, as equipes estão recorrendo cada vez mais à automação para reduzir o trabalho manual e acelerar o processo de aplicação de patches.

- Inventário de TI

Com muita frequência, as equipes de TI não têm um inventário completo de TI como referência para aplicação de patches. Sem visibilidade total dos endpoints, servidores e aplicativos, é fácil que as vulnerabilidades passem despercebidas. Por isso, é importante concluir uminventário de ativos de TI em .

- Riscos não resolvidos

Como a aplicação de patches se concentra em corrigir primeiro as vulnerabilidades mais problemáticas e deixar as outras para depois, o processo de aplicação de patches geralmente deixa vulnerabilidades e outros problemas sem solução. Isso deixa os sistemas vulneráveis a ataques, enfraquecendo a segurança e aumentando os riscos.

- Falhas de patches

A atualização de software é arriscada, e as falhas de patches podem causar vários problemas para uma organização. De acordo com osite Gitnux, 75% das organizações não aplicam os patches imediatamente, deixando os sistemas expostos a vulnerabilidades conhecidas.

- Gerenciamento de vulnerabilidades

Mesmo as organizações com osmelhoresprocessos de gerenciamento de vulnerabilidades e encontram vulnerabilidades. Infelizmente, a aplicação de patches é um jogo de recuperação, portanto, assim que uma equipe de TI aplica patches em uma vulnerabilidade, outra pode surgir a qualquer momento.

Diferenças entre o gerenciamento de vulnerabilidades e o gerenciamento de patches

O gerenciamento de vulnerabilidades e o gerenciamento de patches são processos semelhantes, mas não são a mesma coisa. Descobrimos que há muitas diferenças fundamentais entre o gerenciamento de patches e o gerenciamento de vulnerabilidades, embora os dois termos sejam frequentemente usados de forma intercambiável.

O gerenciamento de vulnerabilidades é o processo de identificação, análise, relatório e correção de ameaças à segurança cibernética, enquanto o gerenciamento de patches é o processo de criação e aplicação de patches para corrigir falhas ou atualizar um produto ou serviço com novos recursos.

Por que o ciclo de vida do gerenciamento de patches é importante

Quando uma organização tem uma compreensão clara do ciclo de vida do gerenciamento de patches, sua equipe de TI pode aprimorar cada estágio para obter um desempenho ideal. Além disso, seguir um ciclo de vida de gerenciamento de patches passo a passo permite que as organizações aproveitem os muitos benefícios do gerenciamento eficaz de patches.

Para recapitular:

Gerenciamento de vulnerabilidades é o processo contínuo de identificação, análise, geração de relatórios e priorização de ameaças à segurança cibernética em um ambiente de TI. Ele tem uma visão ampla do risco, abordando não apenas a falta de patches, mas também configurações incorretas, sistemas desatualizados e possíveis explorações de dia zero.

O gerenciamento de patches, por outro lado, é um processo mais focado. Envolve especificamente a criação e a aplicação de patches para corrigir falhas, fechar vulnerabilidades conhecidas ou atualizar um produto ou serviço com novos recursos. Embora o gerenciamento de patches seja frequentemente um subconjunto do gerenciamento de vulnerabilidades, os dois desempenham funções diferentes, mas complementares, em um programa de segurança.

Em outras palavras, o gerenciamento de vulnerabilidades encontra e prioriza os riscos, enquanto o gerenciamento de patches corrige esses riscos por meio de atualizações. Ambos são essenciais para manter uma postura sólidade segurança cibernética .

Criamos esta tabela para destacar as diferenças de uma maneira fácil de entender:

| Aspecto | Gerenciamento de vulnerabilidades | Gerenciamento de patches |

| Definição | Identifica, analisa, relata e prioriza os pontos fracos de segurança nos sistemas de TI | Aplica patches e atualizações para corrigir vulnerabilidades e melhorar a funcionalidade |

| Escopo | Um escopo mais amplo e abrange todas as vulnerabilidades, incluindo problemas de configuração e zero-days | Tem um escopo mais restrito e se concentra em abordar vulnerabilidades conhecidas por meio de correções |

| Objetivo principal | Reduzir a exposição ao risco compreendendo as ameaças e os pontos fracos | Elimine vulnerabilidades específicas atualizando software, sistemas operacionais e aplicativos |

| Processo | Varredura, avaliação e priorização contínuas | Testes, implementação, auditoria e relatórios de patches |

| Ferramentas comumente usadas | Scanners de vulnerabilidade, plataformas de inteligência contra ameaças | Soluções de gerenciamento de patches, plataformas RMM, sistema operacional e ferramentas de atualização do fornecedor |

Supere os desafios de aplicação de patches com o NinjaOne

Uma das melhores maneiras de superar os desafios de aplicação de patches é automatizar os processos com o software de gerenciamento de patches da NinjaOne. Com a solução de aplicação de patches da NinjaOne, você pode automatizar processos, corrigir vulnerabilidades e obter informações sobre todo o seu portfólio de TI em um único painel. Inscreva-se para uma avaliação gratuita e comece a otimizar cada etapa do seu processo de gerenciamento de patches.