Punti chiave:

- Ciclo di vita del patch management: Un processo strutturato che i team IT seguono per identificare, testare, distribuire e verificare le patch software.

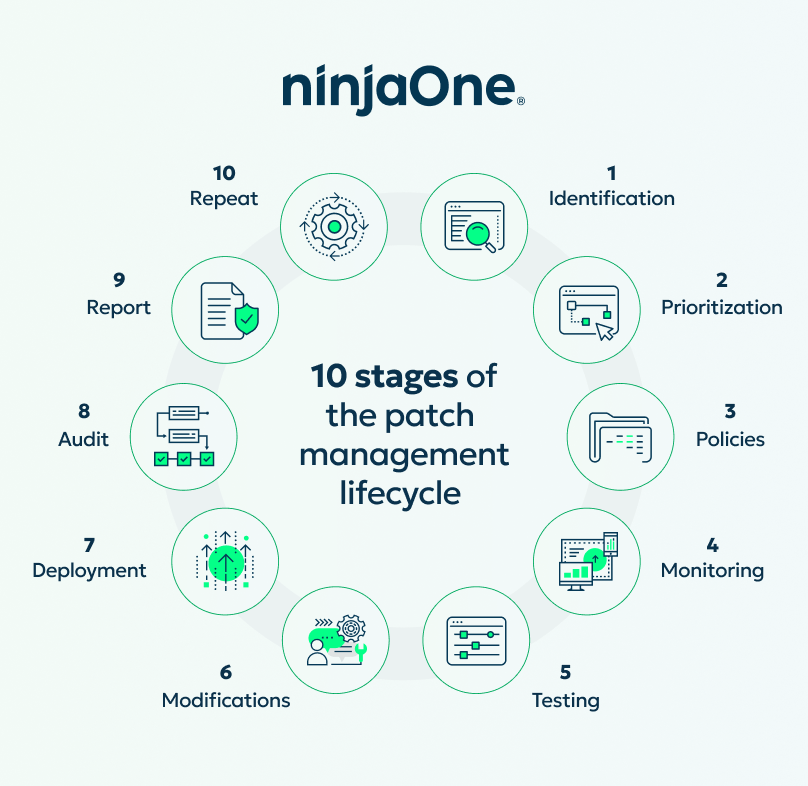

- 10 fasi del ciclo di vita: Il processo comprende l’identificazione, la definizione delle priorità, la creazione di criteri, il monitoraggio, il test, l’approvazione, le modifiche, la distribuzione, l’auditing, il reporting e la ripetizione.

- Vantaggi del ciclo di vita: Rafforza la sicurezza, riduce i tempi di inattività, migliora la conformità, riduce i costi IT e aumenta l’efficienza.

- Sfide del ciclo di vita: Vincoli di tempo, inventari IT incompleti, errori di patch, rischi irrisolti e il continuo ciclo di recupero.

- Vantaggi con NinjaOne: Automatizza molte fasi del ciclo di vita, aiutando i team IT a ridurre la complessità e a migliorare la coerenza. Tieni presente, però, che per alcune fasi è ancora necessaria la configurazione manuale.

Il ciclo di vita del patch management è il processo strutturato e ripetibile che i team IT utilizzano per identificare, testare, distribuire e verificare le patch software nel loro ambiente. Seguendo un ciclo di vita chiaro, gli MSP e le aziende IT possono rafforzare la sicurezza, ridurre al minimo i tempi di inattività e mantenere la conformità senza lasciarsi sfuggire le vulnerabilità di sicurezza.

In questa guida, analizzeremo le fasi del ciclo di vita del patch management, esploreremo le sfide più comuni e mostreremo come l’automazione possa semplificare il processo per i professionisti IT.

10 fasi del ciclo di vita del patch management

Un ciclo di vita completo del patch management mostra l’intero processo di patch management. Sebbene questo elenco mostri tutte le fasi separatamente, alcune organizzazioni scelgono di combinarne insieme alcune. Un ciclo di vita completo del patch management comprende queste 10 fasi.

Ogni fase comporta delle sfide, ma con NinjaOne Patch Management i team IT possono semplificare, automatizzare e ottimizzare ogni fase del processo.

🛑 I nomi e l’ordine di queste fasi possono variare a seconda delle pratiche IT. Questo documento deve essere inteso come una guida pratica, non come uno standard rigoroso.

Fase 1: Identificazione

Prima di implementare un processo di patch management, un’organizzazione ha bisogno di un inventario di rete, che identifichi tutte le risorse IT presenti in una rete. Per creare un inventario di rete completo, un team dovrà condurre un’ispezione approfondita della rete utilizzando un software di valutazione della rete.

✅ Come può aiutare NinjaOne: NinjaOne rileva e inventaria automaticamente gli endpoint, offrendo ai team IT una visibilità completa sui dispositivi e le applicazioni che richiedono l’applicazione di patch.

Fase 2: Prioritizzazione

Dopo aver condotto una valutazione della rete e aver compreso l’ambiente IT attuale, un team può prioritizzare le vulnerabilità e le minacce scoperte durante l’ispezione. Categorizzare gli utenti e/o i sistemi in base al rischio e alla priorità per creare politiche di patch più mirate nei passaggi seguenti.

Come può aiutare NinjaOne: NinjaOne consente di classificare gli endpoint e di creare criteri di patch personalizzati in base alla gravità, al livello di rischio o alla priorità aziendale. In questo modo si garantisce che i sistemi e le applicazioni più critici ricevano per primi le patch, allineando la distribuzione delle patch alle esigenze dell’organizzazione.

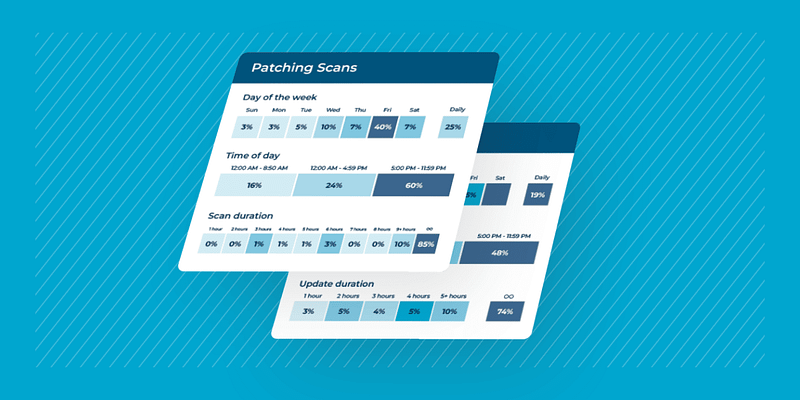

Fase 3: Criteri

Con gli utenti e/o i sistemi efficacemente classificati, un’organizzazione può ora creare criteri di patch management. La creazione di criteri di patching efficace e scalabile è un processo semplice e diretto che consente agli utenti di impostare e gestire i requisiti di patching con facilità. Questi requisiti o criteri di patch determinano cosa deve essere patchato, quando deve essere patchato e in quali condizioni.

✅ Come può aiutare NinjaOne: NinjaOne consente ai team IT di definire le regole di approvazione delle patch, le pianificazioni e le automazioni dei flussi di lavoro di escalation per garantire la coerenza in tutto l’ambiente.

Fase 4: Monitoraggio

In questa fase, un team è alla ricerca di nuove patch e vulnerabilità da parte dei fornitori. Di solito, le organizzazioni impostano un sistema per ricevere notifiche sulle patch e sugli aggiornamenti delle vulnerabilità in arrivo dai fornitori, invece di tenerne traccia manualmente.

Come può aiutare NinjaOne: NinjaOne monitora continuamente gli aggiornamenti dei fornitori e i feed delle vulnerabilità, in modo che gli amministratori siano avvisati delle nuove patch senza doverle monitorare manualmente.

Fase 5: Test

Per testare le patch, un team IT di solito utilizza un ambiente di test che consente di individuare problemi imprevisti prima del rilascio delle patch. Prima di passare alla fase successiva del ciclo di vita delle patch, un’organizzazione deve assicurarsi che le patch vengano distribuite con successo nell’ambiente di test e che funzionino come dovrebbero.

⚠️ Nota: tieni presente che parte del processo di test consiste nell’avere qualcuno che approvi le patch prima di renderle operative. Anche con la migliore automazione, il tocco umano è importante per garantire l’accuratezza e la pertinenza.

Come può aiutare NinjaOne: NinjaOne ti permette di distribuire le patch prima a gruppi pilota o a segmenti di prova, assicurandoti che siano convalidate in un ambiente controllato prima di essere distribuite su larga scala.

Fase 6: Modifiche

La documentazione è noiosa, ma è necessaria per mantenere coordinati l’intero team IT e gli altri membri di un’organizzazione. Annota tutte le modifiche che stanno per essere apportate con le patch prima della distribuzione.

Come può aiutare NinjaOne: NinjaOne documenta automaticamente l’attività delle patch, fornendo registri e rapporti che mantengono i team allineati e pronti per le verifiche.

Fase 7: Distribuzione

Ora è il momento di distribuire le patch in conformità con i criteri di patch management stabiliti nella terza fase. In questa fase, i team IT verificano se le implementazioni sono andate a buon fine e identificano se è necessario apportare modifiche.

✅ Come può aiutare NinjaOne: NinjaOne automatizza la distribuzione delle patch tra i sistemi operativi e le applicazioni di terze parti, riducendo il lavoro manuale e accelerando il rollout.

Fase 8: Audit

Dopo la distribuzione, alcune patch possono risultare in sospeso o non andare a buon fine. Monitora attentamente questi problemi per individuare eventuali incompatibilità o problemi di prestazioni e, se necessario, informa gli utenti finali dei problemi e delle soluzioni future.

✅ Come può aiutare NinjaOne: NinjaOne tiene traccia dei successi e dei fallimenti delle patch in tempo reale, dando ai team IT la possibilità di rimediare rapidamente ai problemi.

Fase 9: Reportistica

Un report sulla conformità delle patch fornisce ai dirigenti e agli altri reparti visibilità sull’infrastruttura IT dell’organizzazione e sull’impatto delle patch. Questi rapporti possono essere programmati su base regolare, ad esempio mensile, per mantenere una supervisione continua.

Come può aiutare NinjaOne: NinjaOne fornisce rapporti personalizzabili sulla conformità delle patch e rapporti esecutivi che possono essere programmati o generati su richiesta.

Fase 10: Ripetizione

La fase finale del ciclo di vita del patch management consiste nel rivedere, aggiornare e ripetere le fasi da uno a nove. In questo modo le informazioni saranno sempre aggiornate e precise, consentendo al team IT di perfezionare e ottimizzare tutti i processi di patch management.

Come può aiutare NinjaOne: NinjaOne supporta cicli di patch ricorrenti tramite l’automazione e la creazione di report continuamente aggiornati, contribuendo a rendere le patch più coerenti e ripetibili con un minore sforzo manuale.

Perché il ciclo di vita del patch management è importante?

Quando un’organizzazione ha una chiara comprensione del ciclo di vita del patch management, il team IT è in grado di migliorare ogni fase per ottenere prestazioni ottimali. Inoltre, seguire un ciclo di vita del patch management passo dopo passo aiuta le organizzazioni a rafforzare la sicurezza, ridurre i tempi di inattività e migliorare la conformità applicando un approccio strutturato e ripetibile.

Per uno sguardo più ampio su cosa sia il patch management e su come supporti le operazioni IT, consulta la nostra guida “Cos’è il patch Management? Definizione, vantaggi e best practice“.

Vantaggi e sfide del ciclo di vita del patch management

| Vantaggi del ciclo di vita del patch management | Le sfide del ciclo di vita del patch management |

| Rafforza la posizione di sicurezza eliminando le vulnerabilità | I team possono dedicare ore alla settimana al patch management |

| Riduci i tempi di inattività e le interruzioni grazie a test strutturati e a un’implementazione graduale | Richiedi un inventario IT completo, che molte organizzazioni non hanno |

| Aiuta le organizzazioni a soddisfare i requisiti normativi e di conformità | Alcune vulnerabilità possono rimanere irrisolte, creando un rischio continuo |

| Riduci i costi IT grazie alla prevenzione delle violazioni e alla bonifica d’emergenza | I guasti alle patch possono interrompere i sistemi o causare tempi di inattività |

| Migliora l’efficienza con l’automazione e la coerenza | Il patching rimane un gioco di recupero, dato che appaiono sempre nuove vulnerabilità |

5 vantaggi chiave di un ciclo di vita del patch management

- Una più solida posizione di sicurezza

Un ciclo di vita del patch management fa si che le vulnerabilità siano identificate, classificate e risolte in modo coerente. Colmando le lacune di sicurezza in modo strutturato, le organizzazioni riducono in modo significativo la loro superficie di attacco. Poiché gli attori delle minacce spesso prendono di mira vulnerabilità note, il patching tempestivo attraverso un ciclo di vita ripetibile è una delle difese più efficaci contro le violazioni e il ransomware.

- Riduzione dei tempi di inattività e delle interruzioni

È più probabile che i sistemi non patchati si guastino o presentino problemi di prestazioni. Incorporando i test, lo staging e la distribuzione nel ciclo di vita, i team IT possono ridurre il rischio di downtime causato sia da vulnerabilità non risolte che da patch fallite. Questo approccio proattivo aiuta a mantenere le operazioni aziendali senza intoppi e con meno interruzioni.

- Conformità più semplice alle normative di settore

Molti quadri normativi, come ad esempio HIPAA, PCI-DSS e GDPR, richiedono alle organizzazioni di applicare gli aggiornamenti di sicurezza entro tempi rigorosi. Un ciclo di vita formale fornisce la documentazione, i processi e i rapporti necessari per dimostrare la conformità. Questo non solo semplifica gli audit, ma crea anche fiducia nei confronti di clienti, partner e stakeholder.

- Riduzione dei costi IT grazie alla prevenzione delle violazioni

Il danno finanziario e di reputazione causato da una violazione dei dati spesso è superiore all’investimento in patch proattive. Il ciclo di vita del patch management aiuta le organizzazioni a risolvere le vulnerabilità prima che possano essere sfruttate, riducendo il rischio di incidenti costosi. Nel tempo, questo approccio strutturato riduce le spese di ripristino in caso di emergenza e protegge la continuità aziendale a lungo termine.

- Maggiore efficienza grazie all’automazione e alla coerenza

Un processo strutturato consente ai team IT di automatizzare le fasi di routine, applicare le patch su scala e monitorare i progressi in modo ripetibile. In questo modo si migliora l’efficienza, si riduce l’errore umano e si libera il personale IT per concentrarsi su progetti di maggior valore piuttosto che sulla lotta agli incendi.

5 sfide del ciclo di vita del patch management

Un processo di patch management passo dopo passo può aiutare a risolvere i fastidiosi problemi di patch management che ostacolano il tuo reparto IT.

Per ulteriori indicazioni, consulta il nostro elenco delle 10 principali sfide del patch management per il 2026.

- Tempo

Molti team IT sono ancora alle prese con il tempo necessario per il patching. Un recente studio di IDC ha rilevato che il 70% dei team IT dedica più di sei ore alla settimana al patch management di sicurezza, il che equivale a quasi un’intera giornata lavorativa dedicata solo a questo compito (Canonical). Per migliorare l’efficienza, i team si rivolgono sempre più all’automazione per ridurre il lavoro manuale e accelerare il processo di patch.

- Inventario IT

Troppo spesso i team IT non dispongono di un inventario IT completo a cui fare riferimento per le patch. Senza una visibilità completa su endpoint, server e applicazioni, è facile che le vulnerabilità sfuggano alle maglie della rete. Ecco perché è importante completare un inventario delle risorse IT

- Rischi irrisolti

Poiché il processo di patching si concentra sulla correzione delle vulnerabilità più problematiche e sulla conservazione delle altre per un secondo momento, il processo di patching spesso lascia irrisolte vulnerabilità e altri problemi. Ciò rende i sistemi vulnerabili agli attacchi, indebolendo la sicurezza e aumentando i rischi.

- Errori delle patch

L’aggiornamento del software è rischioso e le patch mancate possono causare numerosi problemi a un’organizzazione. Secondo Gitnux, il 75% delle organizzazioni non applica tempestivamente le patch, lasciando i sistemi esposti a vulnerabilità note.

- Gestione delle vulnerabilità

Anche le organizzazioni con i migliori processi di patching e gestione delle vulnerabilità si imbattono in vulnerabilità. Sfortunatamente, le patch sono un gioco di recupero, per cui non appena un team IT applica una patch a una vulnerabilità, potrebbe saltarne fuori un’altra in qualsiasi momento.

Differenze tra gestione delle vulnerabilità e patch management

La gestione delle vulnerabilità e il patch management sono processi simili, ma non sono la stessa cosa. Abbiamo scoperto che ci sono molte differenze fondamentali tra il patch management e la gestione delle vulnerabilità, anche se i due termini sono spesso usati in modo intercambiabile.

La gestione delle vulnerabilità è il processo di identificazione, analisi, segnalazione e correzione delle minacce alla sicurezza informatica, mentre il patch management è il processo di creazione e applicazione delle patch per correggere i difetti o aggiornare un prodotto o un servizio con nuove funzionalità.

Perché il ciclo di vita del patch management è importante?

Quando un’organizzazione ha una chiara comprensione del ciclo di vita del patch management, il team IT è in grado di migliorare ogni fase per ottenere prestazioni ottimali. Inoltre, seguire un ciclo di vita del patch management passo dopo passo consente alle organizzazioni di sfruttare i numerosi benefici di un patch management.

Ricapitoliamo:

Per Gestione delle vulnerabilità si intende il processo continuo di identificazione, analisi, segnalazione e prioritizzazione delle minacce alla sicurezza informatica in un ambiente IT. La visione del rischio è ampia e non riguarda solo le patch mancanti, ma anche le configurazioni errate, i sistemi obsoleti e i potenziali exploit zero-day.

Il patch management, invece, è un processo più mirato. In particolare, si tratta di creare e applicare patch per correggere difetti, chiudere vulnerabilità note o aggiornare un prodotto o un servizio con nuove funzionalità. Sebbene il patch management sia spesso un sottoinsieme della gestione delle vulnerabilità, i due ruoli sono diversi ma complementari in un programma di sicurezza.

In altre parole, la gestione delle vulnerabilità individua e dà priorità ai rischi, mentre il patch management rimedia a tali rischi attraverso gli aggiornamenti. Entrambi sono essenziali per mantenere una forte postura di cybersecurity .

Abbiamo creato questa tabella per fare in modo che le differenze siano più facili da comprendere:

| Aspetto | Gestione delle vulnerabilità | Patch management |

| Definizione | Identifica, analizza, segnala e dà priorità alle debolezze della sicurezza nei sistemi IT | Applica patch e aggiornamenti per correggere le vulnerabilità e migliorare le funzionalità |

| Ambito | Un ambito più ampio che copre tutte le vulnerabilità, compresi i problemi di configurazione e gli “zero-day” | Ha un ambito di applicazione più ristretto e si concentra sulla risoluzione delle vulnerabilità note attraverso le patch |

| Obiettivo primario | Riduce l’esposizione al rischio attraverso la comprensione delle minacce e dei punti deboli | Elimina le vulnerabilità specifiche aggiornando software, sistemi operativi e applicazioni |

| Processo | Scansione continua, valutazione e definizione delle priorità | Test, distribuzione, verifica e reporting delle patch |

| Strumenti comunemente utilizzati | Scanner di vulnerabilità, piattaforme di intelligence sulle minacce | Soluzioni di patch management, piattaforme RMM, strumenti di aggiornamento dei sistemi operativi e dei fornitori |

Superare le sfide del patching con NinjaOne

Uno dei modi migliori per superare le sfide del patching è automatizzare i processi con il software di patch management di NinjaOne. Con la soluzione di patching di NinjaOne, puoi automatizzare i processi, rimediare alle vulnerabilità e ottenere informazioni sull’intero portafoglio IT da un unico pannello. Registrati per la prova gratuita per iniziare a ottimizzare ogni fase del tuo processo di patch management.