Audit-Logging für technische Fachleute: Stärkung der IT-Aufsicht

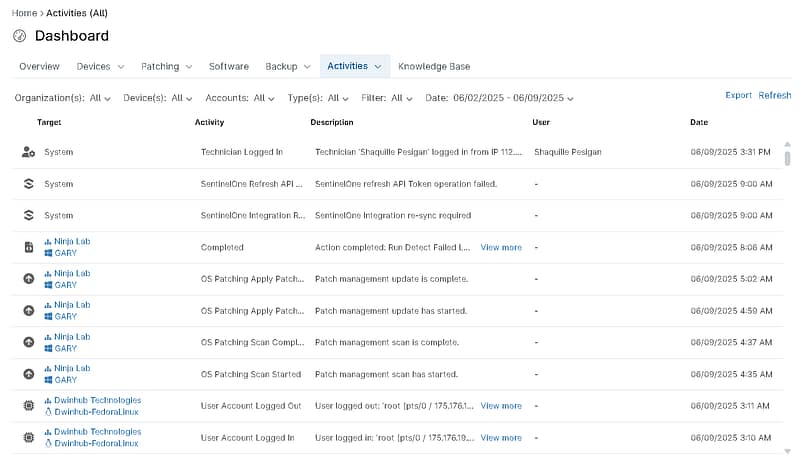

NinjaOne bietet integrierte Audit-Protokollierungsfunktionen, die IT-Teams mehr Transparenz und Kontrolle über ihre Umgebung geben. Durch die Nachverfolgung von Benutzeraktivitäten, Systemänderungen und Geräteinteraktionen bieten diese umfassenden Protokolle einen klaren und durchsuchbaren Prüfpfad zur Unterstützung von Sicherheit, Compliance und Betriebsüberwachung.

Über die intuitive Weboberfläche von NinjaOne können IT-Experten Protokolldaten anzeigen, filtern und analysieren, um Anomalien zu untersuchen, Aktionen zu überwachen und Transparenz über Endpunkte und Konfigurationen zu erhalten.

Egal ob es um die Verwaltung von Richtlinienänderungen, die Behandlung von Vorfällen oder die Unterstützung von Audits geht, NinjaOne’s integrierte Audit-Protokollierung liefert die nötigen Erkenntnisse, um sicher zu reagieren. Mit Echtzeit-Zugriff und detaillierten Protokollierungsfunktionen sorgt NinjaOne für mehr Klarheit und Verantwortlichkeit in Ihrem IT-Betrieb.

NinjaOne's Audit Logging: Befähigung von IT-Fachleuten mit transparenter, verantwortlicher Aufsicht

End-to-End-Aktivitätssichtbarkeit

Sichere und intuitive Audit-Webschnittstelle

Compliance-konforme Protokollierung

Echtzeit-Überwachung und historische Einblicke

Skalierbare Überwachung für moderne IT

Umfassende IT-Überwachung mit NinjaOnes Audit Logging-Funktionen

Detaillierte Audit-Protokolle für volle Transparenz

Intuitive Audit-Webschnittstelle

Echtzeit- und historische Protokollierung

Durchsuchbare und filterbare Prüfpfade

Compliance-gerechte Aufzeichnungen

Skalierbare Protokollierung für komplexe Umgebungen

Verbesserte IT-Verantwortlichkeit und Sicherheit mit NinjaOne's Audit Logging-Funktionen

Zentralisierte Prüfpfade für Sicherheit und Compliance

Überwachung in Echtzeit und Reaktion auf Vorfälle

Rationalisierung von internen Audits und Ermittlungen

Verbesserung der Verantwortlichkeit des Teams und der Durchsetzung von Richtlinien

Durch die Protokollierung aller Verwaltungsvorgänge im System trägt NinjaOne dazu bei, die Verantwortlichkeit des Teams und die Einhaltung der Richtlinien zu stärken. Unabhängig davon, ob eine interne IT-Abteilung oder eine MSP-Umgebung verwaltet wird, stellt die Audit-Protokollierung sicher, dass jede Konfigurationsänderung, jedes Zugriffsereignis und jede Benutzeraktion nachvollziehbar ist, und fördert so eine Kultur der Verantwortung und der optimalen Sicherheitsverfahren.

Verschaffen Sie sich vollständige Transparenz und Kontrolle über Ihre IT-Umgebung mit NinjaOne's leistungsstarken Audit Logging Tools!

Verfolgen Sie Benutzeraktionen, überwachen Sie Systemänderungen und sorgen Sie für eine einfache Einhaltung der Vorschriften – alles über eine sichere, intuitive Webschnittstelle für Audits. Ganz gleich, ob Sie interne IT-Abläufe verwalten oder Kunden als MSP unterstützen, NinjaOne verschafft Ihnen die Klarheit und Verantwortlichkeit, die Sie brauchen, um Risiken vorzubeugen.

Nutzen Sie detaillierte Prüfprotokolle, um die Sicherheit zu erhöhen, Untersuchungen zu rationalisieren und die vollständige Einhaltung organisatorischer und gesetzlicher Standards zu gewährleisten.

FAQs zur Audit-Protokollierung

Was bedeutet Audit-Protokollierung?

Bei der Audit-Protokollierung werden System- oder Benutzeraktivitäten aufgezeichnet, um nachzuvollziehen, was passiert ist, wer es getan hat, wann und wo. Diese Protokolle helfen bei der Sicherheit, bei der Einhaltung von Vorschriften, bei der Fehlersuche und bei forensischen Untersuchungen. Zu den üblichen Verwendungszwecken gehören die Erkennung von unbefugtem Zugriff, die Einhaltung gesetzlicher Vorschriften und die Analyse von Systemproblemen.

Wie funktioniert die Audit-Protokollierung?

Die Audit-Protokollierung zeichnet wichtige System- oder Benutzeraktionen auf, um Aktivitäten für die Sicherheit, die Einhaltung von Vorschriften und die Fehlerbehebung zu verfolgen.

- Ereignis tritt ein: Eine Benutzer- oder Systemaktion findet statt (z. B. Anmeldung, Dateizugriff).

- Ereignis aufgezeichnet: Details wie wer, was und wann werden aufgezeichnet.

- Protokolliert: Das Ereignis wird sicher in einer Audit-Log-Datei oder einer Datenbank gespeichert.

- Gelagert: Die Protokolle werden lokal gespeichert oder zum Schutz und zur Analyse an einen zentralen Server gesendet.

- Überwacht: Protokolle werden überprüft, um verdächtige Aktivitäten zu erkennen oder Probleme zu beheben.

- Alarmiert: Warnungen informieren Administratoren über potenzielle Sicherheitsbedrohungen.

Audit-Protokolle vs. reguläre Systemprotokolle, was ist der Unterschied?

Audit-Protokolle zeichnen speziell sicherheitsrelevante Ereignisse wie Anmeldeversuche und Dateizugriffe auf, wobei der Schwerpunkt darauf liegt, wer welche Aktion wann und wo durchgeführt hat. Sie dienen in erster Linie der Einhaltung von Vorschriften, der Sicherheitsüberwachung und forensischen Untersuchungen und werden in der Regel durch spezielle Audit-Richtlinien aktiviert. Im Gegensatz dazu zeichnen reguläre Systemprotokolle allgemeine Systemereignisse wie Systemstarts, Fehler und Hardwareänderungen auf und konzentrieren sich auf den allgemeinen Systemzustand und die Fehlersuche. Diese Protokolle werden normalerweise standardmäßig ausgeführt und helfen bei der Diagnose von System- oder Anwendungsproblemen. Während Audit-Protokolle so strukturiert sind, dass sie detaillierte Benutzeraktivitäten aufzeichnen, unterscheiden sich reguläre Systemprotokolle je nach Quelle stark in ihrem Format.

Weitere Ressourcen

MDM-Audit-Log-Ansicht

Mit diesem Leitfaden zur Anzeige von MDM-Auditprotokollen können Sie die Geräteaktivität problemlos verfolgen.

Was ist ein Compliance Audit?

Verstehen Sie das Wesentliche einer Ordnungsmäßigkeitsprüfung und warum sie wichtig ist.

Patch-Management: Auditierungs-Checkliste