Punti chiave: best practice per il patch management

- Cos’è il patch management: Il patch management comprende le attività relative all’aggiornamento e alla protezione di endpoint e programmi.

- Perché il patch management è importante: I sistemi aggiornati hanno maggiori probabilità di prevenire i cyberattacchi, soprattutto quelli che mirano a vulnerabilità note. È anche importante per mantenere la conformità e la compatibilità dei sistemi.

- Con quale frequenza le PMI dovrebbero applicare le patch ai propri sistemi: Le patch di sicurezza critiche devono essere distribuite non appena disponibili o subito dopo averle testate. Altri aggiornamenti possono seguire un intervallo regolare o una distribuzione scaglionata.

- Il patch management può essere automatizzato? Sì. Per esempio, il patch management con NinjaOne supporta la scansione, la distribuzione e la reportistica automatizzate. L’automazione riduce in modo significativo gli errori umani e consente di risparmiare risorse aziendali fondamentali.

L’applicazione di patch a software e sistemi vulnerabili è più importante e impegnativa che mai. Ecco come i professionisti IT possono rendere il loro processo di patch management più efficiente, eliminare le interruzioni e mantenere la sicurezza delle reti.

Che cos’è il patch management?

Il patch management comprende le attività relative all’aggiornamento e alla protezione di endpoint e programmi. In genere si tratta di acquisire, testare e distribuire aggiornamenti software (patch) per sistemi operativi, applicazioni e firmware nei dispositivi gestiti all’interno dell’ambiente IT.

Anche se i dispositivi Windows continuano a dominare il mercato, gli endpoint Mac e Linux stanno diventando sempre più diffusi. Pertanto, un moderno patch management ha bisogno di uno strumento in grado di proteggere efficacemente tutte e tre le piattaforme.

💡 Suggerimento: Per saperne di più, scarica la nostra guida al patch management per leader IT.

Perché il processo di patch management è importante?

Il patching mantiene operativi i sistemi e le applicazioni ed è anche una delle attività principali per tenere alto il livello di sicurezza delle organizzazioni odierne.

Secondo un report di IBM, il costo medio globale di una violazione dei dati nel 2025 raggiungerà l’incredibile cifra di 4,4 milioni di dollari. Le sanzioni per la conformità e la perdita di fiducia dei clienti aggravano ulteriormente questi problemi.

I computer non patchati sono vulnerabili agli attacchi informatici, ed è un rischio tutt’altro che teorico. Infatti, secondo il Ponemon Institute, la maggior parte delle violazioni di dati (57%) può essere attribuita direttamente ad aggressori che sfruttano una vulnerabilità nota che non è stata patchata.

Le sfide del patch management per le PMI

Se alcune delle organizzazioni più grandi e meglio finanziate al mondo stanno riscontrando difficoltà con il patch management, che possibilità hanno le piccole e medie imprese con un supporto IT limitato? Ecco alcune sfide comuni per chi ha stack IT di dimensioni moderate:

- Le PMI potrebbero non avere i fondi per soluzioni di patch management di livello enterprise.

- Le PMI hanno spesso un mix di dispositivi nuovi e vecchi, oltre a diversi sistemi operativi (Windows, macOS, Linux) e applicazioni.

- Piccoli team IT che non hanno tempo o forza lavoro per monitorare e distribuire costantemente le patch.

- Mancanza di ambienti di test.

- Il patching manuale è un processo che richiede molto tempo e a cui spesso non viene data la priorità.

Alcune delle maggiori sfide legate al patch management riguardano il fatto che il processo richiede tempo, è complicato e crea problemi agli utenti finali. Di conseguenza, capita spesso che il patching venga rimandato o che magari degli aggiornamenti importanti si perdano nella confusione generale.

Purtroppo, il rischio che i sistemi non patchati rappresentano è in aumento. Una volta che una vulnerabilità è stata divulgata e una patch è stata rilasciata, le organizzazioni corrono per applicare la patch prima che gli aggressori inizino a sfruttarla attivamente.

Un caso d’uso reale per risolvere i problemi di patch management

Per molte piccole imprese, la soluzione per stare al passo con i cicli di patching è esternalizzare l’attività ai fornitori di servizi gestiti (MSP). Gli MSP infatti, per svolgere le attività di patch management, utilizzano utilizzando soluzioni avanzate e specializzate, come strumenti RMM.

“Utilizziamo NinjaOne per automatizzare il patching su dispositivi e server dei nostri utenti finali. Adesso risparmiamo un sacco di tempo per la gestione delle patch, perché non abbiamo più passaggi manuali nel nostro flusso di lavoro di patching.”

Martin Wells, CEO del Gruppo Syscomm

👉 Consiglio di lettura: Scopri come il Syscomm Group è riuscito a sfruttare NinjaOne per ottenere il massimo dal monitoraggio della sicurezza.

Un RMM è un’eccellente soluzione di gestione IT per snellire e automatizzare le parti più complesse dell’IT. Ma la strategia progettata attorno alla soluzione RMM deve essere a sua volta orientata alla resilienza e alla scalabilità. Per avere un’idea più precisa, continua a seguire i nostri consigli su come gli MSP e i leader IT possono creare un framework di patch management efficiente in termini di costi e che duri nel tempo.

10 fasi chiave di un processo di patch management

Di seguito è riportato un modello di processo di patch management in 10 fasi, che evidenzia le considerazioni fondamentali che devono essere presenti in qualsiasi piano di gestione delle patch. Prima di immergerti in questo flusso di lavoro, dovrai assicurarti di aver stabilito chiaramente ruoli e responsabilità per ogni fase e che tutti i principali stakeholder siano pienamente coinvolti.

⚠️ Per evitare le insidie più comuni, guarda il nostro video intitolato Errori di patch management e come evitarli.

Fase 1: Individuazione

Prima di tutto, devi assicuratti di avere un inventario di rete completo. Questo significa anche conoscere i tipi di dispositivo, di sistema operativo, delle versioni del sistema operativo e persino delle applicazioni di terze parti al livello più elementare.

Molte violazioni della sicurezza avvengono perché l’IT trascura o dimentica alcuni endpoint. Gli MSP devono essere proattivi e utilizzare gli strumenti di inventario della rete per eseguire la scansione degli ambienti dei loro clienti nei tempi previsti e ottenere una chiara visibilità sulla rete gestita.

Fase 2: Categorizzazione

Segmenta i sistemi gestiti e/o gli utenti in base al rischio e alle priorità.

Per esempio, puoi filtrare per tipo di macchina (server, laptop ecc.), sistema operativo, versione del sistema operativo, ruolo dell’utente ecc. Ciò consente di creare criteri di patching più granulari invece di adottare un approccio unico per tutti.

Fase 3: Creazione dei criteri di patch management

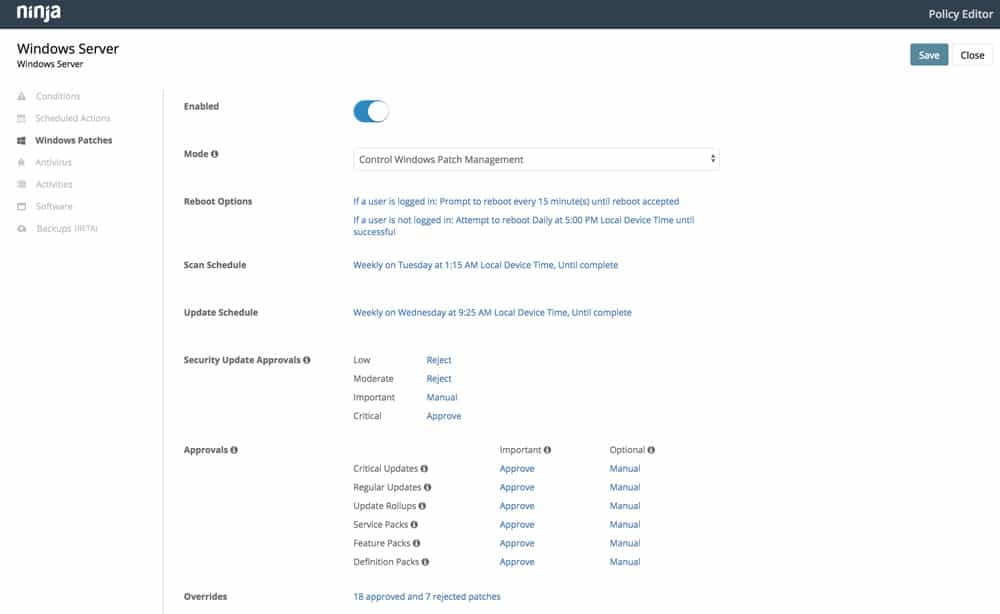

Crea criteri di patching definendo a cosa verranno applicate le patch, quando e in quali condizioni.

Per esempio, stabilisci quali endpoint devono essere aggiornati automaticamente e con quale frequenza. La pianificazione del patching per gli utenti finali di laptop potrebbe avere una frequenza settimanale, mentre il patching per i server può essere meno frequente ed eseguito manualmente.

Puoi anche prendere in considerazione la possibilità di avere flussi di lavoro flessibili per le diverse patch, con alcune che avranno un processo di rollout più rapido o più esteso (pensa agli aggiornamenti del browser rispetto a quelli del sistema operativo; agli aggiornamenti critici rispetto a quelli non critici, per esempio).

Infine, dovrai identificare le finestre di manutenzione per evitare interruzioni (tenendo conto dei fusi orari per un patching continuo nelle diverse aree geografiche ecc.) e creare eccezioni.

Fase 4: Monitoraggio di nuove patch e vulnerabilità

Analizza le pianificazioni e i modelli di rilascio delle patch dei fornitori. Quindi, cerca di individuare fonti affidabili per la divulgazione tempestiva delle vulnerabilità. Crea un processo di valutazione delle patch di emergenza.

Fase 5: Test delle patch

Crea un ambiente di test o un segmento di rete isolato per evitare di essere colto alla sprovvista da problemi inaspettati. Questa iniziativa dovrebbe includere la creazione di backup per un protocollo di rollback affidabile ed efficace.

Inoltre, verifica l’avvenuta distribuzione e monitora eventuali problemi di incompatibilità o di prestazioni.

Fase 6: Gestione della configurazione

Documenta eventuali modifiche che stanno per essere apportate tramite il patching. Potrebbe tornarti utile qualora si verificassero problemi con la distribuzione delle patch fuori dall’ambiente o dal segmento di test iniziale.

Passo 7: Distribuzione delle patch

Segui i criteri di patch management creati al punto 3. Per una maggiore efficienza, identifica quali sistemi, applicazioni o dispositivi necessitano di aggiornamenti, e organizza le priorità in base al livello di rischio (per esempio dando priorità alle patch di sicurezza rispetto agli aggiornamenti di funzionalità).

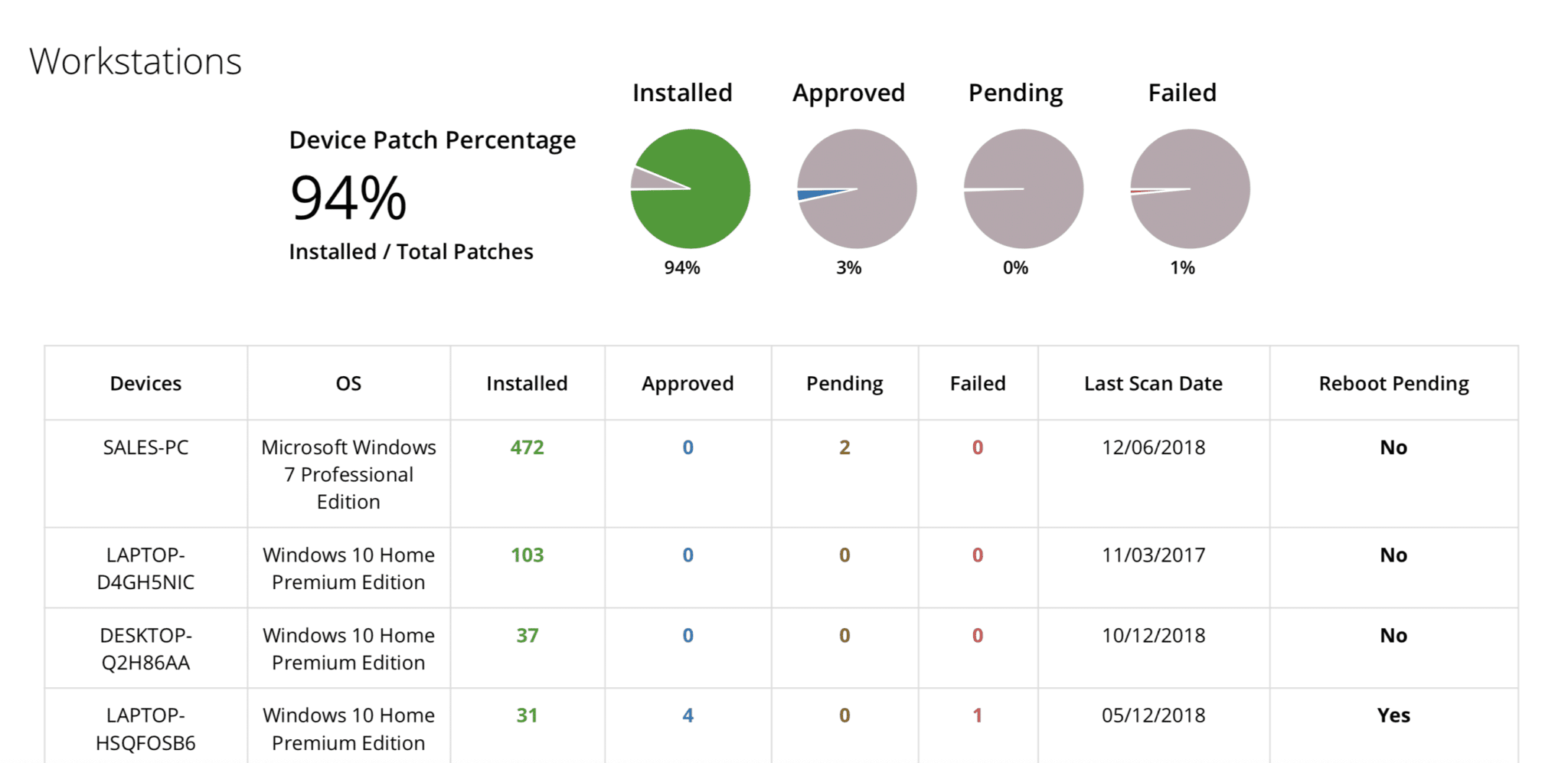

Passo 8: Verifica delle patch

Esegui una verifica del patch management per individuare eventuali patch non riuscite o in sospeso.

Allo stesso tempo, continua a monitorare eventuali problemi di incompatibilità o di prestazioni. È anche una buona idea rivolgersi a utenti finali specifici, che possono essere d’aiuto con un livello aggiuntivo di verifica.

Fase 9: Monitoraggio e reportistica

Crea un report sulla conformità delle patch che puoi condividere con i tuoi clienti per dimostrare quanto fatto. Tieni traccia delle patch applicate per mantenere la conformità agli standard di sicurezza. Configura un sistema che tenga traccia dello stato delle patch nei vari sistemi, in modo da poter effettuare eventuali correzioni in modo più rapido e tempestivo.

Fase 10: Controlla, migliora e ripeti il processo

Stabilisci una cadenza per ripetere e ottimizzare i passaggi da 1 a 9.

Il flusso di lavoro deve comprendere l’eliminazione graduale o l’isolamento di qualsiasi macchina obsoleta o non supportata, la revisione dei criteri e delle eccezioni per verificare se sono ancora validi o necessari.

Quali sono le best practice di patch management?

Poiché la richiesta di un patch management efficace continua a diventare sempre più pressante, gli MSP devono migliorare i propri processi e le proprie offerte o rischiano di rimanere indietro. Ecco tre aspetti chiave che un MSP deve considerare per fornire servizi di patch management più intelligenti, efficienti ed efficaci nel 2025.

1) Automatizza gli aggiornamenti delle patch

Il patching è un campo in cui è estremamente facile rimanere indietro, soprattutto se ti affida ancora all’identificazione, alla valutazione e alla distribuzione manuale delle patch. Un software di patch managementautomatizzato e basato su cloud consente agli MSP di pianificare scansioni regolari degli aggiornamenti e di garantire l’applicazione delle patch in condizioni specifiche o automaticamente.

Come può aiutare NinjaOne:

- Automatizzando il patching per Windows e per il software di terze parti di oltre 120 fornitori.

- Configura facilmente la scansione delle patch e le pianificazioni di aggiornamento per segmenti specifici di dispositivi o utenti. Ottenieni un controllo granulare o imposta il sistema in modo che poi lavori in modo automatizzato

- Meno tempo speso per combinare i nuovi aggiornamenti con le informazioni sulle vulnerabilità, più tempo per far crescere la tua attività.

2) Riduci il tempo dedicato alla verifica della distribuzione delle patch con i report delle patch

Nonostante l’automazione nel patching stia diventando sempre più popolare, gli MSP purtroppo non possono sempre dare per scontato che le soluzioni di patching automatizzate funzionino come promesso.

Ciò significa dover implementare una verifica manuale che può richiedere molto tempo. Lo sviluppo di script o processi per alleggerire questo impegno (o, meglio ancora, l’utilizzo di soluzioni che non richiedano una verifica) è un investimento utile.

Come può aiutare NinjaOne:

- Dandoti accesso a report dettagliati per la verifica delle patch.

- Elimina le congetture assicurandoti l’accesso a informazioni affidabili in tempo reale.

3) Semplifica i report

Tutto ciò che fai come MSP deve essere comunicato come valore aggiunto ai tuoi clienti. Il patch management non fa eccezione, ma la creazione di report di verifica sulla gestione delle patch deve essere automatizzata il più possibile. Dopo tutto, più tempo impieghi per i rapporti, meno tempo avrai a disposizione per fornire ulteriori servizi e far crescere l’azienda.

Implementazione del processo di patch management

L’obiettivo finale del patch management è garantire che tutte le soluzioni software dello stack IT e della rete gestita siano aggiornate e sicure. Nel complesso, il flusso di lavoro del patch management dovrebbe includere queste fasi.

- Determinare i dati di riferimento

- Stabilire le priorità in base a rischio e criticità

- Creare un criterio di patch management

- Test delle patch, delle nuove integrazioni e della compatibilità dei sistemi

- Configurazione di una soluzione di backup e ripristino resiliente

- Monitoraggio degli aggiornamenti delle patch e risoluzione dei problemi

Inoltre, è necessaria una verifica regolare della conformità dei singoli endpoint agli standard normativi, come GDPR e PCI DSS. Un RMM valido deve essere in grado di automatizzare la sicurezza degli endpoint anche su larga scala.