Punti chiave

Gli MSP devono andare oltre il supporto IT di base e assumersi la piena responsabilità di fornire servizi incentrati sulla sicurezza.

- Crea competenze interne in materia di sicurezza o collabora con specialisti, mantenendo la responsabilità finale per la sicurezza del cliente.

- Richiedi e offri una formazione di sensibilizzazione alla sicurezza per i dipendenti e i clienti, per ridurre i rischi di phishing e di errore umano.

- Implementa e verifica regolarmente le protezioni di base come MFA, controlli CIS e blocco RDP.

- Testa i piani di risposta agli incidenti con esercitazioni, per garantire di essere pronto per le situazioni reali che si verificheranno.

La consapevolezza della sicurezza è in aumento nel settore, ma purtroppo le vecchie abitudini e gli equivoci sulla sicurezza informatica sono duri a morire.

Questo post è frutto della collaborazione tra:

Jonathan Crowe

Director of Content and Community presso NinjaOne

Tom Watson

Channel Chief Advisor di NinjaOne

Sei di fretta? Guarda una versione video di 3 minuti di questo post:

Di recente, NinjaOne ha ospitato il secondo Summit virtuale annuale sulla sicurezza degli MSP, con l’obiettivo di aiutare gli MSP a migliorare il loro ruolo quando si tratta di sicurezza. Questo obiettivo è diventato ancora più prioritario da quando abbiamo ospitato l’evento dell’anno scorso, e quest’anno siamo stati entusiasti di far partecipare esperti e fornitori appartenenti a diversi segmenti di mercato (tra cui un concorrente diretto) e di rendere l’evento un vero e proprio tentativo di sforzarsi a ragionare a livello di settore.

In qualità di ex titolare di MSP, Tom è venuto all’evento con l’obiettivo di individuare alcuni punti chiave, e ha dedicato molto tempo a riflettere su quanto le cose siano cambiate rispetto a ciò che viene richiesto a un titolare di MSP. Quando ha iniziato la sua attività di MSP, si occupava solo di assistenza tecnica. L’attenzione era rivolta all’hardware e ai relativi software. La vendita e la gestione di elementi critici come Microsoft Exchange Server era un’attività importante per e richiedeva competenze tecniche. Come tutti sappiamo, gran parte dell’attenzione si è spostata sul cloud e, in generale, il ruolo dell’MSP si sta evolvendo.

“Quando si parla di sicurezza, sono finiti i tempi in cui si installavano AV e firewall e si incrociavano le dita.”

Tom Watson, Channel Chief Advisor di NinjaOne

Siamo a un punto in cui gli MSP devono assumersi le responsabilità, conoscere la sicurezza e sfruttare le risorse giuste per fornire servizi di sicurezza specializzati ai loro clienti.

Questo messaggio è emerso ripetutamente durante le sessioni della giornata, che hanno incluso un’analisi approfondita delle recenti campagne di ransomware, lezioni di prima mano da parte di un fornitore leader di risposte agli incidenti e una panoramica su come i fornitori di servizi IT possono utilizzare meglio gli strumenti esistenti.

Il contenuto e la discussione durante il summit sono stati straordinari. Tuttavia, ci è parso chiaro che diversi equivoci sulla sicurezza informatica persistono ancora, e sono da ostacolo per un gran numero di MSP di oggi (per non parlare dei loro clienti PMI). Finché non saranno chiariti, la mancanza di una sicurezza efficace continuerà a essere un problema.

L’equivoco n. 1: La competenza in materia di sicurezza è facoltativa

Durante il summit si sono susseguiti numerosi interventi in merito alla questione, ma due dei più memorabili sono arrivati da Alex Fields, autore del popolare blog ITProMentor e MVP di Microsoft. Alex ha chiarito che gli MSP devono ampliare attivamente il loro accesso alle capacità e alle competenze in materia di sicurezza per due motivi.

“Non puoi esternalizzare la responsabilità della sicurezza IT.”

Perché? Innanzitutto, i clienti credono che tutto ciò che riguarda l’IT rientri nella tua sfera di competenza. Perché dovrebbero preoccuparsi della sicurezza? Non è per questo che ti hanno assunto? E in un certo senso non hanno tutti i torti. Come loro fornitore, hai le chiavi del loro ambiente e devi prendere sul serio questa responsabilità. Questo non significa che tu debba assumerti direttamente tutte le responsabilità. La sicurezza è un campo vastissimo con numerose discipline al suo interno e, in molti casi, l’esternalizzazione di particolari aspetti a specialisti qualificati (per esempio la risposta agli incidenti) è assolutamente la strada da percorrere. Ma questo non ti libera dalla responsabilità di aver scelto di rivolgerti a qualcun altro. In definitiva, la responsabilità resta tua.

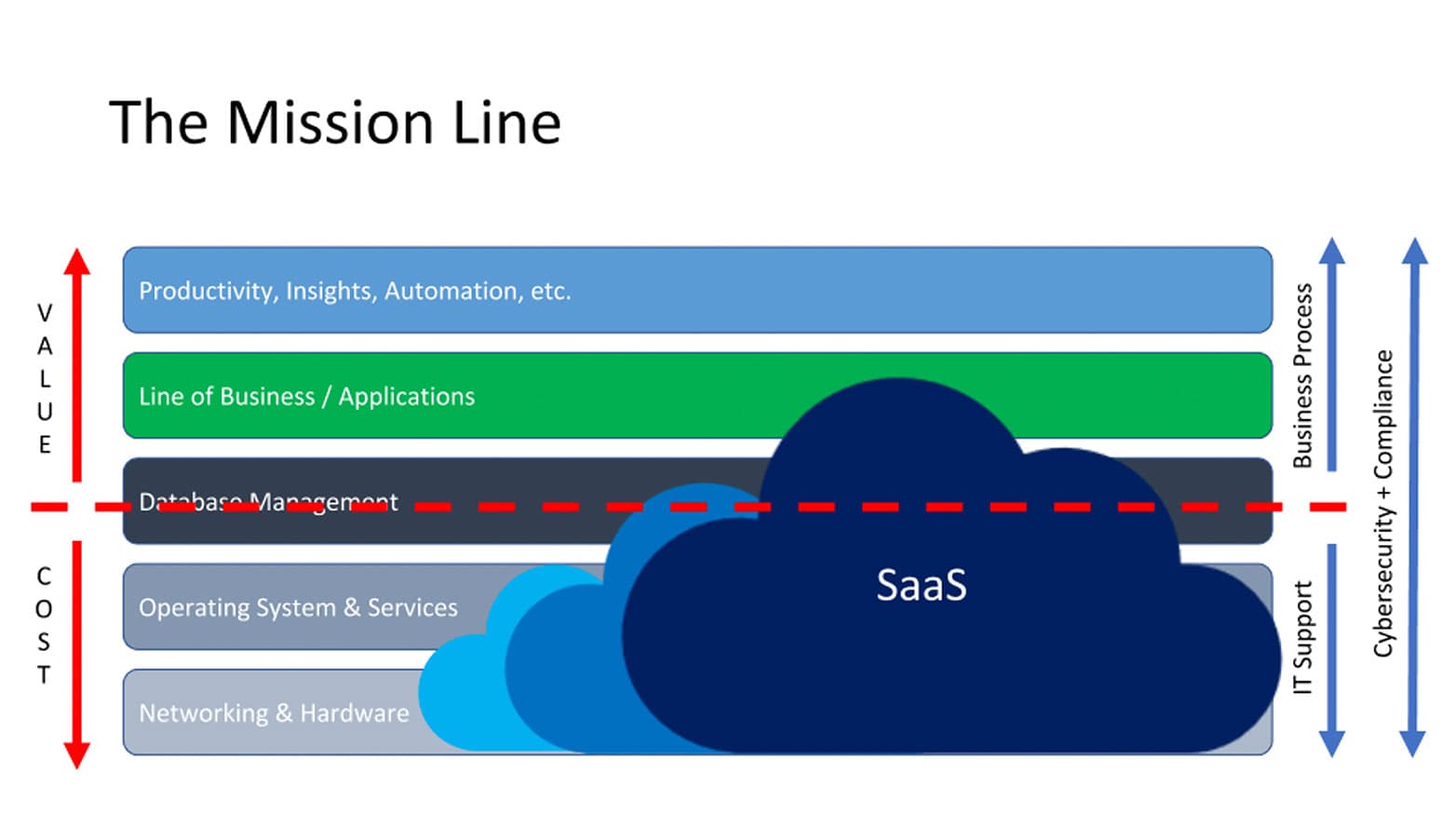

“L’assistenza IT è determinata dai costi ed è altamente standardizzata dal punto di vista dei servizi. È una corsa al ribasso.”

Per illustrare questo punto, Alex ha condiviso il seguente grafico, spiegando che tutto ciò che si trova al di sotto della “linea strategica” è legato al supporto IT tradizionale, che la leadership considera un centro di costo. Tutto ciò che è al di sopra della linea aiuta l’azienda a realizzare la propria missione e aggiunge valore all’impresa. I requisiti di sicurezza e conformità esistono a ogni livello e sono destinati ad aumentare nel tempo con l’aggiunta di nuove minacce e normative.

Il punto chiave di Tom

Per sopravvivere e prosperare, gli MSP devono trovare il modo di specializzarsi nella gestione e nella protezione di queste aree “al di sopra della linea “che sono associate al valore. Se oggi Tom stesse avviando un MSP, l’assistenza IT standard che fornirebbe sarebbe accessoria alle sue offerte principali, che sarebbero incentrate sulla sicurezza e mirate ad aiutare le aziende a crescere (automazione, produttività, formazione ecc.).

L’equivoco n. 2: La sicurezza è un problema puramente tecnico

A proposito di formazione, abbiamo trovato interessante che la sessione più tecnica del summit, la presentazione “Analyzing Ryuk” di John Hammond, Senior Security Researcher di Huntress, sia arrivata a questa conclusione:

“La formazione degli utenti, per quanto noiosa e forse scontata, è la cosa migliore che possiamo fare in questo momento. Non si può risolvere la questione sicurezza sbarrando le finestre e chiudendo le porte a chiave. La sicurezza informatica non è un problema di tecnologia. È un problema di persone.”

John Hammond, Senior Security Researcher di Huntress

Questa citazione è stata pronunciata nel contesto dell’analisi di John dell’attacco ransomware Ryuk a Universal Health Services (UHS). Al di là di tutte le tecniche, le tattiche e le procedure sofisticate utilizzate durante l’attacco nella sua fase post-exploitation, il vettore di attacco iniziale era straordinariamente comune: una campagna di phishing.

Sebbene si possa e si debba cercare di ridurre il rischio degli attacchi attraverso i software, molti attacchi continuano ad arrivare attraverso gli utenti e a causa della mancata applicazione delle best practice di sicurezza di base. Stiamo parlando di password condivise, utenti con privilegi di amministrazione locale, mancato utilizzo di MFA e di un’adeguata segmentazione della rete, RDP esposto e altri servizi vulnerabili. Il fatto è che l’educazione degli utenti e un forte rafforzamento del sistema di base sono altrettanto (se non più) importanti della gestione di qualsiasi prodotto di sicurezza.

Il punto chiave di Tom

Se oggi gestisse un MSP, Tom metterebbe la formazione sulla consapevolezza della sicurezza ai primi posti in termini di importanza. Richiederebbe ai suoi dipendenti una buona conoscenza delle best practice, fornirebbe loro una documentazione e delle linee guida chiare e darebbe loro il tempo e le risorse necessarie per completare la formazione richiesta. Per quanto riguarda i clienti, renderebbe obbligatoria, attraverso i suoi contratti, la formazione sulla sicurezza e l’adesione alle linee guida di base della sua azienda. L’inosservanza del contratto potrebbe essere motivo di risoluzione dello stesso. Il rischio e la responsabilità sono troppo elevati sia per gli MSP che per i loro clienti, per consentire qualcosa di diverso dalla totale conformità ai protocolli di sicurezza.

Equivoco n. 3: Le nostre basi sono solide

Siamo tutti abituati ad alzare gli occhi e a scuotere la testa quando sentiamo che un’altra recente vittima di ransomware utilizzava “admin” come password o aveva RDP esposto a Internet. Ma tutti noi dobbiamo stare attenti. L’arroganza è il bacio della morte quando parliamo di sicurezza e, come ha sottolineato Tyler Hudak, Incident Response Lead di TrustedSec, la strada verso la compromissione è disseminata di affermazioni del tipo “qui siamo tranquilli, siamo coperti”.

Tyler ha spiegato di aver lavorato a numerosi incidenti di sicurezza con gli MSP, e in più di un’occasione l’MSP è stato irremovibile nel sostenere che non c’era RDP esposto, fino a quando una semplice scansione ha scoperto che invece era proprio esposto, su quel vecchio server di cui si erano dimenticati. Essere sicuri è sempre meglio che sentirsi sicuri, e Tyler consiglia di controllare regolarmente Shodan per vedere cosa ci sia di effettivamente aperto sugli indirizzi IP dei clienti.

La mancata protezione di RDP è uno degli esempi più eclatanti della mancanza di attenzione alle questioni di base, ma non è l’unico. Alex Fields ha affermato che più MSP dovrebbero concentrarsi sull’adozione di standard consolidati come i CIS Controls e che, se non affrontano attivamente almeno i primi sei, sono destinati ad avere delle falle che mettono a rischio loro e i loro clienti.

Il punto chiave di Tom

Gli MSP non solo devono sforzarsi di adottare gli standard di base dei controlli CIS, ma devono anche essere trasparenti con i loro clienti e guadagnarsi il loro coinvolgimento attivo.

Prima di passare all’ultimo equivoco, potrebbe interessarti la lista delle domande più frequenti che riceviamo sul patch management; puoi trovarla qui.

Equivoco n. 4: Basta avere un piano

Finché non lo hai vissuto in prima persona, è difficile rendersi conto di quanto caotico e stressante possa essere un incidente di sicurezza in corso. Nel suo ruolo di incident responder, Tyler ha spiegato che spesso ha visto sia gli MSP che i team IT interni essere completamente sopraffatti. In molti di questi casi, la mancanza di criteri e procedure li costringe a cercare di pianificare al volo, che è l’ultima cosa che si desidera quando il tempo stringe e hai per le mani un potenziale disastro.

I team che dispongono di piani per gli incidenti possono avere risultati migliori, ma anche in questo caso, se le procedure non sono mai state testate, possono trovarsi a dover affrontare condizioni e scenari di cui non avevano tenuto conto.

Come disse Mike Tyson: “Tutti hanno un piano finché non ricevono un pugno in faccia.”

Gli incidenti comportano quasi sempre sorprese inaspettate, ma per ridurle al minimo devi lavorare attivamente sulla tua preparazione. Non basta avere un ottimo manuale con le strategie. Devi esercitarti nell’esecuzione degli schemi per creare un po’ di “memoria muscolare”, in modo da non dover pensare troppo

e agire in modo rapido ed efficace (anche dopo il colpo iniziale).

Tyler ha raccomandato agli MSP di condurre esercitazioni da soli o con uno specialista dedicato alla risposta agli incidenti. Mi rendo conto che è dispendioso in termini di tempo eseguire simulazioni e aggiornare i piani “what if”, ma ora siamo a un punto in cui tutti dobbiamo accettare pienamente il messaggio che trasmettiamo a clienti e potenziali clienti: non dobbiamo chiederci se si verificherà un incidente di sicurezza, ma quando.

Accedi a tutte le sessioni dell’MSP Security Summit su richiesta

Se sei interessato ad ascoltare altri interventi di Tyler, Alex e John, puoi guardare le registrazioni delle loro sessioni quando vuoi, qui.