KB5082142: Resumen con opiniones y comentarios de los usuarios

Última actualización 24 de abril de 2026

Probabilidad de éxito de la instalación y funcionamiento continuado de la máquina

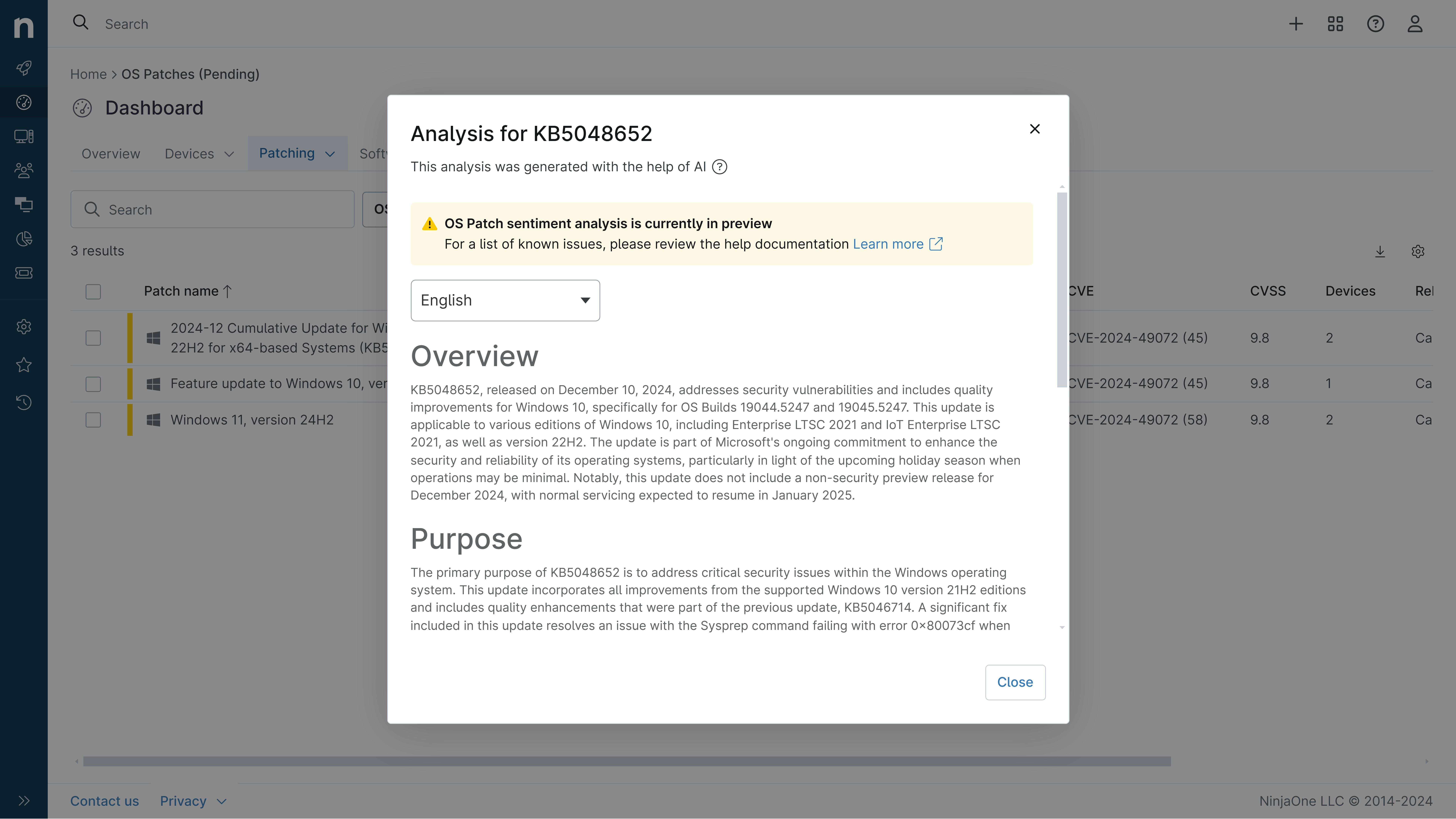

Descripción Deneral

KB5082142 es la actualización de seguridad acumulativa de abril de 2026 para Windows Server 2022 (compilación del sistema operativo 20348.5020), lanzada el 14 de abril de 2026. Esta actualización combina la última actualización de la pila de servicios con mejoras de calidad acumulativas y correcciones de seguridad transferidas desde la versión de marzo de 2026 (KB5078766). El parche aborda múltiples componentes del sistema, incluida la conectividad, la estabilidad del kernel, los protocolos de red y las funciones de seguridad, al tiempo que introduce mejoras en la protección del escritorio remoto y la gestión de certificados de arranque seguro.

La actualización representa el compromiso continuo de Microsoft para mantener la estabilidad y seguridad del sistema en toda la infraestructura de Windows Server. Incluye corrección de vulnerabilidades de seguridad y mejoras en la calidad de vida diseñadas para mejorar la confiabilidad general del sistema. El parche se distribuye a través de canales estándar de Windows Update y se recomienda para organizaciones que ejecutan Windows Server 2022 en entornos de producción.

Objetivo

Esta actualización acumulativa ofrece mejoras integrales en múltiples subsistemas de Windows Server 2022. Las mejoras de conectividad se centran en la confiabilidad del audio, reduciendo la falta de respuesta del sistema durante las operaciones relacionadas con el sonido. Las mejoras a nivel de kernel fortalecen la estabilidad del sistema durante operaciones de archivos grandes, minimizando las interrupciones inesperadas al transferir o trabajar con conjuntos de datos importantes. La implementación del protocolo Kerberos se ha perfeccionado para utilizar el cifrado AES-SHA1 de forma predeterminada para las operaciones del Centro de distribución de claves en cuentas que carecen de especificaciones explícitas de tipo de cifrado, abordando CVE-2026-20833. Se ha mejorado la confiabilidad de la red para la compresión SMB sobre QUIC, lo que garantiza una finalización de solicitudes más consistente y reduce los tiempos de espera. La seguridad del Escritorio remoto se ha mejorado sustancialmente con nuevos mecanismos de protección contra phishing que muestran todas las configuraciones de conexión antes de establecerlas, con advertencias de seguridad que aparecen en el primer uso. La gestión de certificados de arranque seguro se ha optimizado con datos de orientación de dispositivos mejorados para la distribución automática de certificados. Además, la actualización desactiva la función de implementación de manos libres WDS de forma predeterminada como medida de refuerzo de seguridad relacionada con CVE-2026-0386 y agrega compatibilidad con el símbolo de moneda riyal saudí en las fuentes de Windows.

Sentimiento General

La recepción comunitaria de KB5082142 refleja un sentimiento mixto típico de las actualizaciones de seguridad empresariales. Si bien en general se reconoce que las mejoras en la seguridad y la estabilidad son necesarias, han surgido varias cuestiones críticas que merecen una cuidadosa consideración. El parche introduce problemas conocidos que afectan la infraestructura del controlador de dominio, particularmente en entornos que utilizan Privileged Access Management, donde las fallas de LSASS pueden provocar reinicios repetidos del sistema y potencialmente hacer que los dominios no estén disponibles. Se han informado requisitos de clave de recuperación de BitLocker en sistemas con configuraciones de políticas de grupo específicas, lo que crea fricciones operativas para entornos administrados. Además, los informes de la comunidad indican posibles fallas en la formación de equipos de NIC en servidores físicos, aunque estos informes siguen siendo algo anecdóticos y carecen de documentación completa. El problema de visualización de advertencia de Escritorio remoto en configuraciones de varios monitores con diferentes configuraciones de escala presenta desafíos de usabilidad. Por el contrario, las mejoras de seguridad y estabilidad representan un progreso significativo y Microsoft ha demostrado capacidad de respuesta al lanzar correcciones fuera de banda para problemas críticos. El sentimiento general sugiere un despliegue cauteloso con pruebas exhaustivas previas a la implementación, particularmente para sistemas de infraestructura crítica.

Problemas Conocidos

- Los controladores de dominio en entornos forestales de múltiples dominios que utilizan Privileged Access Management pueden experimentar fallas de LSASS durante el inicio, lo que provoca reinicios repetidos y potencialmente hace que los dominios no estén disponibles; resuelto mediante la actualización fuera de banda KB5091575 o el parche KB5091576 para sistemas inscritos con parches activos

- Los dispositivos con configuraciones específicas de la política de grupo de BitLocker (inclusión del perfil de validación PCR7) pueden requerir la entrada de la clave de recuperación de BitLocker en el primer reinicio; el problema ocurre sólo cuando están presentes múltiples condiciones específicas simultáneamente; La solución alternativa implica modificar la configuración de la política de grupo antes de la instalación de la actualización.

- La funcionalidad de informes detallados de errores de Windows Server Update Services (WSUS) se deshabilitó temporalmente para abordar la vulnerabilidad de ejecución remota de código CVE-2025-59287.

- Los mensajes de advertencia del Escritorio remoto pueden aparecer con texto superpuesto o botones ocultos en sistemas con varios monitores que utilizan diferentes configuraciones de escala de pantalla; La solución alternativa implica estandarizar la escala de visualización en todos los monitores.

- Se informaron posibles fallas en la formación de equipos de NIC en servidores físicos con configuraciones de modo Switch Independent, aunque hay documentación limitada disponible; Los sistemas afectados muestran NIC de equipo deshabilitadas con estado de miembro defectuoso y pérdida de configuración de puerta de enlace.

Advertencia: Tomamos medidas para garantizar que el contenido generado por la IA sea de la mayor calidad posible, pero no podemos garantizar su exactitud y recomendamos a los usuarios que hagan su propia investigación independiente. Generado el 2026-04-24 07:24 PM