Para 2030, los expertos prevén que habrá más de 40 millones de dispositivos conectados en todo el mundo. Estos «dispositivos» son una variedad de endpoints, como portátiles, teléfonos inteligentes, ordenadores, etc.

Empresas y organizaciones de todo el mundo confían en estos endpoints para realizar tareas, comunicarse y acceder a la información que necesitan. En este resumen, repasaremos los distintos tipos de dispositivos endpoint y cómo afectan a un entorno de TI.

¿Qué son los dispositivos endpoint?

Los dispositivos endpoint son dispositivos físicos y electrónicos que se conectan a una red informática y se comunican con ella. La comunicación entre un endpoint y su red se compara a menudo con dos personas hablando por teléfono. Al igual que la información se transmite entre las dos personas que se comunican por teléfono, la información se transmite entre un endpoint y su red cuando ambos están conectados.

Diferentes tipos de dispositivos endpoint

Existen muchos tipos de dispositivos endpoint, y aunque algunas personas asumen automáticamente que todos los dispositivos son endpoints, eso no es cierto. Según Cloudflare, «los dispositivos de infraestructura sobre los que se ejecuta la red se consideran equipos en las instalaciones del cliente (CPE) en lugar de endpoints.»

A continuación, encontrarás los endpoints agrupados en la primera sección y los dispositivos que no son endpoints agrupados en la segunda sección.

Dispositivos endpoint

- Ordenadores de escritorio

- Portátiles

- Tablets

- Smartphones

- Servidores

- Impresoras

- Estaciones de trabajo

- Dispositivos IoT

Otros dispositivos

- Pasarelas de red

- Switches

- Routers

- Firewalls

- Distribuidores de carga

6 tipos de riesgos para la seguridad de los endpoints

Aunque las prácticas y herramientas de seguridad de los endpoints han mejorado mucho en los últimos años, el número de ataques a los mismos sigue aumentando.

Cybriant tiene estadísticas aterradoras para probar esto; por ejemplo, explican que «el 68% de las organizaciones fueron víctimas de ataques a endpoints en 2019, y el 42% de todos los endpoints están desprotegidos en un momento dado.»

Para proteger tu empresa, lo mejor es prepararse para riesgos de seguridad específicos de los endpoints, como:

1) Ransomware

El ransomware es un tipo de ataque a endpoints que impide que una organización acceda a sus archivos, datos y otra información o sistemas importantes hasta que se pague un rescate. Según TechTarget, los ataques de ransomware aumentaron un 105% en 2021.

2) Ingeniería social

La ingeniería social es un tipo de ataque a la seguridad que utiliza el engaño y la manipulación para inducir a las personas a que revelen información confidencial, como contraseñas o códigos de acceso.

Dado que los delincuentes informáticos utilizan la ingeniería social en el 90% de los ataques a la seguridad, una de las mejores formas de proteger tus endpoints es formar a tus empleados para que sepan detectar y evitar las tácticas de ingeniería social.

3) Pérdida del dispositivo

Los endpoints móviles, como los teléfonos inteligentes y los ordenadores portátiles, son fáciles de perder. De hecho, cada año se pierden 70 millones de smartphones, y sólo se recupera el 7%. Con cifras como éstas, no es de extrañar que la pérdida de dispositivos figure en la lista de riesgos para la seguridad de los endpoints.

4) Filtraciones de datos

Hay muchas historias de terror en el mundo de las TI que demuestran lo costosas que pueden resultar las filtraciones de datos. Además de las filtraciones de datos, los endpoints desprotegidos también pueden sufrir pérdidas de datos, que se producen cuando los datos se borran accidentalmente y no se pueden recuperar.

5) Cifrado insuficiente

El cifrado de datos es una segunda capa de seguridad para los datos. Aunque los agresores se hagan con datos confidenciales, no podrán descifrarlos si están cifrados. Sin embargo, si los datos no están cifrados, no tendrán esta segunda capa de seguridad en la que apoyarse si se produce un ataque.

6) Sistemas sin parches

Los sistemas sin parches hacen que los endpoints sean vulnerables a los ataques, y las vulnerabilidades de los sistemas son actualmente una de las principales causas de las filtraciones de datos.

Sin embargo, con el software de gestión de parches adecuado, las empresas pueden automatizar los procesos para garantizar que todos los endpoints estén parcheados, actualizados y seguros.

Prácticas recomendadas para la gestión de dispositivos endpoint

Proteger todos los endpoints

Los endpoints son las puertas de acceso a los datos de tu organización. Asegúrate de que tus endpoints están protegidos en todo momento para evitar filtraciones de datos y otros ataques a la ciberseguridad. Para descubrir cuántos endpoints tienes en una red, realiza una inspección para crear un inventario actualizado de activos de TI.

Seguir los principios de confianza cero

La confianza cero es un principio que los profesionales de TI utilizan al configurar los dispositivos endpoint. Básicamente, el concepto principal de las políticas de confianza cero es no confiar en nada y protegerlo todo. Esto significa que no se permite la ejecución de ninguna aplicación excepto las aprobadas por seguridad.

Aplica los principios de confianza cero al configurar los dispositivos endpoint para añadir una capa adicional de seguridad.

Establecer parches automáticos

La aplicación de parches puede llevar mucho tiempo y ser una tarea monótona, pero desempeña un papel importante en la protección de los endpoints. Una forma sencilla de facilitar la aplicación de parches es establecer procesos automatizados de aplicación de parches siguiendo las mejores prácticas de gestión de parches.

Supervisar y analizar los datos de los endpoints

Las herramientas de gestión de endpoints, como NinjaOne, permiten a los técnicos supervisar y analizar los datos de los endpoints en tiempo real. Esto permite a los profesionales de TI realizar un seguimiento y medir el rendimiento de los endpoints para evaluar el estado y la seguridad de los dispositivos.

Cómo ayuda NinjaOne a los MSP y a los departamentos de TI a gestionar los dispositivos endpoint

La solución de gestión de endpoints de NinjaOne permite a los profesionales de TI obtener visibilidad y control sobre todos los endpoints de una red. Actualmente, NinjaOne es compatible con tres grupos de endpoints:

Grupo 1

Servidores Windows, Mac y Linux, así como estaciones de trabajo y ordenadores portátiles.

Grupo 2

HyperV y VMware, hosts y huéspedes de máquinas virtuales.

Grupo 3

Dispositivos habilitados para SNMP, tales como dispositivos de red, dispositivos NAS, servidores, sitios web/endpoints web. NinjaOne puede supervisar la disponibilidad y el tiempo de actividad en este tipo de dispositivos.

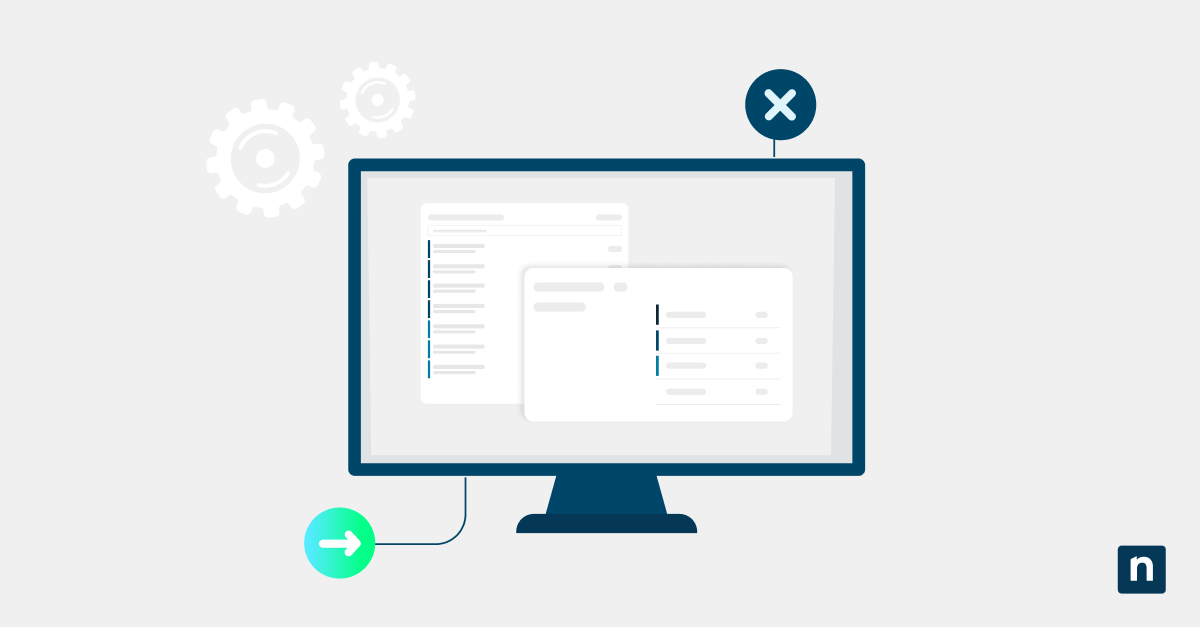

Con NinjaOne, la gestión de endpoints es un proceso simple y fácil. Para gestionar y supervisar los dispositivos dentro de la herramienta NinjaOne, sigue estos pasos:

1) Desde el tablero de NinjaOne, navega a la pestaña Organizaciones

2) Localiza una y haz clic en ella

3) Ahora deberías ver todos los dispositivos asociados con la organización

4) Selecciona un dispositivo para ver el registro del dispositivo/visión general del dispositivo

5) En el registro del dispositivo, puedes encontrar información general del dispositivo, métricas de rendimiento y salud en tiempo real, etc.

6) Para obtener información adicional del dispositivo, navega desde la página en la que te encuentras actualmente a la página de detalles, donde encontrarás memoria, procesadores, volumen de disco, adaptadores de red, etc

Conclusión

Con NinjaOne en tu pila de herramientas, tendrás acceso a las mejores soluciones de RMM, gestión de parches y gestión de endpoints. Desde la aplicación automatizada de parches hasta los datos de rendimiento de los dispositivos en tiempo real, esta solución de software tiene todo lo que necesitas para mantener tus endpoints organizados y protegidos en todo momento.

Prueba NinjaOne con esta prueba gratuita y descubre por qué es la solución adecuada para tu entorno informático.