Enkelt definierat är informationsteknik (IT) användningen av datorer och relaterad teknik, till exempel programvara, molnbaserade applikationer och nätverk för att kommunicera eller överföra data, bygga upp organisatorisk infrastruktur och säkra information. Allt som ett företag eller en organisation använder en endpoint-enhet kan tekniskt sett klassificeras som IT. I den här guiden diskuterar vi grunderna för IT på den moderna arbetsplatsen, maskinvara och programvara, de viktigaste IT-funktionerna, säkerhetskopiering och säkerhet, hantering och felsökning. Vart och ett av dessa ämnen kommer att ge dig en bättre förståelse för denna del av infrastrukturen och dess tillämpningar på arbetsplatsen.

Varför är informationsteknik viktigt?

IT är en viktig del av de flesta affärsverksamheter, och när det utförs väl förbättrar det produktivitet, effektivitet och innovation. Många organisationer och avdelningar använder IT för bland annat fjärranslutning, lagring och överföring av data samt tillgänglighet och säkerhet. Alla dessa funktioner gör det mycket enklare, snabbare och bekvämare att använda information och teknik. Med mer tid och ett brett utbud av tekniska alternativ kan medarbetarna fokusera på innovation snarare än logistik. Digital omvandling processen att integrera teknik i flera aspekter av en verksamhet, sker snabbt i många organisationer. Utan IT-stöd skulle denna process vara slumpmässig och oorganiserad. Men eftersom IT-proffs kan skapa protokoll och policyer som hanterar och övervakar miljöer kan den digitala omvandlingen genomföras framgångsrikt. Automatiserade uppgifter förbättrar effektiviteten, och dataanalys kan förbättra organisationens strategiska planering. Dess betydelse för att de flesta organisationer ska fungera smidigt bör inte underskattas, särskilt inte för företag som arbetar inom transport-, hälso- och finansbranschen, eller någon annan bransch som kräver smidig, korrekt och snabb dataöverföring. Om tillväxten inom området och efterfrågan på IT-experter är någon indikation, är IT mycket viktigt för den fortsatta tillväxten och framgången för de flesta företag. Branschen växer snabbare än många andra branscher; enligt vissa uppskattningar kan jobbtillväxten inom branschen komma att öka 33% mellan 2020 och 2030, och genomsnittslönen är mellan 50 000 och 120 000 USD per år beroende på befattning. Många organisationers framtid är beroende av digital transformation och IT-infrastruktur.

Hårdvara kontra mjukvara

Skillnaden mellan hårdvara och mjukvara är enkel: Hårdvara avser de enheter som individer använder, och mjukvara avser de program som körs på hårdvaran. Ett program som Microsoft Word är till exempel en programvara som vanligtvis körs på en enhet som en Windows PC som innehåller hårdvara som en central processorenhet, moderkort eller hårddisk. Det finns flera hårdvarukomponenter som du bör känna till för att förstå IT. Var och en av dessa är avgörande för att en infrastruktur som bygger på teknik ska fungera.

- Central processorenhet (CPU): En CPU är den enhet i en dator som läser av elektriska signaler för att ta emot och sända instruktioner. Den får sina instruktioner från programvaran och levererar instruktioner till andra hårdvarukomponenter.

- Hårddisk: Hårddisken används för lagring av data, operativsystem och program. Binärkodad information kan läsas eller skrivas med hjälp av elektriska och magnetiska fält.

- Random access-minne: Denna komponent används för tillfällig lagring. Eftersom informationen på RAM-minnet kan hämtas och ändras mycket snabbare än informationen på en hårddisk, utförs aktiviteterna i RAM-minnet och lagras sedan på hårddisken.

- Moderkort: Ett stort kretskort som innehåller andra komponenter, t.ex. CPU och hårddisk. Den överför ström till var och en av dessa komponenter och hjälper till med kommunikationen.

Programvara behövs även för IT. De vanligaste typerna arbetar tillsammans med hårdvarukomponenterna för att underlätta produktivitet och effektivitet.

- Programvara för systemet: Detta avser operativsystemet i en maskin, som lagras på hårddisken och flyttas till RAM-minnet när det behövs för att fungera. Operativsystemet kan sedan köra program (applikationsprogram) genom att skicka instruktioner till processorn.

- Programvara för applikationer: Det mesta av det du gör under dagen sker i en applikation. Ordbehandlare, kalkylblad, webbläsare och alla andra program som du använder betraktas som programvara. Program körs på RAM-minne och när du sparar dina data skrivs de till hårddisken via elektriska pulser.

- Verktygsprogramvara: Detta är bakgrundsprogramvara, t.ex. antivirusprogram eller andra säkerhetsprogram. Dessutom ingår programvara för optimering och diskrensning. Utility-verktyg körs på hårddisken och är i allmänhet inte särskilt synliga för användaren.

Kärnfunktioner för informationsteknik

Inom organisationer utför IT ett stort antal funktioner som blir allt viktigare för verksamhetens kontinuitet och marknadens konkurrenskraft.

IT-styrning

IT-styrning fokuserar på att anpassa organisationens mål till IT. Det är viktigt för IT-personal att känna till organisationens mål och prioriteringar så att alla projekt och uppgraderingar stöder dessa mål. Dessutom är noggrann budgetering och resursallokering viktigt för att anpassa verksamheten till företagets mål. För en framgångsrik IT-styrning måste man noggrant hantera och minska riskerna, följa organisationens standarder och skapa egna mål och policyer som stöder strategin för resten av organisationen. Bästa praxis för IT-styrning är att se till att era IT-relaterade beslut skapar mervärde, att övervaka verksamheten konsekvent och att bedöma era förmågor och begränsningar.

IT-verksamhet

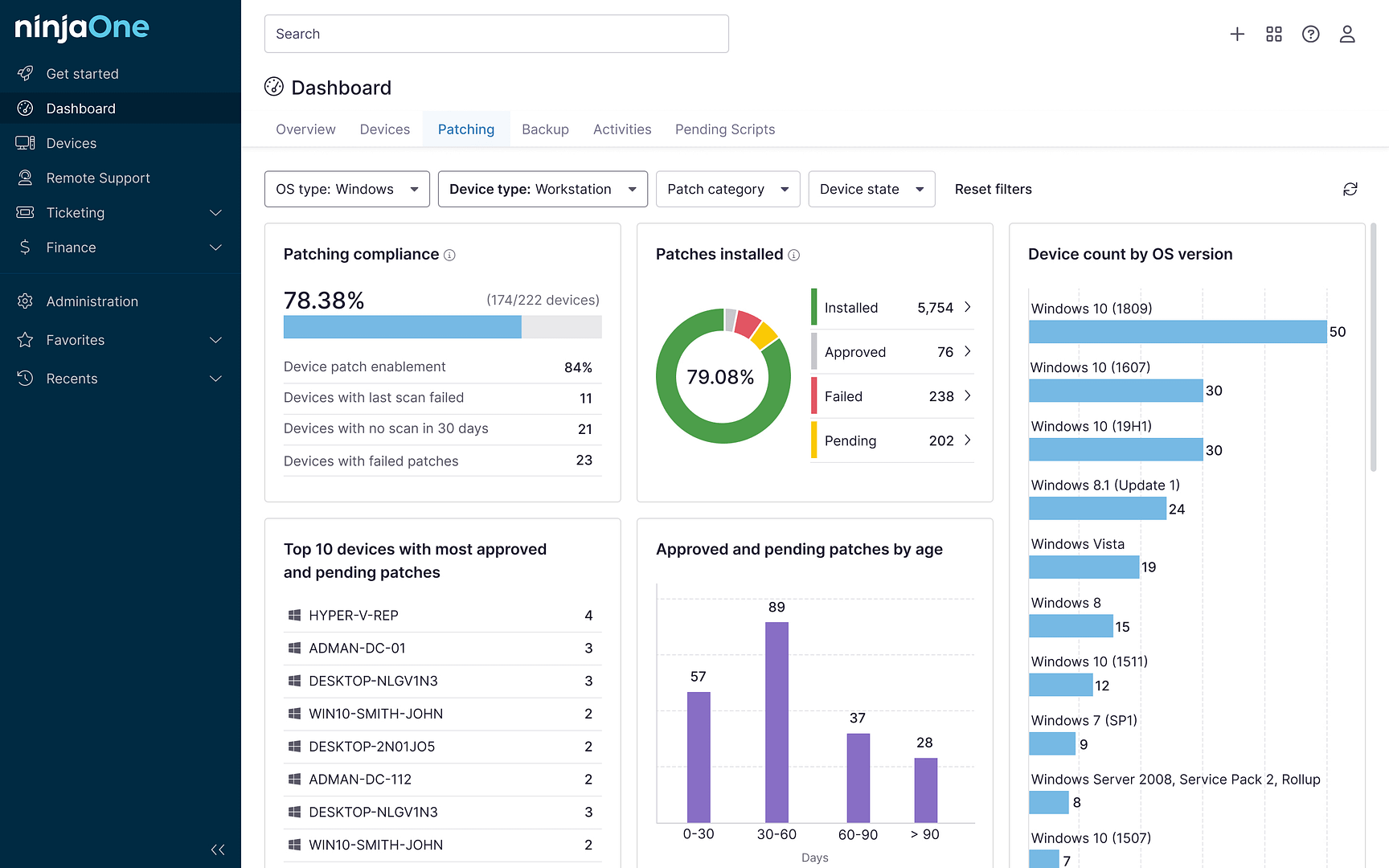

Många IT-proffs har upptäckt att deras dagliga arbete, som ofta är grundläggande och ibland tråkigt, kan delegeras till IT-driftsledning (ITOM). Det här är en lösning som hjälper till att automatisera många aspekter av IT-driften, inklusive viktiga processer som att övervaka endpoints för problem, övervaka nätverket, spåra händelser eller incidenter och säkra enheter. ITOM hjälper IT-teamen att automatisera övervakningen av sin miljö, vilket gör att problem upptäcks tidigt. Det hjälper även teknikerna att ge fjärrsupport, distribuera patchar och uppdateringar samt felsöka utan att störa arbetsflödet eller kräva restid. Alla dessa fördelar samverkar för att spara tid, pengar och personalresurser. I slutändan blir teamet mer effektivt samtidigt som det även blir mer effektivt.

Cybersäkerhet

Möjligheterna till angrepp är nästan oändliga, från skadlig kod och nätfiskeattacker till utpressningstrojaner och dataläckor. Cybersäkerhetsåtgärder bidrar till att skydda organisationers data och nätverk från hot och sårbarheter, och detta är en viktig del av IT-experternas roll. Om tillgångar och data inte skyddas på lämpligt sätt kan det leda till kostsamma driftstopp, dataförluster och böter eller rättstvister. Det kan även skapa en ökad risk för identitetsstöld för anställda och kunder. I takt med att organisationer i allt högre grad förlitar sig på molnbaserade applikationer och datalagring växer den möjliga attackytan. Många applikationer bygger på öppen källkod, vilket ger angripare möjlighet att granska och testa koden innan de bryter sig in i din miljö. Det innebär att IT-teamen hela tiden måste ha koll på patchning och uppdatering för att maximera cybersäkerheten, särskilt i en moln- eller hybridmiljö. Ytterligare cybersäkerhetsåtgärder för alla miljöer omfattar automatisk övervakning och varningar, åtkomstkontroller och starka autentiseringsuppgifter.

Datasäkerhet och databashantering

Datalagring är ett populärt mål för angripare eftersom data kan säljas eller lösas ut för avsevärda summor pengar. Förutom patchar, uppdateringar och andra ovan nämnda skyddsåtgärder kan databashanteringssystem (DBMS ) hjälpa till med synlighet och kontroll. Visibility innebär att du är medveten om alla data som lagras i din databas; om du inte har visibility kan angripare hitta dessa data och utnyttja dem. Många IT-team har mer arbete än de rimligen kan göra för att hålla jämna steg med patch management processer, övervakning av åtkomst och korrekt lagring samt säkerhet. Regelbundna uppdateringar är viktiga eftersom de minimerar antalet sårbarheter som en angripare kan lyckas utnyttja. Det är dock viktigt att förstå vilken roll åtkomstkontroll spelar för datasäkerheten. Särskilt vid hantering av känsliga data är det klokt att använda principerna för noll förtroende och behovsstyrd åtkomst. När färre personer har tillgång till information finns det färre möjliga angreppsvektorer. IT-leverantörer övervakar ibland åtkomstloggar eller ställer in automatiska varningar för avvikelser, eftersom ett ovanligt aktivitetsmönster eller en ovanlig åtkomstpunkt kan tyda på komprometterade autentiseringsuppgifter. Inom IT är det mycket bättre att fånga upp ett problem så tidigt som möjligt än att fånga upp det senare.

Säkerhetskopiering och återställning av data

För att skydda sig mot ransomware eller naturkatastrofer använder de flesta organisationer säkerhetskopiering av data. Dessa säkerhetskopior är en kritisk komponent i strategier för katastrofåterställning, så det viktiga för en IT-tjänsteleverantör är att se till att säkerhetskopior av klienter körs regelbundet och att innehållet är användbart när det laddas ner. Att ha minst två extra kopior av data kan rädda din organisation från stora förluster efter en katastrof. Vilken typ av backup en organisation väljer är dock ofta skräddarsytt efter organisationens behov. Vissa har infört molnbaserade säkerhetskopior och enbart fillagring, medan andra föredrar lokal säkerhetskopiering eller en hybridmodell. Oavsett vilket sätt kunden väljer bör IT-teknikern alltid förklara för- och nackdelarna med varje alternativ och se till att alla säkerhetskopior körs enligt schemat.

Nätverkshantering

Det är ofta svårt att säkra en enskild datapunkt, vilket innebär att det kan vara mycket svårt att säkra ett helt nätverk. Dock, nätverkshantering är viktigt för att öka säkerheten, och det är nödvändigt att alla anslutna enheter följer nätverkets säkerhetsprotokoll så att enheten inte återinfekteras. Nätverksförvaltning kan även omfatta prestationsövervakning av anställda.

Virtualisering

För att öka flexibiliteten erbjuder många maskiner virtualisering, vilket är programvara som kan köra program och utföra andra aktiviteter som en vanlig maskin. I princip skapar den en virtuell dator med alla dess komponenter. Det finns vissa fördelar med detta, som kostnadsbesparingar och ökad produktivitet i IT-teamet tack vare det lägre antalet servrar som behövs i en organisation. Virtualisering innebär att flera operativsystem kan lagras på en maskin, vilket minskar antalet servrar som behöver köpas in och underhållas.

Felsökning av programvara

En viktig del av IT-teamets arbete är felsökning av programvara. För att göra detta kommer teknikerna ofta att köra automatiserade kontroller, men för mer komplexa problem kan de behöva göra saker som att dubbelkolla koden för fel eller genomföra en hård omstart av enheterna. Detta är en oerhört viktig daglig uppgift eftersom felfri programvara är avgörande för fortsatt affärsverksamhet och säkerhet. Du kommer inte att få mycket gjort om din applikation inte kan spara en fil, till exempel.

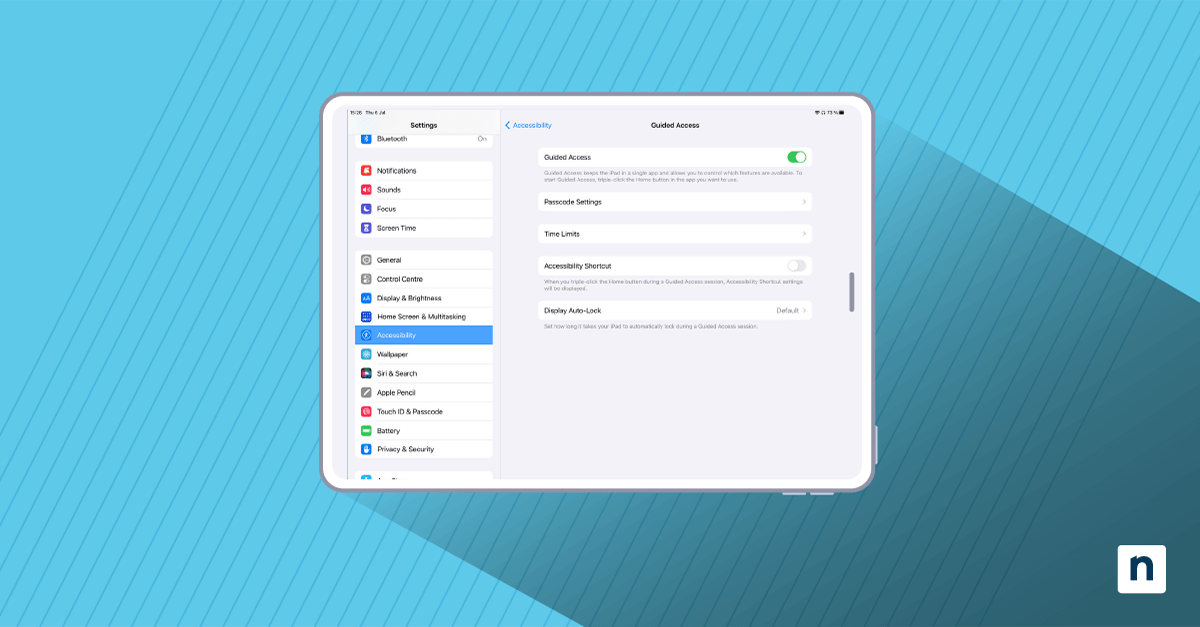

Enhetshantering

Slutligen ska man inte underskatta betydelsen av effektiv enhetshantering och hantering av mobila enheter (MDM). Alla enheter genomgår en livscykel där de börjar som tillgångar med lågt underhållsbehov. När enheterna blir äldre tenderar de att behöva mer underhåll eller kan behöva tas ur drift helt och hållet. Vissa IT-proffs använder Hantering av IT-tillgångar (ITAM) för att effektivt övervaka aktiva enheter och deras status i livscykeln. Som med många IT-relaterade saker gäller att om det är en enkel uppgift som kan automatiseras så bör man förmodligen göra det.

Vikten av att förstå IT

IT är ett stort och komplext område med många aspekter, från enhetshantering till dataskydd och integrerad drift. IT-team har en nästan oändlig mängd utmaningar och projekt som kan genomföras, men många av de tråkiga uppgifterna kan utföras enklare med hjälp av automatiserade verktyg som ITAM, ITOM och lösningar för fjärrövervakning och fjärrhantering. Eftersom världen blir alltmer beroende av digital och virtuell teknik är det bra att förstå IT. Om du är intresserad av området kan en god förståelse för dess grunder och funktioner hjälpa dig att bli en framgångsrik tekniker. Även om du inte är intresserad av att arbeta inom IT kan du ha nytta av att kunna felsöka dina egna problem och automatisera vissa av dina övervakningsuppgifter i andra sammanhang. I en värld full av enheter bör alla lära sig grunderna för att effektivt kunna använda och reparera dem.