Pontos principais

Quebrando cadeias de ataques cibernéticos com 5 ferramentas integradas do Windows

- As ferramentas do Windows podem ser usadas contra cadeias de ataques cibernéticos: Essa abordagem aproveita cinco ferramentas nativas do Windows: RDP Gateway, Regras ASR, Firewall do Windows, PowerShell e Autoruns para se defender contra vários estágios da cadeia de ataques cibernéticos.

- Como as ferramentas integradas interrompem a cadeia de ataque cibernético: Cada ferramenta é mapeada diretamente para um ou mais estágios da cadeia de ataque cibernético: O Gateway RDP e o ASR impedem o acesso inicial; o Firewall do Windows impede o movimento lateral; o PowerShell permite a detecção antecipada; e o Autoruns trata da persistência.

- Quem se beneficia mais com o uso de ferramentas internas do Windows: Para equipes menores ou ambientes distribuídos, esses recursos internos oferecem proteção de nível empresarial com investimento mínimo em recursos.

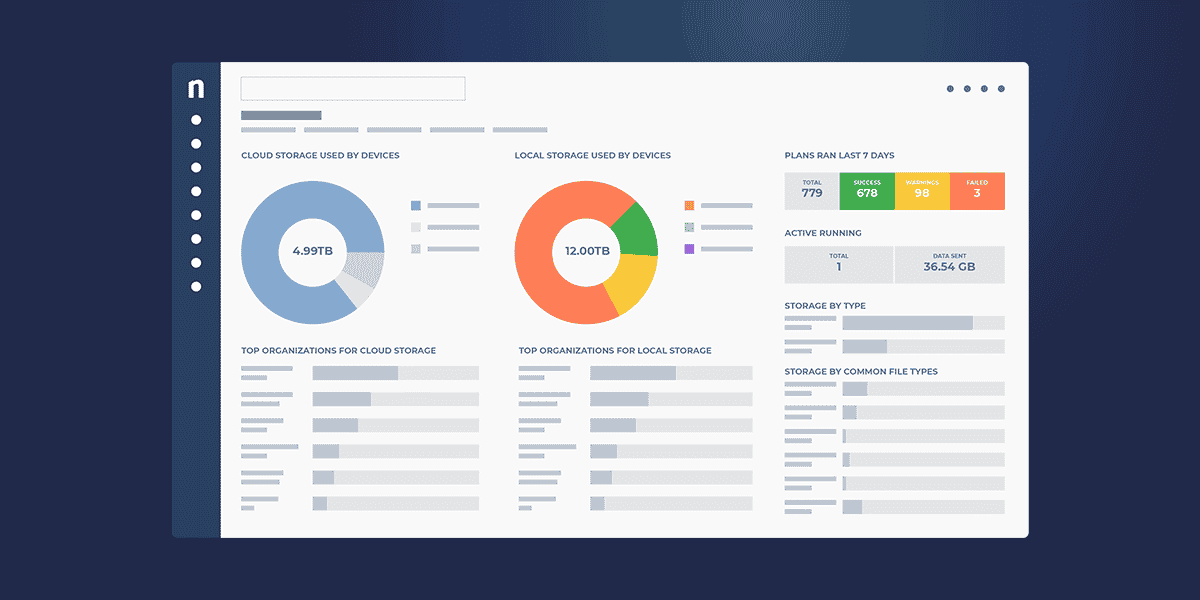

- Proteção aprimorada para MSPs e equipes de TI corporativas: MSPs, equipes de TI e empresas preocupadas com a segurança podem usar essas ferramentas com mais eficiência, analisando a automação ou gerenciando-as centralmente por meio de plataformas como a NinjaOne.

Os ataques cibernéticos nunca param de evoluir e, portanto, as defesas de TI e os provedores de serviços estão sempre correndo para interceptar e eliminar as ameaças. Em uma rápida olhada, Sophos’ 2025 State of Ransomware revela que 59% das organizações que participaram da pesquisa foram atingidas este ano, com o custo médio de recuperação chegando a impressionantes US$ 2,73 milhões, não obstante o tempo de inatividade e outras perdas de produção.

Em escala,a segurança de endpoint está indiscutivelmente na linha de frente do combate a esses ataques, especialmente quando os culpados procuram vulnerabilidades em ferramentas cotidianas como o PowerShell, o Windows Explorer e tarefas automatizadas para interromper os alvos. Não é de se admirar queo CRN’s 2025 Security 100 enfatize a proteção e a detecção de endpoints como recursos essenciais para a classificação dos fornecedores de segurança cibernética e gerenciamento de TI.

Mas o que torna um esquemade segurança de endpoint confiável para as empresas? Para começar, as organizações podem utilizar várias ferramentas para se protegerem de umacadeia de ataques cibernéticos ou cyber kill chain, um conceito adaptado que explica como os atacantes podem se infiltrar, explorar e persistir em um ambiente-alvo. Essa estrutura oferece várias maneiras de quebrar a “cadeia” em determinados estágios, o que poderia interromper o ataque por completo ou reduzir os danos.

Dito isso, gerenciar várias ferramentas sem umaplataformadedicada ou de gerenciamento unificado de TI exigirá esforços e recursos significativos. Mas se você estiver ansioso para construir a base, aqui estão cinco soluções integradas do Windows que podem ser usadas para quebrar as cadeias de ataques cibernéticos modernos.

Assuma o controle da implementação de scripts e da automação de políticas com o NinjaOne para reduzir sua superfície de ataque.

O que é uma cadeia de ataque cibernético?

Desenvolvida pela Lockheed e pela Martin, a cadeia de destruição cibernética é uma estrutura sistemática que descreve as etapas que os criminosos cibernéticos seguem quando realizam ataques cibernéticos às organizações. Compreender a estrutura da Cyber Kill Chain ajuda as organizações a desenvolver medidas de segurança robustas em cada estágio de um ataque.

Cinco ferramentas integradas do Windows para interromper cadeias de ataques cibernéticos

Aqui está uma visão geral de como RDPGateway, ASR rules, Windows Firewall, PowerShell e Autoruns podem ser usados contra diferentes estágios de um ataque cibernético (acesso inicial, roubo de credenciais, movimento lateral, persistência e execução de carga útil):

Ferramenta recomendada para Windows | Ataque(s) comum(es) mitigado(s) |

| Gateway RDP | Acesso inicial – Impede ataques de força bruta ao RDP e expõe o RDP de forma segura em vez de diretamente à Internet. |

| Regras de redução da superfície de ataque (ASR) | – Initial Access – Bloqueia as configurações fracas do Office/Adobe/email. – Credential Theft – Bloqueia o despejo do lsass.exe. – LateralMovement – Reduz o abuso de WMI/PsExec. – Persistence – Monitora as assinaturas de eventos WMI. – Payload Execution – Bloqueia scripts maliciosos e ransomware. |

| Firewall do Windows | – Delivery/Initial Access – Restringe conexões de entrada (por exemplo, porta 3389 para RDP). – LateralMovement – Bloqueia o tráfego de rede interna não solicitado. |

| PowerShell | Detecção/auditoria – Registra e monitora sinais de força bruta, acesso remoto suspeito e scripts. |

| Execuções automáticas | – Persistence – Identifica e desativa entradas maliciosas de inicialização automática (registro, serviços, tarefas agendadas) – interrompe os mecanismos de persistência. |

Esses utilitários integrados do Windows podem ser sua primeira defesa contra várias ameaças digitais. A configuração deles deve ter menos obstáculos, pois já estão disponíveis na maioria dos ambientes.

1. Gateway de RD: Mantenha a rede RDP segura

Como o RDP é uma das ferramentas mais confiáveis para gerenciar endpoints remotos, especialmente em redes de TI distribuídas, é bastante comum que terceiros desonestos tentem explorar suas brechas.

Felizmente, há uma maneira simples de gerenciar esses riscos configurando um gateway RD. A implementação dessa estratégia pode proteger seus sistemas internos por meio de um túnel seguro. Em seguida, ele pode ser combinado com proteções modernas, comoautenticação multifatorial (MFA) , autenticação em nível de rede e políticas de acesso condicional para desviar a cadeia de ataques antes que ela comece.

Para validar regularmente sua configuração, você pode usar ferramentas de terceiros ou recursos de RMM, como omonitor Port Scan da NinjaOne , para verificar a integridade das conexões de rede e dos protocolos de segurança.

2. Regras de ASR: Bloqueie explorações e minimize a exposição

Há várias maneiras de utilizaras regras de redução da superfície de ataque (ASR) da Microsoft.

Conforme compartilhado na lista, as regras de ASR fornecem uma quantidade generosa de cobertura e abordam muitas táticas típicas em vários estágios da cadeia de ataque.

A Microsoft também reconhece que criou regras de ASR para fortalecer as vulnerabilidades comumente atacadas. Por sua vez, isso oferece proteção acessível para organizações que dependem de recursos e programas avançados, mas também altamente abusados, como macros do Office, WMI, PsExec e outros.

Os requisitos para as regras de ASR incluem:

- Windows 10, versões 1709 e posteriores

- O Microsoft Defender deve estar ativo (não no modo passivo)

- Algumas regras exigem que a proteção fornecida pela nuvem seja ativada

O problema com as regras de ASR é que a Microsoft bloqueou todos os recursos de ASR por meio de licenças corporativas. Em particular, você precisará da licença do Office 365 E5 se quiser o complemento completo da integração do Defender para Endpoint, além de monitoramento, alertas e relatórios aprimorados.

Dito isso, a empresa de software documentou que você PODE utilizar as regras de ASR com uma licença do Microsoft 365 Business; apenas não há suporte oficial. Portanto, onde há vontade, há um caminho.

Outra preocupação comum em relação às regras de ASR é o potencial de falsos positivos e alertas que distraem. A equipe de segurança interna da Palantir elaborou uma postagem extremamente cuidadosa detalhando suas experiências com cada uma das 15 regras de ASR disponíveis. A postagem inclui recomendações sobre quais regras podem ser configuradas com segurança no modo de bloqueio e quais devem ser deixadas no modo de auditoria ou totalmente desativadas, dependendo de seus ambientes.

3. Firewall do Windows: Contenha ameaças e tráfego de rede

O Firewall do Windows é uma ferramenta subutilizada para lidar com cadeias de ataques cibernéticos que pode ser um ótimo complemento para as camadas de defesa em profundidade de qualquer organização.

Veja a seguir alguns exemplos de ativações de firewall em ambientes gerenciados:

- Crie regras de saída para bloquear protocolos legados vulneráveis no nível do endpoint.

- Bloqueie protocolos de administração de entrada desnecessários (por exemplo, WinRM, RDP) entre níveis de estações de trabalho, exceto para hosts de salto aprovados.

- Use regras aplicadas por GPO para restringir o acesso a SMB, RDP e WinRM, impedindo que o invasor use credenciais roubadas ou ferramentas como o PsExec para se deslocar lateralmente.

Além disso, um de seus recursos mais valiosos é o isolamento de sistemas comprometidos por meio do bloqueio do tráfego de invasores pelo SMB, um protocolo frequentemente utilizado para movimentação lateral e desvio de MFA. É também uma ferramenta potente para monitorar e controlar o tráfego de rede, tanto para dispositivos pessoais quanto em escala com aconfiguração adequadado Firewall do Windows .

4. PowerShell: Implementação e monitoramento de TI em escala

Os casos de uso discutidos para as três ferramentas de cadeia de ataque cibernético anteriores aproveitaram os recursos de prevenção de cada ferramenta, desde a negação e a restrição do acesso inicial até o bloqueio de atividades mal-intencionadas.

Com o PowerShell e a próxima ferramenta, há um foco adicional na detecção e na resposta. Por exemplo, o PowerShell pode executar comandos para detectar tentativas de login com falha(ID de evento 4625), o que normalmente sinaliza ataques de força bruta.

Ele também pode consultar comportamento suspeito ou acesso remoto não autorizado de ferramentas como AnyDesk ou TeamViewer. Da mesma forma, sua profunda integração com o sistema operacional pode ser aproveitada para identificar entradas suspeitas de execução automática e tarefas agendadas.

Com um RMM, você também pode automatizar a geração de relatórios e as ações de correção nos dispositivos gerenciados.

5. Auto-execução: Identificar inicializações automáticas maliciosas e nocivas

Uma das maneiras mais comuns de os malfeitores obterem persistência é plantar scripts mal-intencionados noRegistro do Windows , geralmente para serem executados na reinicialização ou quando um atalho ou um arquivo em lote for acionado.

Microsoft Autoruns é a ferramenta ideal para mostrar quais programas estão configurados para serem executados durante a inicialização ou o login. Para implementação, aqui está um guia sobre como desativar as execuções automáticas ou usá-las para inspecionar e identificar programas suspeitos.

Proteja sua organização contra cadeias de ataques cibernéticos mantendo o software atualizado.

→ Veja mais sobre o que o NinjaOne Patch Management pode fazer

Adicione camadas à segurança e promova uma resposta proativa

Essas cinco ferramentas não eliminam o risco de ransomware. Ainda assim, sem dúvida, eles ajudarão a preencher as lacunas em suas defesas e dificultarão as coisas para os invasores, eliminando vulnerabilidades óbvias.

Você sabe o que dizem: Não é uma questão de se você vai lidar com um ataque, mas quando. Nesse sentido, essas ferramentas e outras estratégias modernas de segurança cibernética podem ser combinadas para definir uma abordagem unificada e sustentável contra cadeias de ataques cibernéticos e ransomware.

Para obter um plano de ação mais robusto e acessível, você pode usar o NinjaOnePatch Management para fortalecer a segurança, automatizar as tarefas rotineiras de TI e reservar mais recursos para alertas acionáveis.