Hoy en día, las personas y las empresas utilizan los endpoints para realizar todo tipo de tareas, desde cosas cotidianas hasta grandes proyectos. Los endpoints son los dispositivos físicos que se conectan a una red central y se comunican con ella. Se utilizan para manipular datos o intercambiar información.

El número de endpoints que gestionan las empresas y negocios medios es de 135.000, y esa cifra sigue creciendo. La supervisión y gestión de los endpoints implica realizar un seguimiento de esos numerosos dispositivos y garantizar que se encuentran en condiciones óptimas. Obtén más información acerca de la supervisión de endpoints y descubre por qué el entorno informático de tu organización la necesita.

Por qué deberías preocuparte por la seguridad de tus endpoints

Los endpoints son los dispositivos utilizados para la productividad y para contribuir a las organizaciones modernas. Dado que los endpoints están estrechamente conectados a una red empresarial y tienen muchas capacidades, son una herramienta que puede utilizarse tanto para la productividad de los usuarios finales como para las interrupciones por parte de los actores de amenazas. La seguridad endpoint es importante porque para evitar posibles ciberataques debes asegurarte de que la red es segura desde todos los puntos de acceso.

Proteger los endpoints mediante la supervisión y gestión de los mismos también ayuda a impulsar la eficiencia empresarial. Hace que tareas y procesos como la gestión de parches, el mantenimiento de endpoints y la incorporación de nuevos dispositivos sean mucho más fáciles y eficaces a la hora de proteger tus dispositivos.

Ejemplos de amenazas para la seguridad de los endpoints

A continuación te damos algunos ejemplos de amenazas comunes a la seguridad de los endpoints a las que se enfrentan las empresas:

Phishing

Se espera que en 2022 se produzcan aproximadamente 6.000 millones de ataques de phishing. Las estafas de phishing, diferentes de las estafas de email spoofing, se envían a través de correos electrónicos o mensajes de texto que parecen de confianza, pero se utilizan para robar datos del usuario, como credenciales de inicio de sesión, números de cuenta, información financiera o incluso números de la Seguridad Social.

Malware

En el primer semestre de 2022, se detectaron más de 270.000 nuevas variantes de malware. Por malware se entiende cualquier software, programa o archivo utilizado con el propósito de robar datos o causar daños a un dispositivo o sistema.

Ransomware

El ransomware es un determinado tipo de malware que amenaza con publicar o bloquear permanentemente el acceso a los datos hasta que se pague un «rescate». Las peticiones de rescate han llegado a alcanzar los 70 millones de dólares para desbloquear ordenadores tras un ataque.

¿Qué es la supervisión de endpoints?

La supervisión de endpoints consiste en realizar un seguimiento y una auditoría del estado, los riesgos y la actividad de los endpoints. Se trata de un proceso continuo que gestiona sistemáticamente los endpoints para mantenerlos seguros y con un rendimiento óptimo.

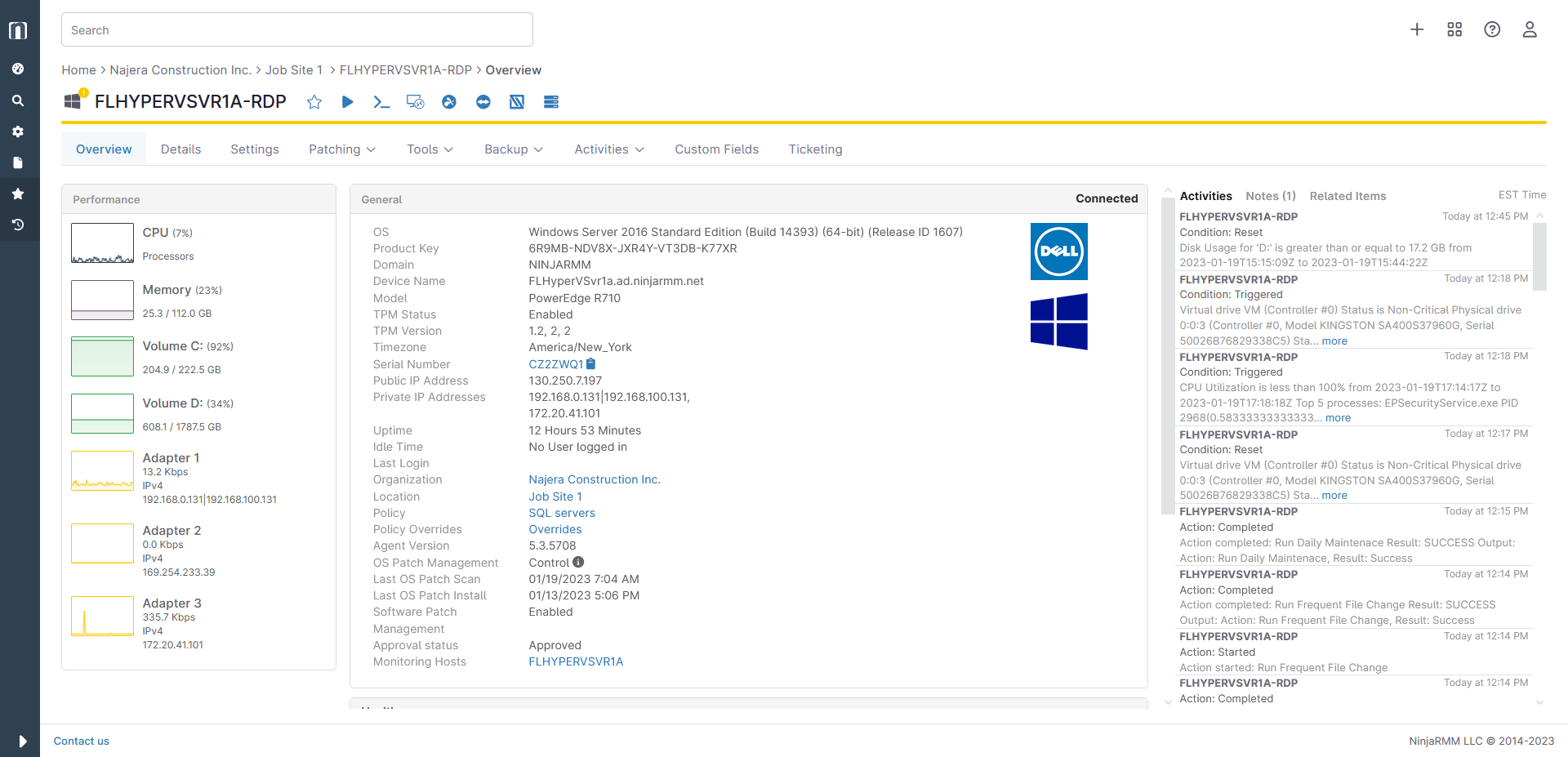

Ejemplo de supervisión de endpoints

A continuación se muestra una captura de pantalla del software de supervisión de endpoints de NinjaOne. Contiene las métricas de rendimiento del endpoint en la columna de la izquierda, las actividades del endpoint en la columna de la derecha e información general del endpoint en la sección central.

3 ventajas de la supervisión de endpoints

Puedes controlar los datos en directo

La supervisión activa de endpoints te proporciona datos de tus endpoints en tiempo real. Puedes ver en todo momento las métricas de las que se realiza un seguimiento y si un dispositivo funciona correctamente. El conocimiento es poder, y eso es especialmente cierto cuando se trata de gestionar endpoints.

Puedes identificar problemas de forma proactiva

La supervisión ininterrumpida de las métricas clave te permite conocer el estado de tus dispositivos. Cuando una métrica se sale de los parámetros preestablecidos, te avisa de que algo no va bien y puedes investigar rápidamente para determinar el problema. De lo contrario, tendrías que lidiar con el resultado de los problemas y buscar el problema de raíz.

Aumenta la seguridad

La supervisión de endpoints te ayuda a aumentar drásticamente la seguridad de los mismos. Gracias a la gran visibilidad que obtienes con este proceso, puedes ver toda la red de endpoints y conocer su estado desde una ubicación central. Una mayor visibilidad también ayuda a determinar cuándo ha entrado un actor de amenaza o si se está produciendo un ciberataque.

3 retos de la supervisión de endpoints

1. Las herramientas de supervisión de endpoints

Uno de los mayores retos iniciales de la supervisión de endpoints es determinar las herramientas adecuadas para tu entorno. Las organizaciones tienen deseos y necesidades, tipos de endpoints, entornos informáticos e incluso estructuras empresariales diferentes. Más adelante hablaremos de cómo encontrar una solución de supervisión de endpoints, pero que sepas que se trata de un reto común para empresas de todos los sectores.

2. La aplicación del proceso de supervisión

Si todavía no existe ningún tipo de proceso de supervisión en tu organización, implantarlo puede resultar difícil. Sin embargo, la supervisión de los endpoints es cada vez más necesaria para garantizar una red segura y funcional. Consulta a expertos en TI y crea un plan por adelantado sobre cómo aplicar el software de supervisión de endpoints en tu entorno de TI y ejecutar el proceso de supervisión de endpoints.

3. Garantizar la supervisión de todos los endpoints

La supervisión de endpoints solo funciona bien si todos los endpoints del entorno informático están conectados al software de supervisión de endpoints. De lo contrario, es posible que haya dispositivos no autorizados que se conecten a la red de tu organización, lo que podría poner en peligro datos críticos o la seguridad de la organización. Crea un sistema en el que cada nuevo endpoint se añada al software de supervisión, o encuentra una solución de software que pueda identificar o detectar nuevos endpoints que se conecten a los recursos de la organización.

Cómo encontrar una solución de supervisión de endpoints

Una vez que hemos visto qué es la supervisión de endpoints, así como sus ventajas y los retos que supone, ¿qué debes buscar en una solución de supervisión de endpoints? Algunas de las principales funciones de supervisión de endpoints que aumentarán la eficacia del proceso global son:

Supervisión remota

A medida que aumenta el número de trabajadores remotos y distribuidos, ya no basta con supervisar los dispositivos in situ. La supervisión remota te permite realizar un seguimiento de todos los dispositivos estén donde estén, lo que te ayuda a optimizar el estado y la seguridad de los endpoints, independientemente de su ubicación.

Datos telemétricos en directo

La transmisión automática de métricas de endpoints elimina el proceso manual de recopilación de datos de endpoints. Un software de supervisión de endpoints también puede avisarte cuando determinadas métricas superan los parámetros establecidos y crear informes detallados sobre el estado general de los endpoints.

Capacidad para supervisar y gestionar

La monitorización de endpoints es potente porque te permite controlar toda una variedad de métricas, pero no sirve de mucho a menos que puedas actuar sobre la información recopilada. Cuando los datos muestran que un endpoint está experimentando un problema, la capacidad de tomar medidas y realizar cambios para resolver el problema mejora su estado y aumenta la seguridad de tus endpoints.

Comienza a monitorizar tus endpoints con NinjaOne

La supervisión de endpoints es un proceso potente que puede mejorar tu entorno informático e incrementar el rendimiento de tus endpoints. También es una herramienta muy valiosa a la hora de crear una red segura y aumentar la seguridad de tus endpoints.

El software de gestión unificada de endpoints de NinjaOne te ofrece la posibilidad de supervisar y gestionar los endpoints de tu organización desde una ubicación central. Puedes dar soporte a cualquier endpoint, independientemente de su ubicación, automatizar la supervisión redundante y la gestión de tareas de TI y aumentar tu eficacia. Regístrate hoy mismo para obtener una prueba gratuita y disfrutar de estas ventajas de supervisión y gestión de endpoints.