Un dispositivo attendibile è un dispositivo mobile autenticato e autorizzato dai sistemi IT di un’organizzazione ad accedere ai dati e alle applicazioni aziendali. Questi dispositivi attendibili sono considerati sicuri e conformi ai criteri di sicurezza dell’organizzazione.

A cosa servono i dispositivi attendibili?

I dispositivi attendibili sono in genere sottoposti a un rigoroso processo di autenticazione. Ciò può includere l’autenticazione a più fattori (MFA), i certificati o altre misure di sicurezza per verificare l’identità del dispositivo.

Una efficace soluzione di gestione dei dispositivi mobili (MDM) consente ai team IT di gestire i dispositivi attendibili applicando le policy, distribuendo gli aggiornamenti e garantendo la continua conformità alle policy di sicurezza dell’organizzazione. I professionisti IT possono utilizzare una soluzione MDM per effettuare il provisioning di nuovi dispositivi, distribuire il software e risolvere da remoto i problemi e assistere i dispositivi mobili. Autenticando e monitorando costantemente questi dispositivi, le organizzazioni possono garantire un accesso sicuro alle proprie risorse, mantenendo la conformità e migliorando l’esperienza degli utenti.

Vantaggi di un dispositivo attendibile

1. Miglioramento della sicurezza informatica

Le organizzazioni riducono il rischio di accesso non autorizzato e di violazione dei dati garantendo che solo i dispositivi affidabili possano accedere alle risorse aziendali. Inoltre, disporre di un elenco di dispositivi attendibili consente ai team IT di mantenere un inventario accurato di tutti i dispositivi con accesso a informazioni sensibili.

Le piattaforme MDM utilizzano i dispositivi attendibili per applicare i criteri di sicurezza, come i requisiti di password, gli standard di crittografia e le limitazioni di utilizzo delle applicazioni. I criteri aiutano a mantenere una postura di sicurezza coerente su tutti i dispositivi.

2. Conformità

I dispositivi attendibili devono superare un’autenticazione rigorosa e sono soggetti all’applicazione continua delle policy. Questo garantisce che i dispositivi mobili siano sempre conformi agli standard di sicurezza normativi e organizzativi.

3. Esperienza utente senza interruzioni

Gli utenti di dispositivi attendibili spesso sperimentano meno interruzioni e un accesso più fluido alle risorse, poiché i loro dispositivi sono approvati in precedenza e autenticati.

4. Monitoraggio e gestione remota

Una volta che il dispositivo è stato autenticato, i team IT possono utilizzare gli strumenti MDM per monitorare l’attività, distribuire patch, aggiornare il software e rispondere rapidamente agli incidenti di sicurezza senza richiedere l’accesso fisico al dispositivo.

Le best practice per la gestione dei dispositivi attendibili

I team IT e i fornitori di servizi gestiti (MSP) dovrebbero prendere in considerazione la possibilità di stabilire processi che incorporino i dispositivi attendibili nelle loro strategie MDM. La corretta gestione dei dispositivi attendibili aiuta a salvaguardare i dati aziendali sensibili dalle vulnerabilità e dalle minacce alla sicurezza.

Monitoraggio regolare

I controlli di sicurezza periodici assicurano che i dispositivi siano conformi alle policy di sicurezza e identificano le potenziali vulnerabilità.

Avvisi automatici

L’impostazione di avvisi automatici in caso di non conformità o attività sospette aiuta a gestire le minacce in modo proattivo.

Gestione remota

Le soluzioni MDM spesso forniscono funzionalità per localizzare i dispositivi attendibili e ridurre i rischi in caso di smarrimento o furto. Funzionalità come la cancellazione remota, il blocco e la crittografia dei dati garantiscono la protezione delle informazioni sensibili, anche se il dispositivo viene compromesso.

Patching delle vulnerabilità

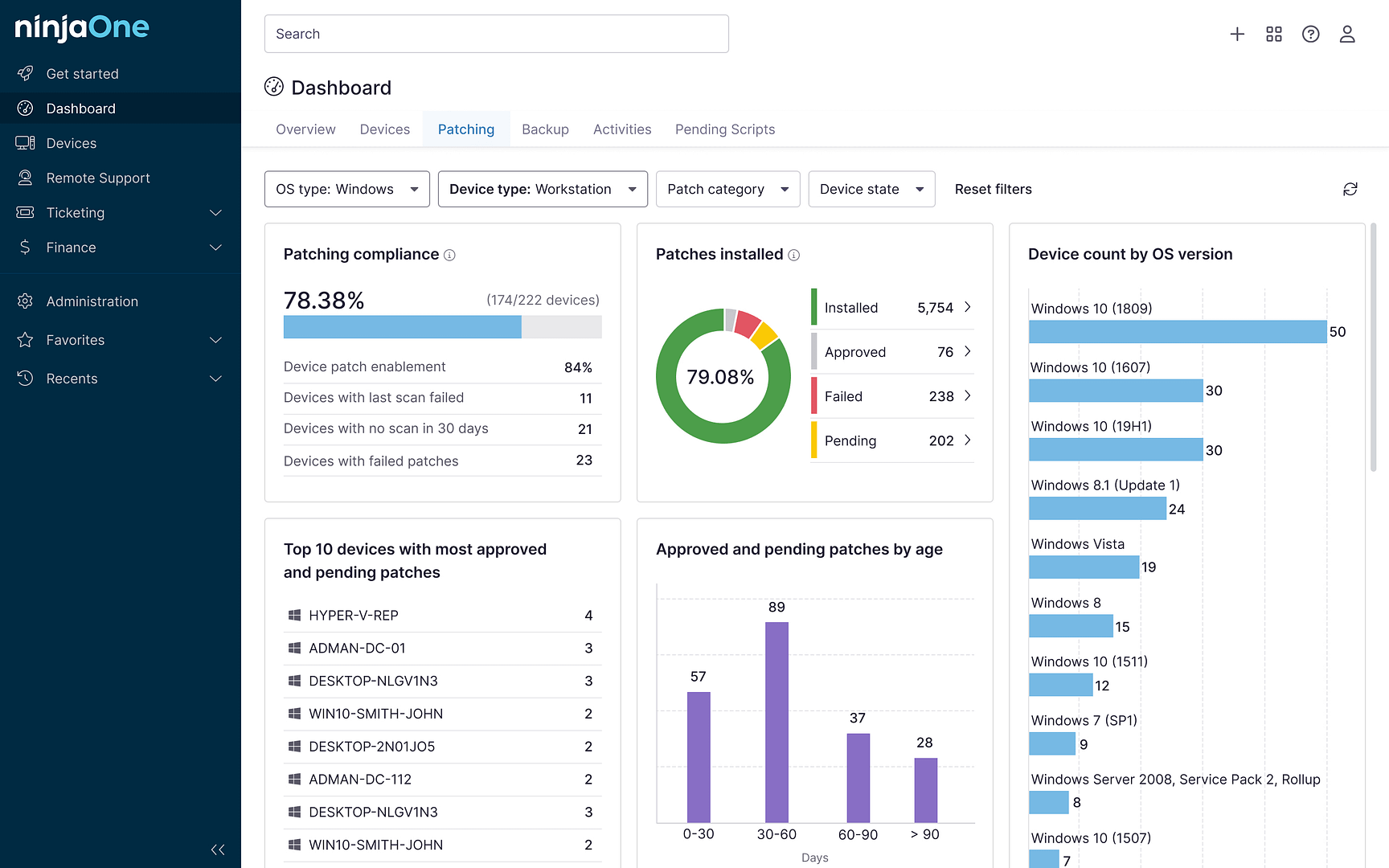

Per proteggere meglio i dispositivi attendibili, gli utenti possono utilizzare un software di patch management per rilevare le patch mancanti e distribuire gli aggiornamenti. Con gli strumenti di automazione IT, questi aggiornamenti possono essere programmati in anticipo e in orari non di punta.

Utilizza l’MDM per gestire i dispositivi attendibili

Con la crescente diffusione di modalità di lavoro flessibili e di policy BYOD, i team IT e gli MSP devono adattarsi ai possibili rischi per la sicurezza. L’integrazione di dispositivi attendibili nelle strategie MDM e di sicurezza IT migliora significativamente la sicurezza della tua organizzazione. I dispositivi attendibili garantiscono l’autenticazione del dispositivo, la protezione dei dati e la conformità alle normative.