Pontos principais: Explicação sobre a segurança de endpoints

- O que é segurança de endpoint: A segurança de endpoints protege dispositivos como laptops, desktops, dispositivos móveis e sistemas de IoT contra ameaças cibernéticas, combinando proteções locais com ferramentas centralizadas de monitoramento e resposta.

- Por que a segurança de endpoints é importante: Os endpoints são o ponto de entrada mais comum para ataques cibernéticos. Uma forte segurança de endpoint reduz significativamente o risco de violações de dados, reforça a conformidade regulamentar e protege a continuidade dos negócios em ambientes híbridos e remotos.

- Como a segurança do endpoint é medida: A eficácia é medida por taxas de detecção de ameaças em tempo real, níveis de conformidade de patches, visibilidade do endpoint, tempo de resposta a incidentes e redução geral de ataques bem-sucedidos baseados em endpoints.

Ataques de ransomware, violações de dados e phishing foram citados como os ataques cibernéticos mais comuns nos últimos anos, com destaque para as vulnerabilidades nos endpoints na maioria das vezes. Com o aumento das forças de trabalho remotas e híbridas, cada laptop, smartphone e dispositivo de IoT se torna uma ferramenta de produtividade e um possível ponto de entrada para os invasores.

Como os ataques cibernéticos não mostram sinais de desaceleração, é ainda mais importante que as organizações tenham as precauções de segurança cibernética necessárias em vigor. E uma das melhores maneiras de proteger seu ambiente de TI e os dados comerciais é com um processo de segurança de endpoint.

O que é segurança de endpoint?

A segurança de endpoints envolve o endurecimento e a proteção de seus endpoints para protegê-los contra ataques mal-intencionados. É uma abordagem de segurança cibernética que visa a proteger um sistema reduzindo sua superfície de ataque. Em geral, esses são os endpoints comuns na TI corporativa:

- Laptops e desktops

- Dispositivos móveis e tablets

- Dispositivos e sensores de IoT

- Máquinas virtuais e cargas de trabalho na nuvem

Um único dispositivo vulnerável pode expor dados confidenciais ou fornecer um ponto de apoio para um ransomware mais agressivo. Para obter uma visão geral completa, assista ao nosso guia em vídeo sobre segurança de endpoint e como ela funciona.

Por que a segurança de endpoints é crucial

Todo dispositivo em rede é um ponto de entrada em um ambiente de TI, que pode ser explorado para uma ameaça cibernética ou um ataque cibernético. A segurança de endpoints ajuda a evitar que esses incidentes causem danos irreparáveis, além de outros benefícios significativos:

- Alto custo das violações – A violação média relacionada a endpoints custa milhões em recuperação, tempo de inatividade e multas de conformidade.

- Conformidade – setores como saúde, finanças e governo exigem controles rigorosos de endpoints para HIPAA, PCI-DSS e outros regulamentos.

- Evolução do ransomware – A segurança do endpoint é uma medida proativa para a evolução das ameaças cibernéticas e outras anomalias.

- Continuidade dos negócios – um único endpoint infectado pode interromper as operações, especialmente nos setores de saúde, manufatura e infraestrutura crítica.

- Riscos de terceiros – Fornecedores ou prestadores de serviços podem se conectar a redes, mas com uma estrutura de segurança menos confiável.

Os agentes de ameaças podem tentar roubar credenciais por meio de estratégias como phishing, ataques de confiança e até mesmo falsificação de e-mail. Um ponto fraco em sua rede também pode permitir que alguém invada e explore seus sistemas. Portanto, o endpoint hardening deve ser uma das principais preocupações de segurança cibernética da sua empresa.

Como funciona a segurança de endpoints?

A segurança de endpoints consiste, em grande parte, em aplicar controles de segurança ou de acesso aos dispositivos e, ao mesmo tempo, monitorá-los a partir de uma plataforma central. O objetivo é garantir que todos os laptops, desktops, dispositivos móveis e sistemas de IoT em sua rede sejam continuamente validados, corrigidos e protegidos contra ameaças conhecidas.

Aqui está uma visão detalhada de como isso acontece em um ambiente ao vivo, além de alguns recursos da comunidade.

1. Obtenha informações práticas sobre segurança na Web e ameaças cibernéticas

Para proteger efetivamente os endpoints contra as ameaças atuais, você precisa saber quais são essas ameaças. Procure fontes confiáveis que possam lhe fornecer as informações mais recentes sobre ameaças e como lidar com elas, uma prática conhecida como inteligência sobre ameaças cibernéticas.

Aqui estão alguns recursos úteis para obter informações relevantes e acionáveis sobre ameaças cibernéticas:

- InfoSec Twitter(comece aqui)

- CVE, RSS e feeds governamentais

- Alimentação de fornecedores de segurança respeitáveis

- MSP: MSPGeek, MSPs R Us, CyberDrain

- TI interna e empresa: WinAdmins, SysEngineer, DevOps, SRE, & Infraestrutura

- Focado na segurança: SimplyCyber, Cooey COE, grupos locais da BSides, grupos locais da Defcon

Obviamente, você também pode contar com o NinjaOne Resource Center e o blog para obter atualizações e recursos importantes sobre segurança na Web.

2. Atualize seu processo de fortalecimento da segurança na Web

Para garantir que a implementação seja bem-sucedida, você deve ter um processo de proteção estabelecido. Inclua estas etapas essenciais para reduzir as ameaças e fortalecer os dispositivos:

- Identificar o risco

- Avalie a probabilidade e o impacto

- Desenvolver a configuração para remediar ou mitigar o risco

- Testar e verificar a mitigação

- Implemente a mitigação em fases, com um plano de retrocesso

- Documentar a mudança e relatar as exceções

- Monitore a atenuação da vulnerabilidade com seu RMM

Em vez de se basear apenas nas defesas de perímetro, a segurança de endpoint pressupõe que os invasores terão como alvo dispositivos individuais. Assim, ela adota uma abordagem proativa, criando defesas em camadas para detectar, bloquear e responder rapidamente a alertas ou incidentes.

3. Mitigar a vulnerabilidade do software legado

Infelizmente, muitas tecnologias legadas apresentam vulnerabilidades de segurança. Como resultado, é necessária uma estratégia ativa para impor ações adequadas para mitigar esses pontos fracos. Aqui está uma lista de algumas das principais vulnerabilidades do legado:

- Server Message Block v1: pare de usar o SMB1

- PowerShell 2.0: desativar o Windows PowerShell 2.0

- TLS 1.0/1/1 e SSL (todas as versões): resolvendo o problema do TLS 1.0

- LanMan (LM) e NTLMv1: Configurações do nível de autenticação do LanMan

- Autenticação Digest: A autenticação WDigest deve ser desativada

- Patches: atualize e aplique patches como parte do gerenciamento de vulnerabilidades usando o gerenciamento de patches baseado em nuvem

Às vezes, as tecnologias legadas são ignoradas como riscos de segurança em ambientes de TI modernos. No entanto, o tratamento adequado dessas vulnerabilidades é importante para proteger os dados críticos da empresa e atender a muitos requisitos de conformidade.

4. Proteja os endpoints de sua organização

Ao tratar cada endpoint como parte de uma estrutura de segurança mais ampla, os MSPs e os líderes de TI corporativos podem reduzir os pontos cegos, evitar ameaças em um estágio inicial e manter uma postura de segurança geral mais forte. Aqui estão algumas etapas práticas a serem consideradas:

Fortalecimento do sistema operacional

No centro dos esforços modernos de segurança está o aprimoramento da postura de segurança do sistema operacional e de sua configuração. O fortalecimento da construção nessa camada permite que o restante de seus esforços se apoie em uma base sólida e moderna. Consulte os recursos a seguir para saber como fazer isso de forma eficaz:

- Regras de ASR/Anti Exploit

- Restringir ferramentas e técnicas de movimentação lateral

- Recursos nativos

- Proteção baseada em reputação

- SmartScreen para Microsoft Edge

- Bloqueio de aplicativos potencialmente indesejados

- SmartScreen para aplicativos da Microsoft Store

- Inicialização segura

- Registro em log

- Remova aplicativos e recursos desnecessários

Fortalecimento da rede

Agora que você fortaleceu o sistema operacional local, volte-se para a rede mais ampla e os serviços expostos no mundo interconectado. Isso vai desde a configuração da rede local até a redução do tráfego de entrada aceitável permitido.

- Desative o RDP ou fortaleça o RDP

- Desativar o DNS Multicast

- Desativar o NetBios

- Desativar SmartNameResolution

- Configurar o firewall

Proteções de conta

Restringir a superfície de ataque disponível com contas locais, serviços e o armazenamento de credenciais frustra os invasores e impede a elevação rápida e fácil de privilégios. Isso pode alertá-lo sobre um ataque, aumentar o tempo necessário para contornar as atenuações ou até mesmo impedir que um ataque seja bem-sucedido.

- Remover direitos de administrador local

- Proteja as contas de administrador local

- Limitar os direitos de logon das contas

- Utilize o grupo de usuários protegidos (dispositivos associados ao Active Directory)

- Proteja as credenciais de domínio com o Credential Guard

Endurecimento da aplicação

Os invasores geralmente tentam explorar algumas das ferramentas e configurações mais comuns nas quais as organizações confiam. Esses elementos são amplamente distribuídos e instalados nos endpoints. Sem configuração adicional, eles podem levar a ataques fáceis de oportunidade.

- Suíte Office

- Adobe Reader

- Tornar isso um processo

- Escolha um aplicativo

- Avaliar suas necessidades e riscos

- Trabalhe com os principais contatos para garantir um bom equilíbrio entre risco e usabilidade

- Pesquisar técnicas de proteção para esse programa específico

- Reduzir o risco e a exposição com configurações mais abrangentes

Proteção do navegador

Os navegadores da Web tendem a ser um dos elementos mais negligenciados da pilha. No entanto, sua configuração define o cenário para um dos programas mais usados instalados nos computadores atualmente. O bloqueio e a aplicação de alguns recursos básicos de segurança podem ajudar a proteger esse ponto de entrada crítico.

- Filtro de phishing Smartscreen e proteção avançada

- Sandboxing dedicado de processos

- A maioria dos navegadores agora isola os processos que formam a pilha que todos nós usamos para acessar a Web. Você pode estender o Application Guard para outros navegadores, o que permite uma sessão de navegador isolada por hardware para sites de risco.

- Borda

- Outros navegadores

- Controle as extensões instaladas

dica: Proteja seus endpoints hoje para proteger os dados de amanhã. Assista à explicação sobre segurança de endpoint e equipe com estratégias de defesa essenciais.

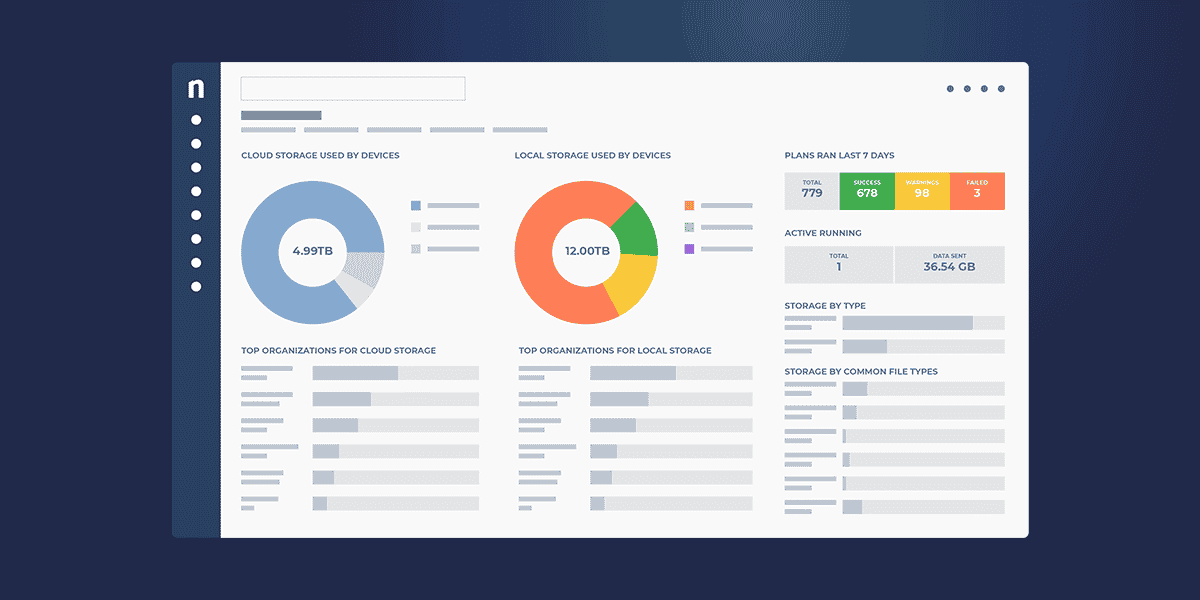

Como o NinjaOne simplifica a segurança de endpoints

O gerenciamento de milhares de dispositivos distribuídos exige automação e visibilidade unificada. O NinjaOne oferece:

- Inventário unificado de dispositivos em todos os sistemas operacionais e locais.

- Aplicação automatizada de patches para Windows, macOS e Linux.

- Fortalecimento da segurança e aplicação da configuração em escala.

- Recursos de RMM + UEM para proteger endpoints em ambientes híbridos e remotos.

Ao aumentar a visibilidade dos endpoints e automatizar tarefas cruciais de segurança em endpoints distribuídos, as soluções NinjaOne Endpoint Management podem capacitar as equipes de TI contra várias ameaças cibernéticas sem infraestruturas complexas e caras.

Comece a aumentar sua segurança de endpoint

A segurança de endpoints é um componente essencial da segurança cibernética eficaz. Se seus dispositivos organizacionais forem reforçados e protegidos contra agentes de ameaças e ataques mal-intencionados, isso evitará a ocorrência de uma cascata de possíveis efeitos negativos. Além disso, é muito mais simples colocar em prática as proteções e precauções adequadas antes de um ataque do que tentar recuperar os dados após o fato.

O software de gerenciamento automatizado de endpoints da NinjaOne oferece os fundamentos da segurança de endpoints. Nossas ferramentas oferecem maior visibilidade de um dispositivo, a capacidade de implementar configurações para proteger endpoints, gerenciar e implementar patches e muito mais. Descubra como a Ninja pode ajudar a aumentar sua segurança de endpoint inscrevendo-se para uma avaliação gratuita hoje mesmo.