Pontos principais

- Definição de proteção de dados: A proteção de dados envolve a proteção de dados digitais contra perda, corrupção ou destruição, permitindo que as equipes de TI e MSP garantam o acesso contínuo e a continuidade dos negócios.

- Diferencie os principais conceitos: A proteção de dados garante a disponibilidade e a resiliência dos dados, a privacidade dos dados controla a governança e o uso dos dados e a segurança dos dados protege contra acesso não autorizado e ameaças.

- 3 Tipos principais de proteção de dados: Backup de dados cria cópias completas, incrementais e diferenciais dos dados. Gerenciamento de acesso restringe o acesso aos dados somente a usuários autorizados. Redundância de dados armazena dados em vários locais para garantir a recuperação.

- Os 5 principais métodos de proteção de dados: Cinco dos métodos mais confiáveis de proteção de dados são backup em nuvem, aregra de backup 3-2-1, criptografia, controles de acesso e mascaramento de dados.

- Como funciona a proteção: Várias cópias de backup são armazenadas em diferentes locais, garantindo que os dados estejam seguros, não sejam corrompidos e possam ser restaurados rapidamente.

- Escolha do software de proteção de dados: Avalie as ferramentas com base na automação, na velocidade de recuperação, na facilidade de uso, na visibilidade e na escalabilidade. Priorize recursos como backup em nível de bloco, defesa contra ransomware, alertas proativos e integração de aplicativos SaaS.

As duas palavras que as equipes de TI e MSP nunca querem ouvir são “perda de dados” De acordo com o artigo da Business Partner Magazine sobre backup de dados, “94% das empresas que não conseguem se recuperar de uma grande perda de dados não sobrevivem, e 43% das empresas nunca retomam suas operações após um grande evento de perda de dados” Para evitar que esses desastres ocorram, as equipes de TI e MSP contam com métodos de proteção de dados.

se quiser ver um passo a passo visual deste blog, assista a Métodos de proteção de dados para equipes de MSP de TI &.

O que é proteção de dados?

A proteção de dados é o processo de salvaguardar as informações digitais e protegê-las contra perda, corrupção ou destruição. Com a proteção de dados, as equipes de TI e MSP podem acessar seus dados importantes a qualquer momento.

Precisa de uma estrutura de backup e recuperação ganular para dados comerciais cruciais?

descubra como o NinjaOne SaaS Backup protege os ambientes do Microsoft 365 e do Google Workspace

Proteção de dados vs. privacidade de dados vs. segurança

Embora proteção de dados, privacidade de dados e segurança de dados pareçam semelhantes, são termos diferentes. O principal objetivo de todos esses processos é manter os dados seguros e acessíveis para seus usuários.

Privacidade dos dados

A privacidade dos dados concentra-se no uso ou na governança dos dados. Essencialmente, os métodos de privacidade de dados se concentram em seguir procedimentos que impedem o uso indevido de dados.

Segurança de dados

O termo segurança de dados refere-se a todos os processos, estratégias e métodos que os departamentos usam para proteger os dados contra ameaças internas e externas. Normalmente, as empresas estabelecem medidas de segurança de dados para proteger informações sensíveis ou confidenciais.

Proteção de dados

Conforme mencionado acima, a proteção de dados é o processo de proteger as informações contra perda, corrupção ou destruição. Ocasionalmente, as empresas usarão a proteção de dados como um termo abrangente para se referir à privacidade, segurança e proteção de dados. A análise da proteção de dados da SNIA explica que “a proteção de dados abrange três categorias amplas, a saber, proteção de dados tradicional (como cópias de backup e restauração), segurança de dados e privacidade de dados”

Por que a proteção de dados é importante?

Toda empresa precisa de dados precisos para ter sucesso. A perda ou destruição de dados pode prejudicar o progresso de uma empresa e até mesmo forçá-la a fechar completamente. Dessa forma, a proteção de dados garante que os dados permaneçam seguros e acessíveis aos usuários autorizados.

Benefícios da proteção de dados

Quando os dados de uma empresa estão bem protegidos, isso significa que a empresa

- goza de um alto nível de confiança de seus clientes,

- podem ter um alto nível de continuidade das operações, com interrupções mínimas de TI envolvendo violações de dados,

- obtém uma vantagem competitiva em seu setor, e

- reduz os custos e as multas associados à manutenção e à conformidade com as políticas.

Como funciona a proteção de dados?

Há muitos métodos de proteção de dados disponíveis no mercado, e todos eles protegem dados valiosos. Para evitar a perda ou corrupção de dados, esses métodos criam várias cópias dos dados. As cópias são armazenadas em vários locais para mantê-las seguras, inalteradas e prontas para uso.

3 tipos de proteção de dados

Os métodos de proteção de dados podem ser separados em três categorias ou tipos principais. Lembre-se de que alguns métodos podem se encaixar em mais de uma categoria.

1) Backup de dados

O backup de dados é o processo de criar cópias duplicadas de dados e armazená-las. A proteção de dados do NinjaOne oferece backup incremental em nível de bloco, permitindo que você proteja seus dados em qualquer lugar e a qualquer momento. Os três principais tipos de backup de dados são completo, incremental e diferencial.

Completo

O backup completo é o processo de fazer o backup de todos os dados.

Incremental

O backup incremental é o processo de fazer o backup dos dados que foram alterados desde o backup completo anterior.

Diferencial

O backup diferencial é o processo de fazer backup apenas das cópias de dados que foram alteradas desde o backup completo anterior.

2) Gerenciamento de acesso

O gerenciamento de acesso se concentra em garantir que os usuários autorizados tenham acesso aos dados quando precisarem deles. Além disso, somente usuários autorizados poderão alterar ou restaurar dados.

3) Redundância de dados

A redundância de dados é o processo de armazenar os mesmos dados em vários locais. Se uma cópia dos dados for destruída, ela poderá ser recuperada em um local diferente.

5 métodos de proteção de dados

Há muitas maneiras de armazenar dados de forma segura e protegida. Cinco dos métodos mais comuns de proteção de dados são backups em nuvem, backups 3-2-1, criptografia, controles de acesso e mascaramento de dados.

1) Backup na nuvem

Os backups na nuvem são confiáveis e fáceis de usar, pois permitem que você acesse seus dados de qualquer lugar com acesso à Internet. Dito isso, para que o backup na nuvem seja eficaz, você deve fazer backup dos dados regularmente. Ao escolher esse método de proteção de dados para uma organização, lembre-se de que há uma diferença entre armazenamento em nuvem e backup em nuvem.

2) Backup 3-2-1

Como uma explicação detalhada da regra de backup 3-2-1 pode levar muito tempo para ser lida, vamos abordar apenas o básico. o 3-2-1 envolve a criação de três cópias de dados (uma primária e dois backups), o uso de dois tipos de armazenamento de dados e a escolha de pelo menos um tipo de armazenamento externo. É uma regra simples que tem sido usada há décadas para garantir a segurança dos dados.

3) Criptografia

O principal objetivo da criptografia é transformar os dados em um formato ilegível por usuários não autorizados para obter uma camada extra de segurança durante o armazenamento ou a transmissão. Somente usuários com a chave de criptografia correta podem acessar esses dados. Por exemplo, um software de terceiros, como o NinjaOneData Protection , usa criptografia AES de 256 bits de ponta a ponta para codificar dados em movimento e em repouso.

4) Controles de acesso

Como o nome indica, os controles de acesso determinam quais usuários podem acessar ou modificar determinados recursos ou aplicativos. Isso evita que os dados sejam acessados – ou mesmo manuseados incorretamente – por pessoas não autorizadas. Um exemplo dessa medida de segurança é a autenticação multifatorial, que solicita mais de um fator de verificação de um usuário (além de, digamos, uma senha) para que ele tenha acesso a dados confidenciais.

5) Mascaramento de dados

O mascaramento de dados envolve a substituição de informações privadas por um equivalente falso, mas que ainda pareça realista (por exemplo, trocando letras ou números). Os dados “mascarados” parecem dados reais e ainda podem ser usados pelas equipes de TI para testes e desenvolvimento, mas são de pouco valor para aqueles que estão atrás dos dados reais.

Precisa de uma estrutura de backup e recuperação ganular para dados comerciais cruciais?

descubra como o NinjaOne SaaS Backup protege os ambientes do Microsoft 365 e do Google Workspace

Como escolher um software de proteção de dados

Escolher um software de proteção de dados para equipes internas de TI e MSP não é uma tarefa fácil. O software de proteção de dados permite automatizar o processo de proteção de dados, tornando-o mais rápido, mais fácil e mais confiável. Alguns recursos a serem considerados ao navegar pelas diversas opções são a facilidade de uso, a visibilidade, a confiabilidade, a recuperação de dados e os recursos de backup.

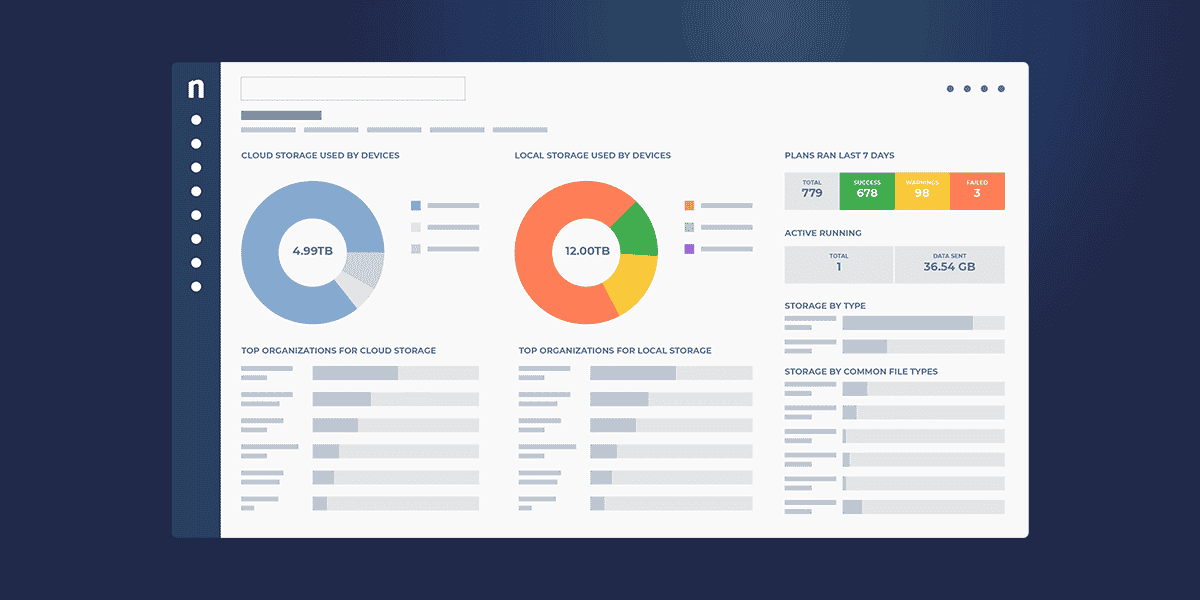

Na NinjaOne, nosso software de proteção de dados é seguro, confiável e fácil de usar. Com recuperação robusta, backup em nível de bloco, resistência a ransomware, restauração de arquivos por autoatendimento, alertas proativos e muito mais – tudo em um único painel de vidro – não é de se admirar que o NinjaOne seja uma das principais opções para proteção de dados.

Além disso, o NinjaOne ofereceo backup SaaS para ambientes do Microsoft 365 e do Google Workspace com recuperação instantânea de dados, proteção nativa da nuvem e automação integrada, para que você possa manter seus dados seguros e desfrutar da continuidade operacional sem muita supervisão manual.

Proteja seus dados com a proteção de dados

A proteção de dados permite que as organizações protejam as informações digitais e evitem a perda, a corrupção ou a destruição de dados. Você pode saber mais sobre o NinjaOne Data Protection e como ele mantém seus dados seguros em nosso site. Inscreva-se para uma avaliação gratuita e comece a proteger seus dados hoje mesmo.