Com infecções em todo o cliente sendo relatadas semanalmente, os MSPs precisam equilibrar a prevenção com o planejamento de resposta para que, quando o pior acontecer, eles estejam prontos.

Na semana passada, tivemos o prazer de realizar um webinar com o CEO da Huntress Labs, Kyle Hanslovan, abordando um tópico que está na mente de todos: ransomware. Especificamente, incidentes de ransomware em que os invasores comprometeram os MSPs, usaram suas credenciais para sequestrar as ferramentas de software legítimas do MSP e abusaram dessas ferramentas para implantar ransomware em toda a sua base de clientes.

Kyle já trabalhou pessoalmente com quase 40 MSPs que foram vítimas desses ataques. Como resultado, ele viu e ouviu em primeira mão o que os proprietários e técnicos passam, e aprendeu o que separa aqueles que conseguem se recuperar com sucesso daqueles que não conseguem.

Se você perdeu o webinar ao vivo, pode assistir a uma gravação a qualquer momento aqui.

Antes de nos aprofundarmos nas conclusões de Kyle, uma rápida visão geral: Esses ataques têm se intensificado rapidamente desde junho. Eles afetaram MSPs grandes e pequenos, provocando tempo de inatividade e interrupções para uma ampla gama de clientes de MSP, desde 22 municípios do Texas até centenas de consultórios odontológicos nos EUA.

Clique na imagem para expandir

É importante observar que, com exceção dos ataques de fevereiro que envolveram um plug-in ConnectWise ManagedITSync desatualizado para o Kaseya VSA, nenhum desses incidentes parece ter envolvido invasores que exploraram uma vulnerabilidade no software MSP. Em vez disso, eles envolviam o abuso de credenciais fracas ou roubadas, que os invasores usavam para sequestrar qualquer ferramenta de acesso remoto ou RMM que o MSP estivesse usando.

Por esse motivo, a ativação da autenticação de dois fatores é amplamente vista como um impedimento eficaz para esses ataques. Muitos fornecedores(inclusive a NinjaOne) já tornaram a 2FA obrigatória para seus usuários ou estão em processo de torná-la.

Observação: Se você estiver usando RMM ou software de acesso remoto e não tiver configurado a 2FA, pare de ler e faça isso agora. Na verdade, não se trata de uma questão de se você verá um desses ataques, mas de quando.

Já que estamos falando de prevenção, aqui estão duas recomendações adicionais que são superbásicas, mas incrivelmente eficazes. Na verdade, eles podem ajudar a mantê-lo protegido contra a maioria dos ataques de ransomware mais comuns da atualidade:

- Certifique-se de que não esteja expondo o RDP. De acordo com a Coveware, o RDP é o ponto de acesso inicial mais comum para os atacantes de ransomware, sendo responsável por 59% dos incidentes estudados no segundo trimestre de 2019. Você pode encontrar um ótimo guia para proteger o acesso RDP aqui.

- Bloqueie macros em documentos do Microsoft Office baixados da Internet. O segundo vetor de ataque mais popular identificado pela Coveware foi o de documentos de phishing, e o tipo mais comum de isca de phishing ainda é um documento do Office criado para induzir o usuário a ativar macros. É assim que as vítimas são infectadas pelo Emotet, que implementa o Trickbot, que implementa o Ryuk, a variante de ransomware mais ativa do segundo trimestre de 2019, de acordo com a Coveware. A maneira simples de evitar tudo isso? Faça esse simples ajuste de configurações agora.

Você pode encontrar uma série de outras coisas que pode fazer para fortalecer seus sistemas e se manter seguro em nossa Lista de verificação de segurança cibernética de MSP de 2019, mas as três coisas acima são simples e supercríticas que você deve fazer, com certeza, na linha de base.

Com isso, vou sair do meu palanque. Porque o que eu realmente quero compartilhar são seis coisas que Kyle disse que você deve focar agora para ter certeza de que está preparado para agir rapidamente se/quando o $#*% bater no ventilador.

Mas primeiro…

Duas razões pelas quais você pode não estar pronto

Uma das principais coisas a entender sobre esses ataques é que eles não são como outros para os quais você pode ter se preparado. São uma classe totalmente diferente, com um escopo diferente e implicações diferentes. Mesmo que você tenha procedimentos bem documentados para ajudar seus clientes a lidar com incidentes de ransomware, eles só serão, na melhor das hipóteses, parcialmente aplicáveis aqui.

Por quê? Por dois motivos:

1) Não são eles, é você

Cansado: MSPs respondendo ao ransomware do cliente como “Que coisa idiota eles fizeram?” ?

Com fio: MSPs que respondem a ransomware de clientes como “Oh, $#*&. Estamos comprometidos? ?

Demitido: Você, como MSP (a menos que saiba o que fazer rapidamente)

– Jonathan Crowe (@jonathanscrowe) 27 de setembro de 2019

Diferentemente de incidentes anteriores, esses ataques de ransomware não estão se originando isoladamente em uma das redes de seus clientes. Eles estão sendo lançados de dentro da sua organização. Isso significa que você precisa ter um conjunto totalmente diferente de procedimentos criados para bloquear suas próprias ferramentas e técnicos até que possa identificar, isolar e conter esse comprometimento. Caso contrário, se você começar a tentar remediar os sistemas dos clientes, os invasores poderão simplesmente criptografá-los novamente até cortar o acesso na fonte.

2) Tudo acontece ao mesmo tempo

Aqui está outro ponto que Kyle abordou durante o webinar que realmente repercutiu entre as pessoas:

É provável que você consiga lidar com a infecção de um de seus clientes. O que você provavelmente não consegue lidar é com o fato de TODOS os seus clientes serem infectados ao mesmo tempo.

Um dos aspectos que tornaram esses ataques particularmente devastadores para os MSPs é a escala. Imagine como pode ser estressante e caótico lidar com um cliente infectado com ransomware. Agora imagine isso x 10, 20, 50 ou 100. Mesmo os MSPs maiores podem ser facilmente inundados e sobrecarregados pelo grande volume de e-mails e chamadas telefônicas que precisam responder, pelo número de sistemas que precisam limpar, pela quantidade de backups (se Deus quiser) que precisam restaurar.

Para muitos, como a pequena loja PM Consultants, administrada por marido e mulher, tudo isso pode ser demais. Conforme detalhado neste artigo da ProPublica, em meio a um surto de ransomware, a PM anunciou a seus clientes por e-mail que iria fechar.

A empresa disse que foi “inundada com ligações” na manhã do ataque de ransomware, “e imediatamente começamos a investigar e tentar restaurar os dados”. Durante os dias seguintes e no fim de semana, trabalhamos sem parar nos esforços de recuperação…. No entanto, logo ficou claro que o número de PCs que precisavam ser restaurados era muito grande para que nossa pequena equipe pudesse concluí-lo em um prazo razoável.”

“Ao receber centenas de ligações, e-mails e mensagens de texto aos quais não conseguimos responder”, o PM acabou tendo que jogar a toalha, informando aos clientes: “Neste momento, devemos recomendar que procurem assistência técnica externa para a recuperação de seus dados”

Então, sabendo que esses ataques são completamente diferentes em termos de implicações e escala, como você pode se preparar? Aqui estão seis pontos-chave destacados por Kyle que podem fazer a diferença entre a falência do seu MSP devido a um desses compromissos ou o fato de ele sair abalado, mas ainda respirando, do outro lado.

Então, sabendo que esses ataques são completamente diferentes em termos de implicações e escala, como você pode se preparar? Aqui estão seis pontos-chave destacados por Kyle que podem fazer a diferença entre a falência do seu MSP devido a um desses compromissos ou o fato de ele sair abalado, mas ainda respirando, do outro lado.

1) Esteja pronto para bloquear suas próprias ferramentas

Se você tiver mais de um cliente notificando-o sobre uma infecção por ransomware ao mesmo tempo, infelizmente esse é um grande sinal de alerta de que você está lidando com um desses ataques. A primeira coisa que você precisa confirmar ou descartar é se a sua própria infraestrutura foi comprometida e se as suas ferramentas de RMM e/ou de acesso remoto estão sendo ativamente sequestradas.

- Por segurança, desative o acesso ao RMM e à(s) ferramenta(s) de acesso remoto até que você possa investigar

- Auditoria de tarefas incomuns, scripts, alterações de políticas, etc.

- Desative as contas de usuário associadas a comportamentos anormais/mal-intencionados e encerre as sessões ativas (é fácil esquecer a última opção)

- Isolar quaisquer pontos de extremidade & outras contas associadas a esses usuários

- Minimize o logon nos sistemas afetados usando credenciais privilegiadas (isso reduz o risco de os invasores obterem acesso a eles por meio de raspagem de caches)

- NÃO desligue os sistemas afetados (o desligamento pode causar a perda de dados forenses críticos – em vez disso, hiberne)

- Faça backup dos arquivos de registro(observação: dependendo da quantidade de registros e dos tamanhos de registro com os quais você está lidando, talvez você tenha pouco tempo para capturar os registros antes que eles sejam transferidos)

- Altere todas as senhas (por segurança, aplique isso a todos os funcionários e a todas as contas)

- Garantir que a MFA esteja ativada em todas as contas

- Confirme se a segurança do AV/endpoint está ativada e atualizada, execute uma varredura profunda (os invasores geralmente desativam o AV ou outro software de segurança)

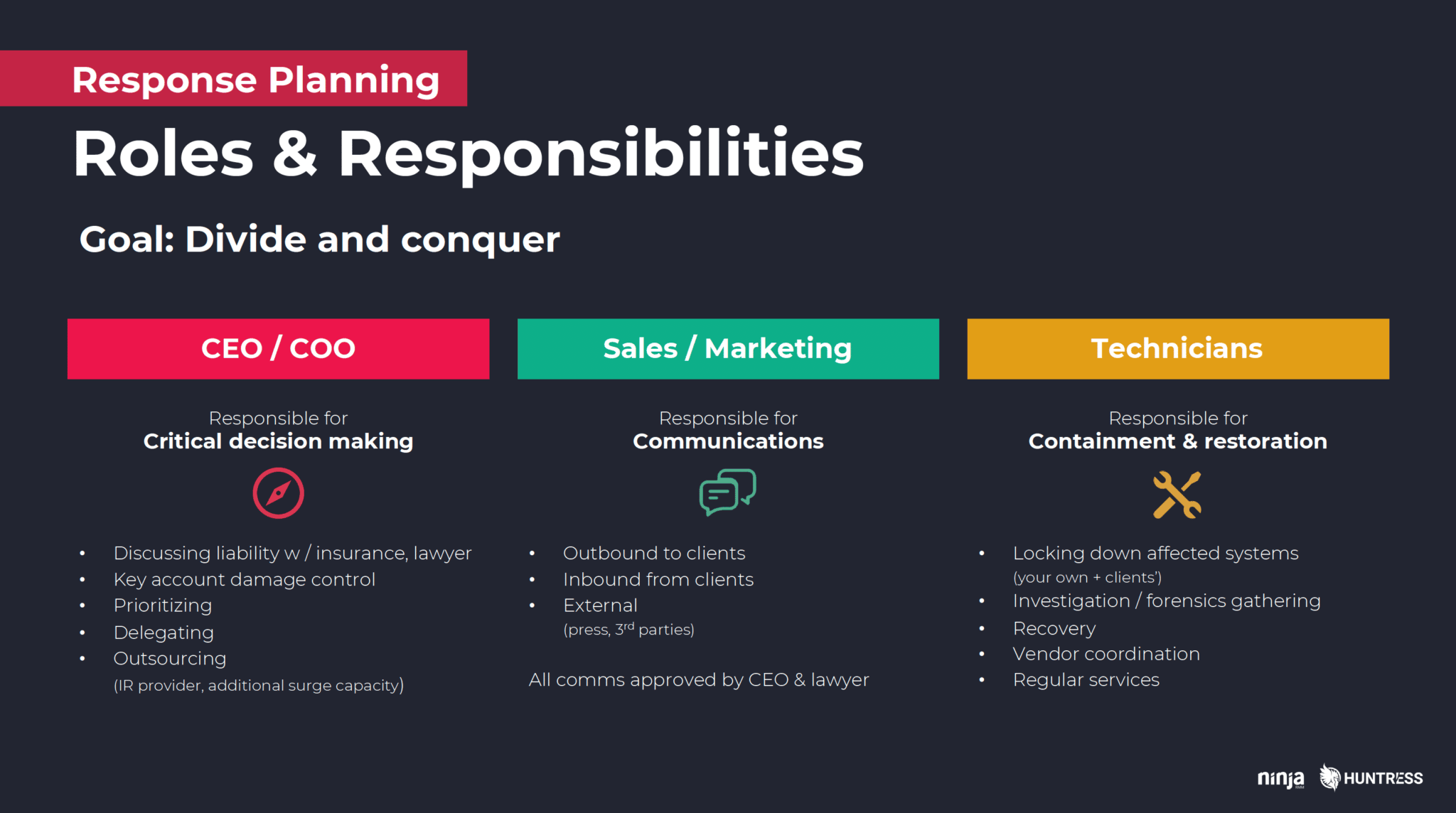

2) Dividir e conquistar

Clique na imagem para expandir

Durante um incidente ao vivo, muitas coisas precisam acontecer muito rapidamente, muitas vezes em paralelo. A única maneira de se manter à tona é alavancar todos ao máximo possível. E a maneira de fazer isso é garantir que todos conheçam suas funções e os principais aspectos pelos quais são responsáveis ANTES de uma crise.

Em um nível mais alto, as principais responsabilidades se dividem em três grupos:

Responsabilidade principal nº 1: Tomada de decisões críticas

Proprietário: CEO

Definir o curso em termos de:

- Proteger a empresa (buscar alinhamento com advogado, seguro, etc.)

- Estabelecimento de prioridades (incluindo triagem de clientes)

- Delegar ao restante da equipe (resista ao impulso de tentar cuidar de tudo sozinho)

- Obtenção e coordenação de ajuda externa (provedor de IR, técnicos adicionais para aumentar a capacidade de surto, etc.)

Essencialmente, você precisa de alguém que ofereça uma liderança forte, tome decisões difíceis e dirija as pessoas, e isso é muito difícil de fazer se essa pessoa também estiver tentando se envolver diretamente com a restauração ou desempenhar outras funções ao mesmo tempo.

No momento de crise, pode ser difícil para alguns proprietários permanecerem nessa faixa e evitarem se desviar para atividades técnicas com as quais se sentem mais confortáveis. Mas, ao trabalhar com proprietários que passaram por esses ataques, Kyle enfatiza que, muitas vezes, a melhor coisa que um proprietário pode fazer durante um surto é delegar e sair do caminho de seus técnicos. Simplesmente há muitas outras coisas que precisam acontecer e que ninguém mais na equipe pode fazer. Um vácuo na liderança pode ser desastroso.

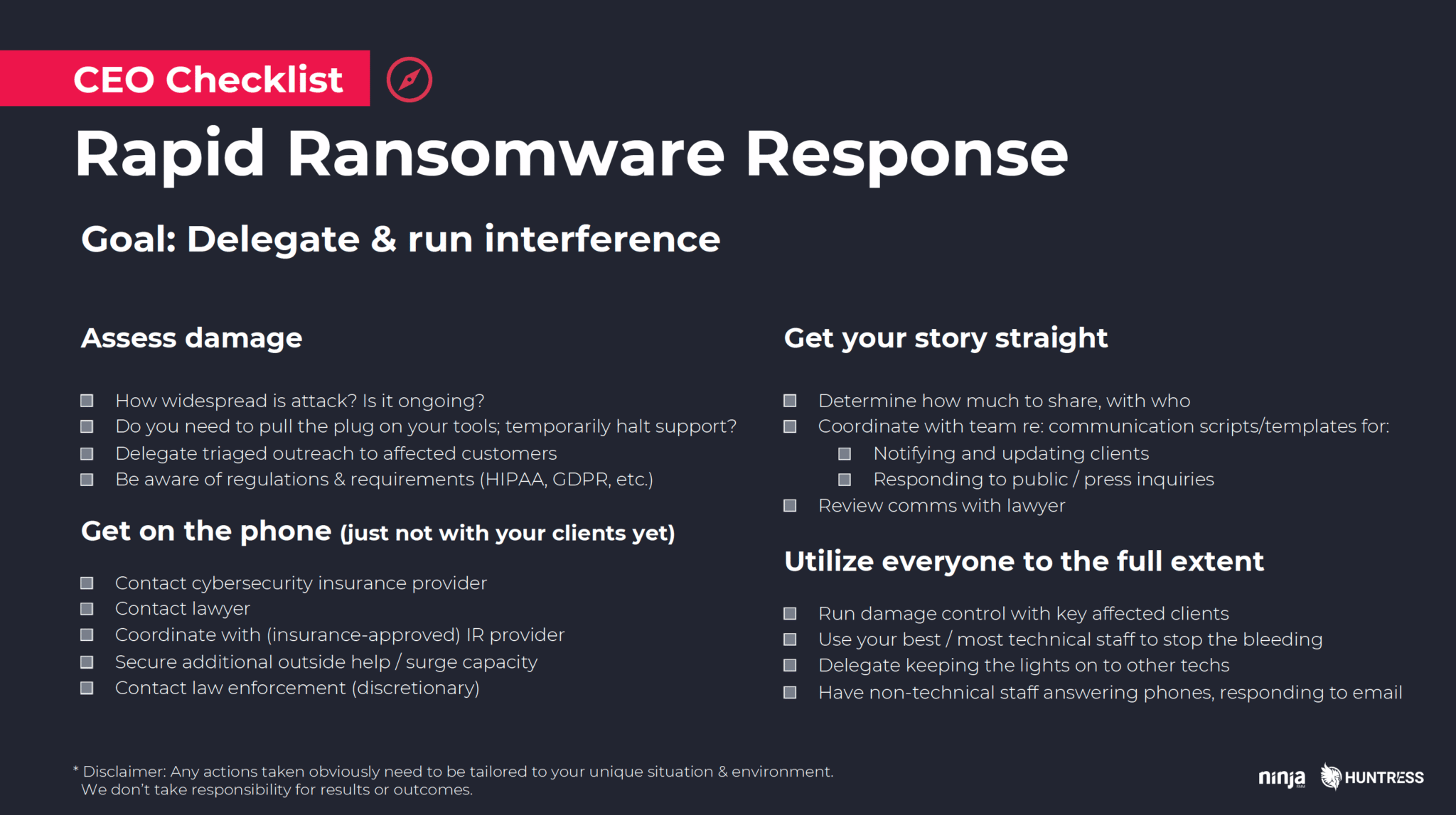

Para que você tenha um ponto de partida, aqui está um exemplo de lista de verificação que os CEOs/proprietários podem consultar. Você deverá adaptar isso para atender às especificidades de sua empresa.

Clique na imagem para expandir

Responsabilidade principal nº 2: Comunicações

Proprietário: Equipe de vendas e marketing ou, se não houver, CEO e outros funcionários não técnicos

A segunda necessidade fundamental durante um incidente ao vivo é a comunicação. Assim que o ransomware atingir seus clientes afetados, eles precisarão saber que você está ciente da situação e que está trabalhando ativamente para resolvê-la. Caso contrário, se eles sentirem que você os está ignorando ou que não está no controle da situação, eles entrarão em pânico. Eles podem até mesmo tentar exercer o controle por conta própria. É nesse momento que as coisas podem ir rapidamente de mal a pior e que os advogados podem começar a se envolver de verdade.

Para evitar que tudo isso se transforme em uma bola de neve, é preciso ter pessoas em sua equipe dedicadas a estabelecer e manter canais de comunicação claros. Isso inclui:

- Comunicação externa com os clientes: Para garantir que os clientes afetados estejam recebendo contato pessoal e atualizações regulares, Kyle recomenda instruir todos os que não são funcionários técnicos a colocar seu chapéu de gerente de contas e pegar o telefone/e-mail. Além da divulgação individual, pode ou não ser apropriado manter o site da sua empresa, a página do Facebook etc. atualizados com avisos também. Apenas certifique-se de que todas as atualizações e contatos (públicos ou privados) sejam aprovados por seu advogado primeiro. Ter scripts e modelos pré-aprovados a partir dos quais você pode criar economizará muito tempo.

- Comunicação inbound com os clientes: A PM Consultants serve como uma grande história de advertência. Eles simplesmente não estavam preparados para lidar com a onda de chamadas, e-mails e mensagens de texto que recebiam de seus clientes. Como você pode ter certeza de que não será vítima do mesmo erro? Para começar, a comunicação proativa de saída pode ajudar a reduzir o volume de solicitações de entrada com as quais você precisa lidar. Outra coisa que pode aliviar a carga é a configuração de mensagens de correio de voz e respostas de e-mail automatizadas. Elas podem ser muito simples (embora, mais uma vez, seja uma boa ideia consultá-las com seu advogado). Simplesmente declarar que a sua equipe está lidando com um incidente de segurança, garantir aos clientes que você entrará em contato com eles e informá-los sobre onde podem obter atualizações regulares (sua página inicial, página do Facebook etc.) ajudará a tranquilizar os clientes de que você está ciente do problema e reduzirá temporariamente o desespero deles para entrar em contato. Lembre-se de que qualquer notificação pública poderá chamar a atenção de terceiros, o que nos leva à terceira categoria de comunicação…

- Externo (imprensa, fóruns públicos, etc.): Um dos principais objetivos de seus esforços de comunicação será moldar a narrativa – para seus clientes, mas também para partes externas que possam decidir relatar ou comentar publicamente sua situação. Isso significa garantir que você não seja pego de surpresa quando um repórter telefonar ou quando a discussão sobre a sua situação surgir em plataformas sociais públicas, como o Facebook ou o Reddit. Tentar ocultar ou controlar essas conversas pode ser uma batalha perdida (e uma grande distração), mas estar preparado com pontos de discussão pré-aprovados e saber quais detalhes básicos você pode e não pode compartilhar pode ajudar a controlar as coisas e esclarecer informações erradas. Por outro lado, se tudo o que alguém ouve de você é o silêncio, as pessoas tendem a preencher os espaços em branco por conta própria. E, na maioria das vezes, eles são muito menos caridosos.

Principal responsabilidade nº 3: Containment & restoration

Proprietário: Técnico líder

Por último, mas certamente não menos importante, a terceira grande responsabilidade que você precisa atribuir é, obviamente, interromper o ataque e fazer com que seus clientes voltem a funcionar. Isso começa com o bloqueio de suas próprias contas e ferramentas e, em seguida, com o bloqueio dos clientes afetados também. O objetivo inicial é estancar o sangramento e garantir que o ataque seja contido antes de mergulhar na restauração ativa. De fato, é altamente recomendável entrar em contato com um especialista em resposta a incidentes imediatamente após os esforços iniciais de contenção (mais sobre isso abaixo).

Além do isolamento e da recuperação de backup, há também a coleta forense e outras atividades de investigação a serem consideradas. Dependendo do número de clientes infectados com os quais você está lidando, é provável que você queira dividir essas tarefas entre seus técnicos. Além disso, você também pode ter clientes que não foram afetados, mas que ainda precisam do suporte habitual. Se todos tiverem um entendimento claro de quem é responsável pelo quê em uma situação de ransomware, a equipe poderá agir com muito mais rapidez e eficácia quando for necessário.

3) Desenvolver POPs

Saber quem é responsável pelo quê é metade da batalha. A outra metade é saber passo a passo o que essas responsabilidades realmente determinam que você faça. Para agir rapidamente no meio de uma tempestade de $#*% de ransomware, todos os membros da sua equipe precisam ter procedimentos operacionais padrão aos quais possam recorrer imediatamente e que eliminem o máximo possível de suposições.

Algumas regras extremamente básicas para SOPs:

- Eles não podem existir na cabeça das pessoas. Eles precisam ser documentados.

- Eles precisam estar prontamente acessíveis (o que significa ter cópias isoladas e protegidas contra criptografia).

- Eles precisam ser perfurados.

- Eles precisam ser atualizados. Se já faz um ano que você não as analisa, reserve um tempo neste trimestre para revisá-las.

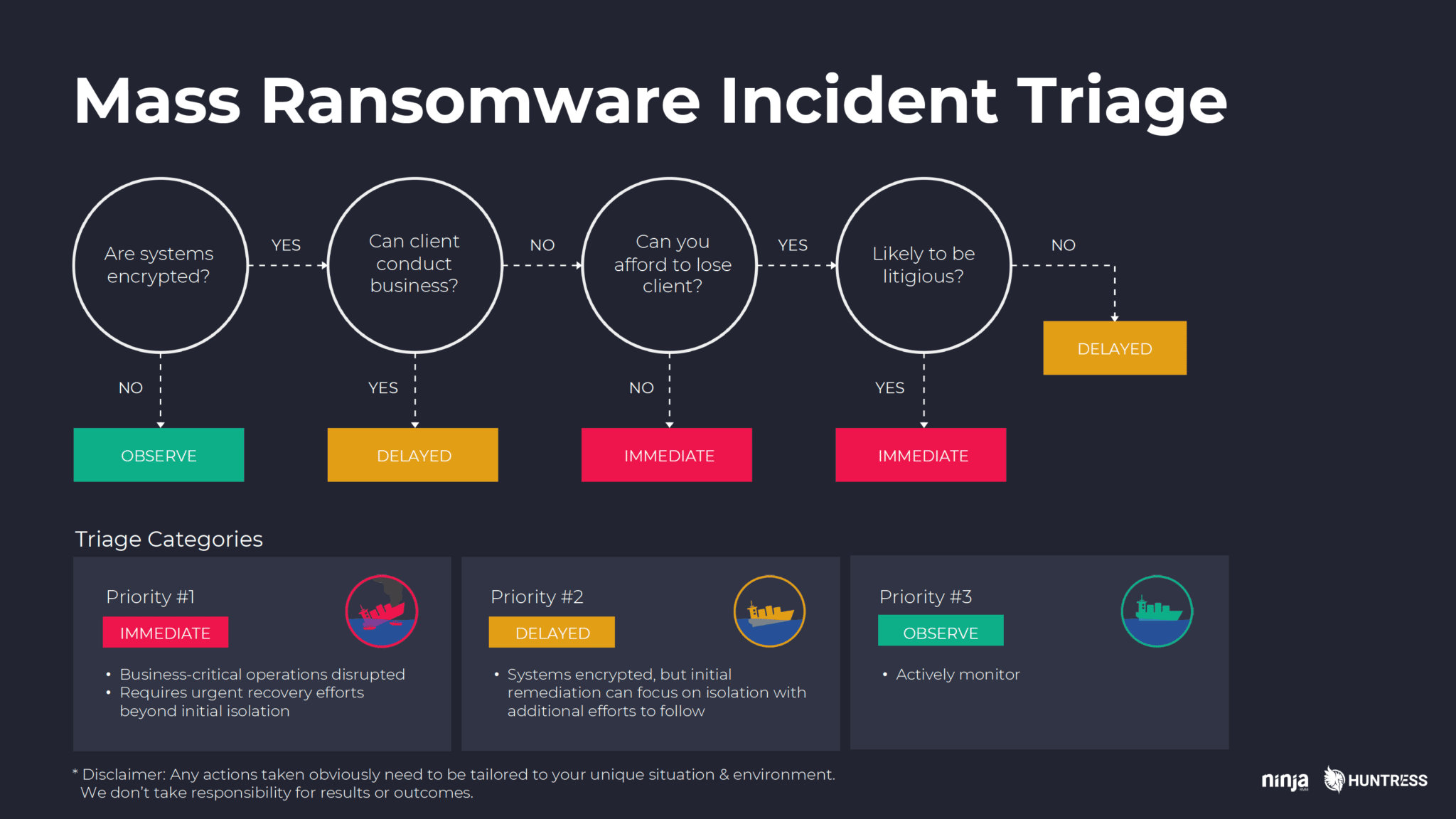

4) Esteja pronto para fazer a triagem

Como explica Kyle, uma das partes mais difíceis de responder a um surto de ransomware de um cliente é o fato de que, na maioria dos casos, não é possível ajudar todos ao mesmo tempo. Por mais difícil que seja ou por mais insensível que pareça, inicialmente você precisa priorizar alguns clientes em detrimento de outros. Para isso, você precisará de um sistema de avaliação de necessidades e de outros fatores para determinar quem receberá sua atenção primeiro.

Kyle compara isso ao treinamento de triagem que recebeu no exército (com diferenças óbvias).

O gráfico abaixo foi modelado com base no START, um sistema desenvolvido para orientar a triagem médica em situações de acidentes em massa. Pode haver perguntas diferentes ou um fluxo diferente que seja mais apropriado para você e seus clientes. A questão é que é preciso pensar em como exatamente você lidará com a triagem de clientes.

Clique na imagem para expandir

5) Aproveite a ajuda externa

É provável que você não tenha a equipe necessária disponível para se recuperar de um surto de ransomware em todo o cliente de forma rápida ou eficaz. As pessoas que você tem são ótimas. Eles são extremamente inteligentes e capazes. Mas é provável que nem todos sejam especialistas em segurança e que não possam se clonar à vontade. Quanto mais cedo você reconhecer que uma situação como essa exigirá ajuda externa, mais cedo poderá colocar os números de telefone apropriados em sua discagem rápida.

Aqui estão alguns dos recursos externos com os quais você precisará contar e com quem você deve estabelecer as bases agora:

- Seu advogado: Há um risco óbvio de litígio com incidentes de segurança, portanto, seu advogado deve ser a primeira pessoa a quem você deve ligar. O ideal, no entanto, é que essa ligação não seja a primeira vez que vocês dois abordam o assunto. Aproveite a oportunidade agora para perguntar ao seu advogado como ele poderia ajudá-lo a lidar com a resposta a um incidente de ransomware em massa, especialmente em relação às comunicações. Se ele não tiver experiência direta em assessorar clientes que lidam com incidentes de segurança cibernética, ele tem algum colega com quem você possa falar?

- Provedor de seguros: Se você ainda não tem um seguro cibernético que cubra a responsabilidade civil e a responsabilidade civil de terceiros, considere a possibilidade de fazer isso imediatamente. Em muitos casos, sua seguradora pode determinar qual especialista em resposta a incidentes você deve utilizar. A maioria tem uma lista de especialistas específicos pré-aprovados, semelhante às operadoras de planos de saúde que designam determinados médicos como parte da rede. Se você optar por um especialista que não esteja nessa lista, isso não significa que o trabalho dele não será coberto, mas levanta essa possibilidade.

- Especialista em resposta a incidentes (IR): Não se trata de uma crítica aos seus técnicos, mas quando você está lidando com cada um dos seus clientes infectados com ransomware ao mesmo tempo, o escopo do trabalho de correção e a experiência necessária significam que é melhor pedir ajuda externa. Isso não só ajudará a garantir uma recuperação mais rápida e eficaz, como também o ajudará a demonstrar que fez tudo o que podia, caso tenha que provar isso no tribunal. A resposta a incidentes não é barata, mas a boa notícia é que o seguro pode cobrir parte ou todo o custo, dependendo do seu plano e do provedor. Você também poderá obter uma taxa melhor se entrar em contato com um provedor de IR antes do dia do evento, quando tudo está pegando fogo, você está desesperado e suas opções são limitadas.

- Técnicos adicionais: Além de ter um especialista em IR na discagem rápida, também é uma boa ideia ter outros técnicos que você possa chamar, se necessário, para aumentar sua capacidade de surto. O ideal é que essas pessoas estejam familiarizadas com a sua empresa e que você conheça e confie. Portanto, se você for amigo de um colega MSP, considere a possibilidade de fazer um acordo em que vocês dois possam contar com a ajuda um do outro se as coisas derem errado para qualquer um de vocês.

6) Prepare-se agora para não ter que pagar ou rezar depois

O tema recorrente do webinar e desta postagem é que vale a pena estar preparado para o pior.

A boa notícia é que esses últimos ataques parecem ter sido frustrados pela ativação da autenticação de dois fatores, portanto, todos devem parar o que estão fazendo, auditar seu ambiente e confirmar que a autenticação de dois fatores está ativada em todos os lugares.

Mas isso ainda não substitui a necessidade de ter um plano de resposta a incidentes bem pensado e praticado. Os ataques evoluem. As defesas que funcionam hoje serão contornadas amanhã. Você precisa adaptar suas defesas, mas também precisa estar pronto para reagir.

Não desanime pensando que o planejamento deve ser uma tarefa gigantesca. Kyle sugere que uma ótima maneira de começar é tirar uma tarde para se sentar com sua equipe e simplesmente fazer a seguinte pergunta: “Ok, então como lidaríamos com isso?”

Pode ser informal. Pegue algumas cervejas e um quadro branco. Comece a falar. Talvez você se surpreenda com a quantidade de itens de ação que poderá elaborar rapidamente. A partir daí, comece a trabalhar. A segurança não é uma atividade única. Trata-se de fazer um progresso gradual, voltar atrás e fazer um pouco mais.

Aproveite o tempo que você tem agora, quando sua casa não está pegando fogo. Para cada minuto de preparação que você gasta, você potencialmente economizará horas de caos e dores de cabeça se e quando o desastre acontecer.

O que vem a seguir?

Se você gostou desta publicação ou achou que ela foi útil, considere compartilhá-la com outras pessoas. Você pode ver Kyle e eu discutirmos esse tópico com ainda mais detalhes assistindo a uma gravação do nosso webinar aqui. Por fim, se quiser receber mais publicações como esta em sua caixa de entrada, inscreva-se para receber as atualizações do nosso blog. Além de abordar a segurança, também compartilhamos conselhos de especialistas sobre tudo, desde táticas de crescimento de MSPs até recomendações de ferramentas e muito mais.