Para comemorar o Halloween e o último dia do Mês de Conscientização sobre Segurança Cibernética, estamos lançando luz sobre os cinco tipos de ataques de phishing, incluindo spear phishing, juntamente com duas das iscas de phishing mais populares que os criminosos estão usando para passar pelas defesas e chegar às caixas de entrada. Compartilhe esses exemplos de e-mails de phishing com seus clientes como um lembrete para que fiquem atentos enquanto você trabalha duro para protegê-los diariamente.

O que é um e-mail de phishing?

Um e-mail de phishing é um e-mail fraudulento enviado com intenção maliciosa, como a obtenção ilegal de códigos de segurança, dados ou recursos de uma pessoa ou organização. Essencialmente, o objetivo de um e-mail de phishing é enganar alguém para que revele informações ou realize uma ação, fazendo-se passar por uma figura de autoridade ou por uma organização legítima. Existem alguns tipos diferentes de phishing, como pharming e vishing, mas vamos nos concentrar no phishing de e-mail nesta postagem.

Como identificar um e-mail de phishing

Felizmente, muitos golpes de phishing por e-mail podem ser evitados se os funcionários forem treinados para identificá-los. Há alguns sinais que você pode procurar para identificar um e-mail de phishing:

Desconfie se o e-mail estiver mal escrito

Embora as pessoas e organizações às vezes cometam pequenos erros em seus e-mails, é altamente improvável que enviem mensagens com grandes erros gramaticais e conteúdo mal escrito. Fique atento a erros gramaticais gritantes, erros de ortografia e frases com palavras estranhas. E lembre-se sempre: se algo parecer estranho, geralmente é!

Passe o mouse sobre links ou URLs suspeitos

Normalmente, os e-mails de phishing incentivam fortemente os leitores a clicar em um link malicioso. Antes de clicar em um link, sempre passe o mouse sobre ele para examinar o URL e determinar se ele é legítimo. Outra maneira de verificar se um link suspeito é legítimo é clicar com o botão direito do mouse no link, copiá-lo e colá-lo em um processador de texto. Em seguida, você poderá verificar se há erros no link, como erros de ortografia e gramática, para determinar se ele é seguro.

Verifique o logotipo

Se um e-mail de phishing estiver tentando se passar por uma organização, ele geralmente incluirá o logotipo da organização. Verifique o logotipo antes de seguir qualquer uma das instruções do e-mail e tenha cuidado se o logotipo estiver em baixa resolução ou alterado de alguma forma.

Exemplos de e-mails de phishing e como evitá-los

E-mail de phishing: Documentos do Office incentivando você a ativar macros

O que é o e-mail de phishing do Office e macros?

Um clássico. A bruxa ou o drácula dos disfarces de malspam. Os atacantes enviam e-mails às possíveis vítimas com um anexo de arquivo do Office (geralmente Word, mas às vezes Excel ou até mesmo arquivos do Publisher) ou um link para o arquivo. Esses arquivos geralmente são feitos para se parecerem com faturas ou outros documentos relacionados a negócios para criar um senso de urgência. Dentro dele, os invasores ocultaram macros mal-intencionadas que, quando ativadas, iniciam uma reação em cadeia de comandos que normalmente resulta no download e na execução de malware da Internet.

Essa técnica existe há anos e continua sendo muito utilizada por algumas das operações de malware mais ativas da atualidade, incluindo o Emotet, que, segundo algumas medições, é atualmente a ameaça de malware mais predominante.

48% dos anexos de e-mail maliciosos são arquivos do Office.

Por que isso ainda é tão comum depois de todos esses anos? A resposta é simples: Simplesmente funciona.

O que torna o e-mail de phishing do Office e de macros eficaz?

Por um lado, os documentos do Office são uma parte tão familiar e onipresente do trabalho diário. Na maioria dos casos, não é prático filtrá-las, e os funcionários raramente pensam duas vezes ao recebê-las. Muitas ferramentas antivírus e de segurança de e-mail também podem ter dificuldade para analisar esses arquivos em busca de um vírus de macro suspeito, especialmente se o arquivo for colocado em um arquivo zip ou protegido por senha.

Além disso, os invasores estão cada vez mais se esforçando para tornar mais crível o contexto em que esses arquivos são entregues. Veja, por exemplo, o truque malicioso da gangue Emotet de roubar conteúdo de e-mail de suas vítimas e usá-lo para enviar e-mails incrivelmente enganosos para os contatos da vítima.

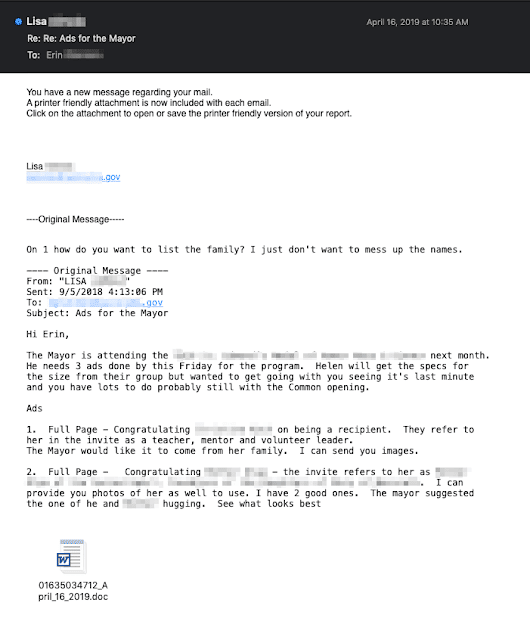

Os pesquisadores da Talos descrevem a tática detalhando este exemplo real de e-mail abaixo:

O e-mail acima ilustra a engenharia social da Emotet. Neste exemplo, temos um e-mail malicioso da Emotet e, dentro do corpo do e-mail, podemos ver uma conversa anterior entre dois assessores do prefeito de uma cidade dos EUA.

- Inicialmente, Lisa enviou um e-mail para Erin sobre a colocação de anúncios para promover uma cerimônia futura em que o prefeito estaria presente.

- Erin respondeu a Lisa, perguntando sobre alguns detalhes específicos da solicitação.

- Lisa foi infectada com Emotet. Em seguida, o Emotet roubou o conteúdo da caixa de entrada de e-mail de Lisa, incluindo esta mensagem de Erin.

- Emotet compôs uma mensagem de ataque em resposta a Erin, fazendo-se passar por Lisa. Um documento do Word infectado está anexado na parte inferior.

É fácil ver como alguém que espera um e-mail como parte de uma conversa contínua pode cair em algo assim, e isso é parte do motivo pelo qual a Emotet tem sido tão eficaz em se espalhar por e-mail. Ao assumir as conversas de e-mail existentes e incluir cabeçalhos de assunto e conteúdo de e-mail reais, as mensagens se tornam muito mais aleatórias e mais difíceis de serem filtradas pelos sistemas antispam.

– O Emotet está de volta após uma pausa de verão, blog da Talos

Como evitar o ataque de phishing do Office e de macros

Como esses arquivos podem ser disfarçados como qualquer coisa, desde faturas até notificações de envio, e como podem até parecer que foram enviados por pessoas que os destinatários conhecem e confiam, a melhor maneira de se proteger é incentivar os funcionários a desconfiarem sempre que um documento do Office os incentivar a ativar macros.

Em muitos casos, esse é um sinal revelador de que algo pode não estar certo.

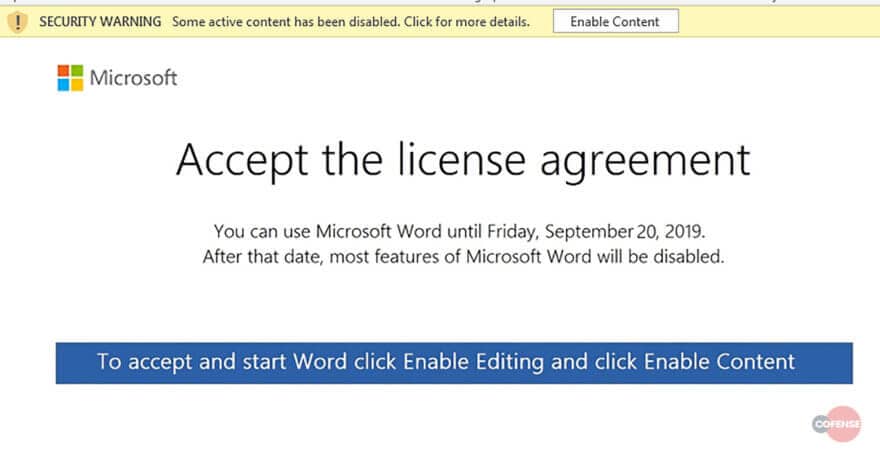

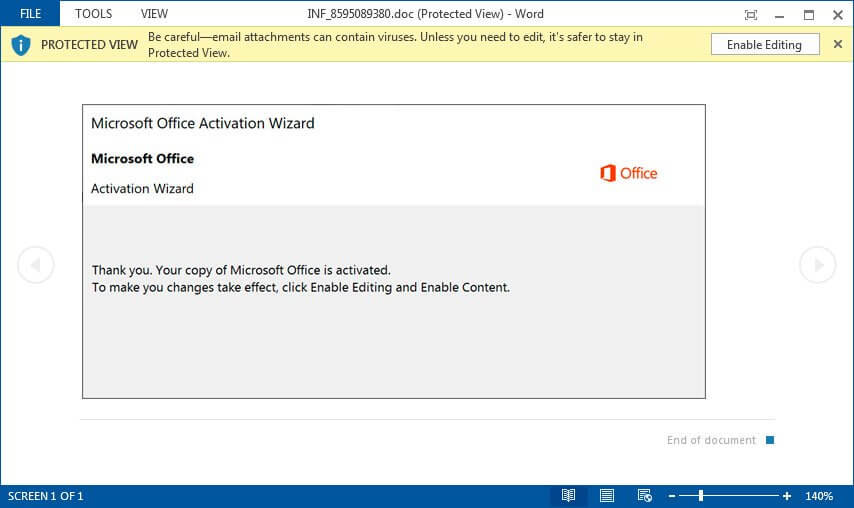

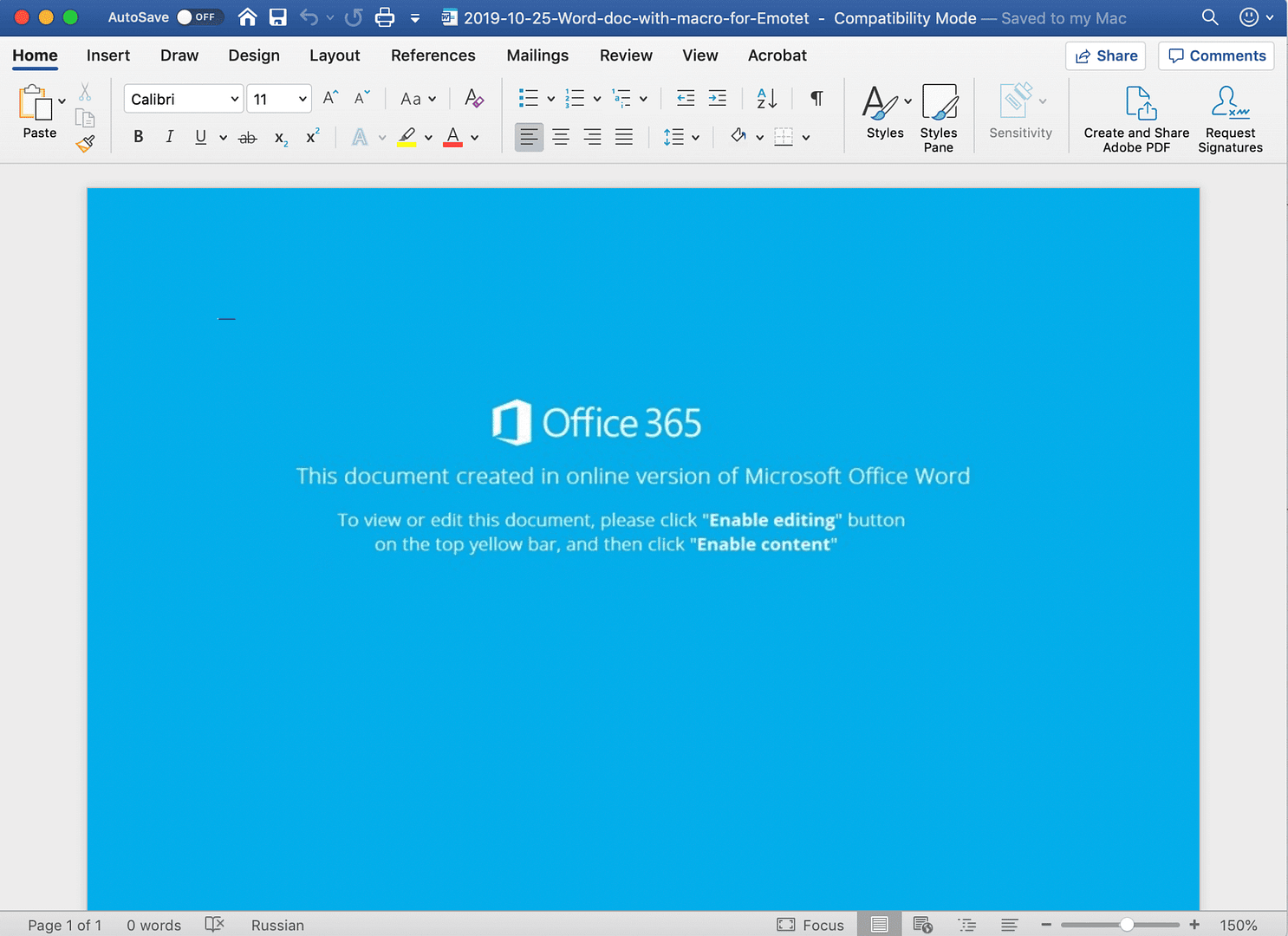

Os agentes da ameaça Emotet utilizam uma variedade de iscas para convencer as vítimas de que a ativação de macros é necessária, desde mensagens indicando que o documento foi criado em uma versão diferente do Word até solicitações de licenciamento da Microsoft ou do Assistente de Ativação.

Fonte: Cofesa

Fonte: Computador com bipes

Se o seu cliente opera em um ambiente em que as macros são necessárias e comuns, talvez não seja prático incentivar uma suspeita maior, mas, se esse não for o caso, você também pode considerar dar um passo além e bloquear a execução de macros em arquivos do Office provenientes da Internet.

E-mail de phishing: Alertas do Microsoft 365

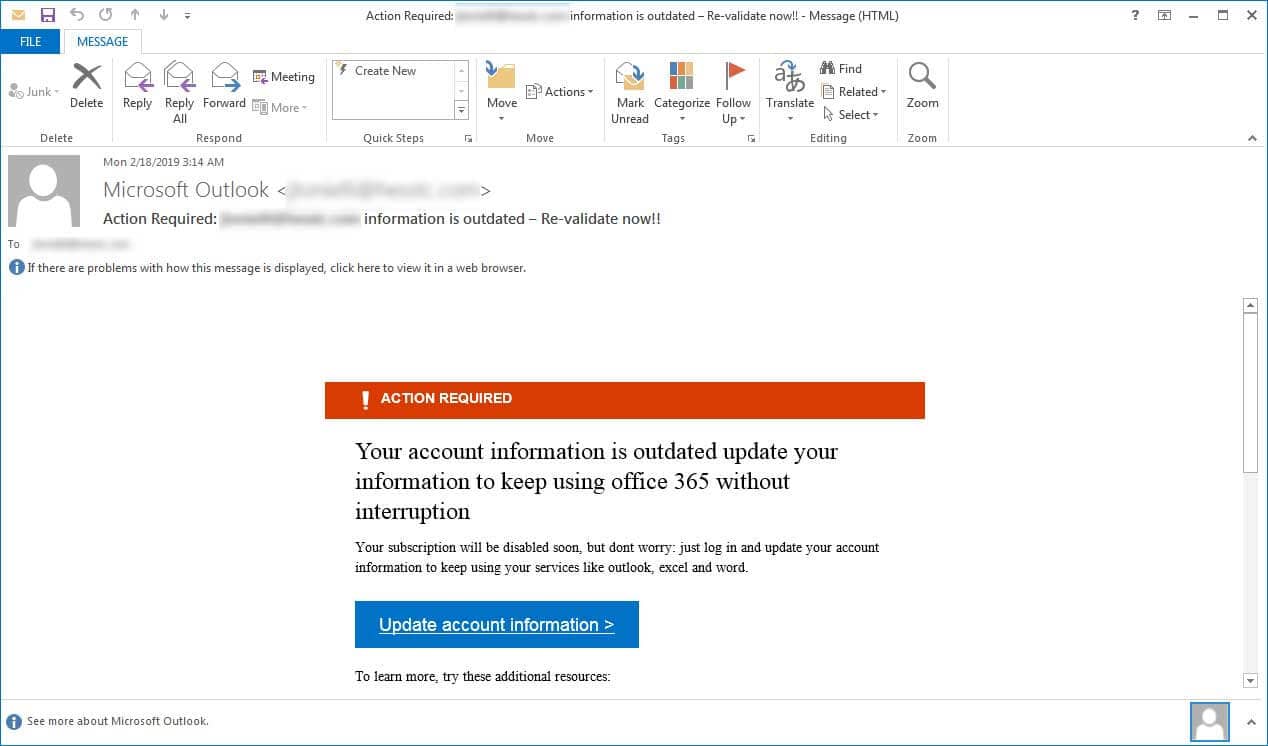

O que é o e-mail de phishing de alerta do Microsoft 365?

Os invasores adoram ir atrás das credenciais do Office 365. Elas abrem as portas para um mundo de oportunidades mal-intencionadas, incluindo spear phishing adicional e, graças à reutilização comum de senhas, tentativas adicionais de acesso e movimentação lateral.

Os e-mails geralmente assumem a forma de avisos falsos da Microsoft, alertando os usuários sobre mensagens não entregues ou sobre a necessidade de ação para continuar usando a conta. Clicar nos links fornecidos nesses e-mails normalmente leva o destinatário a uma página de login da Microsoft de aparência realista, na qual o usuário é solicitado a fornecer suas credenciais.

Fonte: Computador com bipes

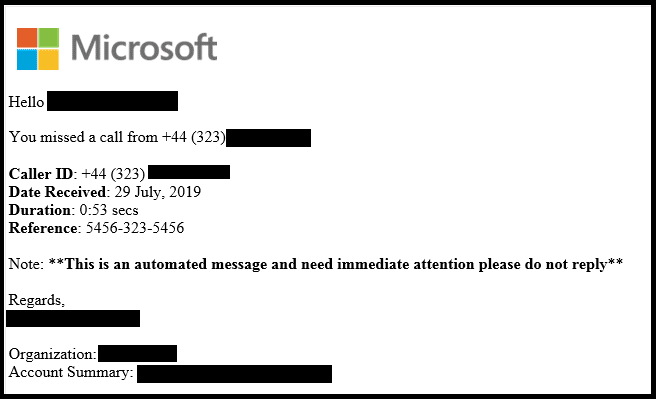

As campanhas também incluíram mensagens de voz falsas que, na verdade, são anexos HTML. Quando abertos, esses arquivos reproduzem uma breve gravação de áudio e, em seguida, também redirecionam o destinatário para uma página de destino falsa da Microsoft, solicitando que ele digite sua senha para ouvir o correio de voz completo.

Fonte: McAfee

O que torna o e-mail de phishing de alerta do Microsoft 365 eficaz?

É muito mais provável que os usuários confiem em um e-mail que pareça ter sido enviado pela Microsoft do que por uma entidade desconhecida. Esse é um dos motivos pelos quais a Microsoft é a empresa mais comumente personificada em e-mails de phishing.

A Microsoft é a marca número 1 em personificação pelos phishers, com uma média de 222 URLs exclusivos de phishing da Microsoft aparecendo todos os dias.

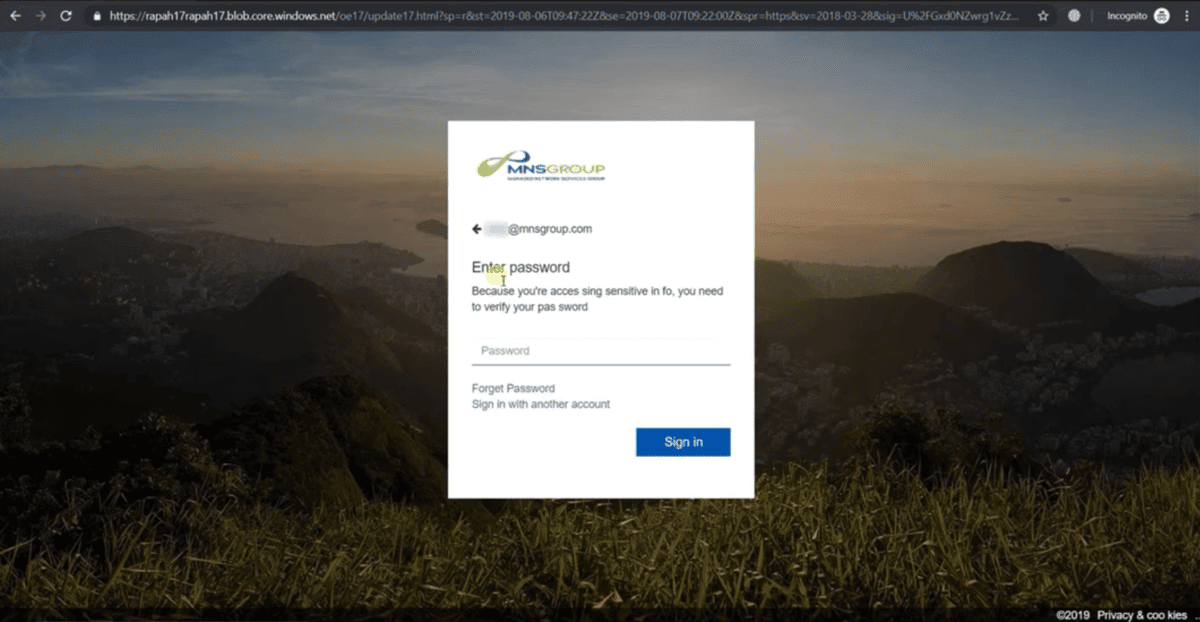

Os invasores adotaram a tática de hospedar suas páginas de login falsas da Microsoft em URLs do Azure Blob Storage, que usam o domínio windows.net e um certificado válido da Microsoft. Isso acrescenta legitimidade a essas páginas e facilita que elas passem pelos filtros.

Como mostra este vídeo de um webinar que realizamos com o CEO da Huntress Labs, Kyle Hanslovan, os invasores podem até mesmo personalizar essas páginas para incluir o nome e o logotipo da empresa das vítimas visadas, acrescentando ainda mais legitimidade.

Como evitar o ataque de phishing de alerta do Microsoft 365

Para detectar essas tentativas, é necessário estar alerta e procurar todos os sinais padrão de phishing – verificar o nome e o endereço do remetente, passar o mouse sobre os links para ver o URL antes de clicar etc. Ex: Uma das páginas de destino que Kyle destaca no vídeo acima é a “misocroft” – próxima o suficiente da Microsoft para ser aprovada em uma rápida olhada.

Além de treinar os usuários para identificar os sinais indicadores de e-mails de phishing, você também pode considerar a criação de uma regra para alertar você ou os usuários se um e-mail contiver o domínio windows.net.

Para ver esses exemplos de phishing e as proteções demonstradas, você pode assistir a este breve vídeo: ‘Exemplos de e-mails de phishing: Como identificar um e-mail de phishing‘.

Proteja seu negócio de MSP e mantenha seus clientes seguros com esta lista de verificação de segurança cibernética

Você está verificando todos os requisitos quando se trata de proteger seu MSP? Descubra com nossa lista de verificação abrangente. Faça o download aqui.