Arresto del disco rigido. Ransomware. Guasto all’apparecchiatura. Cancellazione accidentale. Furto.

Ci sono molti motivi per cui gli utenti finali vogliono avere un backup sicuro e aggiornato dei loro file più importanti. E gli approcci al backup e al ripristino sono tanti quanti sono i motivi per cui si vuole che siano presenti.

In questo articolo discuteremo le strategie pratiche e le best practice per il backup dei dati importanti, comprese le opzioni a livello consumer e come ottenere il massimo da una soluzione di backup di livello aziendale. In definitiva, vogliamo esplorare come creare una solida strategia di backup in grado di salvare un’organizzazione da un disastro senza spendere una fortuna.

Questo articolo tratterà i seguenti argomenti:

- Che cos’è il backup e il ripristino dei dati

- Perché i backup sono importanti?

- Le migliori strategie di backup

- Le migliori pratiche per il backup dei dati importanti

Backup e ripristino dei dati

Grazie alla sua importanza nel panorama informatico moderno, la maggior parte delle persone conosce la definizione di base di un processo di backup. In breve, si tratta del processo di backup dei dati e dell’impostazione di sistemi sicuri che consentono di recuperare i dati in caso di disastro o perdita di dati.

Un backup corretto, tuttavia, non è solo una copia di un file. La copia deve essere aggiornata secondo le necessità. Deve essere facile da ripristinare e i ripristini devono essere affidabili. Inoltre, deve essere protetto in modo da non essere esposto agli stessi pericoli dei dati originali.

Con questi requisiti, gli utenti finali possono essere certi che i loro preziosi dati siano sempre disponibili o almeno recuperabili.

Perché i backup sono importanti?

Lo scopo di un backup è abbastanza semplice: creare copie dei dati che possono essere ripristinate quando i dati primari si guastano. I guasti ai dati primari possono verificarsi in molti modi, tra cui guasti software o hardware, errori umani, corruzione dei dati, attacchi ransomware e disastri naturali. Una soluzione di backup di qualità consente all’utente di “tornare indietro nel tempo” dopo uno di questi eventi e di ripristinare i dati o l’intero sistema a un punto precedente alla calamità.

La prima regola di un backup è che le copie di backup devono essere archiviate su un supporto separato per evitare la corruzione o la perdita. Tradizionalmente, questo significava utilizzare un dispositivo esterno, da una chiavetta USB a un’unità a nastro. L’approccio più moderno consiste nell’archiviare i dati di backup in remoto sul cloud.

L’importante è che i dati siano archiviati in modo sicuro, lontano dai dati primari.

Le copie di backup devono quindi essere eseguite con regolarità e coerenza per ridurre al minimo la quantità di dati persi tra un backup e l’altro. La frequenza dei backup dipende dalle esigenze dell’utente e dalla quantità di dati che può perdere per sempre senza effetti negativi significativi. A differenza del processo di “sincronizzazione dei file”, che spesso viene confuso con il backup dei dati, non dovrebbe esserci il rischio che modifiche dannose o accidentali ai dati sovrascrivano le copie di backup. (Questo ovviamente li renderebbe inutili.)

7 strategie di backup

Ci sono molti modi in cui un utente finale può eseguire la propria strategia di backup. Come di solito accade con la tecnologia, si dovranno fare dei compromessi in termini di convenienza, costo, affidabilità e tempo. Mentre alcune delle opzioni meno costose possono essere sufficienti per un utente singolo che vuole eseguire il backup dei propri file personali, sarebbero insostenibili anche per una piccola azienda con più computer, unità condivise, tempo limitato e un’innata necessità di ridurre al minimo i rischi.

Vediamo le opzioni più comuni:

1) Dispositivi consumer plug-and-play

Queste opzioni tendono ad essere scelte dagli utenti domestici per la loro convenienza. È sufficiente acquistare il dispositivo USB, collegarlo al PC e avviare il backup. Non è necessaria alcuna configurazione, non c’è software da installare e non ci sono problemi. In sostanza, si tratta di un modo “infallibile” per un utente consumer di eseguire il backup di grandi quantità di dati.

Sfortunatamente, questa facile opzione ha degli svantaggi. In primo luogo, c’è una fiducia cieca nel dispositivo stesso. Per la sua semplicità, può essere difficile per gli utenti di basso livello garantire un backup completo e corretto. Ad esempio, alcuni dispositivi testati non eseguivano automaticamente il backup di tutte le partizioni del disco rigido, anche se dichiaravano di farlo.

Un altro inconveniente può essere il costo. Se si vuole eseguire il backup di un disco rigido da più TB, si può ricorrere a dispositivi che costano migliaia di dollari. Per ovviare a questo problema, è possibile acquistare un disco rigido esterno e installarvi un software di backup automatico.

Anche se qualcuno sceglie questa strada, lascia un problema irrisolto. Molto probabilmente, l’unità disco esterna sarà posizionata proprio accanto al computer di cui si sta eseguendo il backup. Ciò significa che è altrettanto vulnerabile al furto o alla distruzione del sistema primario.

2) Servizi di backup su Internet

Il problema di cui sopra può essere risolto a condizione che l’utente disponga di una connessione Internet stabile. Gli strumenti di backup via Internet non richiedono hardware, ma solo software, e consentono di accedere ai dati da qualsiasi computer abilitato a Internet. In questo modo l’utente risparmia le spese per l’acquisto di un dispositivo di backup o di un’unità esterna.

Ma… come ci si aspettava, ci sono degli svantaggi.

Questi sistemi sono notoriamente lenti. I backup completi possono richiedere giorni o addirittura settimane perché vengono eseguiti in background e utilizzano solo una quantità minima di larghezza di banda di dati. A causa della loro lentezza, la maggior parte di questi servizi non offre backup delle applicazioni o del sistema operativo, quindi non saranno di grande aiuto se un sistema viene attaccato da un ransomware o si guasta del tutto.

3) Backup della rete domestica

Un’altra opzione di livello consumer è pensata più per le famiglie che vogliono assicurarsi che tutti i dispositivi della casa siano protetti. Questa semplice configurazione prevede l’acquisto di un dispositivo di archiviazione NAS (Network Attached Storage), ovvero una scatola contenente uno o più dischi rigidi, da collegare al router tramite cavo Ethernet. Chiunque sulla rete abbia i giusti permessi può accedere a questi dischi rigidi.

Le unità NAS sono in grado di archiviare file fotografici, video e musicali e di eseguire backup. Molte unità NAS funzionano anche come server di stampa, consentendo ai PC collegati di accedere facilmente a qualsiasi stampante di rete.

La maggior parte delle unità NAS viene fornita con un software per il backup dei dati. In questo modo, ogni PC della rete ha accesso immediato a un’unità di grandi dimensioni e a una capacità di backup automatico. Questi dispositivi sono relativamente facili da installare, ma possono essere costosi. Gli utenti privati possono arrivare a spendere oltre 400 dollari per un’unità NAS, senza contare le unità stesse.

Come si può immaginare, questa non è l’opzione ideale per le piccole imprese. Anche in questo caso si pone il problema dell’archiviazione dei dati di backup nella stessa posizione dei dati primari. Ci sono anche problemi di configurazione da considerare, perché la soluzione di backup NAS necessita di automazioni da impostare da parte dell’utente. Poi l’hardware deve essere mantenuto, protetto ed eventualmente sostituito.

Nel mondo moderno dei backup nel cloud, per la maggior parte delle aziende è solo un problema in più che non vale la candela.

4) Backup manuale dei supporti

Dobbiamo menzionare questo metodo di backup, anche se è soprattutto per motivi nostalgici.

Al giorno d’oggi non sono in molti a copiare tutti i file multimediali di grandi dimensioni su DVD-R, ma era ed è tuttora un mezzo valido per il backup dei dati. È poco costoso, ma può essere noioso. Non sarebbe il modo ideale per un’azienda di eseguire il backup dei dati importanti, tanto meno dell’intero sistema.

5) Ripristino del sistema in caso di disastro

Ora si passa alle opzioni modernizzate più comuni. Una soluzione di backup di sistema (o di disaster recovery) consente agli utenti di ripristinare tutto in un colpo solo. Basta premere qualche pulsante o chiamare l’MSP o il reparto IT e l’intero sistema può essere riportato a una versione precedente.

Questi metodi utilizzano in genere la clonazione o l’imaging per il backup di intere unità. La clonazione consiste nel trasferire una copia esatta del disco rigido principale su un’altra unità. Per ripristinare Windows, l’utente può clonare nella direzione inversa o scambiare fisicamente le unità.

L’imaging consiste nel copiare la struttura e il contenuto di un’unità in un file compresso, ma comunque molto grande, su un’altra unità. Per ripristinare l’immagine e riportare il sistema a un punto di ripristino precedente, l’utente deve utilizzare lo stesso software di backup delle immagini che ha creato il backup. La maggior parte dei sistemi commerciali utilizza questo metodo per risparmiare sui costi e velocizzare i processi.

6) Archiviazione

L’archiviazione è un tipo di backup leggermente diverso che si applica principalmente in due casi: le aziende che devono rispettare le normative sui dati e sulla privacy e gli utenti che vogliono conservare i dati per molto tempo per motivi personali.

Nel primo caso, le aziende possono avere la necessità di archiviare e-mail o documenti finanziari per un determinato periodo di tempo. I loro specialisti IT possono facilmente soddisfare questi requisiti utilizzando diversi strumenti, tra cui soluzioni di backup o software di archiviazione dedicati.

Per l’utente personale, archiviare può significare semplicemente salvare i media digitali per i posteri, ad esempio archiviare le foto digitali di famiglia su DVD per assicurarsi che non vadano mai perse, anche cinquant’anni dopo. In questi casi, il passo più importante è la scelta di supporti fisici che durino nel tempo senza danneggiarsi. Sebbene i DVD siano considerati sicuri per l’archiviazione a tempo indeterminato, non esistono ancora dati affidabili su quanto a lungo questi dischi siano in grado di conservare i dati senza danneggiarsi. Si dovrebbero certamente considerare i problemi di conservazione sicura, poiché l’esposizione al calore e alla luce degraderebbe sicuramente i supporti nel tempo.

7) Backup multipli

Il numero sette non è tanto un singolo metodo di backup quanto una strategia di backup vera e propria. Si tratta semplicemente di avere backup ridondanti quando possibile.

Anche se la probabilità che un sistema primario e un sistema di backup si guastino contemporaneamente può essere bassa (in alcuni casi più bassa di altri), c’è sempre una possibilità. Per la massima tranquillità, l’utente dovrebbe avere dei backup dei propri backup.

Questo può essere semplice come utilizzare una soluzione di backup basata su cloud come backup primario e poi creare manualmente backup ogni tanto su un’unità esterna. L’esecuzione di backup ridondanti di questo tipo comporta un rischio relativamente basso, anche se gli utenti dovrebbero consultare il proprio professionista IT per determinare come ottenere il massimo da questo tipo di configurazione.

Le migliori pratiche di backup e ripristino

Indipendentemente dalla strategia di backup adottata, esistono delle best practice da seguire per garantire il ripristino più rapido, semplice e affidabile dopo un disastro.

-

Configurare la corretta frequenza di backup

La scelta delle frequenze è di solito un atto di bilanciamento tra sicurezza e costi/utilizzo delle risorse. A un certo punto, la maggior parte delle piccole imprese poteva cavarsela con backup relativamente poco frequenti. Oggi non è più così.

A causa dei ransomware, gli esperti consigliano a tutti di aumentare la frequenza dei backup a livello giornaliero, o addirittura più volte al giorno. La tecnologia di backup incrementale consente di eseguire backup rapidi di quasi tutti i set di dati in pochi minuti, perché solo il file modificato, e non l’intera unità, viene copiato nell’archivio di backup.

Il recupero in loco è un’altra soluzione di risposta rapida spesso consigliata. Sebbene non siano molto diffusi tra le PMI, questi sistemi fungono da failover per l’intero ambiente IT, consentendo alla versione di backup del sistema di funzionare in remoto, in modo che l’utente possa continuare a operare quasi istantaneamente. In questo modo si risparmia il tempo di copiare i file di backup sulle unità di produzione prima di riprendere il lavoro.

-

Allineare la strategia di backup alle esigenze dei livelli di servizio

La maggior parte delle organizzazioni, anche le piccole imprese, si affida oggi a più di una dozzina di applicazioni. Le organizzazioni più grandi possono avere più di 50 applicazioni considerate critiche o importanti per le loro funzioni. La maggior parte dei professionisti IT non ha il tempo necessario per verificare queste applicazioni e determinare le priorità di backup.

Il livello di servizio di ripristino è un modo più semplice per definire i tempi di ripristino di tutte le applicazioni. Determina inoltre la frequenza di backup. Se il livello di servizio è di 15 minuti, i backup devono essere eseguiti almeno ogni 15 minuti. Questo è possibile con i backup incrementali a livello di blocco, ma può essere insostenibile con altri metodi. Naturalmente, non è possibile eseguire backup completi con questa cadenza.

-

Seguire la regola del backup 3-2-1

La regola del 3-2-1 per il backup è semplice e ancora valida:

Le organizzazioni dovrebbero conservare tre copie complete dei propri dati, due delle quali in locale ma su diversi tipi di supporto, con almeno una copia conservata fuori sede.

Un’organizzazione che utilizza questa regola potrebbe eseguire il backup su un sistema di archiviazione di backup locale, copiare i dati su un altro sistema di archiviazione di backup in loco e quindi replicare i dati nel cloud.

-

Scegliere saggiamente gli strumenti di backup nel cloud

Il backup in cloud è una considerazione fondamentale per le organizzazioni che vogliono rinnovare la propria strategia di protezione dei dati e di disaster recovery. I professionisti IT e gli MSP devono fare attenzione a non dare per scontato che tutti i fornitori di backup supportino il cloud allo stesso modo. Sebbene molti fornitori offrano il backup dei dati nel cloud, o anche solo una sua approssimazione, non tutti i sistemi di backup sono abbastanza flessibili o affidabili da affidare i dati dei clienti.

-

Automatizzare il ripristino d’emergenza

I recuperi più comuni sono quelli di un singolo file o di una singola applicazione, non i recuperi di emergenza completi. Di tanto in tanto può essere necessario ripristinare un sistema di archiviazione in avaria, ma è estremamente raro che un MSP debba ripristinare un disastro completo in cui l’intero sistema va perso.

Naturalmente è necessario pianificare la possibilità di questo tipo di recupero, soprattutto con la crescente minaccia del ransomware. In caso di disastro o cyberattacco, l’IT deve recuperare decine di applicazioni, che possono dipendere da altri processi in esecuzione su altri server. In molti casi gli altri server devono diventare disponibili in un ordine molto specifico, quindi la tempistica di avvio di ciascun ripristino è fondamentale per il successo.

Si tratta di una corsa contro il tempo, ed è per questo che l’automazione è la migliore amica dell’MSP quando si tratta di una risposta rapida. Automatizzando i playbook di ripristino, quando possibile, è possibile risparmiare ore preziose e rispettare puntualmente gli SLA.

-

Proteggere gli endpoint e le applicazioni SaaS

Gli endpoint stanno diventando il nuovo obiettivo preferito dai cyberattaccanti, soprattutto grazie all’efficacia degli attacchi di phishing che passano attraverso l’utente finale. Anche i computer portatili, i desktop, i tablet e gli smartphone sono a rischio di furto e contengono tutti dati preziosi che potrebbero essere memorizzati in modo univoco.

Detto questo, sappiamo che i dati sui singoli dispositivi necessitano di backup tanto quanto quelli sui server aziendali. La protezione degli endpoint è ora più pratica che mai grazie al cloud. I moderni sistemi di backup degli endpoint consentono di eseguire il backup degli endpoint nel cloud, gestito dall’MSP.

Altrettanto degno di nota è il fatto che applicazioni come Office 365 e Salesforce vengono spesso trascurate dall’organizzazione, con il presupposto che i dati su queste piattaforme siano automaticamente protetti. In realtà, gli accordi con gli utenti per le applicazioni aziendali più comuni indicano chiaramente che la protezione dei dati è responsabilità dell’utente/organizzazione. Gli MSP devono cercare un’applicazione di protezione dei dati in grado di proteggere anche le offerte SaaS utilizzate dai loro clienti.

Conclusioni

L’elenco dei rischi che impattano sulla tecnologia aziendale è già lungo e cresce di anno in anno. Che sia naturale, accidentale o doloso, un disastro può colpire in qualsiasi momento e mettere in crisi un’organizzazione. Le aziende moderne che dipendono dall’IT non possono permettersi che ciò accada.

Il processo di backup è quindi più che mai sotto pressione. Le aspettative sono di non avere tempi di inattività e zero perdite di dati. Molte delle strategie descritte in precedenza non sono in grado di fornire questi risultati.

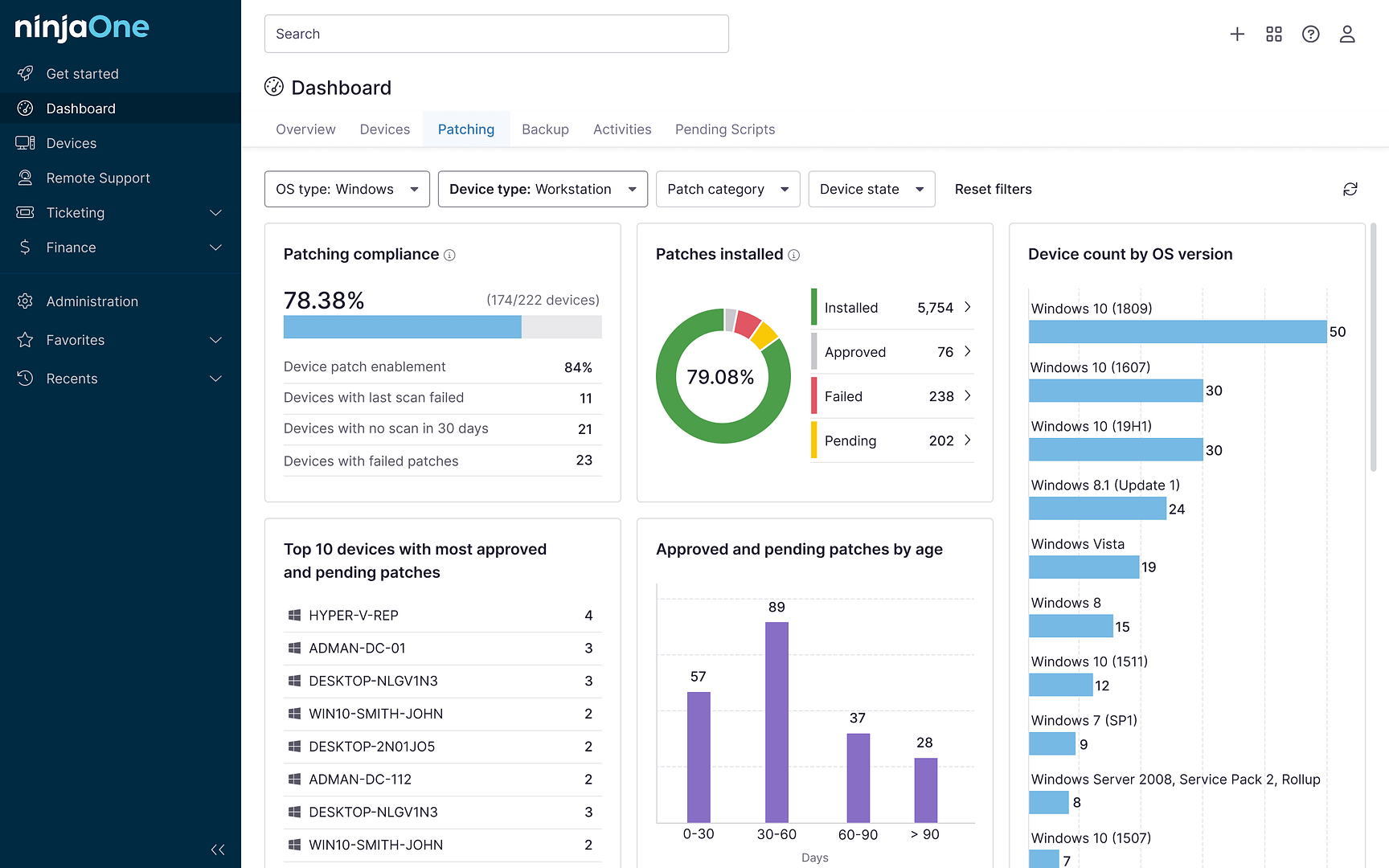

Fortunatamente, il software di backup appositamente creato può fornire funzionalità quali backup frequenti e intermittenti, ripristino in loco, cloud sicuro, DRaaS e automazione del ripristino di emergenza. Grazie a queste moderne tecnologie, fornitori come NinjaOne sono in grado di fornire soluzioni di backup e ripristino che consentono all’organizzazione di offrire un ripristino rapido a un numero elevato di applicazioni senza intaccare il budget IT.