La sicurezza dei dati è essenziale in un ambiente aziendale e tecnologico in cui i consumatori sono sempre più alla ricerca di soluzioni di archiviazione dati economiche, sicure e scalabili. Anche nel caso in cui pensassi che le tue misure di sicurezza sono efficaci, linee guida come SOC 2 possono aiutarti a determinare il loro reale livello di efficienza, senza il rischio di conseguenze legali o multe. La conformità SOC 2 è progettata per individuare eventuali problemi di sicurezza dei dati e fornire indicazioni per risolverli, mostrando cosa e dove si può migliorare. Se i criteri e le procedure da te implementati sono efficienti e hanno un buon risultato nell’audit SOC 2, riceverai una certificazione che rafforzerà la tua reputazione e che potrebbe incrementare il numero dei tuoi clienti. Anche se riuscire ad aderire ai criteri di conformità SOC 2 può sembrare impegnativo, vale la pena provarci se si considera l’elevato numero di violazioni dei dati e di incidenti di sicurezza che vengono continuamente segnalati.

Che cos’è la conformità SOC 2?

Originariamente sviluppato come standard di sicurezza e privacy dei dati per i contabili, il SOC 2 è un modello per valutare se la tua organizzazione sta gestendo in modo appropriato i dati dei clienti. I clienti devono potersi fidare di te e del fatto che i loro dati siano sempre a disposizione e protetti, che siano garantite privacy e integrità e che i dati non possano essere condivisi. In qualità di professionisti IT, la conformità SOC 2 dovrebbe essere una priorità per gestire i dati dei clienti con il massimo livello di sicurezza. Poiché i tuoi clienti ti affidano l’accesso ai loro sistemi e ai loro dati, devi fare in modo che la loro fiducia sia ben riposta. Sebbene il framework SOC 2 presenti alcune somiglianze con altre linee guida, come ad esempio quelle del NIST (National Institute of Standards and Technology), si concentra specificamente sui dati archiviati dall’organizzazione nel cloud.

Vantaggi e importanza della conformità SOC 2

Sebbene la conformità SOC 2 sia generalmente una certificazione da ottenere su base volontaria, i vantaggi di sottoporsi a un audit e di ottenere la certificazione sono molteplici:

- Protezione dei dati: L’importanza di proteggere i dati sensibili e di mantenere la sicurezza delle informazioni non può essere sottovalutata. È necessario proteggere le informazioni private dei clienti e dell’organizzazione per tutelare gli interessi e le identità di tutti.

- Maggiore fiducia e credibilità: È più probabile che i clienti e gli stakeholder si fidino del fatto che tu gestisca correttamente i loro dati ti impegni per ottenere un certificato di conformità SOC 2. È più probabile migliorare la tua credibilità seguendo una struttura di riferimento affidabile invece che procedendo per tentativi, in materia di sicurezza.

- Vantaggio competitivo: I clienti che si rivolgono ai tuoi servizi sono spesso alla ricerca di garanzie sulla gestione sicura dei loro dati. Una certificazione SOC 2 fornisce questa garanzia e ti dà un vantaggio sul mercato.

- Conformità legale e normativa: I requisiti SOC 2 vanno in genere oltre i requisiti di legge, quindi se segui le linee guida SOC 2 non dovresti mai trovarti a pagare multe per problemi di conformità.

Audit e certificazione SOC 2

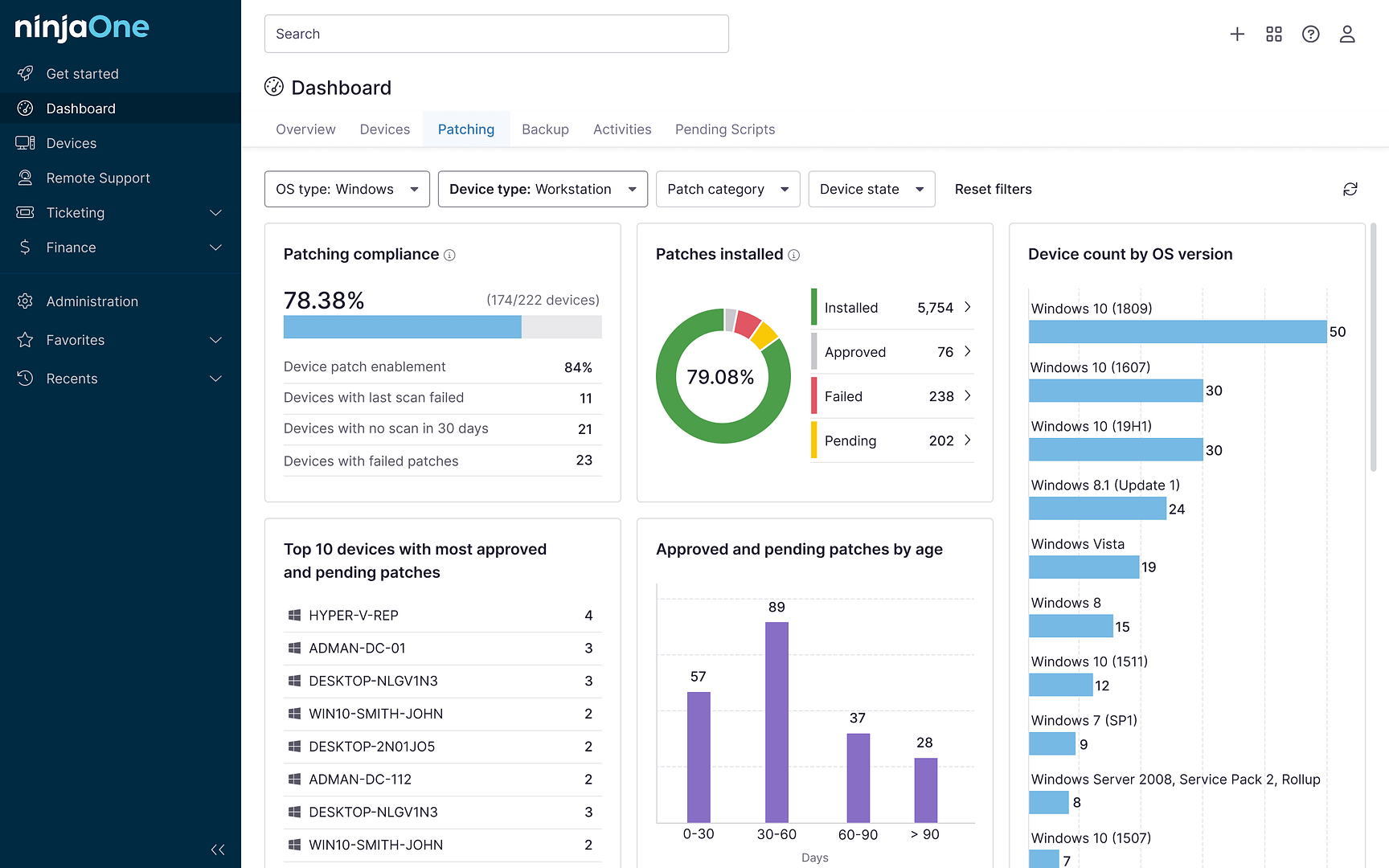

Per ottenere la certificazione SOC 2, è necessario che un revisore esterno, generalmente un contabile certificato (CPA), verifichi la tua organizzazione. Sia che si tratti di un audit che riguarda solo un momento specifico (di tipo 1) o di un audit che copre 6-12 mesi (di tipo 2), il processo è più o meno lo stesso. Inizialmente, è necessario stabilire cosa vuoi ottenere dall’audit e quali informazioni saranno più utili per migliorare la tua posizione dal punto di vista della sicurezza. Quindi quanto sarai pronto ad assumere un revisore, crea un elenco completo dei criteri e delle procedure che hai implementato. L’auditor sarà in grado di utilizzarlo per confrontare il tuo comportamento con quello ideale. Una volta iniziato l’audit, verificherai quali sono i risultati desiderati insieme al revisore e definirete una tempistica per il processo. L’audit consisterà nel verificare i criteri e le procedure che hai preparato per determinarne l’efficacia. Infine, riceverai un report con i risultati documentati. Per un audit SOC di successo, dovrai completare prima un audit interno. Questa esercitazione ti aiuterà a identificare i potenziali problemi e a risolverli prima di rivolgerti a un revisore esterno. Implementa dei controlli sull’accesso ai dati e un sistema di monitoraggio automatico, oppure prendi in considerazione l’utilizzo di una soluzione di monitoraggio e gestione remota (RMM) che può segnalarti potenziali vulnerabilità e aiutarti a installare da remoto patch o aggiornamenti.

Implementazione della conformità SOC 2 e considerazioni chiave

Se stai pianificando di ottenere la certificazione SOC, è essenziale che tu produca una documentazione dettagliata dei criteri, delle procedure e dei controlli della tua organizzazione. Per ottenere i massimi livelli di sicurezza e continuità aziendale, un metodo di registrazione delle attività può aiutare a tenere informati gli altri membri del team e a ridurre al minimo le interruzioni nei momenti di cambiamento di processi o procedure. Non sei l’unica persona che può influenzare il tuo ambiente. Che si tratti di personale interno o esterno, gli altri utenti potrebbero interpretare in modo diverso i criteri da te implementati, oppure non seguirli correttamente. La formazione è essenziale per garantire la conformità. È inoltre importante limitare l’accesso a determinati dati per i membri del team che non ne hanno bisogno e implementare soluzioni di monitoraggio automatico. Infine, ci sono alcune considerazioni chiave di cui dovrai tenere conto prima dell’audit.

- Privacy: L’organizzazione deve disporre di protocolli di verifica e autenticazione efficaci. I dipendenti dovrebbero utilizzare l’autenticazione a più fattori, creare password single-use e accedere solo ai dati necessari per svolgere il proprio lavoro.

- Riservatezza: Utilizza la crittografia e i firewall per ridurre al minimo il rischio di accesso non autorizzato al tuo cloud storage.

- Integrità dell’elaborazione: Esamina i criteri e procedure interne per verificare se qualcosa non risulta efficace. Monitora l’ambiente e i dipendenti per verificare che i criteri di conformità siano rispettati.

- Disponibilità: Crea piani di ripristino in caso di disastro, al fine di essere preparato al peggio. Utilizza soluzioni di backup per garantire che i clienti possano accedere ai loro dati se la tua organizzazione dovesse essere bersaglio di ransomware o altri attacchi informatici.

- Sicurezza: Genera frequentemente report per confermare che i criteri e le procedure che hai implementato proteggano efficacemente i dati.

Integrazione della conformità SOC 2 con l’infrastruttura IT

L’integrazione delle linee guida SOC 2 nell’infrastruttura IT esistente e nei framework di sicurezza e conformità può sembrare impegnativa, ma è essenziale per avere successo nel tempo. I clienti vogliono sapere che possono affidarti i loro dati, e se completi un audit e poi crei una roadmap per implementare i requisiti stabiliti, varrà la pena di usare tempo e risorse considerando i risultati che puoi ottenere. La tua roadmap dovrebbe includere la creazione di nuovi criteri e procedure che proteggano in modo effficace i dati. Assicurati di utilizzare la crittografia e l’autenticazione a più fattori, e di controllare l’accesso ai dati. Per tenere lontani gli aggressori, implementa il monitoraggio automatico, gli avvisi e i firewall. Infine, crea un piano di ripristino d’emergenza per ridurre al minimo i tempi di inattività e recuperare rapidamente i dati dopo un eventuale disastro.

Le misure da adottare per la sicurezza dei dati sono essenziali per le organizzazioni moderne

Per rimanere competitiva e rilevante, la tua organizzazione deve disporre di solide misure per la sicurezza dei dati, e la conformità SOC 2 può darti un obiettivo da raggiungere e contemporaneamente aumentare la fiducia che i tuoi clienti ripongono in te. Se sfrutti tecnologie e usi strumenti già certificati SOC 2, come NinjaOne, aderire ai criteri di conformità SOC 2 sarà un processo più rapido e semplice per la tua organizzazione. La conformità SOC 2 migliora il livello di sicurezza dei dati della tua organizzazione, riduce il rischio di incidenti di sicurezza e aumenta la probabilità che i potenziali clienti ti affidino i loro dati.