Alors que NinjaOne suit l’historique des actions effectuées au sein de la plateforme, de nombreuses entreprises ont besoin d’agréger ces journaux dans un outil de gestion des informations et des événements de sécurité (Security Information and Event Management : SIEM). Ce blog explique comment configurer le processus de transmission des données de NinjaOne vers un SIEM à l’aide de webhooks qui sont livrés au fur et à mesure que les activités se produisent. Vous pouvez également récupérer ces informations via l’API.

Avant de commencer

- Les webhooks permettent la transmission d’événements en temps réel de NinjaOne à votre SIEM.

- Vous pouvez configurer des webhooks pour des événements spécifiques tels que des alertes d’appareils, des conditions de stratégies ou des notifications spécifiques à l’intégration.

- Dans notre exemple, nous utilisons Splunk, mais tout outil SIEM qui ingère des webhooks devrait fonctionner avec cette méthodologie.

- Les différentes intégrations (ServiceNow, Zendesk, etc.) ont des méthodes de configuration des webhooks qui leur sont propres.

Synchroniser les messages d’activité

NinjaOne est configuré pour diffuser des webhooks dans un collecteur d’événements HTTP Splunk (HEC).

- Créez un collecteur d’événements HTTP (HEC) dans Splunk comme indiqué ici. Il s’agit du mécanisme qui recevra les webhooks envoyés par NinjaOne. Dans le cadre du processus de création du HEC, un jeton sera généré. Notez ce jeton car NinjaOne en aura besoin pour s’authentifier lors de l’envoi de webhooks à Splunk.

- Connectez-vous à NinjaOne (l’utilisateur doit avoir le rôle « administrateur système » pour effectuer cette action) et ouvrez Administration -> Applications -> API.

- Survolez le point d’interrogation situé à côté de la barre de titre de l’API et cliquez sur « Documentation API »

- Dans le même navigateur, ouvrez ce terminal API.

- À l’issue de l’étape 2, vous devriez être authentifié sur la page web des documents de l’API et être en mesure d’effectuer des appels à l’API.

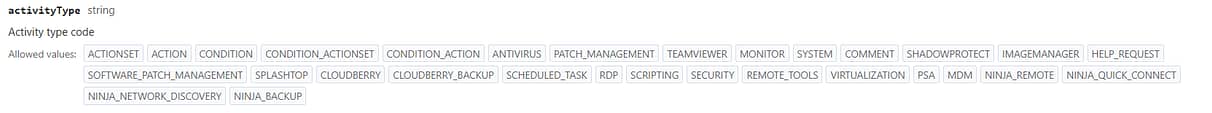

- Lisez la documentation pour le terminal ici, et décidez quels

types d'activitédoivent être transmis à Splunk.- Les activités dans NinjaOne sont classées en fonction du type d’action auquel elles se rapportent : par exemple, « CONDITION » récupère uniquement les journaux relatifs aux alertes déclenchées et aux réinitialisations, « ACTIONSET » correspond à toute automatisation exécutée ou à toute action entreprise par un technicien.

- Tous les

types d'activiténe sont pas forcément pertinents pour vos besoins de collecte de données, alors sélectionnez uniquement ceux qui doivent être enregistrés dans Splunk. De plus, vous pouvez ajouter des informations supplémentaires en utilisant les paramètres « EXPAND ».

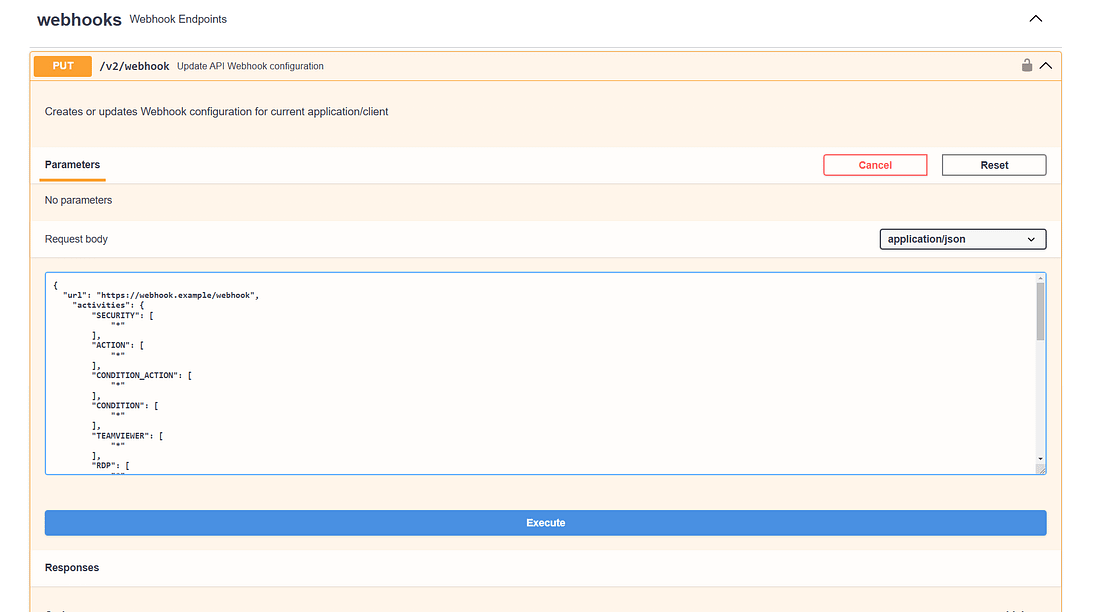

- Personnalisez cet exemple de charge utile

- Insérez l’URL du Splunk HEC qui a été créé à l’étape 1 : assurez-vous que votre URL se termine par

/services/collector/rawafin que les webhooks de NinjaOne soient analysés avec succès. - Personnalisez les

types d'activitéque vous souhaitez transmettre à Splunk. Notez que chaque cléactivityTypeutilise un «*» comme valeur dans la charge utile JSON. - Personnalisez les paramètres d’

expansionsouhaités - Insérer le jeton créé pour Splunk HEC à l’étape 1 dans la « valeur » sous « headers » dans la charge utile JSON : « Splunk » doit précéder le jeton, c’est-à-dire

Splunk 123456

- Insérez l’URL du Splunk HEC qui a été créé à l’étape 1 : assurez-vous que votre URL se termine par

- Dans l’onglet que vous avez ouvert à l’étape 3, cliquez sur « Essayer » et collez l’exemple de charge utile qui a été personnalisé dans la case « corps de la requête ». Cliquez sur le bouton d’exécution et une réponse 204 devrait être visible à la fin de l’opération.

- Personnalisez cet exemple de charge utile

En conclusion

Une fois ce processus terminé, les activités de NinjaOne seront envoyées sous forme de webhooks au SIEM où elles pourront être ingérées. Dans le menu Canaux de notification de NinjaOne, vous remarquerez une entrée webhook sans nom. Il est important que cette entrée ne soit pas modifiée de quelque manière que ce soit afin de s’assurer que les webhooks sont continuellement envoyés à votre SIEM. Sous Général -> Activités, il y a une activité qui peut vous notifier s’il y a des problèmes avec les webhooks qui échouent, ou si le webhook est désactivé. Il est recommandé d’activer ces activités afin que toute interruption de l’activité des webhooks puisse être identifiée et corrigée rapidement.