I log eventi di Windows contengono informazioni dettagliate sul comportamento degli endpoint: dagli incidenti di sicurezza agli errori di aggiornamento, e gli amministratori IT e gli MSP devono avere visibilità sul contenuto di questi log.

Il monitoraggio dei log eventi di Windows è un requisito fondamentale per la supervisione e la sicurezza delle reti sia per le piccole imprese che per le aziende enterprise; tuttavia, i controlli manuali rappresentano una sfida di scalabilità a causa dell’ampia gamma di eventi registrati, spesso irrilevanti. Questa guida spiega come automatizzare il monitoraggio dei log eventi di Windows su più client, in modo da segnalare gli incidenti degni di nota e rendere disponibili tutti i log da più dispositivi in una posizione centrale.

Prerequisiti per il monitoraggio e l’inoltro dei log eventi di Windows

L’obiettivo principale della soluzione di monitoraggio dei log eventi di Windows dovrebbe essere quello di garantire che non vengano persi segnali che riguardano la sicurezza. Altri obiettivi dovrebbero essere quelli di garantire il rilevamento e la notifica di eventi importanti o di comportamenti sospetti, di centralizzare l’archiviazione dei log critici e di consentire la correzione dei problemi noti tramite script.

Per monitorare e inoltrare i log eventi di Windows su Windows 10, Windows 11 e Windows Server 2016 e versioni successive, avrai bisogno di quanto segue:

- Accesso amministrativo su tutte le macchine

- Accesso a PowerShell

- Un dominio Active Directory se si distribuiscono gli oggetti dei Criteri di gruppo

Tieni a mente che, sebbene alcuni degli esempi riportati di seguito prevedano l’invio di e-mail per le notifiche, potrebbe essere preferibile utilizzare una soluzione di terze parti per inviare le notifiche o inoltrare le voci di log rilevanti a una piattaforma centrale (per esempio utilizzando un’applicazione client o tramite un’API REST). Come per tutte le funzionalità IT e MSP critiche, dovresti verificare che le soluzioni implementate soddisfino i tuoi requisiti specifici e siano adatte al tuo ambiente.

Metodo 1: Utilizzo di Visualizzatore eventi e Utilità di pianificazione per un’automazione basata su GUI

Il Visualizzatore eventi di Windows può essere utilizzato per automatizzare l’inoltro delle voci del registro eventi con l’Utilità di pianificazione di Windows. Per farlo:

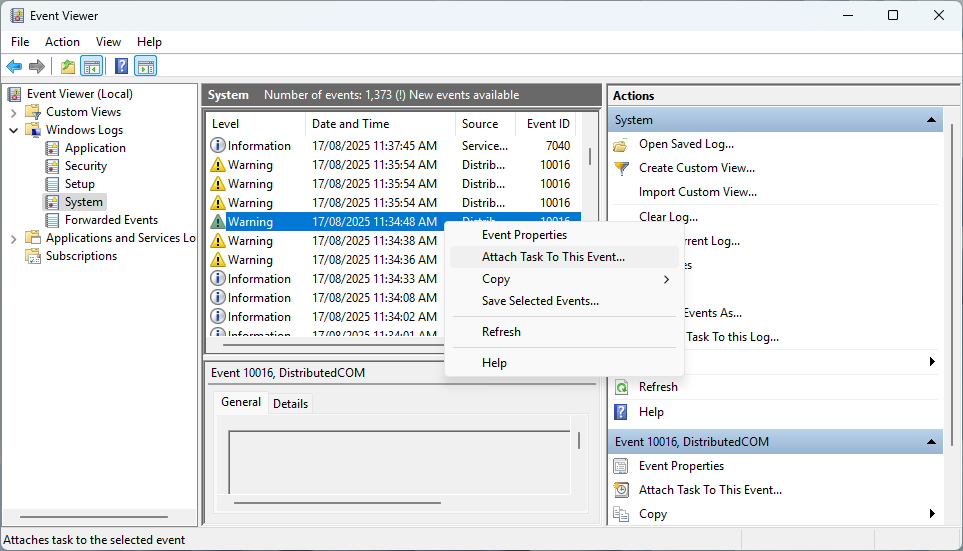

- Apri il Visualizzatore eventi di Windows dal menu Start o eseguendo eventvwr.msc dalla finestra di dialogo Esegui

- Individua l’evento richiesto tra i log (per esempio Windows > Sistema > ID Evento 1001 per i report sugli arresti anomali)

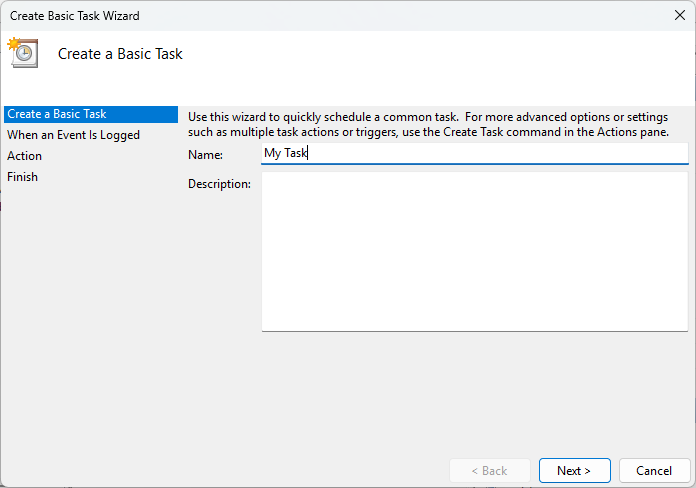

- Clicca con il tasto destro del mouse sull’evento, quindi seleziona Allega attività a questo evento… e assegna all’attività un nome

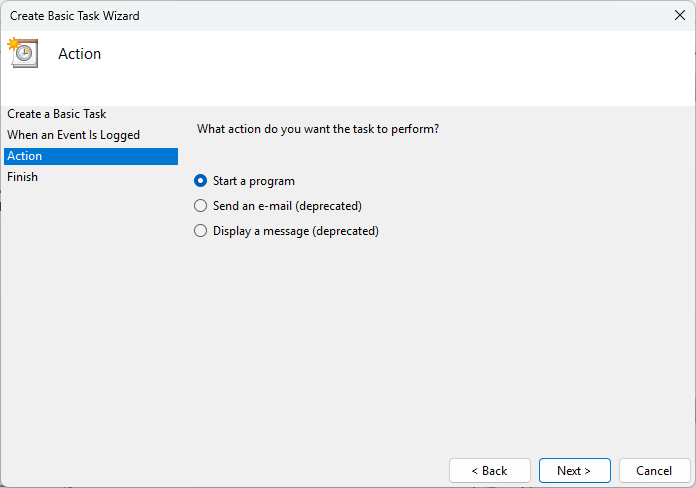

- Quando ti viene richiesta un’azione da intraprendere, seleziona Avvia un programma (potresti anche inviare un’e-mail o visualizzare un messaggio, ma queste azioni sono deprecate)

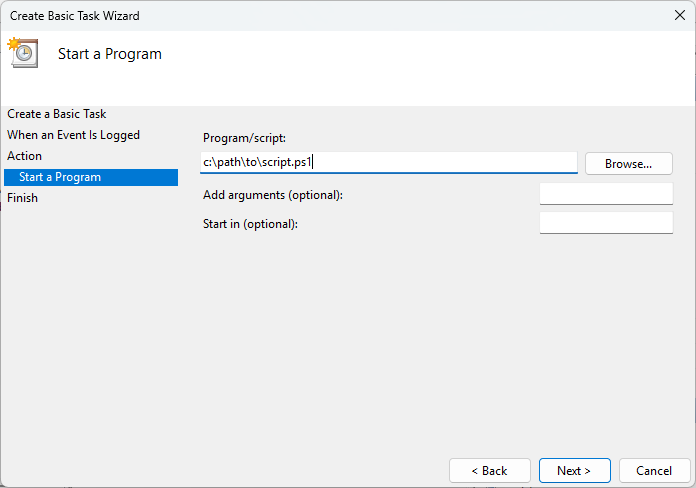

- Inserisci il percorso del programma o dello script e gli eventuali argomenti

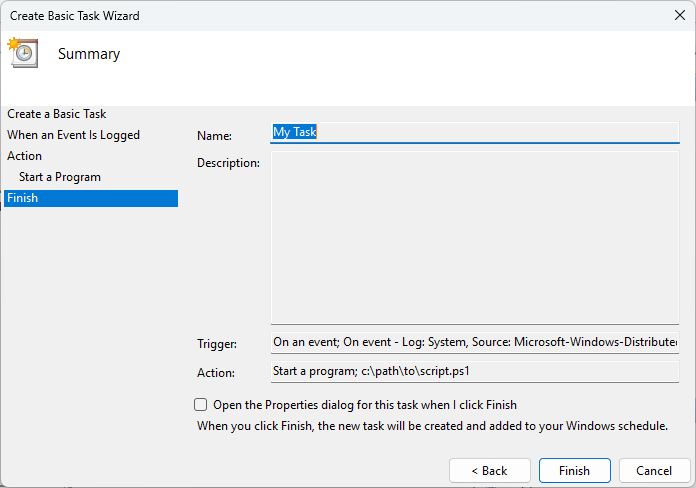

- Conferma i dettagli e clicca su Fine

Questa attività verrà quindi eseguita ogni volta che si verifica l’evento, con i dettagli dell’evento. Il programma o lo script utilizzato come azione potrebbe essere un client di terze parti per l’invio di notifiche, oppure uno script che esegue la diagnostica e poi riavvia i servizi prima di inviare una notifica o inoltrare i dati diagnostici a un altro servizio.

Metodo 2: Utilizzare PowerShell per il monitoraggio e la risposta centralizzati

In alternativa, puoi utilizzare uno script PowerShell per cercare eventi specifici e inviare avvisi, come mostrato nello script di esempio qui sotto:

$Events = Get-WinEvent -FilterHashtable @{LogName=’Security’; ID=4625; StartTime=(Get-Date).AddMinutes(-5)}

foreach ($e in $Events) {

$message = $e.Message

# Azione personalizzata: invio di un’e-mail, attivazione di un flusso o scrittura in un registro esterno

Send-MailMessage -To ‘[email protected]’ -From ‘[email protected]’ -Subject ‘Failed Login Attempt’ -Body $message -SmtpServer ‘smtp.example.com’

}

Utilizza il cmdlet Get-WinEvent per cercare gli eventi con l’ID specificato (in questo caso, 4625 per un accesso non riuscito) degli ultimi 5 minuti. Tieni presente ancora una volta che Send-MailMessage è deprecato e dovresti invece fare affidamento sugli avvisi RMM o sulle API per Slack o altri servizi di notifica che sono disponibili al momento.

Puoi utilizzare l’Utilità di pianificazione o il cmdlet Register-ScheduledTask per automatizzarne l’esecuzione (impostando l’esecuzione allo stesso intervallo di tempo impostato nello script). Puoi anche distribuire lo script utilizzando una soluzione RMM come NinjaOne o tramite Criteri di gruppo.

Metodo 3: Utilizzo del prompt dei comandi per il polling manuale o l’attivazione di script

Puoi inoltre rilevare la creazione di nuove voci di registro utilizzando wevtutil nel prompt dei comandi di Windows o utilizzando un file batch.

Il comando seguente utilizza wevtutil per cercare gli eventi con ID 4625 e restituisce l’ultima voce corrispondente:

wevtutil qe Security “/q:*[System[(EventID=4625)]]” /c:1 /f:text

Questo comando può essere attivato dall’Utilità di pianificazione, da uno script batch o PowerShell, consentendo di verificare varie condizioni sull’ultima voce di registro corrispondente per un ID evento e di attivare ulteriori azioni, se necessario.

Metodo 4: Utilizzo dei Criteri di gruppo per l’inoltro dei log e l’auditing basato su criteri

I Criteri di gruppo in Active Directory possono essere usati per abilitare e configurare l’inoltro dei log eventi tra i computer uniti al dominio Windows. Per farlo:

- Apri la console di gestione dei Criteri di gruppo

- Accedi a Configurazione del computer > Modelli amministrativi > Componenti di Windows > Inoltro eventi

- Regola le impostazioni Configura il gestore delle sottoscrizioni di destinazione (definisci l’URI del collettore), Abilita l’inoltro degli eventi e Usa WinRM per la comunicazione sicura

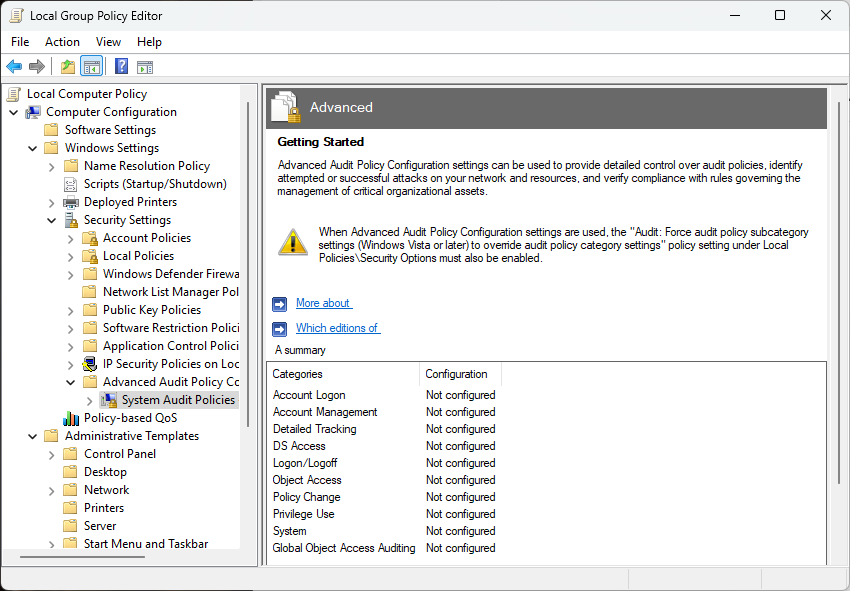

L’applicazione dei criteri di audit può essere configurata accedendo a Configurazione del computer > Impostazioni di Windows > Impostazioni di sicurezza > Configurazione avanzata dei criteri di audit > Criteri di audit del sistema e abilitando i criteri di audit per eventi quali eventi di accesso e accesso agli oggetti. Criteri di dimensione, conservazione e sovrascrittura dei log possono essere configurati opzionalmente utilizzando i Criteri di gruppo.

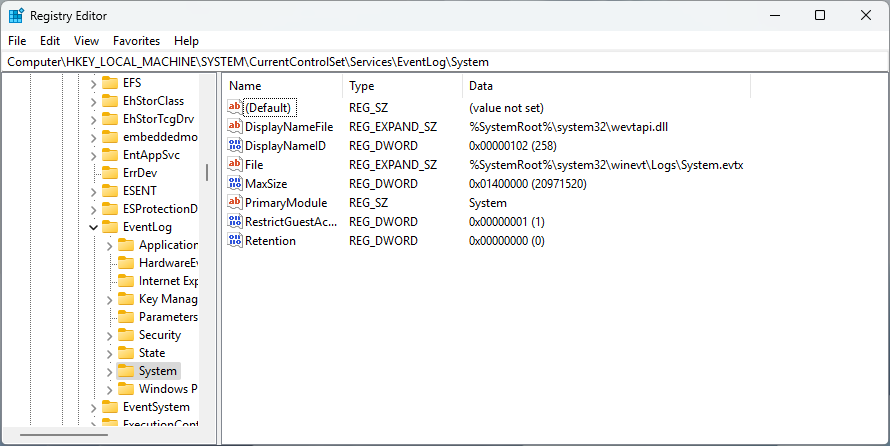

Usare il Registro di Windows per impostare le dimensioni, la conservazione e il comportamento dei log eventi

Puoi controllare le dimensioni e la conservazione dei log utilizzando l’Editor del Registro di sistema di Windows, in particolare modificando i valori del Registro di sistema nella chiave EventLog in HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Eventlog\<LogName>

- MaxSize (DWORD): Dimensione massima di un log in byte

- Conservazione (DWORD) 1 = sovrascrivi se necessario, 0 = non sovrascrivere

- AutoBackupLogFiles (DWORD): 1 = abilitato, 0 = disabilitato

Puoi utilizzare PowerShell per impostare questi valori di registro e distribuire lo script tramite Criteri di gruppo o la piattaforma di gestione degli endpoint:

Set-ItemProperty -Path “HKLM:\SYSTEM\CurrentControlSet\Services\Eventlog\Security” -Name MaxSize -Value 104857600

Ulteriori considerazioni e risoluzione dei problemi

Quando stai implementando una soluzione di inoltro o monitoraggio dei log eventi di Windows, puoi prendere in considerazione alcuni dei seguenti fattori, a seconda dello scenario e dei requisiti:

- Limitazioni dell’inoltro dei log: L’inoltro nativo è basato sul pull e non è in tempo reale, quindi è meglio utilizzare lo scripting o il SIEM se sono necessari avvisi in tempo reale

- Dimensione dei log: Monitora la dimensione e la conservazione dei log per evitare di sovrascrivere i dati rilevanti

- Log di sicurezza: Questi importanti log devono essere sottoposti a backup e/o inseriti in un SIEM per essere analizzati

- Frequenza di automazione: Utilizza una pianificazione bilanciata (per esempio, intervalli di polling di 5 minuti) per ridurre al minimo l’impatto sulle prestazioni

Se scopri che la soluzione di monitoraggio degli eventi non si comporta come previsto, dovresti effettuare alcune verifiche in base al tipo di malfunzionamento:

- Se l’inoltro degli eventi non funziona: Controlla lo stato di WinRM e le regole del firewall

- Se gli script non si attivano: Convalida la corrispondenza dell’ID evento e che l’account utente abbia i permessi corretti

- Se ci sono log mancanti o incompleti: Controlla i criteri di conservazione e assicurati che i log non vadano in rollover

- Se ci sono problemi di autorizzazione per gli script: Assicurati che il criterio di esecuzione degli script di PowerShell consenta l’esecuzione di script non firmati

Monitoraggio centralizzato dei log eventi di Windows senza la necessità di script complessi

Per i team IT interni e gli MSP è fondamentale monitorare i log eventi di Windows per tutti gli endpoint, al fine di garantire la comprensione operativa, la sicurezza e la conformità. Lo strumento di gestione degli endpoint di NinjaOne semplifica questo compito grazie al monitoraggio e agli avvisi in tempo reale (con supporto di SMS, e-mail e notifiche push), in modo che quando qualcosa non va, i tecnici possano iniziare immediatamente a prendere provvedimenti per risolvere il problema.

Inoltre, puoi personalizzare il monitoraggio dei log eventi con la distribuzione di script, avvisi configurabili in base agli ID evento e script di correzione automatica che si attivano con specifici trigger legati ai log eventi. Tutto è ben visibile in una dashboard web unificata, che semplifica la diagnostica e permette al tuo dipartimento IT di essere proattivo nell’identificare e risolvere le minacce alla sicurezza informatica, i problemi degli utenti finali e i malfunzionamenti.