Il settore della sicurezza informatica è un mercato affollato e competitivo, in cui i fornitori devono differenziarsi e tenere il passo dei concorrenti. Al giorno d’oggi, i fornitori tendono a offrire una protezione su più livelli o “all-in-one”, ma le caratteristiche di questa protezione variano. Per non parlare di quanto possa essere impegnativo il processo di confronto delle offerte.

Un acronimo che ultimamente si sente ripetere spesso è EDR, acronimo di endpoint detection and response (rilevamento e risposta degli endpoint). Quasi tutti i fornitori di cybersecurity dichiarano di offrire una qualche forma di EDR, quindi vediamo di definire cos’è e di spiegare la sua rilevanza nel tuo stack di cybersecurity.

📕 Guida “Hype-Free” alle soluzioni EDR per MSP

Che cos’è l’EDR?

Il termine EDR (Endpoint Detection and Response) si riferisce al software di sicurezza per gli endpoint progettato per aiutare le organizzazioni a identificare, bloccare e reagire alle minacce che hanno aggirato le altre difese.

Come altri software per la sicurezza degli endpoint, EDR viene distribuito installando agenti sugli endpoint e viene gestito tramite un portale SaaS basato su cloud. L’EDR svolge un ruolo cruciale nell’applicazione della sicurezza informatica all’interno di un’infrastruttura gestita da un team IT o da un MSP, fornendo un livello critico di difesa contro le minacce informatiche in evoluzione. Per una guida all’impostazione, guarda il nostro video sull’implementazione EDR.

Nota: Questo articolo tratta dell’EDR ad alto livello, ma se sei interessato ad avere maggiori dettagli e a imparare a valutare i prodotti EDR, consulta la nostra nuova Guida “Hype-free” alle soluzioni EDR per MSP. Questa guida completa, che puoi scaricare GRATUITAMENTE, sintetizza un’ampia ricerca offrendo consigli concreti.

Come funziona il rilevamento e la risposta degli endpoint (EDR)?

Il rilevamento e la risposta degli endpoint è una soluzione che comprende diversi strumenti/funzioni che lavorano tutti insieme. L’elenco seguente illustra più da vicino il funzionamento di ciascuna funzione all’interno di una soluzione di rilevamento e risposta degli endpoint (EDR).

1. Raccoglie e registra i dati di telemetria dagli endpoint

Come spiega CrowdStrike, l’EDR “registra e memorizza i comportamenti a livello di sistema endpoint”. Una soluzione di rilevamento e risposta degli endpoint raccoglie e registra i dati telemetrici, insieme ad alcuni dati contestuali, dai dispositivi endpoint. Qualsiasi attività su un dispositivo viene raccolta e memorizzata, come i programmi avviati e i file a cui si accede, in modo che la soluzione EDR possa analizzare i comportamenti e segnalare qualsiasi cosa fuori dall’ordinario.

2. Monitora e analizza l’attività degli endpoint

Utilizzando i dati raccolti, un sistema di rilevamento e risposta degli endpoint analizza l’attività degli endpoint e il comportamento degli utenti. Questo è uno dei principali elementi che differenzia l’EDR dalle altre soluzioni di sicurezza. Altre soluzioni, come gli antivirus, analizzano i file; l’EDR monitora e analizza i comportamenti che si verificano sugli endpoint.

3. Invia avvisi relativi alle minacce agli esperti in sicurezza

Quando uno strumento EDR rileva attività sospette su un endpoint, avvisa automaticamente il team di cybersecurity. Nel frattempo, blocca anche le attività dannose e offre possibili soluzioni per risolvere il problema. Uno strumento automatizzato come l’EDR, che riduce il carico di lavoro dei team IT, permette ai membri del team concentrarsi su altre attività critiche.

4. Risolve automaticamente le minacce o le violazioni

Quando un sistema di rilevamento e risposta degli endpoint individua una minaccia o una violazione, entra immediatamente in azione e cerca di minimizzare il danno. Questa funzione aiuta i team di sicurezza informatica a ridurre i danni causati dagli attacchi informatici e a risolverli il più rapidamente possibile.

Quali sono i vantaggi dell’EDR?

Analizziamo ora i principali vantaggi che rendono efficace in termini di cybersecurity un sistema di rilevamento e risposta degli endpoint:

-

Miglioramento della sicurezza e della protezione informatica

Le soluzioni EDR offrono funzionalità superiori alla media delle soluzioni antivirus quando si tratta di migliorare la sicurezza informatica. Le soluzioni antivirus possono essere efficienti, ma il loro rilevamento delle minacce basato sulle firme potrebbe fallire, soprattutto nell’identificare le minacce che non corrispondono ancora a niente che si possa trovare nel database delle firme dell’AV. È qui che entra in gioco l’EDR. Oltre a identificare e bloccare le potenziali minacce, l’EDR è in grado di eseguire scansioni e di cercare di indentificare i rischi che i sistemi AV potrebbero ignorare, aggiungendo ulteriori livelli di supporto oltre a quelli che i sistemi di cybersecurity possono fornire.

-

Visibilità più approfondita

Uno strumento di rilevamento e risposta degli endpoint consente ai team IT e agli MSP di avere una panoramica più ampia dell’ambiente gestito. La maggiore visibilità offerta dal software EDR consente alle aziende di conoscere meglio ciò che accade nella loro rete. In questo modo ottengono anche una maggiore sicurezza nel rispondere alle minacce che tentano di infiltrarsi.

-

Risposta rapida

Invece di dipendere da sforzi manuali per reagire alle minacce, l’EDR può condurre flussi di lavoro di risposta automatizzati. In questo modo puoi evitare che le minacce informatiche compromettano l’ambiente IT e persino ripristinare le risorse allo stato originale nel caso in cui siano state compromesse.

-

Sicurezza proattiva

Uno strumento di rilevamento e risposta degli endpoint può aiutare a mantenere la conformità degli endpoint gestiti. Consente alle organizzazioni di soddisfare i requisiti di conformità del settore, come GDPR, HIPAA, PCI DSS ecc. Fornendo visibilità sulle attività degli endpoint e la capacità di rilevare e rispondere tempestivamente alle minacce, le soluzioni EDR aiutano le organizzazioni a dimostrare la conformità a queste normative.

-

Miglioramento della privacy dei dati

EDR e cybersecurity vanno di pari passo quando si tratta di intraprendere azioni volte a proteggere i dati di un’organizzazione. La privacy dei dati è un aspetto fondamentale di ciò che gli strumenti di cybersecurity e di rilevamento e risposta degli endpoint cercano di privilegiare. L’utilizzo di soluzioni EDR contribuisce a garantire la privacy dei dati, impedendo l’accesso non autorizzato alle informazioni sensibili di un’organizzazione.

-

Risparmio sui costi

Infine, l’impiego di uno strumento di rilevamento e risposta degli endpoint aiuta a salvare le aziende dalla perdita distruttiva di dati causata da attacchi informatici. Gli strumenti EDR possono contribuire a ridurre il costo complessivo di una violazione di sicurezza, consentendo una risposta più rapida agli incidenti, riducendo al minimo i tempi di inattività e prevenendo la perdita di dati.

In che modo gli strumenti EDR potenziano le organizzazioni?

Ad alto livello, le soluzioni EDR raccolgono dati dagli endpoint, li utilizzano per identificare potenziali minacce alla cybersecurity e forniscono metodi utili per indagare sulle situazioni e reagire ai rischi potenziali.

In passato, queste capacità erano in gran parte limitate alle grandi aziende enterprise che potevano permettersi di avere team di analisti di sicurezza esperti che operavano al di fuori di un centro operativo di sicurezza (SOC). La selezione di migliaia di dati, l’identificazione di attività sospette e la capacità di comprendere come reagire rapidamente agli incidenti richiedevano tempo, sforzi e competenze considerevoli.

Nel tentativo di rendere queste funzionalità più accessibili, i fornitori di cybersecurity hanno lavorato per introdurre offerte EDR meno complesse e più incentrate su flussi di lavoro semplificati e automazione. Queste soluzioni “EDR Lite” mirano ad abbassare il livello di competenze per l’utilizzo e a portare le funzionalità EDR in un segmento del mercato che ne ha un gran bisogno: Le PMI.

Dopo aver parlato di cosa sono gli strumenti EDR e del perché sono fondamentali per la sicurezza moderna, approfondiamo le funzionalità essenziali che rendono efficace una soluzione di rilevamento e risposta degli endpoint.

5 caratteristiche chiave di una soluzione di rilevamento e risposta degli endpoint

Poiché esistono molti fornitori nel mercato EDR, trovare una soluzione di rilevamento e risposta degli endpoint che sia giusta per il tuo team IT può essere impegnativo. Per trovare la soluzione migliore per la tua organizzazione, cerca queste cinque caratteristiche chiave negli strumenti di rilevamento e risposta degli endpoint.

1. Integrazione

Un EDR in grado di integrarsi con il sistema attuale è vantaggioso per il team IT. Assicurati sempre che la tua soluzione EDR si integri perfettamente con le altre applicazioni e strumenti. I team IT e gli MSP dovrebbero anche prendere in considerazione l’utilizzo di uno strumento completo di gestione degli endpoint che si integri con una soluzione EDR efficiente per un approccio completo alla protezione degli endpoint.

2. Rilevamento e correzione

Uno dei componenti principali di uno strumento di rilevamento e risposta degli endpoint consiste nella capacità di trovare e identificare le minacce. Inoltre, un sistema EDR efficiente dovrebbe essere in grado di correggere rapidamente le minacce e di inviare notifiche al team di sicurezza il prima possibile. Scegli una soluzione EDR con capacità di rilevamento e correzione delle minacce molto forti.

3. Usabilità

Passare ore cercando di capire come funziona una nuova soluzione software non è un uso produttivo del tempo. Per evitare questo problema, scegli una soluzione EDR che sia intuitiva e facile da usare per il tuo team. Alcune soluzioni offrono una console di gestione centralizzata su un unico pannello di controllo, che aiuta gli utenti a ottenere una visibilità ancora maggiore sulla sicurezza della rete.

4. Scalabilità

Man mano che la tua organizzazione e il tuo team IT crescono, avrai bisogno di una soluzione che cresca con te e si adatti senza problemi ai cambiamenti. Prima di prendere una decisione definitiva, è bene esaminare le opzioni di scalabilità delle soluzioni EDR.

5. Sicurezza

Poiché le soluzioni di rilevamento e risposta degli endpoint raccolgono e analizzano i dati, dovrai verificare le loro misure di sicurezza. Questo ti aiuterà a capire se i tuoi dati rimarranno al sicuro e verranno gestiti in modo responsabile.

Integrazioni per il rilevamento e la risposta degli endpoint di NinjaOne

NinjaOne fornisce un software di monitoraggio e gestione da remoto (RMM) che aiuta i team IT e gli MSP a gestire i loro endpoint. Alcuni popolari strumenti di rilevamento e risposta degli endpoint che si integrano con NinjaOne sono:

-

Bitdefender

Bitdefender offre una soluzione di rilevamento e risposta degli endpoint basata sul cloud che utilizza il monitoraggio in tempo reale, la raccolta dei dati, il rilevamento delle minacce, gli strumenti di analisi e le azioni di risposta automatizzate per fornire alle organizzazioni una sicurezza e una protezione avanzata degli endpoint.

-

Malwarebytes

Malwarebytes endpoint detection and response è un efficace strumento EDR che offre isolamento degli attacchi, correzione automatica, rilevamento delle minacce, rollback dei ransomware e protezione contro le minacce zero-day avanzate.

-

SentinelOne

SentinelOne offre uno strumento di rilevamento e risposta degli endpoint noto per la sua capacità di individuare e rilevare in modo proattivo le minacce, segnalare i dati di telemetria degli endpoint, rimediare agli attacchi, analizzare i dati e personalizzarli in base a un ambiente IT specifico.

-

CrowdStrike

CrowdStrike è un’azienda leader nella protezione degli endpoint basata sul cloud con cui NinjaOne si integra per il rilevamento e la risposta degli endpoint. La piattaforma è nota per le sue capacità di risposta e prevenzione rapide. L’azienda offre anche soluzioni di sicurezza aggiuntive come threat intelligence, incident response e IT hygiene per fornire un approccio completo alla cybersecurity.

Dove si colloca l’EDR in un moderno stack di cybersecurity?

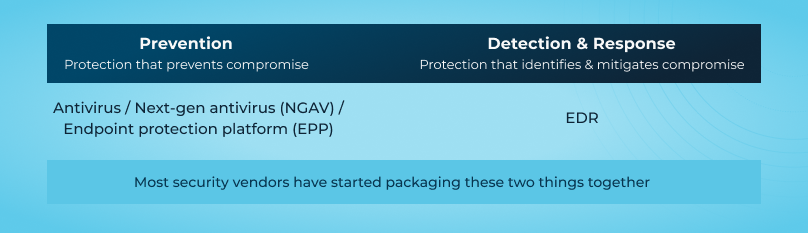

Come funzionalità, l’EDR si colloca su un livello diverso rispetto alle soluzioni di sicurezza incentrate sulla prevenzione. Il suo scopo principale è quello di consentire il rilevamento e la risposta alle minacce una volta che queste hanno aggirato altre difese come i firewall e gli antivirus (AV).

Detto questo, la funzionalità EDR viene venduta raramente da sola. Al contrario, viene spesso abbinata a tecnologie incentrate sulla prevenzione, come gli antivirus di nuova generazione (NGAV), per fornire una sicurezza degli endpoint più unificata. Sebbene il termine “EDR” si riferisca a un insieme ben definito di funzionalità, le linee che separano gli strumenti EDR da altri strumenti di sicurezza degli endpoint sono diventate nel tempo sempre più sfumate.

Come afferma Gartner nel suo report Competitive Landscape: Endpoint Protection Platforms, Worldwide, 2019:

“Sul fronte del marketing, molti dei fornitori presenti sul mercato [degli strumenti di sicurezza degli endpoint] si somigliano davvero molto, anche nel modo di proporre concetti di machine learning e di analisi basata sul comportamento, cosa che rende più difficile per le aziende prendere decisioni informate sui prodotti. Gartner ritiene che ciò stia causando una certa confusione nel mercato”.

📕 Guida “Hype-Free” alle soluzioni EDR per MSP

In particolare, la convergenza dei prodotti AV/NGAV con i prodotti EDR in un’unica offerta ha portato a pensare (comprensibilmente) in modo confuso che gli strumenti EDR siano un miglioramento degli AV. Ma non è così. Sebbene molti strumenti EDR offrano oggi funzionalità NGAV, la funzionalità EDR non è stata progettata per prevenire le minacce. È stata progettata invece per avvisare l’utente quando qualcosa di potenzialmente dannoso si è introdotto e per aiutarlo a reagire.

La verità è che la maggior parte dei fornitori non è finanziariamente motivata a fare chiarezza sull’EDR. Se i potenziali clienti sono interessati perché pensano che bloccherà più attacchi, i fornitori non perderanno tempo in spiegazioni. Ma questo rende complicata la ricerca e la valutazione delle soluzioni EDR: per aiutarti, abbiamo messo a punto una nuova guida che illustra tutto in termini chiari e diretti.

Nel contesto della moderna cybersecurity, gli strumenti di rilevamento e risposta degli endpoint sono integrati con strumenti di monitoraggio e gestione remota (RMM) e con soluzioni di gestione dei dispositivi mobili (MDM ). Questa integrazione consente ai team IT e agli MSP di migliorare la visibilità e la risposta alle minacce in ambienti diversi.

Integrando l’EDR con le piattaforme RMM e MDM, le organizzazioni e i team IT possono ottimizzare le operazioni di cybersecurity e di gestione degli endpoint, e ottenere un rilevamento più rapido delle minacce su tutti i tipi di endpoint, siano essi desktop, server o mobili. Questa combinazione offre una difesa più completa, unendo prevenzione, rilevamento e gestione in una strategia di cybersecurity coesa.

Desideri ulteriori informazioni sull’EDR e suggerimenti per la valutazione delle soluzioni?

Scarica la tua guida gratuita di 26 pagine Guida “Hype-Free” alle soluzioni EDR per MSP. Risponde a tutte le tue domande sull’EDR, permettendoti di essere preparato alle richieste di clienti, manager o potenziali clienti.

Se preferisci una guida visuale, fai riferimento al breve video “Cos’è l’EDR? Un componente essenziale di cybersecurity“