Die Cybersicherheitsbranche ist ein überfüllter und wettbewerbsintensiver Markt, in dem die Anbieter gezwungen sind, sich zu differenzieren und mit der Konkurrenz Schritt zu halten. Heutzutage neigen Anbieter dazu, einen mehrschichtigen oder All-in-One-Schutzlösung zu versprechen, aber was das bedeutet, ist unterschiedlich. Ganz zu schweigen davon, wie überwältigend der Prozess des Angebotsvergleichs sein kann.

Ein Akronym, das in letzter Zeit häufig verwendet wird, ist EDR, kurz für Endpoint Detection and Response (de. Endpunkt-Erkennung und Reaktion). Nahezu jeder Anbieter von Cybersicherheitslösungen bietet mittlerweile irgendeine Form von EDR an. Lassen Sie uns daher definieren, was EDR ist, und erklären, was es für Ihren Cybersicherheits-Stack bedeutet.

📕 Der sachliche Guide zu EDR für MSPs

Was ist EDR?

Endpunkt-Erkennung und -Reaktion (EDR) bezieht sich auf Endpunkt-Sicherheitssoftware, die Unternehmen dabei helfen soll, Bedrohungen, die andere Schutzmaßnahmen umgangen haben, zu erkennen und zu stoppen.

Wie andere Sicherheitssoftware für Endpunkte wird EDR durch die Installation von Agenten auf Endpunkten bereitgestellt und über ein cloudbasiertes SaaS-Portal verwaltet. EDR spielt eine entscheidende Rolle bei der Durchsetzung der Cybersicherheit innerhalb einer von einem IT-Team oder einem MSP verwalteten Infrastruktur und bietet eine wichtige Verteidigungsschicht gegen sich entwickelnde Cyberbedrohungen. Eine Anleitung zur Einrichtung finden Sie in unserem Video zur EDR-Bereitstellung.

Hinweis: Dieser Blogbeitrag behandelt EDR in groben Zügen, aber wenn Sie an weiteren Details interessiert sind und wissen möchten, wie Sie EDR-Produkte bewerten können, lesen Sie unseren neuen MSP’s Hype-Free Guide to EDR. Dieser umfassende Leitfaden, den Sie kostenlos herunterladen können, verwandelt umfangreiche Forschungsergebnisse in umsetzbare Erkenntnisse.

Wie funktioniert die Endpunkt-Erkennung und -Reaktion (EDR)?

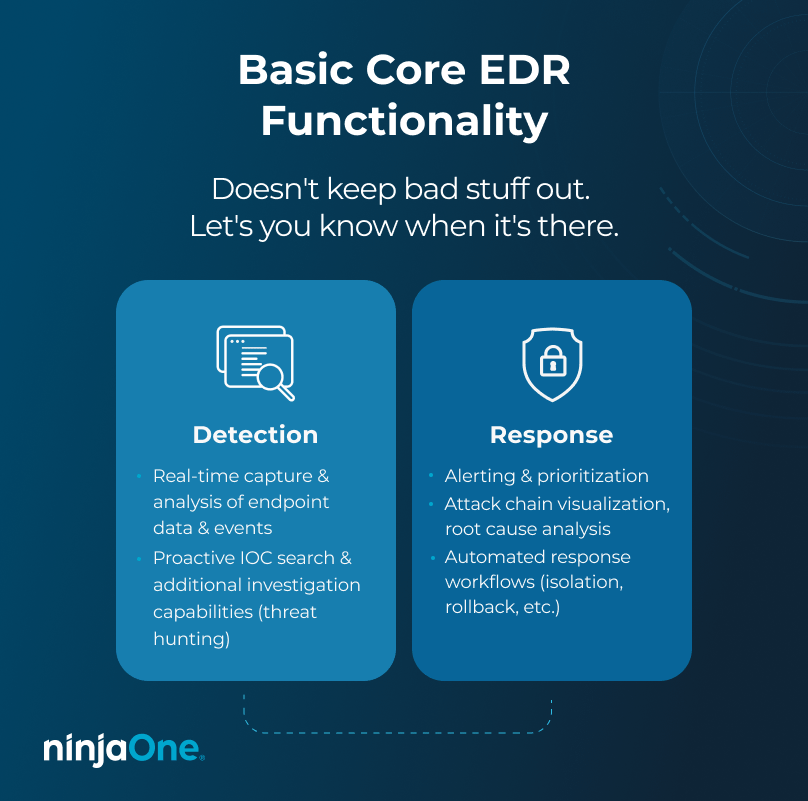

Endpoint Detection und Response besteht aus Lösungen mit mehreren Tools/Funktionen, die zusammenarbeiten. Die folgende Liste zeigt, wie die einzelnen Funktionen innerhalb einer EDR-Lösung funktionieren.

1. Sammlung und Aufzeichung von Telemetriedaten auf Endpunkten

Wie CrowdStrike erklärt, „zeichnet EDR das Verhalten auf Endpunkt-Systemebene auf und speichert es“. Eine Endpunkt-Erkennungs- und Reaktionslösung sammelt und speichert Telemetriedaten und einige kontextbezogene Daten von Endgeräten. Jede Aktivität auf einem Gerät wird erfasst und gespeichert, zum Beispiel gestartete Programme und Dateien, auf die zugegriffen wird. So kann die EDR-Lösung das Verhalten analysieren und Anomalien melden.

2. Überwachung und Analyse der Endpunktaktivität

Ein Endpunkt-Erkennungs- und Reaktionssystem analysiert die Endpunktaktivitäten und das Benutzerverhalten anhand der gesammelten Daten. Dies ist eines der Hauptunterscheidungsmerkmale zwischen anderen Sicherheitslösungen und EDR. Andere Lösungen, wie beispielsweise Antivirus, analysieren Dateien. EDR überwacht und analysiert Aktivitäten, die auf Endpunkten auftreten.

3. Warnung von Sicherheitsexpert:innen vor Bedrohungen

Wenn ein EDR-Tool verdächtige Aktivitäten auf einem Endpunkt feststellt, benachrichtigt es automatisch das Cybersicherheitsteam. Gleichzeitig blockiert es auch bösartige Aktivitäten und bietet mögliche Lösungen zur Behebung des Problems. Ein automatisiertes Tool wie EDR, das die IT-Teams entlastet, hilft ihnen, sich auf andere wichtige Aufgaben zu konzentrieren.

4. Automatisierte Bewältigung von Bedrohungen oder Sicherheitsverletzungen

Wenn ein Endpunkt-Erkennungs- und Reaktionssystem eine Bedrohung oder einen Verstoß feststellt, wird es sofort aktiv und versucht, den Schaden zu beheben oder zu minimieren. Diese Funktion hilft IT-Sicherheitsteams, den durch Cyberangriffe verursachten Schaden zu verringern und diese so schnell wie möglich zu beheben.

Was sind die Vorteile von EDR?

Lassen Sie uns nun die wichtigsten Vorteile einer effektiven Endpunkt-Erkennung und -Reaktion auf Cybersicherheit untersuchen:

Verbesserte Cybersicherheit und besserer Schutz

EDR-Lösungen bieten Funktionen, die über die einer durchschnittlichen Antivirenlösung hinausgehen, wenn es um die Verbesserung der Cybersicherheit geht. Antivirenlösungen mögen zwar effizient sein, aber ihre signaturbasierte Erkennung von Bedrohungen kann versagen, insbesondere bei der Identifizierung von Bedrohungen, die nicht mit der Signaturdatenbank der AV-Software übereinstimmen. Hier kommt EDR ins Spiel. EDR kann nicht nur potenzielle Bedrohungen identifizieren und stoppen, sondern auch aktiv nach Risiken suchen, die von Antivirusprogrammen möglicherweise übersehen werden, und so zusätzliche Unterstützungsebenen zu Cybersicherheits-Systemen hinzufügen.

Verbesserte Sichtbarkeit

Endpunkt-Erkennung und -Reaktion ermöglicht IT-Teams und MSPs einen umfassenderen Überblick über ihre verwaltete Umgebung. Die erhöhte Transparenz, die EDR-Software bietet, verschafft Unternehmen mehr Wissen über die Vorgänge in ihrem Netzwerk. Dies gibt ihnen auch mehr Sicherheit bei der Reaktion auf Bedrohungen, die versuchen, einzudringen.

Schnelle Reaktion

EDR ist nicht mehr auf manuelle Bemühungen angewiesen, um auf Bedrohungen zu reagieren, sondern kann automatisierte Reaktionsabläufe ausführen. So wird verhindert, dass Cyberbedrohungen Ihre IT-Umgebung beeinträchtigen, und es kann selbstständig Ressourcen in ihren ursprünglichen Zustand zurückversetzen, falls sie kompromittiert wurden.

Proaktive Sicherheit

Ein Endpunkt-Erkennungs- und Reaktionstool kann zur Gewährleistung der Compliance auf verwalteten Endpunkten beitragen. Die Lösung ermöglicht es Unternehmen, branchenspezifische Compliance-Anforderungen wie DSGVO, HIPAA, PCI DSS, usw. zu erfüllen. Durch die Transparenz der Endpunktaktivitäten und die Fähigkeit, Bedrohungen sofort zu erkennen und darauf zu reagieren, helfen EDR-Lösungen Unternehmen, die Einhaltung dieser Vorschriften nachzuweisen.

Verbesserung des Datenschutzes

EDR und Cybersicherheit gehen Hand in Hand, wenn es darum geht, Maßnahmen zum Schutz der Daten eines Unternehmens zu ergreifen. Datenschutz ist ein wesentlicher Aspekt dessen, was Cybersicherheits- und EDR-Tools zu priorisieren versuchen. Die Verwendung von EDR-Lösungen trägt dazu bei, den Datenschutz zu gewährleisten, indem sie den unbefugten Zugriff auf die sensiblen Informationen eines Unternehmens verhindern.

Kosteneinsparung

Schließlich hilft der Einsatz eines Endpunkt-Erkennungs- und Reaktionstools, Unternehmen vor verheerenden Datenverlusten zu bewahren, die durch Cyberangriffe verursacht werden. EDR-Tools können die Gesamtkosten eines Sicherheitsverstoßes senken, indem sie eine schnellere Reaktion auf Vorfälle ermöglichen, Ausfallzeiten minimieren und Datenverluste verhindern.

Wie können EDR-Tools Unternehmen unterstützen?

EDR-Lösungen erfassen Daten von Endpunkten, nutzen diese Daten zur Erkennung potenzieller Cyberbedrohungen und bieten hilfreiche Möglichkeiten, um diese Risiken zu untersuchen und darauf zu reagieren.

In der Vergangenheit waren diese Fähigkeiten weitgehend auf große Unternehmen beschränkt, die es sich leisten konnten, Teams von erfahrenen Sicherheitsanalysten außerhalb eines Security Operations Center (SOC) einzusetzen. Das Sortieren von Datenmengen, das Erkennen verdächtiger Aktivitäten und das Wissen, wie man schnell auf Vorfälle reagieren kann, erforderten viel Zeit, Mühe und Fachwissen.

In dem Bestreben, diese Funktionen leichter zugänglich zu machen, haben Anbieter von Cybersicherheitslösungen EDR-Angebote gestaltet, die weniger komplex sind und sich mehr auf rationalisierte Arbeitsabläufe und Automatisierung konzentrieren. Diese vereinfachten EDR-Lösungen zielen darauf ab, die Einstiegshürde zu senken und EDR-Funktionen einem Marktsegment anzubieten, das diese dringend benötigt: KMUs.

Wir haben erörtert, was EDR-Tools sind und warum sie für die moderne Sicherheit essenziell sind. Nun wollen wir näher auf die wesentlichen Funktionen eingehen, die eine effektive EDR-Lösung ausmachen.

5 Hauptmerkmale einer Lösung für Endpoint Detection and Response

Da es auf dem EDR-Markt viele Anbieter gibt, kann es schwierig sein, eine geeignete Endpoint Detection and Response-Lösung für Ihr IT-Team zu finden. Um die beste Lösung für Ihr Unternehmen zu finden, sollten Sie auf die folgenden fünf Schlüsselfunktionen von Endpoint Detection and Response-Tools achten.

1. Integration

Ein EDR, der sich in Ihr bestehendes System integrieren lässt, ist für Ihr IT-Team von Vorteil. Achten Sie stets darauf, dass Ihre EDR-Lösung reibungslos mit Ihren anderen Anwendungen und Tools zusammenarbeitet. IT-Teams und MSPs sollten auch die Verwendung eines vollständigen Endpunkt-Verwaltungstools in Betracht ziehen, das mit einer effizienten EDR-Lösung integriert werden kann, um einen ganzheitlichen Ansatz für den Endpunktschutz zu erreichen.

2. Erkennung und Beseitigung

Eine der Hauptkomponenten eines Endpoint Detection and Response-Tools ist das Erkennen von Bedrohungen. Außerdem sollte ein effizientes EDR-System in der Lage sein, Bedrohungen rasch zu beseitigen und ein Sicherheitsteam schnellstmöglich zu benachrichtigen. Wählen Sie eine EDR-Lösung mit sehr starken Fähigkeiten zur Erkennung und Beseitigung von Bedrohungen.

3. Benutzerfreundlichkeit

Stunden damit zu verbringen, herauszufinden, wie eine neue Softwarelösung funktioniert, ist keine produktive Zeitverwendung. Um dies zu vermeiden, sollten Sie eine EDR-Lösung wählen, die für Ihr Team intuitiv und einfach zu bedienen ist. Einige Lösungen bieten eine zentrale Verwaltungskonsole auf einer zentralisierten Benutzeroberfläche, die Benutzer:innen einen noch besseren Überblick über ihre Netzwerksicherheit verschafft.

4. Skalierbarkeit

Wenn Ihr Unternehmen und Ihr IT-Team skalieren, brauchen Sie eine Lösung, die mit Ihnen wächst und sich problemlos an Änderungen anpasst. Informieren Sie sich über die Skalierbarkeit von EDR-Lösungen, bevor Sie eine endgültige Entscheidung treffen.

5. Sicherheit

Da EDR-Lösungen Daten sammeln und analysieren, sollten Sie dessen Sicherheitsvorkehrungen überprüfen. Dies sorgt dafür, dass Ihre Daten sicher sind und verantwortungsvoll behandelt werden.

In NinjaOne integrierte Lösungen für Endpoint Detection and Response

NinjaOne bietet Software für Remote Monitoring und Management (RMM), die IT-Teams und MSPs bei der Verwaltung ihrer Endpunkte unterstützt. Einige beliebte EDR-Tools, die sich mit NinjaOne integrieren lassen sind:

Bitdefender

Bitdefender bietet eine cloudbasierte EDR-Lösung, die Echtzeit-Überwachung, Datenerfassung, Bedrohungserkennung, Analyse-Tools und automatisierte Reaktionsmaßnahmen einsetzt, um fortschrittliche Endpunkt-Sicherheit und Cybersicherheit für Unternehmen zu bieten.

Malwarebytes

Malwarebytes Endpoint Detection and Response ist ein effektives EDR-Tool, das die Isolierung von Angriffen, die automatische Behebung von Problemen, die Erkennung von Bedrohungen, das Rollback von Ransomware und den Schutz vor fortschrittlichen Zero-Day-Bedrohungen zur Verfügung stellt.

SentinelOne

SentinelOne ist ein Endpunkt-Erkennungs- und Reaktionstool, das für seine Fähigkeit bekannt ist, proaktiv Bedrohungen zu suchen und zu erkennen, Endpunkt-Telemetriedaten zu melden, Angriffe zu beheben, Daten zu analysieren und an eine bestimmte IT-Umgebung anzupassen.

CrowdStrike

CrowdStrike ist ein führendes cloudbasiertes Unternehmen für Endpunktschutz, mit dem NinjaOne für Endpunkterkennung und -reaktion zusammenarbeitet. Die Plattform ist bekannt für ihre schnellen Reaktions- und Präventionsmöglichkeiten. Darüber hinaus bietet das Unternehmen zusätzliche Sicherheitslösungen wie Bedrohungsdaten, Reaktion auf Vorfälle und Software für die allgemeine IT-Hygiene an, um einen umfassenden Ansatz für die Cybersicherheit zu gestalten.

Welchen Platz nimmt EDR in einem modernen Cybersicherheitssystem ein?

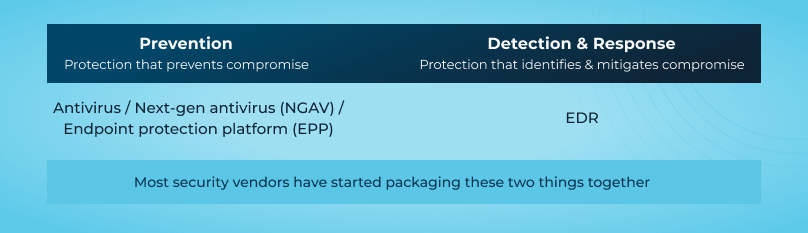

Als Fähigkeit ist EDR den auf Prävention ausgerichteten Sicherheitslösungen nachgelagert. Sein Hauptzweck besteht darin, Bedrohungen zu erkennen und auf sie zu reagieren, sobald sie andere Abwehrmechanismen wie Firewalls und Virenschutz umgangen haben.

Allerdings wird die EDR-Funktionalität nur noch selten eigenständig verkauft. Stattdessen wird sie oft mit präventionsorientierten Technologien wie Antivirussoftware der nächsten Generation (NGAV) kombiniert, um eine einheitliche Endpunktsicherheit zu gewährleisten. Während sich der Begriff „EDR“ auf eine klar definierte Reihe von Funktionen bezieht, sind die Grenzen zwischen EDR-Tools und anderen Endpunktsicherheits-Tools unglaublich unscharf geworden.

Wie Gartner in seinem Competitive Landscape Endpoint Protection Platforms, Worldwide, 2019 berichtet:

„Aus Marketingsicht ähneln sich viele Anbieter auf dem [Endpunktsicherheits-]Markt inzwischen drastisch und werben mit maschinellem Lernen und verhaltensbasierten Analysekonzepten, was es für Unternehmen schwieriger macht, fundierte Produktentscheidungen zu treffen. Gartner glaubt, dass dies zu einer gewissen Verwirrung auf dem Markt führt.“

📕 Der sachliche Guide zu EDR für MSPs

Insbesondere die Konvergenz von AV/NGAV-Produkten mit EDR-Produkten zu einem einzigen Angebot hat zu der (verständlicherweise) verwirrenden Auffassung geführt, dass EDR-Tools bessere AVs sind. Das ist nicht richtig. Zwar bieten viele EDR-Tools inzwischen NGAV-Funktionen, doch ist die EDR-Funktionalität nicht darauf ausgelegt, schadhafte Programme abzuwehren. Es soll Sie warnen, wenn potenziell gefährliche Schadsoftware eingedrungen ist, und Ihnen dann helfen, darauf zu reagieren.

Die Wahrheit ist, dass die meisten Anbieter finanziell nicht motiviert sind, EDR richtig zu stellen. Wenn potenzielle Kunden daran interessiert sind, weil sie glauben, dass damit mehr Angriffe abgewehrt werden können, werden Anbieter diese nicht korrigieren. Das erschwert die Suche und Bewertung von EDR-Lösungen. Um Ihnen dabei zu helfen, haben wir einen neuen Leitfaden erstellt, der alles in klaren, einfachen Worten zusammenfasst.

Im Rahmen der modernen Cybersicherheit werden Endpunkt-Erkennungs- und Reaktionstools mit Tools für die Fernüberwachung und -verwaltung (RMM) und Lösungen für die Verwaltung von Mobilgeräten (MDM) integriert. Diese Integration unterstützt IT-Teams und MSPs, indem sie die Sichtbarkeit von Bedrohungen und die Reaktion darauf in verschiedenen Umgebungen verbessert.

Durch die Integration von EDR in RMM- und MDM-Plattformen können Unternehmen und IT-Teams ihre Cybersicherheits- und Endpunkt-Management-Abläufe optimieren und so Bedrohungen auf allen Arten von Endpunkten – ob Desktop, Server oder Mobilgeräte – schneller erkennen. Diese Kombination bietet eine umfassendere Verteidigung, die Prävention, Erkennung und Verwaltung zu einer kohärenten Cybersicherheitsstrategie vereint.

Möchten Sie weitere Fakten über EDR und Tipps zur Bewertung von Lösungen?

Laden Sie den 26-seitigen MSP’s Hype-Free Guide to EDR kostenlos herunter. Es behandelt alle Ihre EDR-Fragen und stellt sicher, dass Sie auf Anfragen von Kunden, Manager:innen oder Interessenten vorbereitet sind.

Für einen visuellen Überblick über EDR sehen Sie sich unser kurzes Video zum Thema What is EDR? A Cybersecurity Essential an.