Toma el control de la seguridad de los endpoints

NinjaOne te proporciona un control completo sobre los dispositivos de los usuarios finales, permitiéndote sentar las bases para la seguridad de los endpoints. Gestiona aplicaciones, edita registros de forma remota, despliega scripts y configura dispositivos a escala para mejorar su protección. Instala NinjaOne fácilmente y evita que los usuarios finales desactiven el agente (maliciosamente o por ignorancia) para que siempre tengas visibilidad y control totales.

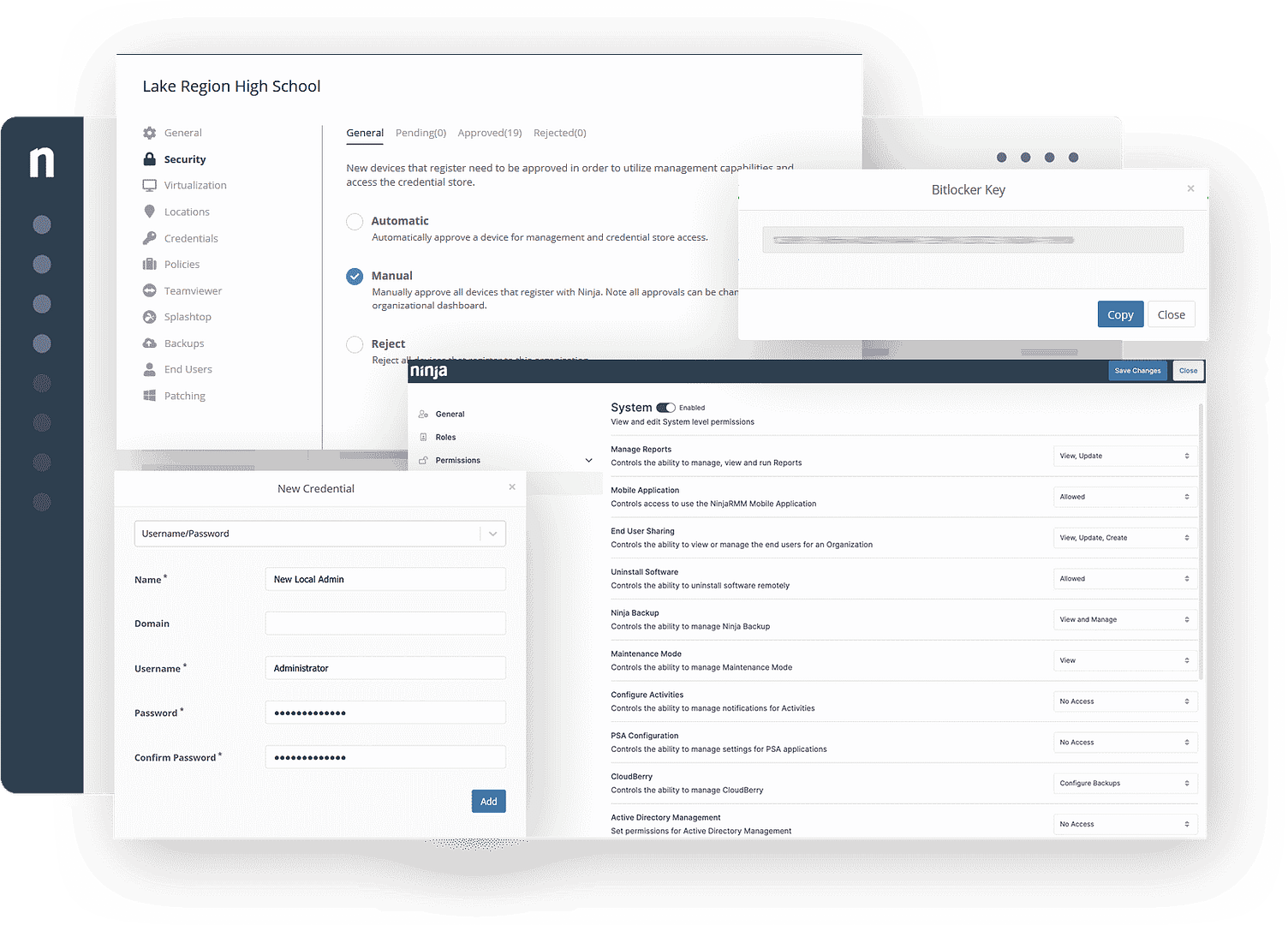

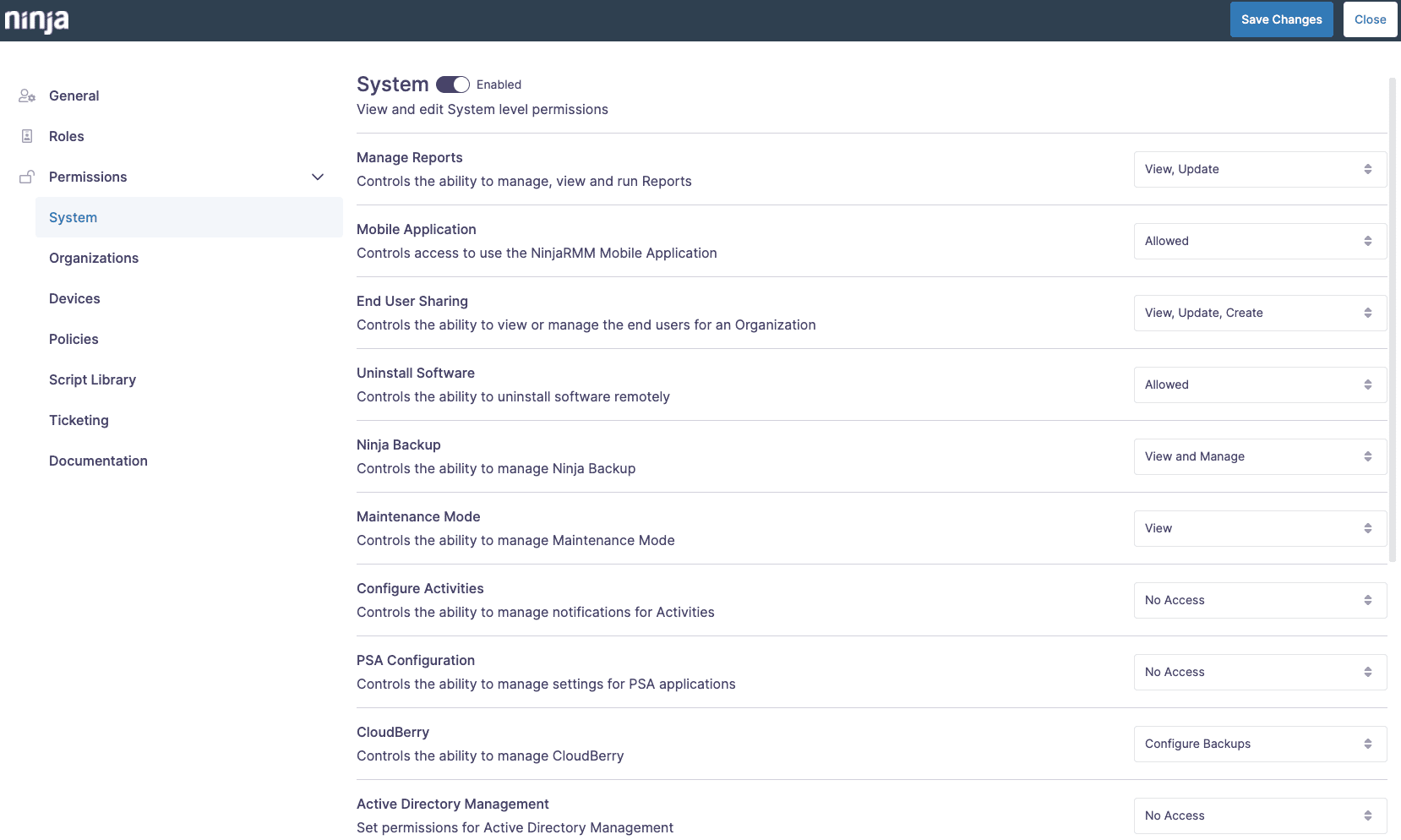

Controles de acceso de usuario basado en roles

Asegúrate de que tus técnicos tienen el acceso que necesitan, con la posibilidad de gestionar ese acceso a escala con los permisos de usuario de NinjaOne y el sistema basado en roles. Utiliza roles para determinar a qué organizaciones, funciones y características tiene acceso el usuario. Y para un control aún más detallado, usa permisos que van desde «sin acceso» a «ver, actualizar, crear y eliminar» para personalizar el acceso de cada técnico a través de una variedad de áreas.

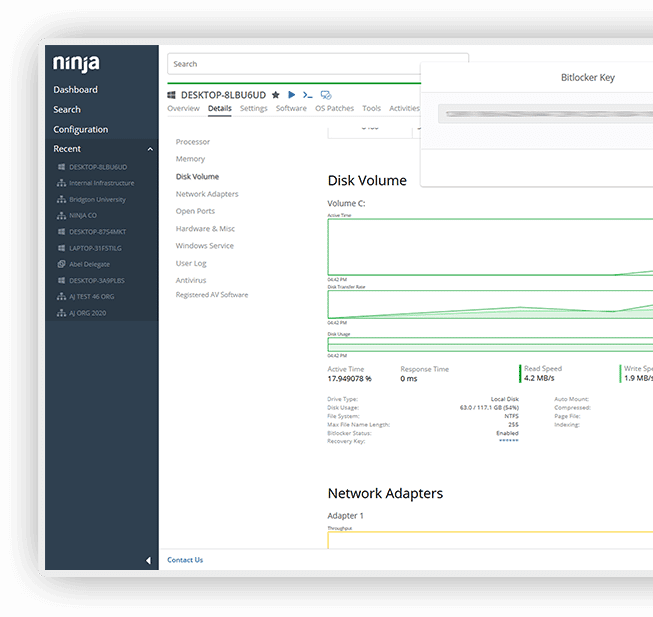

Supervisa y gestiona el cifrado de unidades

Asegúrate de que los datos que los usuarios guardan en sus dispositivos permanecen seguros con el cifrado de unidades. Supervisa el estado del cifrado de unidades con BitLocker y FileVault, cifra unidades no cifradas y recopila claves de cifrado de BitLocker automáticamente con nuestras herramientas integradas de gestión del cifrado de unidades.

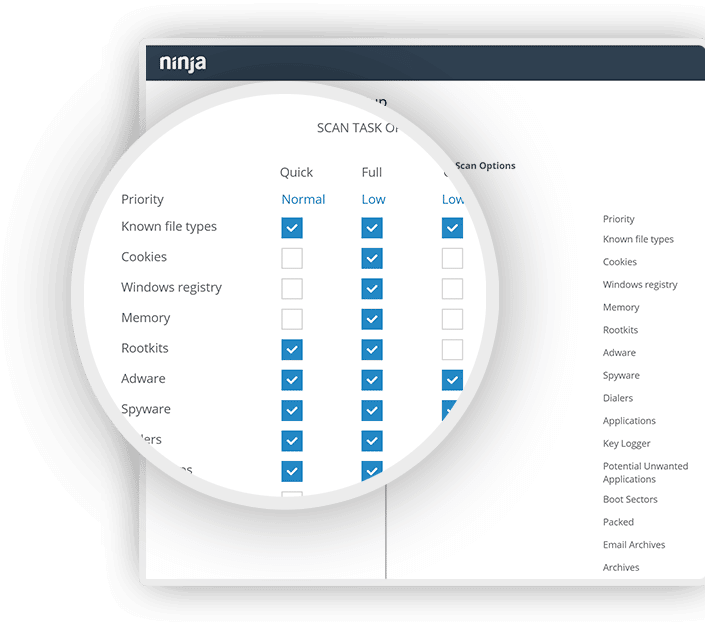

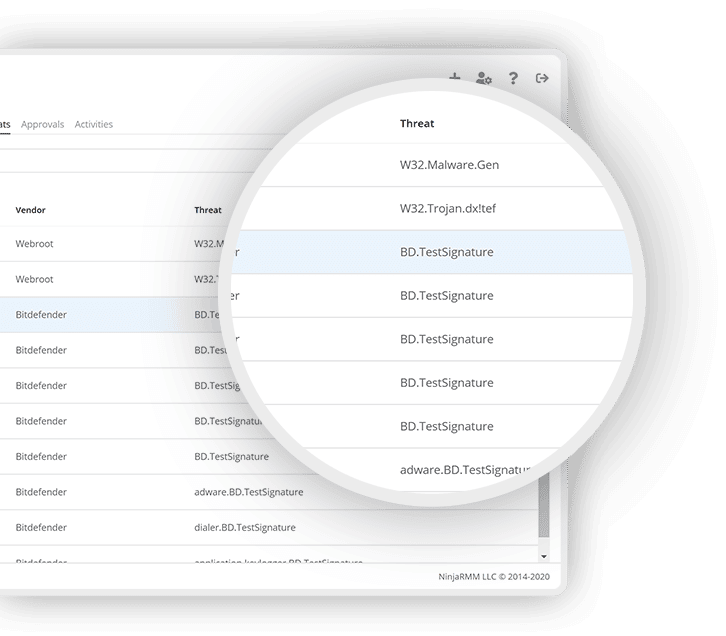

Gestiona tu antivirus en NinjaOne

Instala y gestiona automáticamente la protección de endpoints configurando cuándo y cómo se ejecuta el antivirus o realizando análisis ad hoc en dispositivos individuales. Tienes un control exhaustivo sobre las opciones de análisis, las programaciones y las exclusiones. Todo el poder de tu antivirus está en tus manos.

Con Andrew Jones, Especialista Informático de Vidalia.

"NinjaOne nos ayuda a actualizar el software que precisa privilegios de administrador sin tener que acceder de forma remota a cada máquina e introducir una contraseña de administrador. Esto ha supuesto una gran ventaja para todos los que trabajan desde casa; no todos son administradores de su equipo."

Braden Vawdrey, Administrador de Sistemas, Jane

"NinjaOne monitoriza el buen estado de nuestros equipos, mantiene nuestro inventario informático al día, reúne la información necesaria para realizar los cambios importantes de la red y aumenta la seguridad de todo nuestro sistema."

Brandon Feole, IT, Gaishin Manufacturing

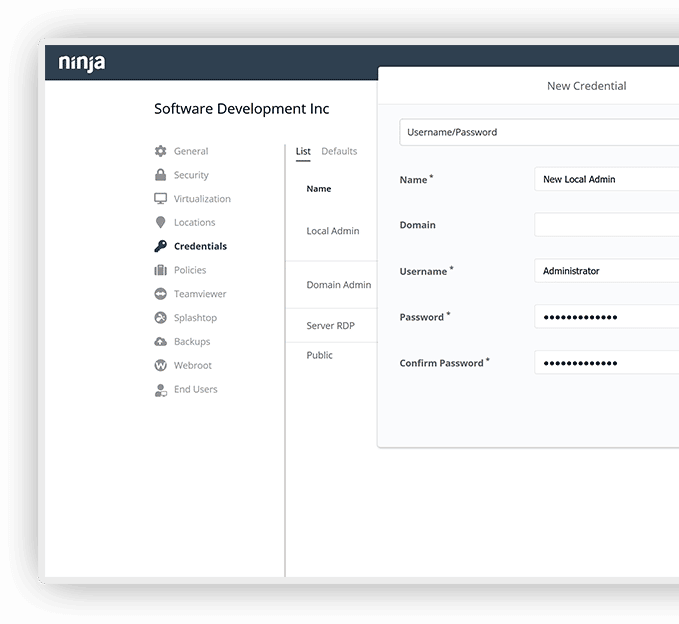

Almacena y aplica credenciales para instalar parches, desplegar scripts y acceder de forma remota

Protege las credenciales a la vez que permites que todo tu equipo las utilice con el intercambio de credenciales de NinjaOne. Almacena credenciales administrativas a nivel de dispositivo u organización e introdúcelas automáticamente sin problemas al implementar parches, ejecutar scripts o conectarte a un dispositivo a través de RDP.

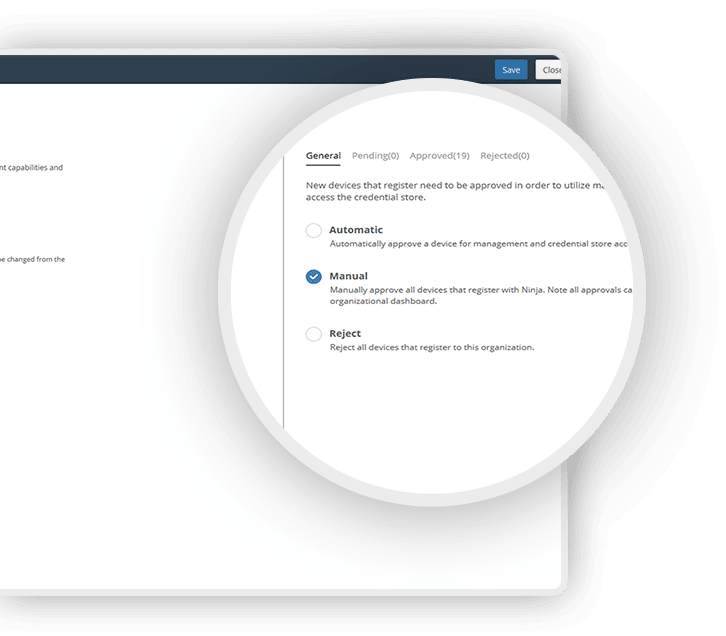

Identifica y elimina los endpoints maliciosos

La función de aprobación de nodos de NinjaOne mejora tu flujo de trabajo de incorporación con la aprobación automática de dispositivos. La aprobación de nuevos dispositivos después de la incorporación se puede establecer en manual para impedir que las máquinas no autorizadas y sus operadores aprovechen la clave interna de NinjaOne y el intercambio de credenciales para un ataque remoto.

FAQ

¿Qué es la seguridad de endpoints?

NinjaOne te proporciona un control completo sobre los dispositivos de los usuarios finales, permitiéndote sentar las bases para la seguridad de los endpoints. Gestiona aplicaciones, edita registros de forma remota, despliega scripts y configura dispositivos a escala para mejorar su protección. Instala NinjaOne fácilmente y evita que los usuarios finales desactiven el agente (maliciosamente o por ignorancia) para que siempre tengas visibilidad y control totales.

¿Qué tipos de seguridad de endpoints existen?

La seguridad de endpoints de NinjaOne incluye cifrado de unidades, gestión de contraseñas, aprobación de dispositivos, gestión de antivirus y mucho más. Gestiona aplicaciones, edita registros de forma remota, despliega scripts y configura dispositivos a escala para mejorar su protección.

¿La seguridad de endpoints es un antivirus?

NinjaOne facilita la gestión de tu antivirus. Instala y gestiona automáticamente la protección de endpoints configurando cuándo y cómo se ejecuta el antivirus o realizando análisis ad hoc en dispositivos individuales. Tienes un control exhaustivo sobre las opciones de análisis, las programaciones y las exclusiones. Todo el poder de tu antivirus está en tus manos.