Von der Bereitstellung von Software bis hin zur Sicherung von Endpunkten

können Tools zur Fernüberwachung und -verwaltung IT-Unternehmen dabei helfen,

die größten Hürden bei der Unterstützung von Mitarbeitern zu überwinden, die

von verschiedenen Standorten aus der Ferne arbeiten.

Plötzlich braucht in Ihrem Unternehmen Jeder die Möglichkeit von zu Hause aus

arbeiten zu können. Es liegt jetzt in Ihrer Verantwortung dafür zu sorgen,

dass dies funktioniert. Ihre Lösung muss schnell und unkompliziert sein. Aber

auch sicher. Die Kosten dürfen nicht ausufern und das Ganze müsste eigentlich

gestern schon passiert sein.

Ob Sie es glauben oder nicht: Es gibt gute Nachrichten. Das Problem zu lösen

ist nicht so unmöglich, wie es vielleicht scheint.

Als Reaktion auf die COVID-19-Pandemie und die zunehmenden Einschränkungen

der Selbstisolierung sitzen die Unternehmen überall im selben Boot – sie

versuchen sicherzustellen, dass die Mehrheit (oder die gesamte Belegschaft)

von zu Hause aus produktiv und sicher arbeiten kann.

Für viele ist dies Neuland. Es ist eine Sache, eine Handvoll von Mitarbeitern

aus der Ferne zu unterstützen – Vertriebsmitarbeiter, die ständig unterwegs

sind, wichtige Führungskräfte, die von überall her Zugang benötigen, usw. –

aber jeden Mitarbeiter auf einen Fernarbeitsplatz umzustellen und sie alle auf

einmal aktiv zu unterstützen, ist eine ganz andere Hausnummer.

Die IT muss eine neue Infrastruktur aufbauen und einsetzen. Neue Prozesse

müssen etabliert werden. Das bedeutet Ausbildung und Schulung. Es ist eine

drastische Veränderung für alle Beteiligten, mit dem Ziel diese Umstellung

schnell zu erledigen und das Geschäft wie gewohnt aufrechtzuerhalten.

Glücklicherweise stehen Sie mit dieser Herausforderung nicht alleine da. Die

Instrumente, die Sie zur Bewältigung dieser Aufgabe benötigen, existieren

bereits.

In diesem Leitfaden erkläre ich, wie Fernüberwachungs und -verwaltungssoftware (RMM)

Ihnen eine direkt einsatzfähige Lösung bereitstellen kann, die es Ihnen

ermöglicht:

-

den Status und die Produktivität aller IT-Ressourcen zu überwachen, die

mit dem Internet verbunden sind - Mitarbeiter direkt zu unterstützen, egal von wo aus sie arbeiten

-

von zu Hause aus arbeitenden Angestellten einen sichereren Zugang zu

On-Premise Systemen und Netzwerken zur Verfügung zu stellen -

schnell und einfach Software zu installieren und Änderungen an Endpunkten

vorzunehmen, die durch die sich verändernden Arbeitsbedingungen notwendig

werden -

die Sicherheit zu erhöhen, so dass Sie das Risiko von Ausfallzeiten oder

dem Verlust von geistigem Eigentum oder persönlichen Daten minimieren

können

Lesen Sie weiter, um zu verstehen, warum diese Fähigkeiten für die

Bewältigung der fünf größten Herausforderungen beim Management einer dezentral

arbeitenden Belegschaft so entscheidend sind.

Herausforderung Nr.1: Die Sicherheit von Endpunkten garantieren

Bei Mitarbeitern, die von zu Hause aus arbeiten, wird es noch wichtiger (und

schwieriger), die Sicherheit ihrer Endpunkte zu gewährleisten, bevor sie auf

sensible Unternehmensbereiche zugreifen.

Sobald die Endpunkte von dezentralen Standorten aus eingesetzt werden, können

Sie sich nicht mehr auf Unternehmensnetzwerke und ordnungsgemäß konfigurierte

Firewalls zu deren Schutz verlassen. Das bedeutet, dass nicht nur die

Mitarbeiter das Büro verlassen, sondern auch die Daten und das geistige

Eigentum Ihres Unternehmens.

Wie RMM’s helfen:

Mit einem RMM können Sie auf einfache Weise Virenschutzlösungen

implementieren und verwalten, Endpunkt-Betriebssysteme und -Software

automatisch patchen und Endpunkte konfigurieren, um die physische Sicherheit

zu erhöhen, zum Beispiel durch die Durchsetzung von Kennwörtern und

Sperrbildschirmen.

Durch die Standardisierung und Automatisierung der grundlegenden Sicherheit

für Ihre remote arbeitenden Angestellten, kann ein RMM die Wahrscheinlichkeit

eines Ransomware-Angriffs oder eines Datendiebstahls erheblich verringern, so

dass Sie Ihre Ressourcen auf andere Bereiche konzentrieren können.

Herausforderung Nr.2: So schnell wie möglich Software bereitstellen und

Änderungen auf Endpunkten vornehmen – wo auch immer es gerade notwendig ist

Wenn mehr und mehr Endbenutzer ins Home-Office gehen, wird es immer

schwieriger sicherzustellen, dass sie weiterhin über alle Tools verfügen, die

sie für ihre Arbeit benötigen. Die Einführung neuer Technologien für

Kommunikation und Zusammenarbeit kann ohne die richtigen Werkzeuge

zeitaufwändig und schwierig sein. Eine persönliche Installation ist nicht mehr

möglich, und Installationen durch Endbenutzer werfen Berechtigungsprobleme auf

und führen oft zu einem erheblichen Zustrom von Helpdesk-Tickets.

Wie RMM’s helfen:

Wenn Sie schon einmal versucht haben, sich bei der Einführung einer neuen

Anwendung auf die einzelnen Anwender zu verlassen, wissen Sie, wie

herausfordernd das sein kann. RMMs machen die Schulung der Anwender

überflüssig und ermöglichen der IT-Abteilung die direkte (und geräuschlose)

Einführung von Anwendungen per Fernzugriff auf einzelne Geräte, Gerätegruppen

oder eine gesamte Organisation. Benutzerdefinierte Warnmeldungen und

Software-Inventare stellen sicher, dass die IT-Abteilung über alle

fehlgeschlagenen Installationen informiert ist, so dass sie direkte Hilfe

leisten oder Installationsanweisungen anpassen können.

Für Teams, die zum ersten Mal von verschiedenen Arbeitsplätzen aus

zusammenarbeiten müssen, könnten Sie als IT-Dienstleister beispielsweise Zoom

für den Video-Chat, Slack für die Zusammenarbeit, OneDrive für die Sicherung

von Dateien und Ordnern und Bitdefender für die Sicherheit installieren und

konfigurieren – alles automatisch und zu einem für den Endbenutzer geeigneten

Zeitpunkt.

Man darf auch nicht die Tatsache vernachlässigen, dass die Mitarbeiter viel

mehr Freiheiten haben, wenn sie nicht in einem betreuten Firmennetzwerk

arbeiten. Ein RMM ermöglicht es IT-Teams, gefährliche oder kontraproduktive

Software zentral zu identifizieren, zu deinstallieren und auf eine schwarze

Liste zu setzen.

Herausforderung Nr.3: Sicheren Zugriff auf On-Premise-Infrastruktur für die

Angestellten bereitstellen

Unternehmen werden bereits über Prozesse verfügen, um den Verlust oder die

Übertragung von geistigem Eigentum bei sensiblen Informationen, außerhalb der

physischen Einrichtungen oder des Unternehmensnetzwerkes, zu minimieren. Diese

Systeme können die Arbeit aus der Ferne besonders schwierig machen. Es können

Umgehungs- oder Ausnahmeregelungen getroffen worden sein, solange nur einige

wenige, vertrauenswürdige Mitarbeiter von zu Hause aus arbeiteten. Aber eine

plötzliche Zunahme von remote-Arbeitsplätzen wird diese Verlegenheitslösungen

unzureichend machen.

Wie RMM’s helfen:

Tools für den Fernzugriff von Endbenutzern ermöglichen es Anwendern, die

direkte Kontrolle über Endpunkte von überall her zu übernehmen. IT-Teams

können den Fernzugriff für Endbenutzer einrichten, so dass Geschäftsanwender

sicher von zu Hause aus auf Arbeitsstationen oder Server zugreifen können.

Angepasste Berechtigungen und überprüfbare Protokolle stellen sicher, dass nur

Personen mit den richtigen Berechtigungen auf die ihnen zugewiesenen Endgeräte

zugreifen können und dass die IT-Abteilung überprüfen kann, wer auf welche

Geräte zugegriffen hat.

Herausforderung Nr.4: Technikern den Support der Mitarbeiter ermöglichen –

unabhängig von Ihrem Arbeitsplatz

Die Produktivität kann besonders stark beeinträchtigt werden, wenn IT-Probleme

für Mitarbeiter an entfernten Standorten auftreten. In vielen Fällen kann

technischer Support nur eingeschränkt und verzögert angeboten werden. In der

Lage zu sein, Probleme zu identifizieren bevor

sie die Arbeit der Mitarbeiter unterbrechen, ist die entscheidende Fähigkeit,

mit der Sie die hohe Produktivität eines Unternehmens garantieren

können.

Wie RMM’s helfen:

Sowohl die Fernüberwachung als auch die Fernverwaltung sind die zwei

Kernfunktionen von RMM-Software.

Solange ein Endpunkt Zugang zum Internet hat, ermöglicht Ihnen ein RMM

minutengenaue Einblicke in die Produktivität und den Gerätezustand und gibt

Ihnen einen klaren Überblick über den Status aller Ressourcen, die Sie

verwalten. Mit Hilfe von Warnmeldungen können IT-Teams proaktiv feststellen,

welche Endpunkte intakt sind, welche beobachtet werden müssen und wo dringend

Wartung erforderlich ist, so dass sie Prioritäten setzen können. Anpassbare

Alarme und Leistungsschwellen ermöglichen es IT-Managern, das Ticket-Aufkommen

zu steuern, automatisch Tickets zu erstellen und den ITSM-Prozess zu

starten.

Nachdem ein Ticket erstellt wurde, müssen Sie das Problem noch lösen. Ohne

Remote-Management-Tools können selbst grundlegende Aufgaben, die leicht zu

lösen wären, eine Herausforderung darstellen, da sich die Techniker darauf

verlassen müssen, dass die Endbenutzer ihre Anweisungen korrekt befolgen.

RMM’s ermöglichen es Ihren Technikern, direkt an den Endpunkten einzugreifen –

sei es durch Fernzugriff und Bildschirmfreigabe oder durch Fernwerkzeuge

hinter den Kulissen.

Der Fernzugriff ermöglicht es den Technikern, die direkte Kontrolle über eine

entfernte IT-Ressource zu übernehmen und Maßnahmen durchzuführen. Die

Techniker können den Endbenutzer durch die Behebung des Problems führen oder

das Problem so lösen, als säßen sie selbst am Computer. Entscheidend ist, dass

Fernzugriffstools einen unabhängigen Fernzugriff ermöglichen, so dass

Techniker Probleme dann lösen können, während die Endbenutzer ihren Computer

gerade nicht benutzen. So werden Produktivitätsverluste vermieden.

Weniger invasive Formen des Fernzugriffs, wie z.B. eine ferngesteuerte

Befehlszeile, ein Datei-Explorer, ein Task-Manager und ein Registry-Editor,

ermöglichen es den Technikern, neue Software einzuführen, Probleme zu beheben

oder Systeme zu konfigurieren, ohne die Arbeit der Mitarbeiter zu

unterbrechen. Viele Formen dieser ferngesteuerten Eingriffe können als Skripte

geschrieben und wiederholt verwendet werden, um die Effizienz zu

maximieren.

Herausforderung Nr.5: Schnellstmögliche Einsatzbereitschaft

Da sich die Situation mit COVID-19 von Tag zu Tag so signifikant entwickelt,

besteht die Möglichkeit, dass Sie sich in der schwierigen Lage wiederfinden,

dass die Arbeit im Home-Office für Ihr Unternehmen plötzlich zu einer

Notwendigkeit wird (falls dies nicht bereits geschehen ist) und Ihre Planung

sofort in die Tat umgesetzt werden muss. Wenn Sie zu diesem Zeitpunkt keine

Lösung zur Hand haben, die schnell umgesetzt werden kann, könnte es

offenkundig zu erheblichen Störungen kommen.

Wie RMM’s helfen:

Wenn Ihre Mitarbeiter noch vor Ort sind, können Sie mit Hilfe von Microsoft

Group Policy, PDQ Deploy oder ähnlicher Software einen RMM-Agenten auf alle

Ihre Geräte ausrollen.

Wenn die Mitarbeiter sich bereits an separaten Arbeitsplätzen befinden,

können Sie den Agenten über eine Mitarbeiter-Selbstbedienungs-Internetseite,

ein Intranet oder ein Filesharing Programm wie OneDrive zur Verfügung stellen.

Die Mitarbeiter können den Agenten einfach herunterladen und

installieren.

Sobald sich der Agent auf einem Gerät befindet, kann die gesamte weitere

Verwaltung dieses Geräts über das RMM abgewickelt werden.

Vorbereitung auf die Veränderung des Arbeitsumfelds mithilfe eines RMM

Die Coronavirus-Pandemie beschleunigt einen bereits deutlich erkennbaren

Trend.

Die Anzahl der komplett oder zum Teil remote arbeitenden Angestellten hat

sich in den letzten zehn Jahren beinahe verdoppelt

und es gibt keinen Grund daran zu zweifeln, dass diese Zahl in der Zukunft

weiter zunehmen wird. Globale Trends wie Massenverstädterung, Klimawandel,

technologische Innovation und Kostensenkung sowie Katastrophen aller Art

veranlassen Unternehmen, über eine dezentral arbeitende Belegschaft

nachzudenken.

Wenn dies geschieht, zwingt es Unternehmen zu erheblichen Veränderungen in den

verschiedenen Abteilungen, um den neuen Arbeitsmethoden gerecht zu werden. Die

Managementstile ändern sich, die Personalrichtlinien werden aktualisiert, und

es müssen Entscheidungen über die Betriebseinrichtungen getroffen werden. Es

ist jedoch Aufgabe der IT-Fachkräfte, eine Infrastruktur aufzubauen, die es

den Mitarbeitern an dezentralen Standorten ermöglicht, nahtlos von zu Hause

aus zu arbeiten, ohne ihre Produktivität zu beeinträchtigen. Dies im laufenden

Betrieb zu realisieren oder sich plötzlich mit der Umstellung aller

Arbeitsplätze auf einmal zu befassen, sind beides sehr große Aufgaben.

Das richtige RMM kann diese herausfordernden Veränderungen möglich machen und

Ihnen helfen, in einer Zeit, in der remote-Arbeitsplätze schnell zur neuen

Normalität werden, selbstbewusst den notwendigen Wandel in Angriff zu

nehmen.

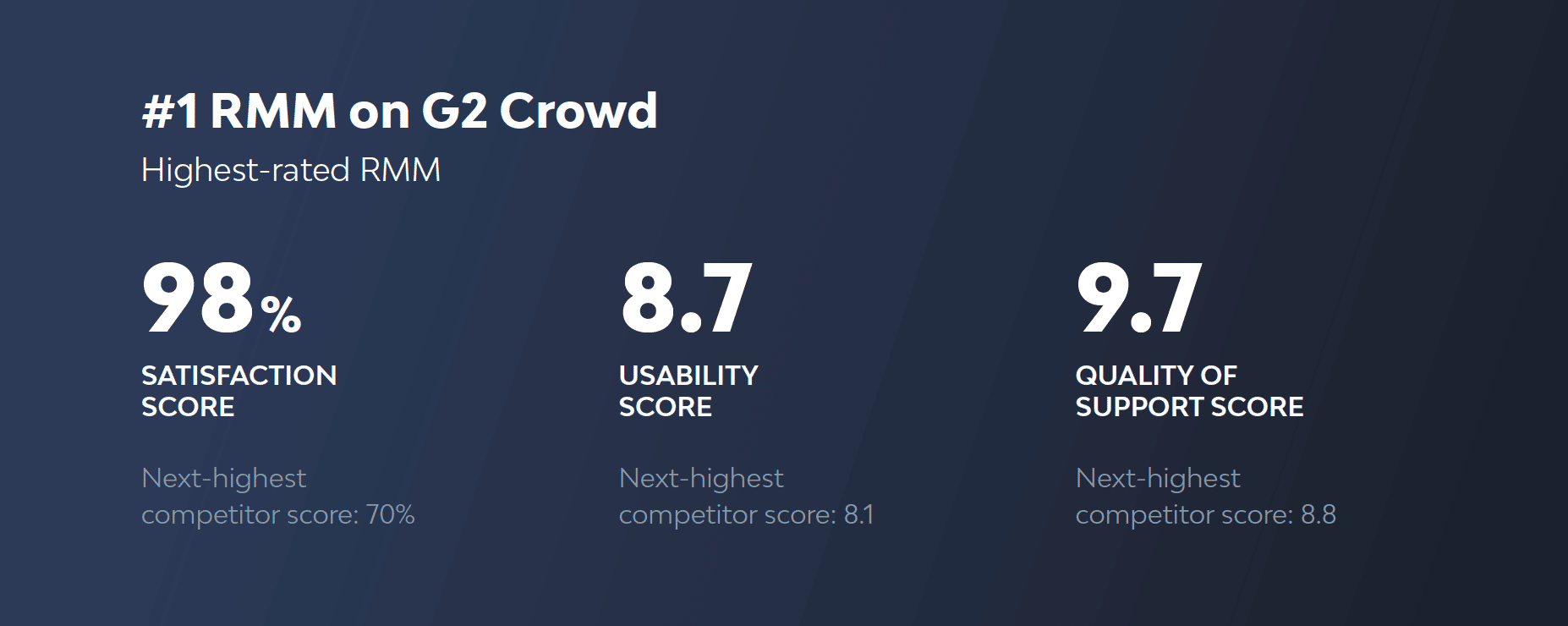

Warum IT-Profis auf NinjaOne vertrauen

Ratings auf

G2 Crowd

NinjaOne wurde zu einem einzigen Zweck entwickelt: um den komplexen

Arbeitstag von MSP’s, Systemhäusern und IT-Experten zu vereinfachen. Wir wollen

Benutzern eine moderne, intuitivere RMM-Plattform bieten, damit MSP‘s und

IT-Experten ihre Geräte in allen Umgebungen und an jedem Ort der Welt problemlos

verwalten und Ihren Kunden einen unschlagbaren Support anbieten können.

Heute noch kostenlos Testen.