Wenn Sie sich für eine Zusammenarbeit mit einem anderen Unternehmen entscheiden, müssen Sie im Interesse Ihres Rufs und Ihrer Sicherheit jedes Unternehmen sorgfältig prüfen, bevor Sie eine endgültige Entscheidung treffen. Die Wahl eines Anbieters, mit dem man Geschäfte machen möchte, hängt davon ab, ob dieser Anbieter bei einer Risikobewertung gut abschneidet. Dies ist der Fall, wenn der Anbieter robuste Sicherheitsmaßnahmen durchführt, die Einhaltung lokaler Vorschriften gewährleistet und wirksame Richtlinien und Verfahren einführt, um einen reibungslosen täglichen Betrieb zu gewährleisten. Wenn ein Anbieter all diese Eigenschaften aufweist und bei der Risikobewertung des Anbieters gut abschneidet, ist es wahrscheinlicher, dass die Sicherheit und der Betrieb Ihres Unternehmens vor Angriffen oder Katastrophen geschützt sind. Verfügt der Anbieter nicht über diese Eigenschaften, kann die Zusammenarbeit mit ihm schnell zu einem Problem für Ihr Unternehmen werden. Daher ist es wichtig, jeden potenziellen Anbieter genau zu bewerten, bevor Sie eine Vereinbarung treffen.

Was ist eine Risikobewertung für Lieferanten (VRA)?

Bei der Risikobewertung von Anbietern berücksichtigen Unternehmen sorgfältig Sicherheitspraktiken, Datenschutzrichtlinien, Supportverfügbarkeit und andere Faktoren, bevor sie sich für einen bestimmten Anbieter entscheiden. Dann setzt eine Organisation Prioritäten und bestimmt, welche Faktoren für sie am wichtigsten sind. So steht beispielsweise die Datensicherheit aufgrund des Risikos und der Folgen einer undichten Stelle oft an erster Stelle. Wenn Sie Ihre Daten einer anderen Person anvertrauen, sollten Sie darauf vertrauen können, dass diese ordnungsgemäß mit den Daten umgeht und die erforderlichen Maßnahmen zur Risikominderung ergreift. Sobald ein Unternehmen weiß, welche Werte für einen Anbieter am wichtigsten sind, kann es die in Frage kommenden Anbieter bewerten, um eine endgültige Entscheidung zu treffen. Mit Hilfe von Anbieterbewertungslösungen können Unternehmen die Bewertungen von Anbietern, mit denen sie eine Zusammenarbeit in Betracht ziehen, vergleichen, um festzustellen, wie sie im Vergleich zueinander abschneiden.

Warum ist die Risikobewertung von Anbietern wichtig?

Es mag zwar verlockend sein, sich für den Anbieter zu entscheiden, der die niedrigsten Kosten oder die meisten Produkte oder Dienstleistungen anbietet, aber es ist wichtig, alle potenziellen Anbieter einer Risikobewertung zu unterziehen und denjenigen auszuwählen, der Ihren Prioritäten am besten gerecht wird. Da die Anbieter, mit denen Sie zusammenarbeiten, Zugang zu Kundendaten haben, sind Datenschutz und Sicherheit äußerst wichtige Prioritäten und Werte, die Sie teilen sollten. Die Bereitstellung von IT-Dienstleistungen und -Support setzt voraus, dass Ihre Kunden Ihnen vertrauen, und Ihre Beziehung zu ihnen ist für Ihren anhaltenden Erfolg sehr wichtig. Wenn Sie einen Anbieter in Erwägung ziehen und Ihre Risikobewertung darauf schließen lässt, dass er kritische Risiken nicht angemessen berücksichtigt und schützt, sollten Sie keine Geschäftsbeziehung mit diesem Anbieter eingehen. Alle Vorfälle oder Katastrophen, die durch ihre Unachtsamkeit oder Vernachlässigung verursacht werden, werden auf Sie und Ihre Kunden zurückfallen. Dies könnte Ihrem Ruf schaden und die normalen Geschäftsabläufe stören, vor allem, wenn der betreffende Lieferant für Ihr Tagesgeschäft wichtig ist.

Verschiedene Arten von Risiken im Zusammenhang mit Lieferanten

Für eine effektive Priorisierung und Risikobewertung ist es sinnvoll, die verschiedenen Arten von herstellerbezogenen Risiken, die sich auf Ihr Unternehmen auswirken könnten, aufzuschlüsseln.

- Operative Risiken: Achten Sie auf die Geschäftsstruktur potenzieller Anbieter und darauf, ob ihre Teams gut miteinander kommunizieren. Wichtig sind auch funktionale und effiziente Prozesse. Das Fehlen dieser Merkmale deutet darauf hin, dass der Anbieter kein besonders starkes oder gesundes Unternehmen ist, was ihn im Laufe der Zeit einem größeren Risiko von Zwischenfällen oder Katastrophen aussetzt. Für Ihr Unternehmen bedeutet dies, dass einige Anbieter Risiken mit sich bringen, die Ihren täglichen Betrieb stören könnten.

- Reputationsrisiken: Jedes Mal, wenn Sie eng mit einem externen Anbieter zusammenarbeiten, können sich dessen Entscheidungen und Handlungen auf Ihr Unternehmen auswirken. Schlechte Sicherheitspraktiken, die beim Anbieter zu Zwischenfällen oder Katastrophen führen, sind vielleicht nicht Ihre Schuld, aber Ihr Ruf bei den Kunden ist gefährdet.

- Compliance-Risiken: Wenn Sie mit einem Anbieter zusammenarbeiten, werden Sie wahrscheinlich Kundendaten austauschen. Angesichts der zunehmenden Verschärfung der Datenschutzvorschriften, insbesondere in Europa und den USA, müssen Sie auf die Einhaltung der Vorschriften achten, um hohe Geldstrafen zu vermeiden. Die gemeinsame Nutzung von Daten mit Anbietern bedeutet jedoch auch, dass Sie deren Datensicherheitsverfahren kennen müssen, um sicherzustellen, dass alle Ihre Kundendaten sicher und vertraulich behandelt werden.

- Risiken für die Cybersicherheit: Aufgrund der Informationspipelines zwischen Ihnen und Ihren Anbietern besteht ein erhöhtes Risiko von Cybersicherheitsproblemen. Mehr Zugangspunkte oder Personen, die auf Ihre Datenbanken, Server oder Ihr Netzwerk zugreifen, bedeuten mehr Schwachstellen und potenzielle Angriffsvektoren. Prüfen Sie also bei der Bewertung Ihrer Anbieter, ob sie die Best Practices für Anmeldedaten und Datenzugriffsberechtigungen einhalten.

- Finanzielle Risiken: Bei der Zusammenarbeit mit einem Lieferanten können verschiedene Szenarien auftreten, die für Ihr Unternehmen zu Geldverlusten führen können. Ob ein unzufriedener Kunde klagt, der Anbieter gegen Compliance-Gesetze verstößt oder der Rufschaden das Geschäft bremst – diese Risiken können zu finanziellen Problemen führen.

Schritte eines Risikobewertungsprozesses für Lieferanten

Wenn Sie mit der Suche nach Anbietern beginnen, ist es hilfreich, ein vorher festgelegtes Verfahren zur Risikobewertung zu haben. Hier sind einige wichtige Schritte:

- Beginnen Sie Ihren Risikobewertungsprozess mit der Identifizierung und Klassifizierung potenzieller Risikostufen. Ein Unternehmen, das Computer und andere Hardware zur Verfügung stellt, ist beispielsweise ein viel geringeres Risiko als ein Unternehmen, das Ihre Cloud-Backups oder Ihre Website hostet.

- Sammeln Sie Informationen und Unterlagen des Anbieters, damit Sie dessen interne Richtlinien und Verfahren verstehen. Dies ist besonders wichtig, wenn der Anbieter mit Ihren vertraulichen Informationen oder Kundendaten zu tun haben wird.

- Bewerten Sie die Risiken von Anbietern anhand von vordefinierten Kriterien. Sie sollten Ihre Werte und Prioritäten kennen, bevor Sie mit der Suche nach Anbietern beginnen. Vermeiden Sie Ausnahmen von diesen Kriterien.

- Vergeben Sie Risikobewertungen auf der Grundlage der Risikotypen, der Funktion, die der Lieferant erfüllen soll, und Ihrer Kriterien. Sobald Sie alle Optionen bewertet haben, schließen Sie die Anbieter aus, die Ihre Kriterien nicht erfüllen, und ziehen die Anbieter, die genügend Punkte erhalten haben, für die weitere Bewertung in Betracht.

Checkliste für das Risikomanagement bei Lieferanten

Achten Sie bei Ihrer weiteren Bewertung auf die Datenschutzmaßnahmen und die Einhaltung der Vorschriften. Überprüfen Sie die Verfahren zur Datenspeicherung sowie die Vorfälle und die Wiederherstellungsbilanz des Unternehmens. Beurteilen Sie schließlich die Pläne des Anbieters zur Aufrechterhaltung des Geschäftsbetriebs und seine finanzielle Stabilität, um sicherzustellen, dass Sie eine lange und vorteilhafte Partnerschaft haben. Sobald Sie sich für einen Anbieter entschieden haben, sollten Sie ihn weiter beobachten und bewerten. Das Risikomanagement hört nicht auf, sobald der Anbieter die Zusammenarbeit mit Ihrem Unternehmen aufnimmt, sondern setzt sich während der gesamten Dauer der Zusammenarbeit fort. Laufendes Risikomanagement umfasst:

- Richtlinien und Verfahren: Die Einführung von Richtlinien und Verfahren für das Risikomanagement von Anbietern, die routinemäßig durchgesetzt werden, ist wichtig für eine kontinuierliche Risikobegrenzung und eine geringere Wahrscheinlichkeit von Katastrophen oder Sicherheitsvorfällen.

- Überwachung: Durch die regelmäßige Überwachung der Leistung Ihrer Lieferanten können Sie sicherstellen, dass Ihre Lieferanten weiterhin die Richtlinien und Verfahren einhalten, insbesondere wenn es um sensible Informationen und integrale Geschäftsabläufe geht.

- Schutz von Informationen: Die Einführung von Beschränkungen des geistigen Eigentums von Anbietern und von Schutzmaßnahmen für geistiges Eigentum kann dazu beitragen, das Unternehmen vor Cyberangriffen und Verstößen gegen die Vorschriften zu schützen.

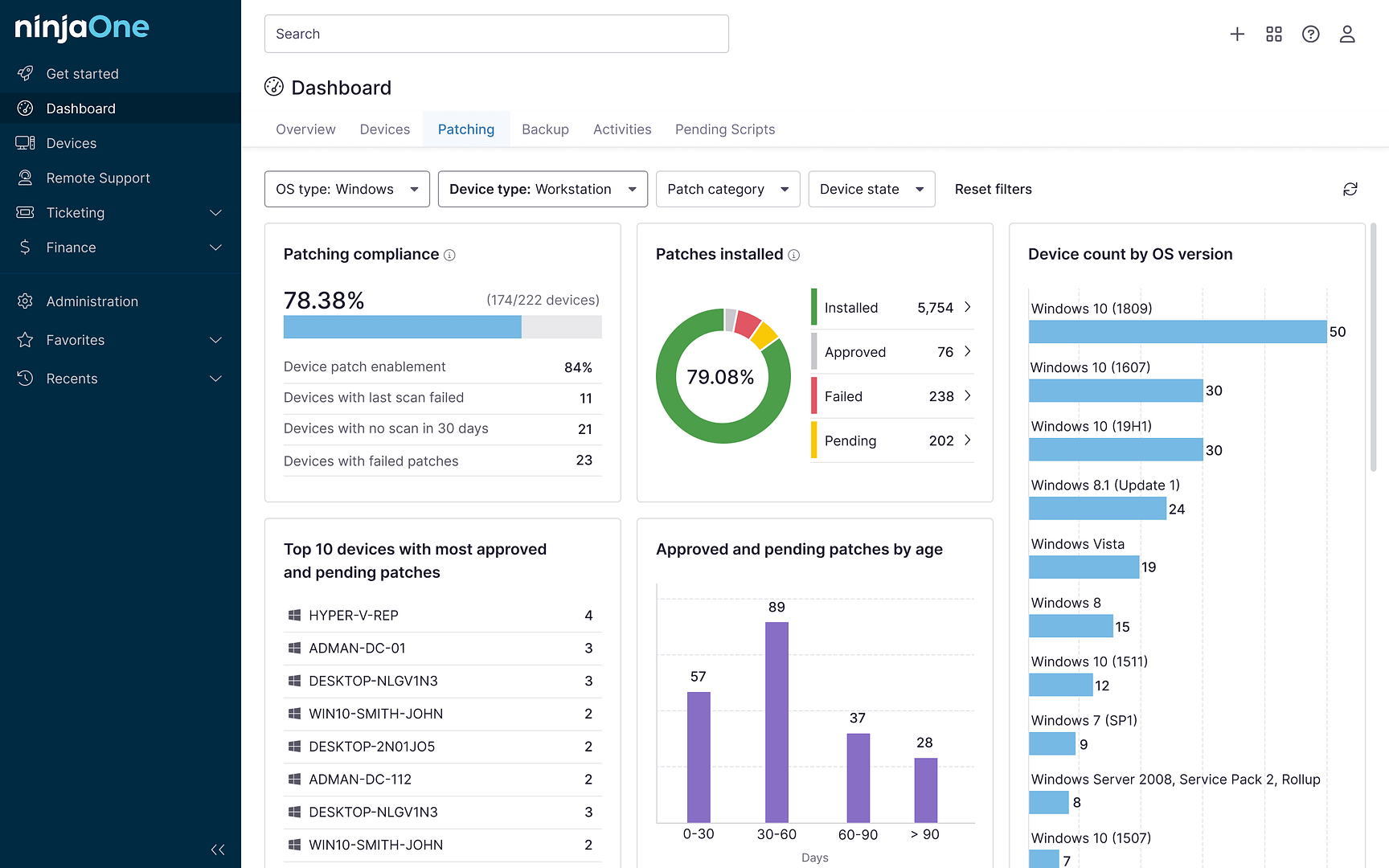

Bewertung von Anbietern und Fernverwaltung

Indem Sie die in der Checkliste für das Risikomanagement von Anbietern beschriebenen Schritte befolgen und die Risiken jedes potenziellen Anbieters sorgfältig abwägen, können Sie das Risiko eines Sicherheitsvorfalls oder der Bezahlung von Verstößen gegen die Vorschriften minimieren. Ein effektives Lieferantenrisikomanagement hilft Ihnen auch, proaktiv Ihre Sicherheit, Ihren Ruf und Ihre Notfallwiederherstellung zu schützen. Für MSPs und IT-Fachleute besteht eine effektive Methode zur Verwaltung von Anbietern darin, festzustellen, wie sich deren Angebote in Ihre Fernüberwachungs- und -verwaltungslösung (RMM)integrieren lassen. RMM ermöglicht u. a. eine genaue Anlagenverwaltung, eine automatisierte Netzwerk- und Geräteüberwachung, eine effiziente Softwareverteilung und -aktualisierung sowie Fernsupport. Einige RMM-Lösungen verfügen über spezielle Lösungen für das Anbietermanagement, während andere es Ihnen ermöglichen, über ihre Plattformen einen Plan für das Anbietermanagement zu erstellen und bereitzustellen. Das Wichtigste bei der Verwaltung von Anbietern ist jedoch, dass Sie sicherstellen können, dass deren Pläne für Sicherheit, Compliance, Geschäftskontinuität und Notfallwiederherstellung mit Ihren eigenen kompatibel sind. Um die besten Beziehungen zu Ihren Anbietern zu pflegen und die größtmögliche Sicherheit für Ihr Unternehmen zu gewährleisten, müssen Sie ähnliche Ansätze und Lösungen für Risiken haben. Ohne diese Kompatibilität kann Ihr Anbieter schnell zu einer Belastung werden.