KB5087065: Overzicht met gebruikerssentiment en feedback

Laatst geüpdatet 13 mei 2026

Waarschijnlijkheid van succesvolle installatie en blijvende werking van de machine

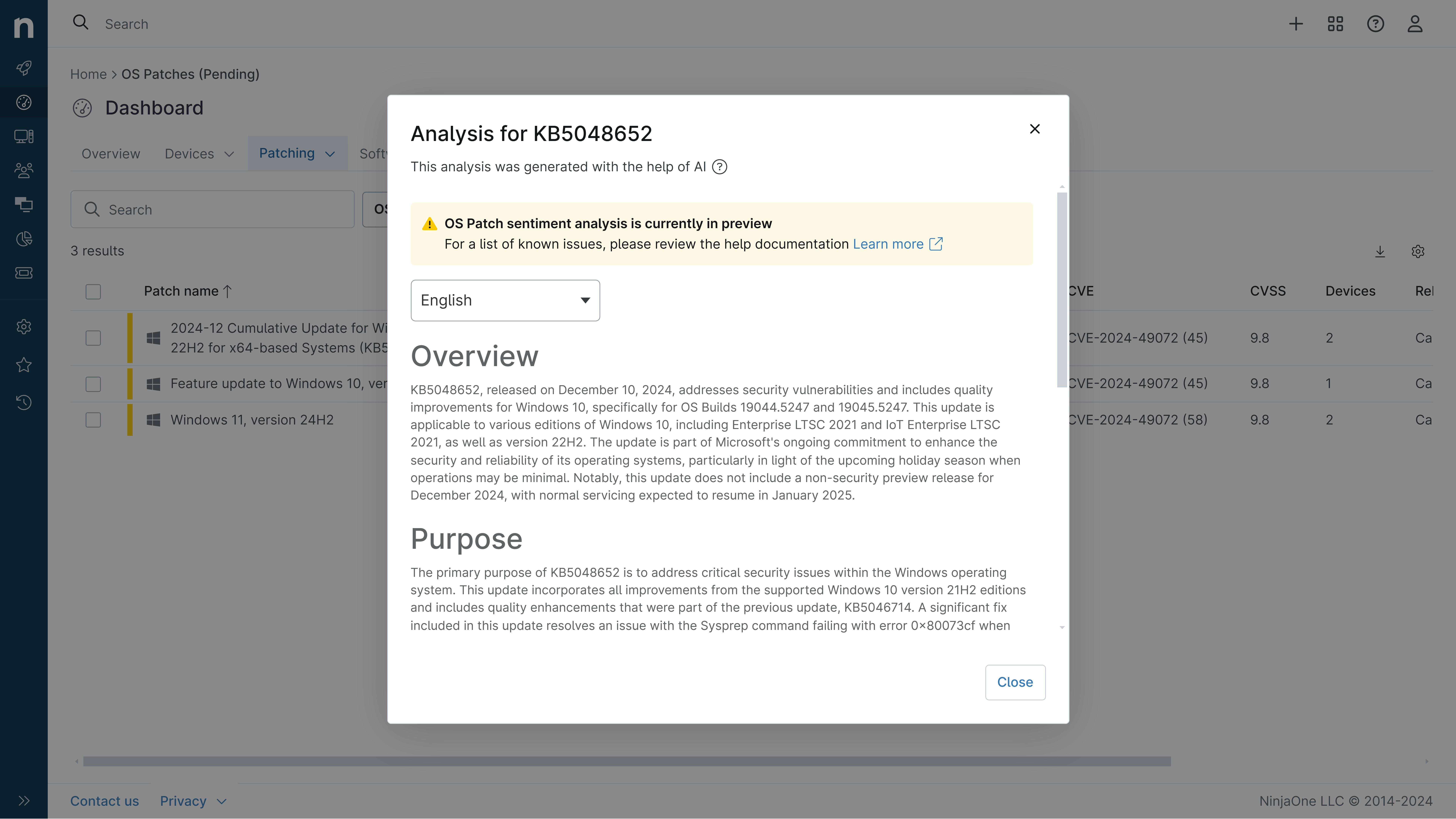

Overzicht

KB5087065 is een cumulatieve beveiligingsupdate voor .NET Framework 4.8, uitgebracht op 12 mei 2026, gericht op Windows 10 versie 1607 en Windows Server 2016-systemen. Deze update levert kritieke beveiligingspatches die misbruik van bevoegdheden binnen de .NET Framework-runtimeomgeving aanpakken. De patch wordt gedistribueerd via standaard Microsoft-updatekanalen, waaronder Windows Update, Windows Update for Business, Microsoft Update Catalog en Windows Server Update Services (WSUS), waardoor een brede toegankelijkheid voor bedrijfs- en consumentenimplementaties wordt gegarandeerd.

De update richt zich uitsluitend op het verbeteren van de beveiliging, zonder dat er extra kwaliteits- of betrouwbaarheidsverbeteringen in deze releasecyclus zijn opgenomen. Microsoft heeft bevestigd dat er op het moment van uitgave geen bekende problemen met deze patch verband houden, wat wijst op een eenvoudig implementatietraject voor getroffen systemen. De update vereist dat .NET Framework 4.8 vooraf is geïnstalleerd en vereist een herstart van het systeem na de installatie, waarbij Microsoft aanbeveelt dat gebruikers alle op .NET Framework gebaseerde applicaties sluiten voordat ze de patch toepassen.

Doel

Deze cumulatieve update verhelpt twee verschillende beveiligingslekken met betrekking tot misbruik van bevoegdheden binnen .NET Framework 4.8. De eerste kwetsbaarheid, geïdentificeerd als CVE-2026-32177, vertegenwoordigt een potentiële beveiligingszwakte waardoor aanvallers hun rechten op getroffen systemen kunnen escaleren. De tweede kwetsbaarheid, CVE-2026-35433, pakt op soortgelijke wijze de risico's van escalatie van bevoegdheden binnen het raamwerk aan. Door deze update toe te passen, ontvangen systemen met Windows 10 versie 1607 en Windows Server 2016 cruciale beveiligingsverbeteringen die deze aanvalsvectoren beperken. De patch maakt deel uit van reguliere onderhoudsroutines en wordt aanbevolen voor alle gebruikers om een veilige computeromgeving te behouden. De installatie is eenvoudig via de standaard Windows Update-mechanismen, waarbij automatische implementatie voor de meeste gebruikers beschikbaar is.

Algemene Stemming

Het sentiment rond deze update is overweldigend positief vanwege het gerichte beveiligingskarakter en de afwezigheid van gerapporteerde complicaties. Op beveiliging gerichte patches die kwetsbaarheden met betrekking tot misbruik van bevoegdheden aanpakken, worden over het algemeen gunstig beoordeeld door de IT-gemeenschap, omdat ze het aanvalsoppervlak direct verkleinen zonder functionele veranderingen te introduceren die systemen zouden kunnen destabiliseren. Het feit dat Microsoft expliciet aangeeft dat er geen bekende problemen zijn, geeft extra vertrouwen in de implementatie. Sommige organisaties kunnen echter voorzichtig zijn met betrekking tot updates van oudere systemen zoals Windows 10 versie 1607 en Windows Server 2016, die de einde-ondersteuningsfase naderen. De vereiste dat het systeem opnieuw moet worden opgestart en de noodzaak om .NET Framework-applicaties vooraf te sluiten zijn standaardpraktijken die geen reden tot bezorgdheid hoeven te zijn. Over het geheel genomen vertegenwoordigt deze patch een beveiligingsverbetering met een laag risico, duidelijke voordelen en een minimaal neerwaarts risico, waardoor deze geschikt is voor snelle implementatie in de getroffen infrastructuur.

Bekende Problemen

- Geen bekende problemen gerapporteerd door Microsoft op het moment van uitgave

- De standaardvereiste voor opnieuw opstarten is van toepassing wanneer de getroffen .NET Framework-bestanden in gebruik zijn

- Gebruikers moeten .NET Framework 4.8 vooraf geïnstalleerd hebben als vereiste

Disclaimer: We nemen maatregelen om ervoor te zorgen dat AI-gegenereerde inhoud van de hoogst mogelijke kwaliteit is, maar we kunnen de nauwkeurigheid ervan niet garanderen en raden gebruikers aan hun eigen onafhankelijke onderzoek te doen. Gegenereerd op 2026-05-13 07:17 PM