Cybersecurity is inmiddels een van de meest veelbesproken onderwerpen binnen zowel de informatietechnologie als in de bedrijfswereld, maar voor de gemiddelde bedrijfseigenaar of afdelingsmanager kan het een nogal overweldigende zaak zijn. Cybersecurity is nu eenmaal een complexe aangelegenheid, en zelfs inzicht in een handvol geavanceerde beveiligingsprotocollen of een set conformiteitsnormen kan al een hele uitdaging zijn.

Gelukkig is cybersecurity een meerlaags raamwerk en kunnen we het beschermen van een organisatie voor een belangrijk deel al begrijpen door naar een van de lagen aan het oppervlak te kijken: systeemhardening. Systeemhardening legt het fundament voor een veilige IT-infrastructuur — vergelijkbaar met een ‘grote schoonmaak’ voorafgaan aan de introductie van meer geavanceerde tools en protocollen die samen een volledige beveiligingsstrategie vormen.

Waarom is systeemhardening belangrijk?

Systeemhardening verwijst naar de tools, methoden en best practices die worden ingezet ter verkleining van het aanvalsoppervlak in technologie-infrastructuur, inclusief software, datasystemen en hardware. Het doel van systeemhardening is om het totale ‘bedreigingsprofiel’ ofwel de kwetsbare delen van het systeem te verkleinen. Systeemhardening betreft een methodische aanpak van auditering, identificatie en herstel van mogelijke zwakke plekken in de beveiliging waar dan ook binnen een organisatie, vaak met nadruk op hett aanpassen van verschillende standaardinstellingen en -configuraties om deze veiliger te maken.

Bij systeemhardening is het doel om zoveel mogelijk beveiligingsrisico’s te elimineren. Als het aanvalsoppervlak tot een minimum wordt beperkt, hebben partijen met slechte bedoelingen minder toegangsmogelijkheden of potentiële houvasten om een cyberaanval in te kunnen zetten.

Het aanvalsoppervlak is gedefinieerd als een combinatie van alle mogelijke fouten en achterdeurtjes in technologie die benut zouden kunnen worden. Deze zwakke plekken omvatten doorgaans:

- Standaardwachtwoorden of -aanmeldingsgegevens die in toegankelijke bestanden zijn opgeslagen

- Ongepatchte software en firmware

- Ongecodeerde data

- Slecht geconfigureerde infrastructuurapparaten

- Het achterwege blijven van het correct instellen van gebruikersmachtigingen

- Onjuiste installatie van cybersecuritytools

Wat zijn de voordelen van systeemhardening?

Systeemhardening is een essentiële functie voor zowel beveiliging als conformiteit, en vormt een cruciaal onderdeel van een informatiebeveiligingsstrategie in bredere zin. Het duidelijkste voordeel van systeemhardening is het verminderde risico van cyberaanvallen en bijbehorende downtime en boetes van regulerende instanties.

Vanuit een beveiligingsoogpunt is systeemhardening een belangrijke prioriteit voor/in combinatie met de implementatie van beveiligingsoplossingen zoals EDR-tools. Gebruik van dergelijke oplossingen op slecht geconfigureerde systemen is immers alsof men een huis voorziet van tralies voor de ramen en beveiligingscamera’s, maar vervolgens de achterdeur open laat staan. Hoe geavanceerd de beveiligingstools ook zijn, een onverhard systeem zal waarschijnlijk nog steeds zwakke plekken hebben die het mogelijk maken deze maatregelen te omzeilen.

Systeemhardening moet gedurende de hele IT-levenscyclus in overweging worden genomen, vanaf de oorspronkelijke installatie, via configuratie en onderhoud tot aan de voltooiing van de gebruikscyclus. Systeemhardening wordt ook geëist door alle vooraanstaande conformiteitsraamwerken, zoals PCI, DSS en HIPAA.

5 typen systeemhardening

Hoewel de definitie van systeemhardening voor de hele IT-infrastrcuuur van een organisatie van toepassing is, zijn er voor verschillende subsets van het concept verschillende benaderingen en tools nodig.

1) Netwerkhardening

Netwerkapparaten worden verhard ter bestrijding van niet-geautoriseerde toegang tot de infrastructuur van een netwerk. Bij dit type hardening worden zwakke plekken in apparaatbeheer en -configuraties opgespoord en gecorrigeerd om te voorkomen dat deze worden benut door partijen met kwade bedoelingen die toegang tot het netwerk willen krijgen. Steeds vaker benutten hackers zwakke plekken in netwerkapparaatconfiguraties en routeringsprotocollen om een doorlopende aanwezigheid binnen een netwerk tot stand te brengen, in plaats van specifieke endpoints aan te vallen.

2) Serverhardening

Het serverhardeningsproces draait om het beveiligen van de data, poorten, componenten, functies en machtigingen van een server. Deze protocollen worden systeembreed op de hardware-, firmware- en softwarelagen uitgevoerd.

3) Applicatie hardening

Bij applicatie hardening gaat het om software die op het netwerk is geïnstalleerd. Een belangrijk aspect van applicatiehardening — soms ook wel softwarehardening genoemd — betreft het uitvoeren van patches en updates gericht op zwakke plekken. Patchbeheer via automatisering vormt vaak een belangrijke tool bij deze aanpak.

Applicatie hardening omvat ook het bijwerken of herschrijven van toepassingscode voor verdere verbetering van de beveiliging ervan, of de implementatie van aanvullende op software gebaseerde beveiligingsoplossingen.

4) Databasehardening

Databasehardening draait om het terugdringen van zwakke plekken in digitale databases en databasebmanagementsystemen (DBMS). Het doel is hardening van data-archieven en van de software die wordt gebruikt voor interactie met die data.

5) Hardening van besturingssystemen

Bij hardening van besturingssystemen gaat het om het beveiligen van een algemeen doel van cyberaanvallen: het besturingssysteem van een server. Zoals ook bij andere typen software geldt, gaat het bij hardening van een besturingssysteem in het algemeen om patchbeheer waarbij updates, patches en servicepacks automatisch gemonitord en geïnstalleerd kunnen worden.

→ Downloaden: Checklist Endpoint Hardening

Wat zijn best practices voor systeemhardening?

Begin met het uitstippelen van uw aanpak van systeemhardening. Hardening van een volledig netwerk kan een nogal imponerende taak lijken, en daarom is het ontwikkelen van een strategie op basis van progressieve wijzigingen meestal de beste manier om het proces te beheren. Ken prioriteiten toe aan de risico’s die binnen uw technologisch ecosysteem zijn geïdentificeerd en pas een incrementele aanpak toe om de defecten in een logische volgorde onder handen te nemen.

Pak het uitvoeren van patches en updates direct aan. Een geautomatiseerde en alomvattende patchbeheertool is van cruciaal belang voor systeemhardening. Deze stap kan doorgaans heel snel worden uitgevoerd en levert een grote bijdrage aan het afsluiten van potentiële toegangspunten.

Best practices voor netwerkhardening

- Ervoor zorgen dat uw firewall juist is geconfigureerd en dat alle regels regelmatig geauditeerd en waar nodig bijgewerkt worden.

- Externe-toegangspunten en gebruikers via externe toegang beveiligen

- Eventuele onnodige netwerkpoorten blokkeren

- Ongebruikte of overbodige protocollen en services uitschakelen en verwijderen

- Netwerkverkeer coderen

- Gratis resource: PowerShell-script voor het uitvoeren van externe poortscans van CyberDrain

Best practices voor serverhardening

- Alle servers moeten in een beveiligd datacenter worden ondergebracht

- Servers verharden voordat deze met het internet of externe netwerken worden verbonden

- Installatie van onnodige software op een server vermijden

- Servers compartimenteren vanuit een beveiligingsperspectief

- Het principe van minste privilege toepassen bij het instellen van superuser- en beheerdersrollen

- Gratis resource: Checklist voor hardening van Windows Server van Netwrix

Best practices voor applicatie hardening

- Onnodige componenten of functies verwijderen

- Toegang tot toepassingen beperken op basis van gebruikersrollen en context

- Standaardwachtwoorden verwijderen of opnieuw instellen

- Software-integraties auditeren en onnodige integraties of privileges verwijderen

- Gratis resource: Gids over hardening van Microsoft Office 365 van het Australische ‘Cyber Security Centre’

Best practices voor databasehardening

- Toegangsbeheer en machtigingen gebruiken om te beperken wat gebruikers in een database kunnen doen

- Ongebruikte accounts verwijderen

- Node-controle voor gebruikersverificatie inschakelen

- Data tijdens overdracht en in rust coderen

- Beveiligde wachtwoorden afdwingen

Best practices voor hardening van besturingssystemen

- Een patchmanagementtool gebruiken om updates en patches van besturingssystemen automatisch toe te passen

- Onnodige stuurprogramma’s, software en services verwijderen

- Lokale opslag coderen

- Register- en andere systeemmachtigingen beperken

- Significante activiteiten, fouten en waarschuwingen vastleggen

- Gratis resource: Beheer van BitLocker-schijfcodering via externe toegang

- Gratis resource: Cheat Sheet voor Windows-logs

Naast het bovenstaande moet bovendien worden benadrukt dat het opsporen en verwijderen van onnodige accounts en privileges binnen heel uw IT-infrastructuur cruciaal is voor effectieve systeemhardening.

En in geval van twijfel: CIS. Alle vooraanstaande conformiteitsraamwerken, inclusief PCI-DSS en HIPAA, verwijzen naar CIS Benchmarks als best practice. Als uw organisatie conform een of meer raamwerken moet blijven, is inachtneming van CIS Benchmarks een mogelijk hulpmiddel. Leer meer over CIS Benchmarks en CIS Controls.

Voorbeeld van een checklist voor systeemhardening

Netwerkhardening

- Firewallconfiguratie

- Regelmatige netwerkauditering

- Gebruikers beperken en toegangspunten beveiligen

- Ongebruikte netwerkpoorten blokkeren

- Netwerkverkeer coderen

- Geen anonieme toegang toestaan

Serverhardening

- Beheerstoegang en -rechten evalueren en toewijzen (minste privilege)

- Servers ondergebracht in beveiligd datacenter

- Het in gang zetten van uitschakeling zonder verificatie niet toestaan

- Onnodige software verwijderen

Applicatie hardening

- Toepassingstoegangsbeheer instellen

- Patchbeheer automatiseren

- Standaardwachtwoorden verwijderen

- Best practices voor hygiëne van wachtwoorden implementeren

- Beleid voor accountvergrendeling configureren

Databasehardening

- Beheerdersbeperkingen bij toegang implementeren

- Data tijdens overdracht en in rust coderen

- Nodeherstel inschakelen

- Ongebruikte accounts verwijderen

Hardening van besturingssystemen

- Noodzakelijke updates en patches automatisch toepassen

- Onnodige bestanden, bibliotheken, stuurprogramma’s en functionaliteit verwijderen

- Alle activiteiten, fouten en waarschuwingen vastleggen

- Gebruikersmachtigingen en groepsbeleid instellen

- Bestandssysteem- en registermachtigingen configureren

Hoe kan NinjaOne helpen?

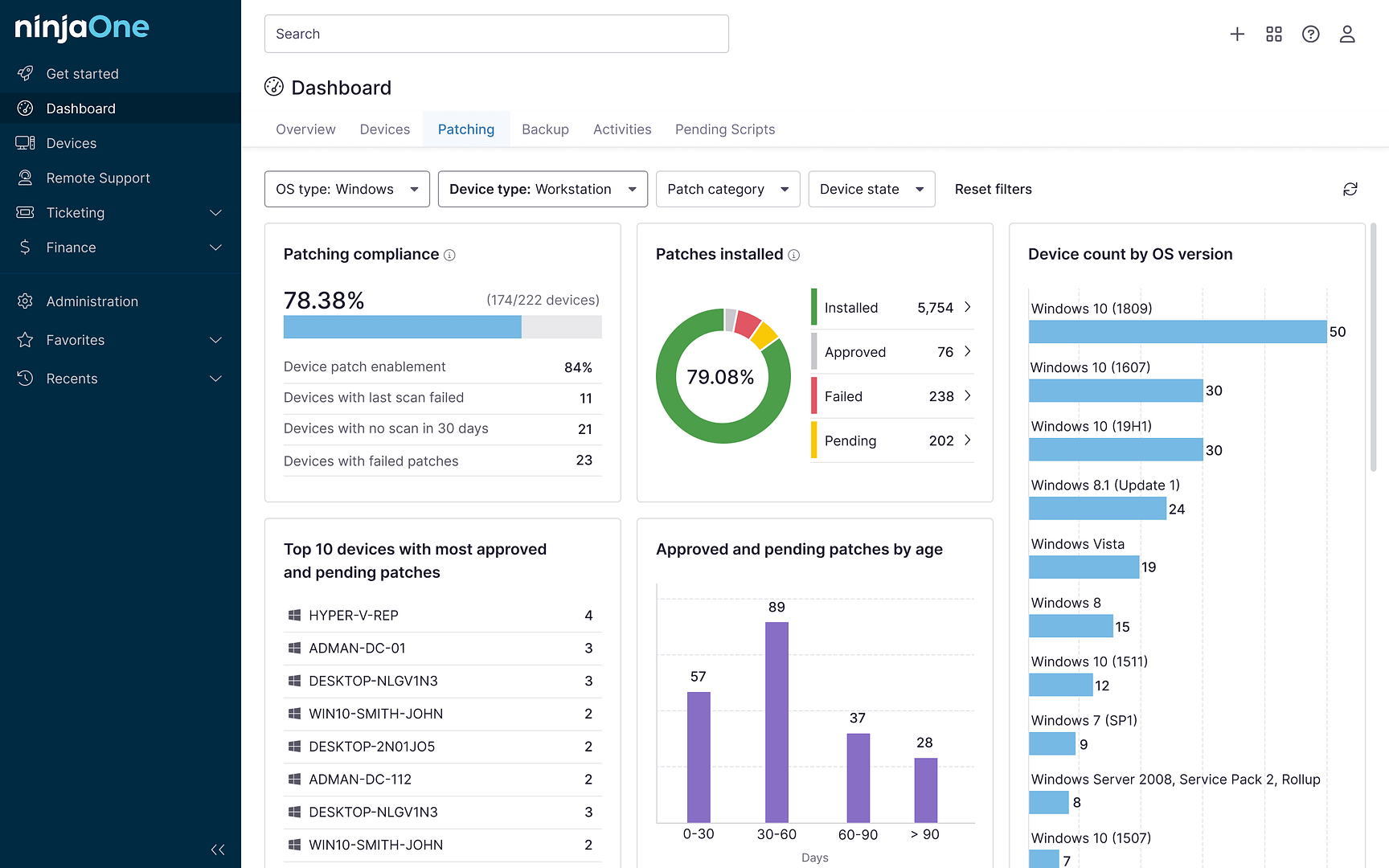

NinjaOne is een krachtig, gebruikersvriendelijk platform voor remote monitoring en management, dat één centraal overzicht biedt van alle endpoints binnen een organisatie en alle hulpmiddelen die IT-teams nodig hebben om levering te kunnen verbeteren. Ons platform vereenvoudigt en automatiseert het dagelijks werk van managed service providers en IT-professionals, zodat die op complexe, meerwaarde biedende services, op de relatie met eindgebruikers en op strategische projecten kunnen focussen.

- Van maand tot maand: geen langetermijncontracten

- Flexibele prijsstelling gebaseerd op het aantal apparaten

- Gratis onbeperkte onboarding

- Gratis onbeperkte training

- De nummer 1 op het gebied van ondersteuning