Wereldwijde cyberaanvallen zijn in 2022 met 38% toegenomen (Bron). Omdat aanvallen niet alleen steeds vaker voorkomen, maar ook steeds moeilijker te detecteren zijn, is 65% van de organisaties van plan hun uitgaven voor cyberbeveiliging in 2023 te verhogen (Bron). Toch zullen hackers hun skills blijven verfijnen en kwetsbaarheden uitbuiten. Succesvolle ransomware-aanvallen zullen daarom blijven plaatsvinden.

Diefstal en verkoop van persoonlijk identificeerbare informatie (PII) en andere waardevolle informatie op het dark web komen nou eenmaal voor. Investeringen in extra beveiligingslagen en -technologieën zoals MFA, antivirus, endpoint detection and response (EDR), mobile device management (MDM), mobile threat defense (MTD) en andere technologieën kunnen de kans op succesvolle cyberaanvallen verkleinen. Het belang van fundamentele beveiliging van eindpunten kan niet worden onderschat. Zie het als het verbouwen van een charmante fixer-upper zonder de eerste tekenen van een zinkende fundering aan te pakken. Geen verstandige zet. Vandaar de noodzaak van bouwvergunningen en een waslijst van inspecties en goedkeuringen tijdens de bouw. Net zoals een huis een stevig fundament nodig heeft, begint een sterke beveiligingshouding ook met een sterke basis. Dat is waar endpoint security fundamentals om de hoek komen kijken.

Deze blog, de eerste in een meerdelige serie, belicht de belangrijkste stappen die u kunt nemen om de beveiliging van endpoints voor uw organisatie te verbeteren, zonder grote investeringen in aanvullende tools. Latere blogs leggen uit hoe NinjaOne u kan helpen om deze fundamenten consequent te benutten.

Basisprincipes voor eindpuntbeveiliging?

Eindpuntbeveiliging is een kernfactor in de effectiviteit van beveiligingsoplossingen. Zelfs geavanceerde beveiligingsoplossingen kunnen worden belemmerd door het ontbreken van fundamenten die verloren kunnen gaan als IT worstelt met een complex geheel van silotools en de dagelijkse sleur van de IT, te veel te doen, te weinig personeel en/of gebrek aan ervaring. Het volgen van best practices bij het onboarden en beheren van endpoints kan de verdediging van uw organisatie tegen aanvallen aanzienlijk verbeteren. Begin hier:

- Zichtbaarheid en voldoende controle over eindpunten tot stand brengen en houden

- De complexiteit van patching verminderen om consistentie te garanderen en lacunes te voorkomen

- Eindpunten afschermen om het aantal aanvalsoppervlakken te verminderen

- Een degelijke back-up routine opzetten

Laten we een kijkje nemen.

Diep inzicht in eindpunten

U kunt niet beveiligen wat u niet kunt zien. Door real-time, diepgaand inzicht te houden in alle beheerde apparaten die toegang hebben tot uw netwerk, kan een van oudsher reactieve IT-afdeling proactiever worden en haar gebruikers beter van dienst zijn. Potentiële problemen in de kiem smoren voordat ze uitgroeien tot productiviteitsblokkades (of nog erger, voordat ze ongewild de rode loper uitrollen voor een cyberaanval) is een overwinning voor het hele team. Voortdurend bewustzijn van endpoints die niet meer aan de eisen voldoen en daardoor potentiële beveiligingsproblemen veroorzaken is essentieel, evenals de mogelijkheid om snel maatregelen te nemen om ze weer aan de eisen te laten voldoen. Voorbeelden van eindpuntzichtbaarheid bieden onder meer:

- Bekijken en beheren van alle eindpunten in real-time

- Apparaatbeleid opstellen en afdwingen

- Ontdekken en beheren malafide apparaten

- Identificeren van bekende kwetsbaarheden

- Waarschuwingen voor veiligheidsgerelateerde activiteiten

Elke 39 seconden is er een poging tot cyberaanval (Bron).

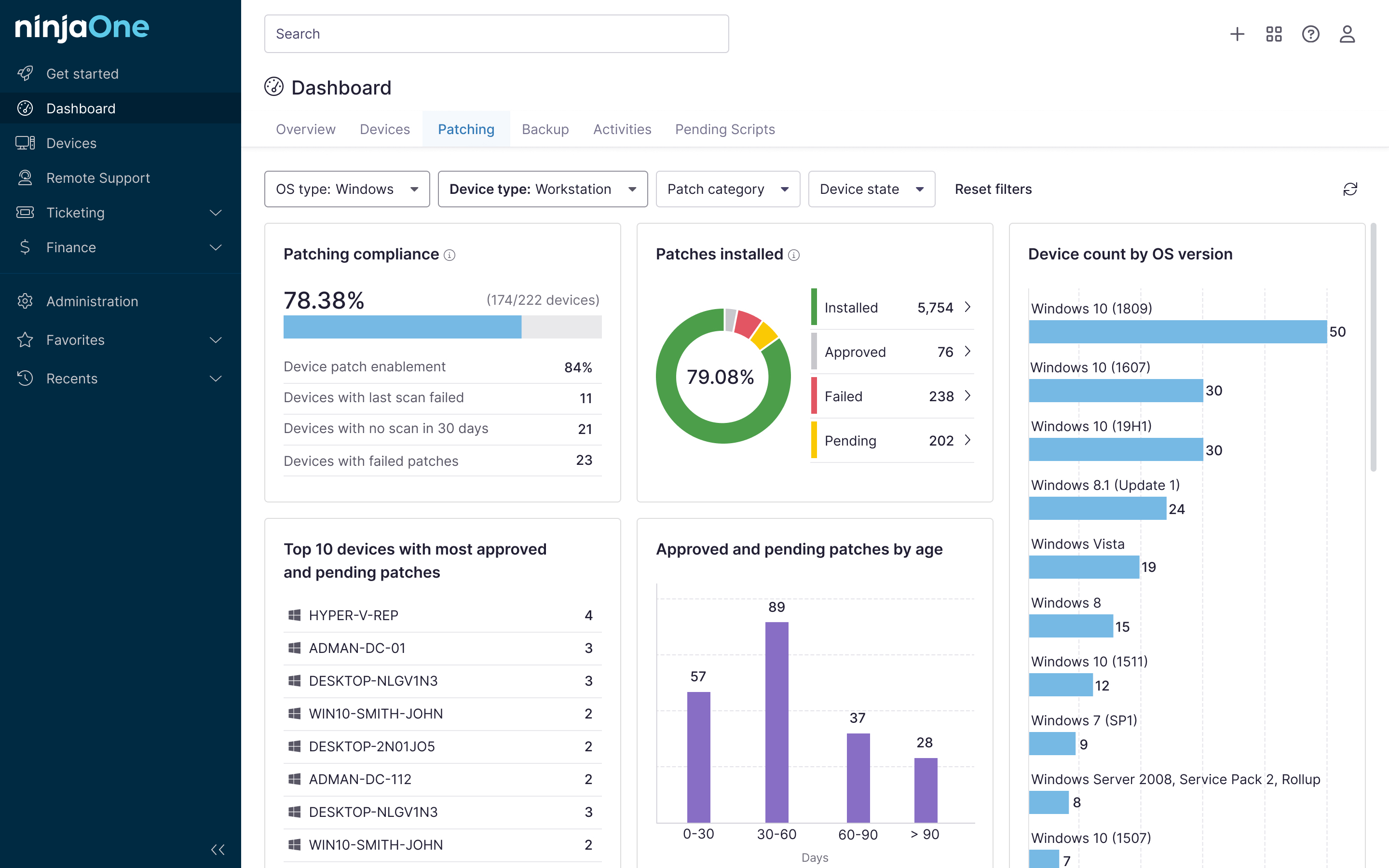

Vereenvoudigde patching vermindert de kans op menselijke fouten en beveiligingslekken

Vraag IT-beheerders naar hun meest uitdagende taken, en patching zal waarschijnlijk ergens bovenaan de lijst staan. Als u rekening houdt met het enorme aantal geïmplementeerde en beheerde applicaties, het aantal patches dat moet worden toegepast (sommige meerdere keren vanwege onvoorziene problemen), de moeilijkheden die gepaard gaan met het patchen van remote worker and road warrior endpoints, en de drang om de impact op gebruikers in verschillende regio’s en tijdzones te minimaliseren, dan kunnen we niet anders dan zeggen dat patchen een complex proces is. Toch is patching een cruciaal onderdeel in de strijd tegen cyberaanvallen. Uw patchingoplossing moet u ten minste in staat stellen om:

- Dagelijks bekende kwetsbaarheden identificeren

- Patchen van OS, toepassingen, schijven en firmware

- Kritieke kwetsbaarheden onmiddellijk verhelpen

- Andere patches implementeren zo snel als mogelijk is

- Valideren en rapporteren van patchresultaten

76% van de bedrijven heeft geen effectief patch- en kwetsbaarheidsbeheer (Bron).

Eindpuntverharding

Eindpuntverharding is een andere essentiële tactiek die wordt gebruikt om de kans op een succesvolle cyberaanval te verkleinen. Daarnaast zorgt het er ook voor dat apparaten voldoen aan de voorschriften en handhaaft het de bedrijfscontinuïteit. Dus hoe werkt endpoint hardening? Het risiconiveau moet worden verlaagd door het aanvalsoppervlak te verkleinen, een combinatie van alle zwakke plekken en achterdeurtjes in de technologie die kunnen worden misbruikt. Hoewel er talrijke stappen zijn die beheerders kunnen toepassen om dit te bereiken, is het onderliggende thema hetzelfde: meer controle krijgen over beheerde eindpunten. Een robuuste oplossing voor endpointbeheer moet u in staat stellen endpoints op schaal te harden. Enkele voorbeelden van belangrijke functionaliteiten die u moet overwegen zijn de mogelijkheid om:

- Standaardinstellingen aanpassen om ze veiliger te maken

- Zorg voor schijfversleuteling

- Sterke wachtwoorden en gebruik van MFA eisen

- Onbeschermde eindpunten identificeren en beveiligingstoepassingen (bijv. antivirus) inzetten

- Verharden van het besturingssysteem en de configuratie ervan (d.w.z. beperken van tools en technieken voor laterale beweging, veilig opstarten, logging, enz.)

82% van de organisaties had geen controle op lokaal beheer van wachtwoorden (Bron).

Betrouwbare back-ups

Omdat ik tot nu toe in mijn technische loopbaan voor drie leveranciers van back-ups en herstel (BAR) heb gewerkt, heb ik geleerd hoe belangrijk betrouwbare back-ups zijn. Ik heb ook geleerd dat back-ups, net als patching, een doorn in het oog zijn van veel IT-organisaties. Hoewel de BAR-technologie is geëvolueerd sinds mijn tijd als tape library PM, blijven er uitdagingen zijn. Mislukte back-ups. Trage back-ups. Verslechtering van de netwerkprestaties tijdens back-ups. Complexiteit (planning en beheer van volledige, incrementele en differentiële back-ups). De 3-2-1 regel naleven (drie kopieën van uw gegevens op twee verschillende soorten media en een extra kopie op een externe locatie voor noodherstel). Kortom, back-ups zijn een krachtig wapen tegen een succesvolle ransomware-aanval. En hoewel BAR-oplossingen veel kenmerken gemeen hebben, zijn een paar belangrijke dingen waar u op moet letten:

- Betrouwbare cloud-first back-ups van bestanden & mappen en afbeeldingen

- Flexibele cloud-only, lokale en hybride opslagmogelijkheden

- Mogelijkheid om een back-up te maken van alle Windows en macOS eindpunten – en servers

- Gebruik van FIP-cryptografie en MFA om bestandsherstel te beveiligen

- Gemakkelijk zelf bestanden terugzetten voor uw gebruikers

44% van de bedrijven heeft geen bruikbare back-ups (Bron).

Ik hoop dat u deze informatie nuttig vond. NinjaOne Endpoint Management stelt IT-organisaties in staat het beheer van verspreide, ongelijksoortige endpointapparaten te vereenvoudigen en tegelijkertijd fundamentele, maar cruciale stappen te nemen om de beveiliging te verbeteren, allemaal vanuit één console. Houd de andere blogs in deze serie in de gaten, waarin dieper wordt ingegaan op elk van de hierboven genoemde endpointbeveiligingsfundamenten en wordt uitgelegd hoe NinjaOne u kan helpen elk van deze fundamentals op een consistente basis toe te passen.