Cybersäkerhet är inte bara ett av de viktigaste diskussionsämnena inom IT. Företag och regeringar över hela världen har fått upp ögonen för de ökande cyberhoten.

Många har lärt sig den hårda vägen att små företag ofta är måltavlor för cyberattacker. Själva idén om att ”rikta in sig på ett offer” har ifrågasatts, och fler inser att utbredda, urskillningslösa attacker är status quo. Därför är små och medelstora företag mer sårbara för sådana tillvägagångssätt eftersom de vanligtvis saknar medvetenhet, intern IT-personal och cyberposition för att stå emot dem.

Detta är bara en av många insikter som har kommit fram inom cybersäkerhetssektorn under det senaste året. Många nya trender är på frammarsch – liksom nya hot – och tjänsteleverantörer befinner sig i en situation där de måste anpassa sig eller drabbas av stora skador på sin verksamhet. Vi har sammanställt flera andra viktiga cybersäkerhetstrender för 2024 i följande artikel.

Den här artikeln kommer att omfatta följande:

- Hur många företag är fortfarande sårbara för cyberattacker?

- Vad är de främsta cyberhoten?

- Antivirus tar baksätet för endpoint-säkerhet

- Situationen för ransomware

- Vad tjänsteleverantörer kan göra åt små och medelstora företags cybersäkerhet

Större delen av företag är fortfarande sårbara för cyberattacker

Hackerare kan tränga in i minst 93 procent av företagsnätverken.

Enligt ny forskning berättar betanews att cyberkriminella på ett tillförlitligt sätt kan tränga in i 93 procent av organisationers nätverk.

Positive Technologies genomförde en rad penningstester inom flera stora sektorer, bland annat finans, bränsle och energi, myndigheter, industriföretag och till och med IT-företag. De visade att i 93 procent av testfallen kunde en angripare bryta igenom organisationens nätverksförsvar och få tillgång till det lokala nätverket.

En studie från CISCO visar att 40% av de små och medelstora företag som utsattes för en cyberattack drabbades av minst åtta timmars driftstopp. Nedtid står för en stor del av de totala ekonomiska skadorna av en säkerhetsöverträdelse. (Källa)

Dessutom riktas allt fler attacker mot små och medelstora företag. Medan 43% av cyberattacker riktas mot småföretag anses endast 14% vara förberedda, medvetna och kapabla att försvara sina nätverk och data. (Accenture’s Cost of Cybercrime Study)

Dessutom, som Cybersecurity Magazine påpekar (Källa):

- 30% av småföretagen ser phishing som sitt största cyberhot

- 83% av små och medelstora företag är inte beredda att återhämta sig från de ekonomiska skadorna av en cyberattack.

- 91% av småföretagen har inte köpt någon cyberansvarsförsäkring, trots att de är medvetna om risken och sannolikheten för att de inte skulle kunna återhämta sig från en attack.

- Endast 14% av småföretagen anser att deras cybersäkerhet är mycket effektiv.

Varför är företagen fortfarande tveksamma till en mer robust strategi för säkerhet? Statistik om cybersäkerhet är bra för att förstå hur hotmiljön ser ut, men den fungerar inte alltid bra som ett verktyg för att ändra uppfattningar. Därför har många inom cybersäkerhets- och kanalbranschen förespråkat en attitydförändring när det gäller användning av cybersäkerhet.

De främsta cyberhoten 2024

Människor utnyttjas fortfarande som den ”svagaste länken” i en cybersäkerhetsplan.

Phishing via e-post, spear-phishing och social ingenjörskonst fortsätter att vara de vanligaste och mest tillförlitliga sätten att få olaglig tillgång till ett nätverk. Enbart under 2021 landade över 12 miljoner nätfiske- och social engineering-e-postmeddelanden i brevlådorna hos mer än 17 000 amerikanska organisationer. Dessutom involverade 85% av intrång en mänsklig insider och 61% av intrången involverade svaga lösenord eller komprometterade autentiseringsuppgifter.

Social engineering och phishing är de vanligaste metoderna. Även när lämplig programvara, hårdvara och patching finns på plats är den mänskliga faktorn fortfarande en svag punkt för intrång. Som vi alla vet blev denna angreppsvektor bara mer gångbar efter pandemin, eftersom många företag valde att arbeta på distans och skyndade sig igenom den digitala omvandlingsprocessen för att överleva. Många studier har visat att cyberrisken ökar i takt med att distansarbetet ökar.

Dessutom visade rapporterna följande:

- 70% av kontorsarbetare använder arbetsenheter för personliga uppgifter

- 37% av kontorsarbetarna använder sina personliga datorer för att få tillgång till arbetsprogram

- 57% av dataintrången kunde ha förhindrats genom att installera en tillgänglig patch

Hantering av referenser och adminåtkomst

Väldigt fler överträdelser har kopplats till kontokompromisser och dålig kontroll av behörigheter än till virus.

En gemensam nämnare i den moderna berättelsen om cybersäkerhet är en allmän förskjutning bort från betydelsen AV och brandväggar och ett ökat fokus på säkerhet vid slutpunkter. Trots detta har ett av fem småföretag ingen endpoint-säkerhet på plats. Detta kan bero på att över hälften av småföretagen i USA saknar någon form av internt IT-stöd, och än mindre expertis inom cybersäkerhet.

Detta innebär att ansvaret för små och medelstora företags säkerhet för endpoints i de flesta fall faller på deras IT-leverantörer. Leverantörer av hanterade IT-tjänster måste göra småföretag medvetna om behovet av lösenordshygien, kontroll av behörigheter och andra säkerhetsåtgärder för endpoints, t.ex. datakryptering. IT-leverantörer bör åtminstone aktivt tillämpa principen om minsta möjliga privilegier när det gäller förvaltning av adminkonton i kundernas nätverk.

Omkring 58% av alla organisationer runt om i världen använder sig av distansarbete, och den siffran ökar stadigt. Företag är medvetna om att distansarbete skapar ett antal säkerhetsutmaningar, och den här Ponemon-undersökningen avslöjar hur de prioriterar sina problem:

Ransomware är fortfarande ett hot

Enkelheten och effektiviteten hos ransomware fortsätter att göra det till ett populärt val för hackare.

- De globala skadorna av ransomware och betalningarna av lösensummor uppgick till över 20 miljarder dollar år 2021. Denna siffra förväntas öka till över 265 miljarder dollar år 2031. (Källa)

- 37% av alla företag och organisationer drabbades av ransomware förra året. Detta antal förväntas även öka från år till år. (Källa)

- Det är dyrt att återhämta sig från en ransomware-attack. Större företag förlorade i genomsnitt 1,85 miljoner dollar under 2021. (Källa)

- Forskning om kända offer för ransomware visar att 32% betalar lösensumman, men att de i genomsnitt bara får tillbaka 65% av sina data. (Källa)

- Endast 57% av angreppen med ransomware har lyckats lindras genom att återställa säkerhetskopior. (Källa)

Malware ökade med 358% och ransomware ökade med 435% under 2020. (Källa)

Det utfärdades 18376 CVE:er under 2021

Förra året loggades mer än 50 gemensamma sårbarheter och exponeringar (CVE:er) varje dag.

Sårbarheterna förväntas öka i takt med att tekniken införs allt snabbare och mer omfattande. Cyberattacker betraktas numera som en inneboende risk. Den här trenden skapar dock en växande säkerhetsskuld som IT-leverantörer och säkerhetsexperter har svårt att hantera. När cybersäkerhetsteam lämnar förra årets sårbarheter obehandlade blir årets antal kumulativa och betydligt svårare att åtgärda.

Utöver ovanstående figur visar en rapport från Redscan Labs:

- 90% av alla CVE:er som avslöjades 2021 kunde utnyttjas av angripare med minimal teknisk kompetens.

- 50% av 2021 års CVE:er kräver inga privilegier för att utnyttjas.

- 61% av alla CVE:er under 2021 krävde ingen användarinteraktion (t.ex. länkar, nedladdningar, installationer eller komprometterade autentiseringsuppgifter).

- 54% av sårbarheterna i 2021 hade ”hög” åtkomst, vilket innebär att de var lätta att komma åt och lätt exploaterbara för angripare.

Molnattacker ökar

Organisationer av alla storlekar kan drabbas av en attack som riktar sig mot deras molndata.

Trenderna mot molnet har naturligtvis lett till en trend med molninriktade cyberattacker. Sedan 2020 har 79% av de företag som har data i molnet upplevt minst ett intrång i molnet. Detta är ingen liten siffra, eftersom rapporter visar att 92% av organisationerna för närvarande har åtminstone en del av sina data eller hela sin IT-miljö i molnet.

Detta är – ännu en gång – en fråga som kan spåras tillbaka till COVID-19-pandemin. Den oväntade hastigheten med vilken många organisationer har infört molnteknik har skapat många unika sårbarheter.

Olika studier om detta växande hot har visat att:

- 46% av organisationerna använder molnbaserade applikationer som är specialbyggda för molnet; 54% flyttade applikationer från en lokal miljö (Källa)

- 47% av de undersökta företagen upptäckte att användare hade onödig privilegierad åtkomst och 25% hade problem med obehöriga användare (Källa)

- De största farhågorna för säkerheten i molnet är dataförlust och dataläckage (69%), dataintegritet (66%) och oavsiktlig exponering av autentiseringsuppgifter (44%)

- De högsta hoten mot molnet är felkonfigurering (mänskligt fel), ej auktoriserad åtkomst, dåligt säkrade gränssnitt och kontokapning.

- Slutanvändarnas utgifter för offentliga molntjänster förväntas öka till 362,3 miljarder dollar i världen år 2022 (Källa)

Angrepp på digitala leveranskedjor anses vara en topprisk

Fler hot väntas när sårbarheter som Log4j sprider sig genom leveranskedjan.

Även om organisationernas angreppsytor fortsätter att expandera blir riskerna för tredje part alltmer kritiska. Gartner förutspår att 45% av alla organisationer i världen kommer att ha utsatts för attacker mot sina mjukvaruförsörjningskedjor år 2025. Detta är en ökning med 300% jämfört med 2021.

På grund av nyligen inträffade hot med hög profil är IT-leverantörer alltför bekanta med attacker mot leveranskedjan. Trycket på den digitala leveranskedjan kräver en mer riskbaserad separering av leverantörer och partner, strängare säkerhetskontroller och de bästa metoderna samt en övergång till mer säkerhetsinriktad utveckling och distribution. Det anses dock allmänt att IT-leverantörer och deras leverantörer kan ha svårt att ligga steget före kommande bestämmelser som beror på den ökade risken.

Du får inte vara snål på att minska riskerna.

Statistiken kan verka skrämmande, och många småföretag känner sig hjälplösa inför dessa siffror. Sofistikerade cybersäkerhetsverktyg och kvalificerade experter är trots allt inte billiga och kan vara svåra att motivera, även när ett SMB vet att en cyberattack skulle kunna leda till att företaget går i konkurs. Så, var gör denna skillnad mellan tjänstelerantörernas fara och riskminimeringskostnaden?

Lyckligtvis ger det IT-leverantörer en bra position hos företag som inser att de behöver säkerhetserbjudanden men inte har råd med interna säkerhetsexperter. I stället faller det på IT-leverantören att övertyga slutanvändarna om vikten av en stark säkerhetsställning.

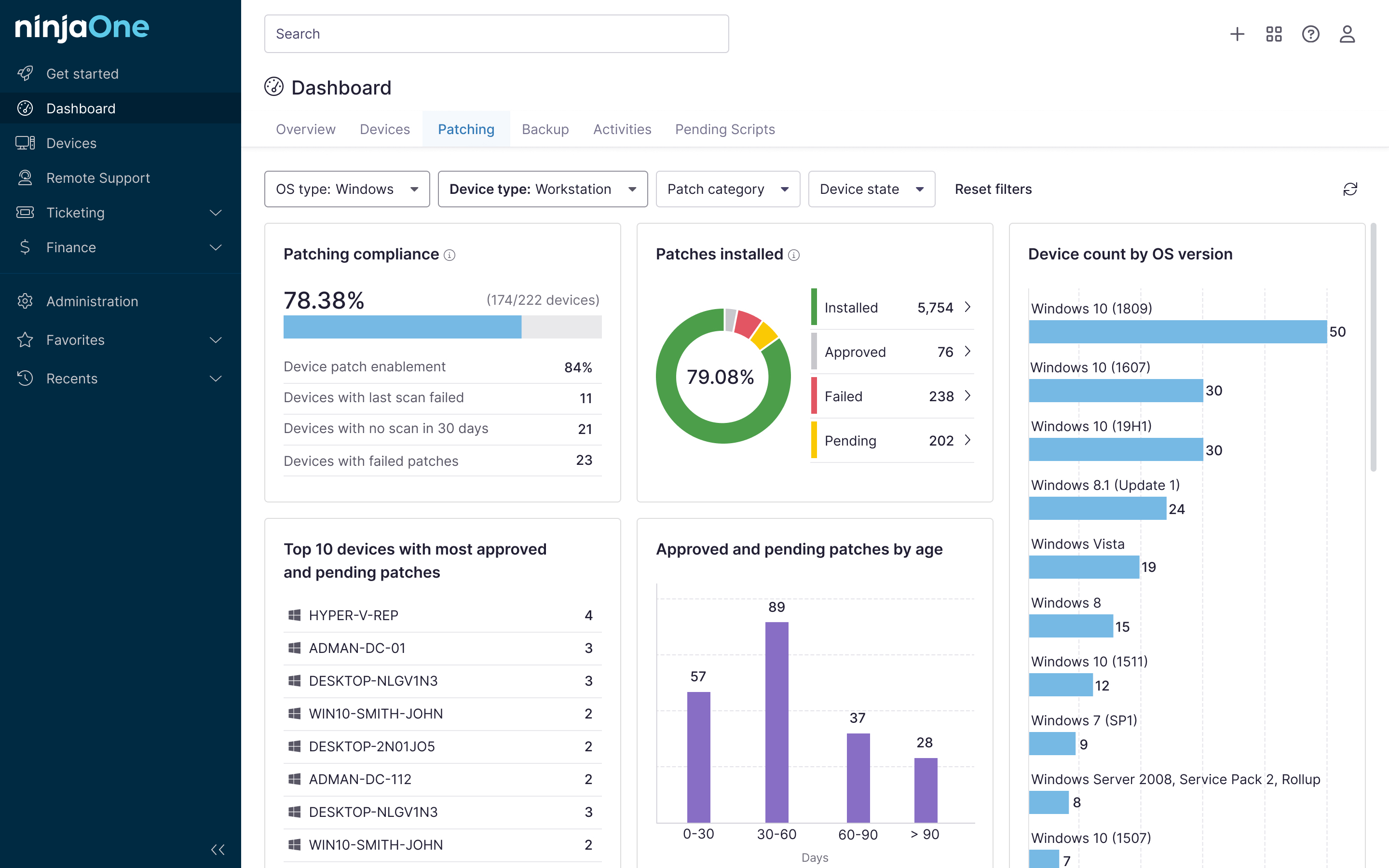

Endpoint-hantering som hjälper dina kunder att hålla sig säkra

- Kontroll och synlighet

- Rollbaserad åtkomst

- Enhetskryptering

- Hanterad AV

- Lösenordshantering

- Godkännande av enhet

Klicka här för mer information om hur du kan använda NinjaOne:s inbyggda verktyg för att förbättra din endpoint-säkerhet.